一种新型信息隐藏技术的研究与实现

2013-09-17李保国赖雄坤

申 健, 雷 菁, 李保国, 赖雄坤

(国防科学技术大学 电子科学与工程学院,湖南 长沙 410073)

0 引言

随着科学技术的发展,利用现代通信技术将秘密信息隐藏在背景音乐中进行传递、做到掩人耳目瞒天过海,不是没有可能。音频隐写在应用前景方面也具有广阔的空间,随着广播电台、电话等通信业务的发展,这项技术可以广泛应用于商业秘密、个人隐私、军事情报等机密信息的安全传输。文中使用FPGA和PC机搭建整个信息隐藏系统,将需要传递的信息隐藏在一段音频中,发送时采用混合扩频技术并使用RS码进行差错控制。测试结果表明,基于混合扩频技术的信息隐藏系统具有很强的安全性[1]。

1 基本原理

1.1 信息隐藏原理

所要传输的秘密信息是一段文本,所使用的传输载体是一段音频信号。嵌入信息中的每个汉字先按照相应的ASCII码转换为16 bit的比特信息流,然后再嵌入到音频信号中。当嵌入信息的幅度足够小时,能充分保证原始音频的质量。为了保证接收隐藏信息的可靠性,因此采用混合扩频技术。

混合扩频是将扩频和跳频相结合的一种技术,它在直接扩频的技术上增加了跳频的功能,使整个系统既有很好的保密性和抗截获性、又能增加系统的各项增益;既能抵抗窄带信号干扰、又能抵抗跟踪式和阻塞式干扰,使得系统的各项性能指标大大增强[2]。首先将编码后的序列进行直接扩频处理,再根据设定的频点加入载频实现跳频。在此过程中,系统获得的增益为跳频增益与扩频增益之和。

1.1 系统设计思路

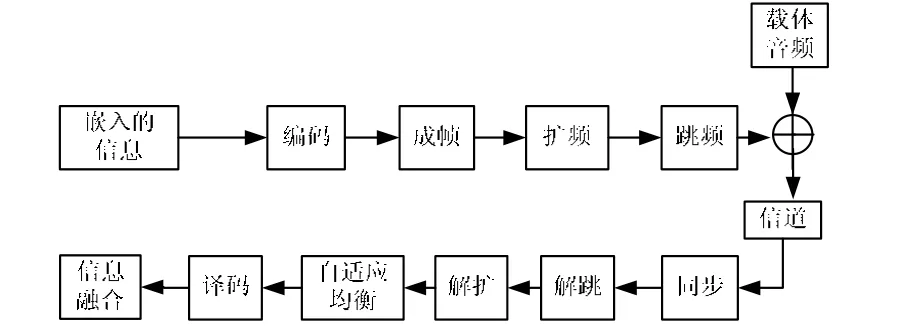

按照以上的基本原理,设计整个系统的框图如图1所示。

图1 基于混合扩频技术的信息隐藏系统整体框

从图1中可以看出,发送端的工作过程为:首先使用上位机将需要传输的文本加训练序列后发送至 FPGA,再在 FPGA上实现级联码编码,扩频,跳频,并加入同步头,成帧。最后,采集音频信号,并将成帧之后的数据与音频信号混合,经成形滤波后通过音频芯片输出到扩音器。同样,接受端的工作过程为:首先通过计算机,使用声卡对声音信号进行采集,同时检测同步码。在检测到同步码之后,调用解跳解扩、自适应均衡以及译码程序进行数据的还原,最后将还原的数据恢复成文本。在发送端与接收端之间,利用空气作为音频信号的传输媒介。

2 硬件部分设计

图 2给出了发送端系统的硬件框图,主要包含RS-232串口通信、FPGA、ALC101声音芯片以及PC机等几大模块,它们共同组成了系统的发送端。数据源位于计算机端,为一段待传输文本。发送数据时 PC机通过RS-232串口通信将数据发送至FPGA[3]。本系统所使用的FPGA是Xilinx Spartan3E芯片,由它完成RS码编码、扩频、跳频、成帧和信息隐藏的运算。在音频信号采集方面,本系统所使用的是ALC101声音芯片。它将某一背景音乐(即载体音乐)采集进入FPGA,再将加入隐藏信息后的音频信号播放发送。

图2 硬件结构

系统的接收端主要使用PC机进行处理。在音频信号采集方面,系统通过编程控制PC机声卡实现。之后的同步、解扩解跳、自适应均衡、译码以及信息的恢复,均由PC机编程实现。

3 软件部分设计

3.1 嵌入的信息

系统中嵌入的秘密信息是一个文本,每个汉字按照相应的ASCII码转换为16 bit的信息。为了后续编码和混合扩频等步骤提供方便,固定文本长度为20个汉字,即传输的信息为320 bit。当文本长度小于20个汉字时,人为地将它补齐20个,在接收端进行信息还原的时候将填充的信息除去即可。

3.2 扩频

扩频通信是用比信号带宽宽得多的频带来传输信息,它不仅具有很好的抗干扰、抗截获性能,也能使系统获得较高的增益、方便后续的解调。为了获得较好的扩频增益和信息隐藏效果,扩频序列采用Gold序列,它具有很好的自相关性及伪随机性[4-6]。

3.3 跳频

跳频通信具有很好的抗跟踪式和阻塞式干扰的性能。在系统中,加入跳频技术可以进一步加强信息安全保密,使窃听方难以捕获到隐藏的信息[7]。出于简化的考虑,采用固定频点循环跳频的方法。由于这里将秘密信息隐藏在一段音频文件中进行传输,所以要将跳频的频点设置在音频信号的频率范围以内,即 2~20 kHz,因此这里设置的固定频点为4 kHz、8 kHz、12 kHz、16 kHz,信号的载波就在这几个固定频点之间顺序变换。图3展示了一帧信息内信号载频的变化。

图3 一帧信息内信号载频的变化

图3中0cf代表同步码的载频,其余为信息码的载频,其中1cf为4 kHz,2cf为8 kHz,3cf为12 kHz,为16 kHz。在系统的接受端,当同步完成后,就可以按照各个频点的固定设置进行解跳。

4 实验结果

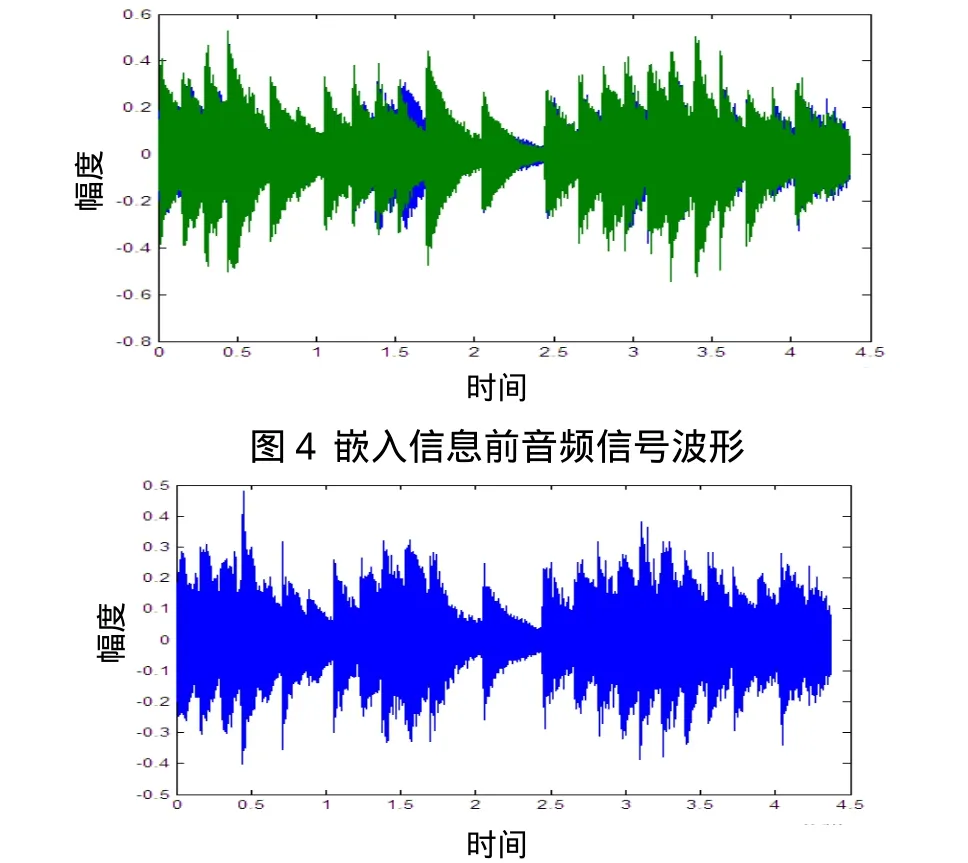

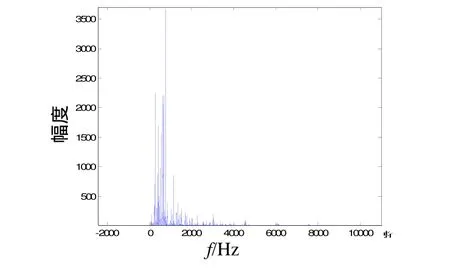

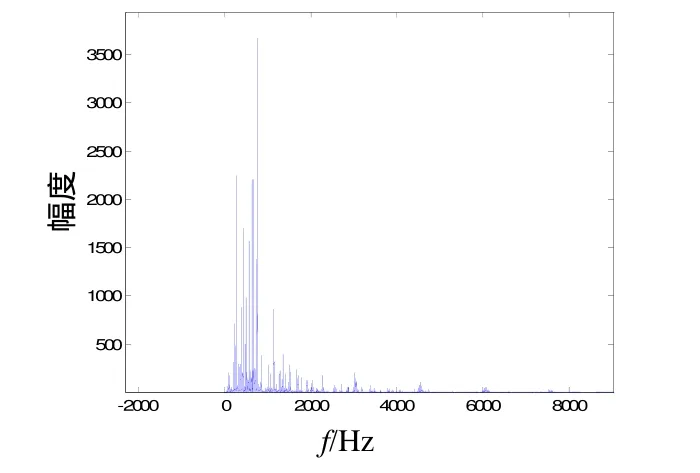

对于以音频信号为载体的信息隐藏的攻击多采用感官攻击和结构攻击等方法。所谓感官攻击,是指利用人类感官对媒体模式失真和噪声的辨识能力来判断是否含有隐密信息的一类方法。在本系统中,低幅度嵌入的技术手段有效降低了嵌入信息对原始音频信号的影响,在听觉上无明显差异。另一种常用的攻击方法是结构攻击,它是利用由于信息的隐藏而造成载体原有结构的破坏或特殊结构的引入来判断是否含有隐密信息[8-9]。在本系统中,小幅信息嵌入确保了隐藏秘密信息的音频同原始音频在时域上波形的一致性。在频域上,由于扩频技术的使用,使得秘密信息的频谱隐藏在噪声频谱融之中,确保频谱结构不会发生明显的改变。信息嵌入前后音频信号的波形如图4和图5所示,前后音频信号的频谱图如图6和图7所示,图中可清楚地看出信息隐藏前后音频信号的时域波形和频谱均无明显变化。

图5 嵌入信息后音频信号波形

图6 未加入隐藏信息的音频频谱

图7 加入隐藏信息的音频频谱

5 结语

文中介绍了一套完整的通信系统。经实验测试,系统能够完整地实现保密通信的全过程。将文本信息隐藏至音频信号后[10],音频无明显失真,声音品质高效果好,在频谱结构上与原始音频信号无过多差异。非授权第三方(即不知道秘密信息存在的对象)在感官和结构上基本不能觉察到音频信号的改变。在接收方,授权通信对象能够通过同步、解跳、解扩和译码等步骤,成功恢复原始的秘密信息。

[1] KIROVSKI D,MALVAR H S.Spread-spectrum Watermarking of Audio Signals[J]. Signal Processing, IEEE Transactions on Date of Publication,2003,51(04):1020-1033.

[2] 宋晓麟,李才明,张锐.信息隐藏的重要分支—数字水印和隐写术[J].内蒙古石油化工,2006(11):33-34.

[3] 陈扬坤.扩频隐藏分析方法研究[D].安徽:中国科学技术大学,2010.

[4] 蒋小标,汤光明,孙怡峰,等.隐写术的理论安全和容量研究[J].计算机工程,2008(34):173-184.

[5] 葛秀慧,胡爱华,田浩,等.隐写术的研究与应用[J].计算机应用与软件,2007(24):57-60.

[6] (美)MARK J W,ZHANG Weihua.无线通信与网络[M].李锵译.北京:电子工业出版社,2007.

[7] 王浩,陈砚圃,高玥,等.基于扩频的数字音频水印技术研究[J].现代电子技术,2012(35):7-9.

[8] 顾嘉辉,侯永彬.基于FPGA实现RS编码新型方案[J].通信技术,2011,44(05):15-18.

[9] 张梦龙,胡艳军,徐静,等.基于FPGA的卷积码的编/译码器实现[J].通信技术,2011,44(05):1-5.

[10] 郭晓江,刘彦明,李宁.可重构点乘运算的FPGA设计[J].信息安全与通信保密,2009(06):86-87,90.