基于物理层安全的无线网络功率分配算法设计与仿真

2021-12-14吴端坡刘兆霆黄怡夏晓威

冯 维,雷 灿,吴端坡,刘兆霆,黄怡,夏晓威

(1.杭州电子科技大学通信工程学院,杭州 310018;2.华信咨询设计研究院有限公司移动研究院,杭州 310052)

0 引言

由于无线信道的广播特性,无线通信网络存在严峻的安全问题,传统方法采用密钥加密解密技术[1-2]来解决这一问题。由于网络结构变化给密钥的传输和分发带来巨大的挑战,用户密钥频繁更新,导致现有加密解密方法复杂度极高,物理层安全技术作为一种网络安全解决方案,成为解决无线通信网络安全的有效手段。本文以实现网络安全为研究目的,同时培养通信专业学生利用Matlab解决实际通信问题的能力。

Wyner[3]提出基于Shannon信息论的Wiretap信道模型,建立安全通信链路,并证明了当合法接收节点的信道质量比窃听者的信道质量好时,能够实现完美的保密。Leung 等[4]进一步加入高斯白噪声以提高Wiretap信道保密能力。文献[5-8]中在原3 点模型的基础上,加入协作干扰节点,引入友好干扰,以降低窃听者解码源信息的能力,进一步提高安全性能。基于此模型,本文针对所有节点均采用全双工模式的协作通信网络,提出一种基于非合作博弈,通过合理分配节点的发送功率以及干扰功率来实现物理层安全传输的算法,并在Matlab仿真平台上进行验证。

1 系统模型

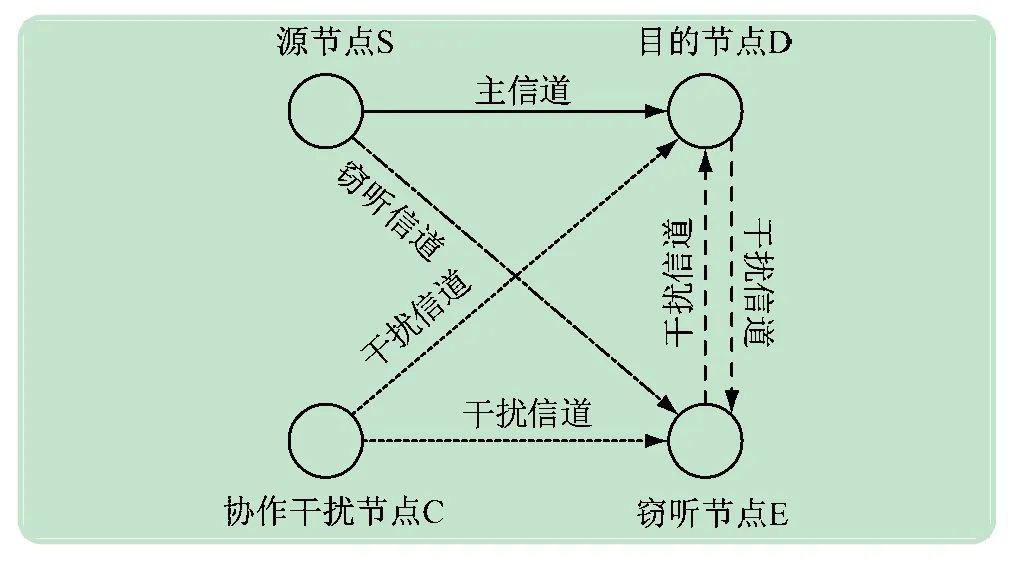

本文通信模型如图1 所示,包含1 个源节点S、一个目的节点D、1 个窃听节点E 和1 个协作干扰节点C,所有节点均工作在全双工模式下。当源节点S 发送有用信息时,协作干扰节点C 同时发送干扰信号干扰窃听节点的接收,目的节点D 处可对该协作信号进行干扰消除;同时,接收节点在接收信号时也会发送一个干扰信号干扰其他节点的接收,因此节点D和E处会存在自干扰,自干扰系数分别为βD和βE。

图1 通信模型

2 问题建模

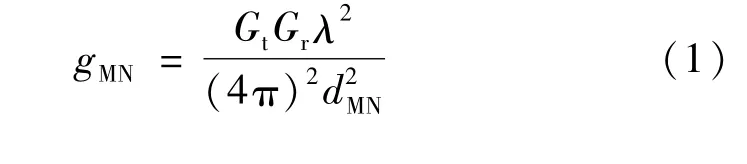

采用Friis自由空间路径损耗模型[9]建模链路MN的路损,即

式中:dMN为从发送节点M到接收节点N之间的距离;Gt、Gr分别为发射和接收天线增益;λ为信号波长。

目的节点D 和窃听节点E 处的接收信噪比(SINR)γD和γE分别为:

式中:QS、QC、QD和QE分别为源节点、协作干扰节点、目的节点和窃听者的发射功率;gSD、gED和gCD分别为源节点S、窃听者E 和协作干扰节点C 到目的节点D的路径损耗;gSE、gDE和gCE分别为源节点S、目的节点D和协作干扰节点C 到窃听节点E的路径损耗;α 为协作干扰节点对目的节点的干扰因子。由于协作干扰节点发送的信息对于接收节点为已知信号,可采用干扰消除技术进行消除,所以0≤α <1。

基于此,链路SD 和SE 的归一化信息速率RD和RE分别为

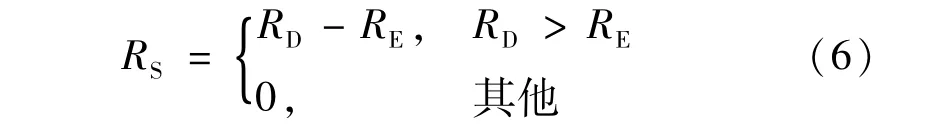

根据物理层安全[10-11]的定义,链路SD 的保密速率为

式(6)表明,当主信道比窃听信道有更高的信道质量时,能够实现信息的安全传输。

3 基于物理层安全的功率分配方案

3.1 功率分配博弈过程

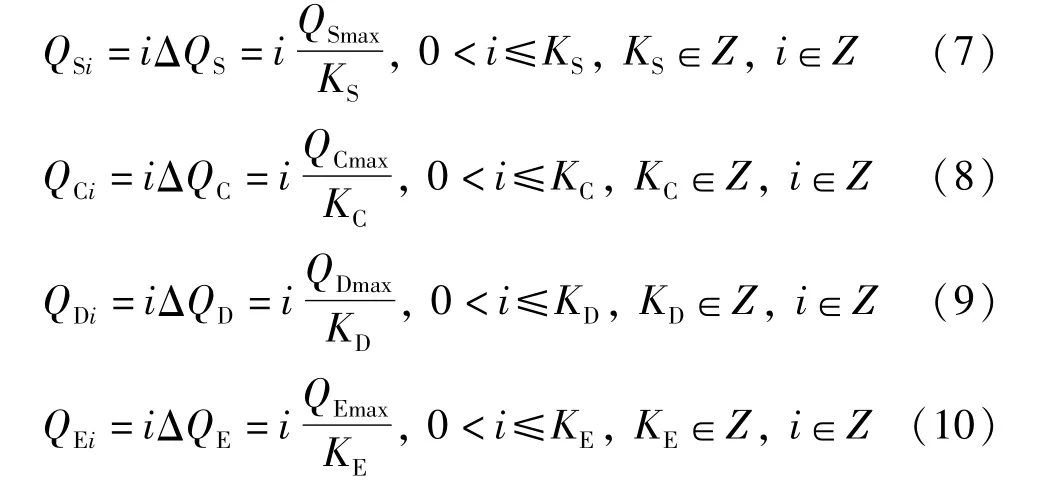

本文采用博弈论[12]来解决基于物理层安全的功率分配问题。博弈者集合为网络中所有节点,选择策略集合为最大功率限制下的功率范围集合。在现实场景中,由于受无线设备的物理特性限制,所以将功率离散化,得到如下线性量化后的功率集合:

式中:ΔQS、ΔQC、ΔQD和ΔQE分别为节点S、C、D 和E的发送功率量化间隔;KS、KC、KD和KE分别为S、C、D和E的发送功率级数。

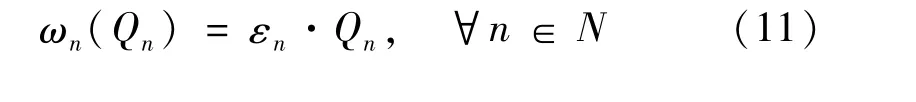

为提高系统能效,定义系统成本函数为:

式中,εn>0 为所需干扰功率的成本系数。

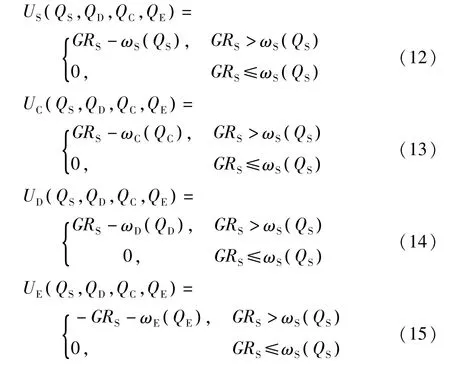

由于源节点的目标是以最小传输成本实现最大传输保密性,而窃听节点的目标是最小化主信道的安全信息速率和自身的干扰成本,所以定义源节点S、协作干扰节点C、目的节点D和窃听节点E 的效用函数分别为:

式中:G为单位可实现保密速率的增益;ωn(Qn)为系统成本函数。从上述定义可见,效用函数为收益与支出的差值。主要考虑源节点和窃听节点的效用US和UE。从US和UE的表达式可以得出4 个博弈者的功率选取是相互制约的。通过对手的给定策略,S、C、D和E将通过选择相应功率集合中的最优功率来最大化自身的效用。

基于上述定义,系统主要目的是寻找最大化自身效益的功率选择方案,因而建立一个4 者非合作博弈模型:

基于非合作博弈模型,采取混合策略来选择功率,网络节点以某种概率做出功率选择决定。

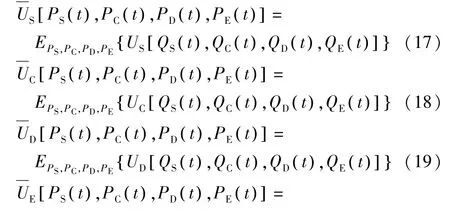

为求解式(17)~(20),定义博弈η的混合策略纳什均衡:如果存在博弈者S、C、D和E的策略集合,,使得式

由于博弈η是一个有限策略博弈,它具有有限个博弈者,且每个博弈者只有有限个策略集,所以一定存在纳什均衡解[13]。

3.2 解决方案

针对混合策略下的纳什均衡模型,运用分布式学习算法求解。

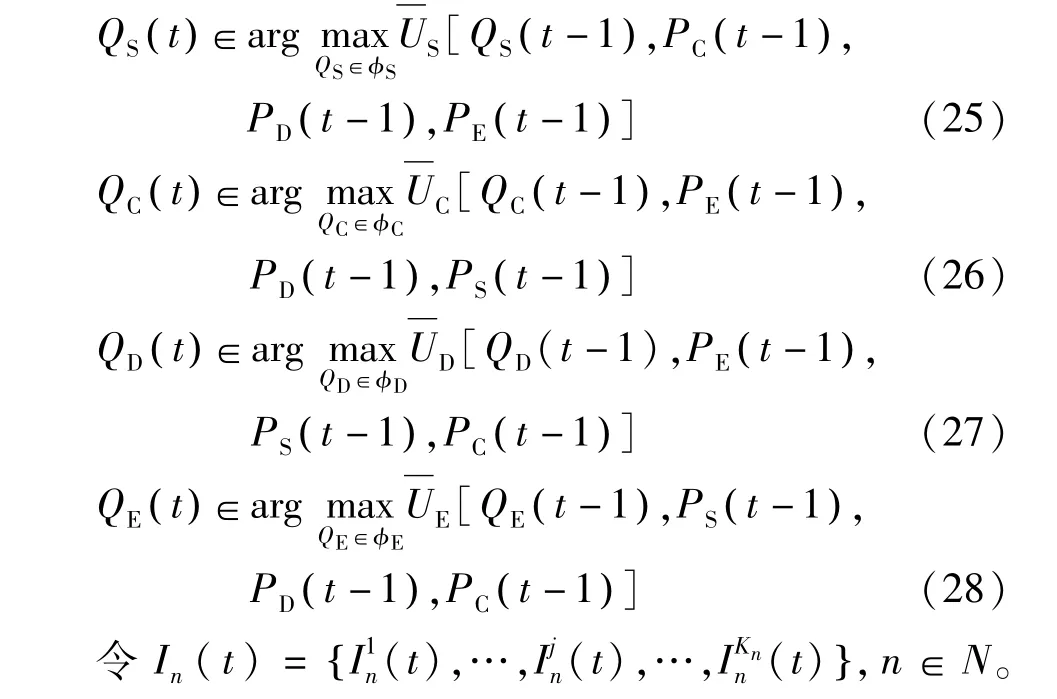

初始化阶段,每个博弈者从策略集中随机选择一个发送功率。在每个时隙t,每个节点根据对手在t-1时刻的混合策略作出功率选择,以达到最大化平均效用的目的。定义各节点的功率选择迭代公式为:

根据式(25)~(28),若博弈者n在时间t选择第m个功率级,则令,所以在时间t,节点S、C、D和E的混合策略进一步简化为:

在此功率选择混合策略下,在每一次更新策略的时候,S、C、D 和E 都会去根据对手的功率来调整自己功率选择概率集合。

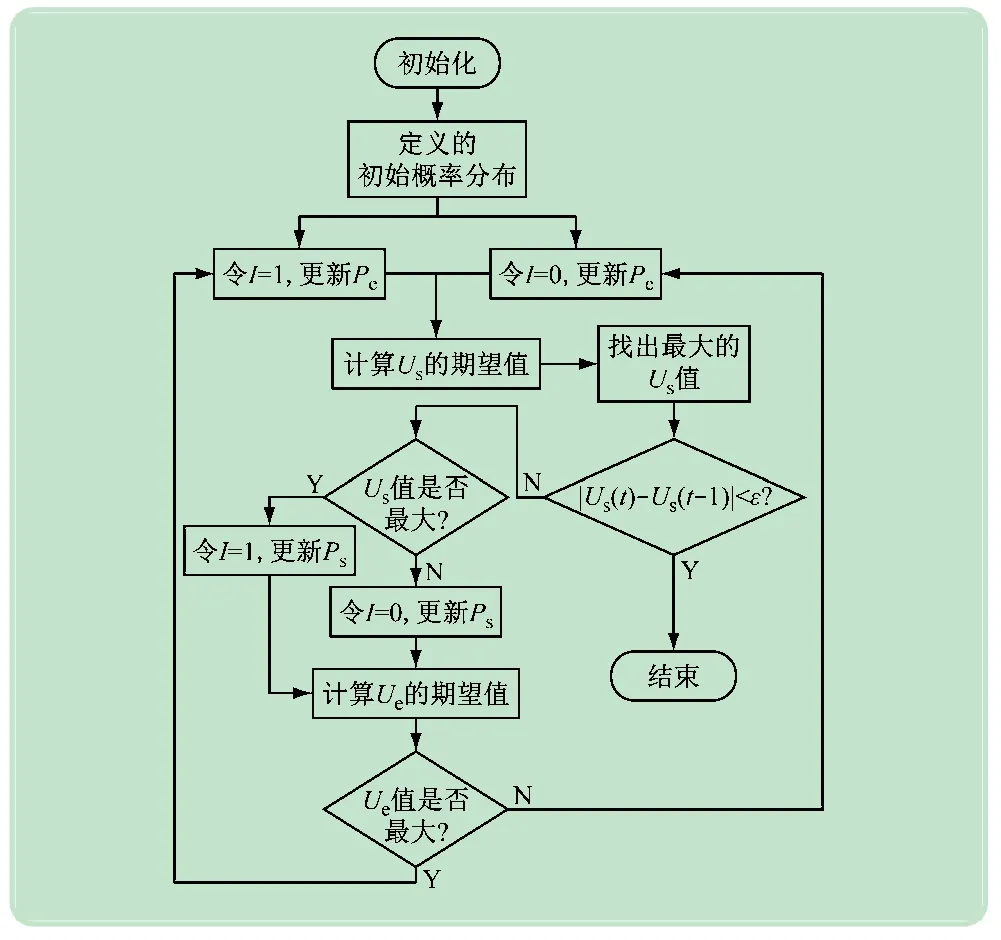

当相邻迭代的效用函数变化值小于预定义的阈值ε (ε>0)时,终止博弈,算法收敛至混合策略的纳什均衡点。在概率分布函数中取概率值最大时所对应的功率值,即可得各网络节点的最优功率选择。具体解决方案的流程如图2 所示。

图2 算法流程图

4 实验结果

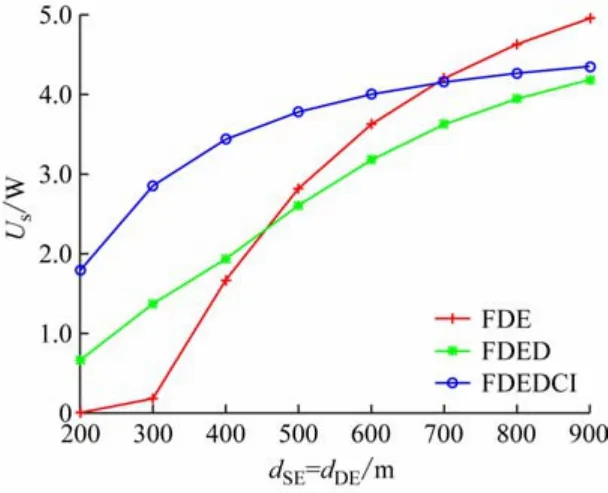

本实验以图1 为例基于Matlab[14-15]来仿真功率分配算法性能。实验仿真了窃听节点E 工作在全双工模式下的FDE算法,窃听节点E和目的节点D均工作在全双工模式下的FDED算法和窃听节点E和目的节点D均工作在全双工模式下,且协作干扰节点C进行协作干扰的FDEDCI 算法性能,对比了3 种算法在不同条件下的网络效用性能。

仿真参数设置如下:dSD=200 m,dSE=dED。S 和D的最大传输功率Qmax=10 mW,C 和E 的最大干扰功率Qmax=50 mW。高斯白噪声方差δ2=-80 dBm。功率间隔ΔQS=ΔQC=ΔQD=ΔQE=1 mW,发射和接收天线增益Gt=Gr=1,信号波长λ=51.7 mm。

由图3 可见,网络效用US随窃听距离dSE的变化情况。由图可知,当网络窃听者距离较近时,窃听概率较高,FDEDCI采用协同干扰技术,用较低的能量成本换取了更高的安全性能,其总体效用是最优的;当窃听距离逐渐变远时,安全问题不再那么严重,而FDEDCI仍然使用协同干扰技术,消耗的能量高于其他2 种算法,其总效用会逐渐降低。

图3 改变dSE时US 的变化

由图4 可见,网络效用US随着协作干扰距离dCE的变化情况。由图中可以看出,由于FDED和FDE 模式下不存在协作干扰节点,因而仿真曲线为一条直线。在协作干扰节点与窃听者距离dCE较小的情况下,协作干扰技术的优势充分发挥,FDEDCI模式明显要优于其他两种模式。而通常情况下,因为窃听者会更倾向于就近窃听源节点,源节点也会就近选择协作干扰节点以更好的保证自身发送信息安全,所以距离dCE均较小。由此可知,协作干扰对于通信系统安全起着非常重要的作用。

图4 改变dCE时US 的变化

由图5 可见,效用函数随自干扰系数的变化情况。图中FDE模式,βE,βE越大,窃听信道质量就越差,可实现保密率就越好,源节点的收益就越高。FDED 和FDEDCI模式下存在2 种自干扰,收益随着自干扰的增大而减小。由图可见,在自干扰系数较小的情况下(实际系统通常自干扰较小),FDEDCI模式要明显优于其他模式,因为FDEDCI模式采用了协作干扰技术。

图5 βD=βE 时US 的变化

5 结语

本文提出了一种基于非合作博弈实现物理层安全传输的功率分配方法。仿真结果表明,该方法可以明显改善通信系统的安全性。通过该仿真,学生可以将Matlab仿真技术联系实际通信系统,解决实际通信工程领域的技术问题,培养学生的动手能力和科研创新能力。现已将该实验作为《Matlab 与仿真》《无线通信原理与应用》等课程教育实践教学仿真案例应用于通信专业学生教学实践。