基于WSN环境的数据传输加密算法分析

2017-12-01金磊新疆阿克苏教育学院

金磊 新疆阿克苏教育学院

基于WSN环境的数据传输加密算法分析

金磊 新疆阿克苏教育学院

无线传感器网络中的节点的数量是有限的,储存空间被大量占用就会导致程序运行变慢,系统工作量过大会导致超负荷。因此为了保证传输安全,需要对数据进行加密处理。本文主要针对WSN环境中的数据传输进行加密算法分析,改进了AES算法并取得了较好的应用效果。

数据传输 加密算法 网络安全

WSN环境中的数据传输具有快捷方便的特点,能够满足人们的需求,但是同时也隐含着巨大的风险。WSN环境中的数据传输需要进行加密,才能保证数据的传输安全。因此对于数据传输进行加密算法分析是当前网络科技的一个重要组成部分,也是一个具有重大现实意义的工作。

1 WSN安全机制中的四种加密算法

1.1 DES

DES在数据传输加密算法中的使用频率较高,其分组和密钥的比特位都是64,加密和解密的方式大致相同,但并不完全一致。DES的密钥具有特殊性,其比特位为64,但是实际中只用56比特位。在进行加密之前并不使用密钥的第8位,凡8的倍数的密钥都没有用到。

1.2 RC5

RC5与Feistel型密码具有完全相反的性质,其字节长度、轮数和密钥字节都是可以根据需要进行调节的。RC5主要是对资料进行反复处理,使其均匀分布,消除资料原来的特点。其优点是计算效率高,缺点是内存量大,挤占了较多的存储容量。

1.3 Skipjack

Skipjack的比特位为64位,密钥为80比特位。其加密方式主要是将64位的数据转化为4×16的字节,进行8次A转变和8次B转变,然后再进行8次A转变,最终输出数据作为加密文档。

1.4 AES

AES是高级加密标准,AES程序处理利用Rijndael算法,Rijndael由欧洲学者Joan Daemen与Vincent Rijmen共同研制,Rijndael为二人姓氏合称。AES算法的实际应用效果较好,因此应用范围较为广泛。

2 基于WSN环境的数据传输加密算法分析

本设计基于WSN环境的数据传输加密算法分析主要对AES算法进行改进,并将改进的结果进行对比分析,因此主要对AES算法进行介绍。

2.1 AES加密算法简介

AES加密算法最初产生于美国,其密钥形式多种多样,构建耗时少,操作简便,灵敏度高。AES的加密方式主要是将数据形式依据转化公式进行转化,将数据信息分散化,并具备一定的混合性,从而实现加密处理。当前的AES算法存在不足之处,与本设计实验不符合,因此本设计对其进行一定的改进,使其能够与实验相适应。

2.2 算法改进

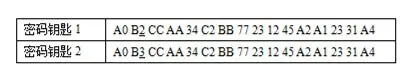

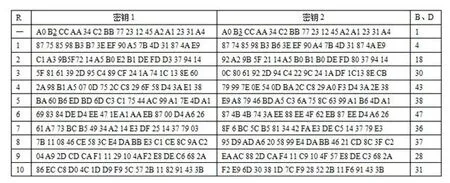

通过衡量避免捷径攻击能力的大小,能够确认加密算法的轮数,并增添安全余量。Rijndael算法的分组字节和密钥的比特位都是128,对于6轮以上的捷径攻击尚未具备抵抗能力。本设计用密钥产生三组相差1位的初始密钥,并观察在扩展中的变动。第一组对比密钥见图1,该组初始密钥在第16位相差1比特位,10轮密钥扩展后如图2所示。

图1 第一组初始密钥

图2 第一组初始密钥10轮扩展表

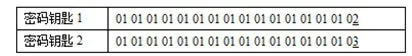

第二组密钥对比见图3,该组初始密钥在第128位相差1比特位,10轮密钥扩展后如图4所示。

图3 第二组初始密钥

图4 第二组密钥10轮扩展表

第三组对比密钥见图5,该组初始密钥在第40位相差1比特位,10轮密钥扩展后如图6所示。

图5 第三组初始密钥

图6 第三组初始密钥10轮扩展表

三组数据扩展次数为10次,比特位也发生了明显的波动,如果初始密钥只相差1位,经过3次扩展之后已经显现出较大的差距,7次扩展之后差距值达到顶峰。鉴于这个原因,本设计改进的IAES算法将扩展次数确定为7次。

2.3 改进结果分析与比较

2.3.1 ROM与RAM存储空间开销

本设计中,首先对改进的算法和其他三种处理模式对ROM和RAM的空间占用情况进行分析。结果发现,在其他条件不变的情况下,AES算法所占用的空间较大,因为AES算法比改进的IAES算法的传输次数多3次,需要更大的堆栈空间。本设计的IAES算法和AES算法所占用的RAM空间大约为0.99kb,主要是由于两种算法增加了查找表的方法。

对比三种加密算法可以发现,CBC模式所占用的节点的数量是最多的,主要是由于这种模式对于不是分组字节的倍数的资料处理并不擅长,需要采用密文挪用的方式,这就会占用更多的节点数量。其他两种方式采用的主要方式为流处理,在接收资料进行处理时,对堆栈空间的占用仍然维持在正常水平,相比CBC模式所占用的节点数量是有限的。

2.3.2 CPU周期

对改进的IAES与其他三种模式处理每字节资料需要的CPU周期进行对比,能够发现四种模式之间实际效果的优劣。本设计选用的资料的节数分别为16、24、32、40、48、56和64。在比较过程中,利用LAR软件对数据进行处理,根据函数公式可以计算出每种模式的CPU周期。

一般来说,每种模式对资料处理时长排序为:ABSCBC所需要的时间最长,AES-CCM第二长,IAESCIR与AES-CTR的时长最短,但是IAES-CIR比AES-CTR的性能更优。如果接收的资料的字节是分组字节的倍数,四种模式的处理时间大致相同,系统的工作性能最优。如果接收的资料不能形成分组字节的倍数,程序对资料的处理时间就会大大延长,对每个字节的资料的处理都要花费更长的CPU时钟周期。如果累积的未处理的字节逐渐增多,每种模式的程序处理时间都无限延长,就会导致计算机节点满负荷。

2.3.3 网络延迟时间

本设计主要对汇聚节点1在传输n次资料之后的RTT时间,每一次传输和跳数之间存在着相互对应的关系,每一次传输对应4跳。对三种加密方式的实际效果进行分析,我们选取24字节的资料与上文中的密钥进行实验,为了防止误差,采用多次实验,并将实验结果进行加权平均,最后得出实验结果。最终发现,在第二次传输,也就是报文跳数为8跳的时候,实验设计中的IAES算法和计算机转发的耗时都绝较短,保持在十分之一秒到一秒之间。随着传输的次数越来越多,RTT的耗时与跳数增加的耗时之间的差距也越来越大,产生这种现象的主要原因是,计算机节点主要将接收的数据转化为报文性质,报文传输的次数越多,计算机节点的工作量就越大,这会大大延迟网络的转发时长。

通过上文的论述我们可以发现,本设计使用的IAES算法具有较好的应用效果,比AES算法更加简单快捷,主要是因为IAES算法处理程序中中央处理器的周期较短。观察实验可以知道,汇聚节点1的主要功能是对接收的资料进行加密处理,在使用时解开密码,一个汇聚节点配备有三个其他汇聚节点,主要功能是将加密和解密的资料进行传输,在其他条件不变的情况下,RTT时间主要与算法中加密和解密的耗费的时间有关。

网络安全对于使用者来说具有十分重要的意义,加强网络安全建设是保证用户信息安全的一个重要手段,也是当今网络技术研究的一个重点内容。加密作为网络安全保障的一种重要方式,在网络安全中发挥着重大作用。做好网络安全工作,确保信息不被泄露,是网络环境中设计者的基本职责,也是促进网络健康发展的一个重要前提。

[1]张尧,叶玲.基于AES的WSN加密算法[J].计算机工程与设计,2015,36(03):619-623.

[2]龙四清.一种新型的WSN量子加密系统[J].电子世界,2014,(05):5-6.

[3]姜馨,胡屏,王翥,徐辉.面向WSN环境数据传输加密算法的研究[J].自动化仪表,2016,37(11):55-57+65.