基于机器学习的物联网反入侵检测方法研究

2021-07-14柯善良

龚 琴,柯善良

(闽南科技学院计算机信息学院,福建泉州 362332)

0 引言

机器学习是人工智能技术的应用核心,是使计算机保持智能处理能力的最根本途径.该算法的实际研究方向由贝叶斯学习、人工神经网络、随机森林、决策树等多部分共同组成.其中,贝叶斯学习是统计学领域的重要组成部分.人工神经网络是一种具有非线性适应能力的数据信息处理结构,能够在克服传统人工智能思想在直觉方面缺陷的同时,加强该项技术手段对于非结构化信息的实际处理能力[1].随机森林可借助多个树状分类器结构,实现对数据信息参量的预测与分类.决策树允许不同类别数据信息之间存在取值交集,可直接计算信息属性与信息类别之间的关联度统计量.

化学镀是一种不需要通电,利用强还原剂在含有金属离子的溶液中,将金属离子还原成金属而沉积在各种材料表面形成致密镀层的方法。本文利用两种金属的氧化还原电势差,在电势较低的金属表面沉积一层电势较高的第2相金属,通过调节实验条件对表面的结构进行调控。本文以金属铜为还原剂,通过化学镀,在铜基底上沉积生长一层Ag纳米薄膜,通过修饰以烷基硫醇即可获得具有超疏水的表面材料。

在物联网环境中,随着数据文件传输时间的延长,一部分信息参量会以非关联性格式对网络安全性造成威胁,从而导致动态网络防护能力的持续下降.传统模糊C均值型反入侵检测方法通过定义数据集离散属性的方式,确定反入侵信息在不同度量范围内的传输能力,再联合局部最优解,实现对待检测参量完整性与一致性的准确分析.然而与此方法匹配的实际复杂度等级过高,很难使物联网运行安全性得到有效保障.为解决此问题,提出一种基于机器学习的物联网反入侵检测方法,在AMLF网络框架、用户访问接口等多个应用结构的作用下,设置物联网IDS条码的具体数值,再利用数据信息的反入侵关联规则,完善入侵检测的执行流程.

1 基于机器学习的物联网应用环境

基于机器学习的物联网应用环境由AMLF网络框架、用户访问接口、数据信息统计器3个结构共同组成,具体搭建方法如下.

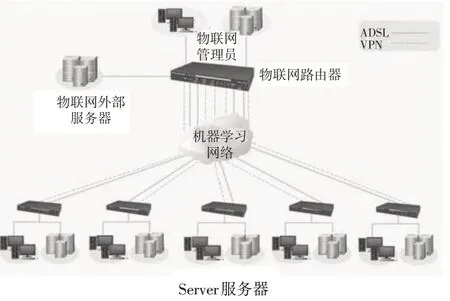

1.1 AMLF网络框架AMLF网络框架由物联网外部服务器、物联网管理员、路由器、Server服务器、ADSL传输线、VPN传输线等多个结构共同组成.其中,物联网外部服务器直接与路由器结构体相连,可在预知管理员节点执行能力的基础上,安排机器学习网络的实际连接环境,再借助ADSL传输线、VPN传输线,实现对反入侵信息参量的传输与反馈[2-3].Server服务器位于AMLF网络框架最底层,可在物联网路由器的调度下,调试设备结构体自身的实际连接状态,一方面可使底层应用主机始终与机器学习网络保持相同的执行处理能力,另一方面也可为物联网环境提供相对较强的数据信息承载能力.

2.3 入侵检测流程入侵检测流程完善是物联网入侵检测方法应用的关键处理环节,可在机器学习理论的作用下,对具有攻击性的数据信息进行清洗,再通过数据集筛选的方式,分别确定物联网反入侵信息的数据连续性、数据标准性与数据归一性,并可将最终所获得的数据集文件,调试成统一的信息传输形式[13].由于降维原理的存在,整个物联网环境中的反入侵关联规则会始终保持变动后状态,且当IDS条码值结果趋于稳定后,这些文件信息的传输位置才能得到有效固定,从而使最终的检测结果得到精确化处理.假设异常记录、正常记录同时存在于物联网信息文件中,则在机器学习主机的作用下,检测中心设备会默认前者对应非常规的攻击信息,而后者对应常规的反入侵信息.至此,实现各项物理应用系数的计算与处理,在机器学习理论的作用下,完成物联网反入侵检测方法的搭建.

阿里有些不舍,他望望母亲,又望望阿东。阿东说:“你站在这里,姆妈怎么睡得好?姆妈睡不好,肯定不喜欢你。”

图1 AMLF网络框架结构图Fig.1 The structure diagram of AMLF network framework

图2 用户访问接口连接原理Fig.2 The connection principle of the user access interface

在机器学习理论的作用下,按照物联网IDS条码设置、数据信息的反入侵关联规则建立、入侵检测完善的处理流程,实现物联网反入侵检测方法的顺利应用.

图3 数据信息统计器结构图Fig.3 The structure diagram of the data information statistician

2 物联网反入侵检测方法

1.3 数据信息统计器数据信息统计器由信息统计子模块、反入侵信息收集子模块两类结构共同组成.其中,信息统计子模块与物联网环境下的机器学习模型直接相连,可在感知用户访问接口连接需求的同时,对各项数据应用信息进行整合与规划,并从其中挑选完全独立的检测节点,生成全新的样本数据空间集合[6].对于数据信息统计器而言,反入侵信息过滤是机器学习模型作用下,物联网主机所具备的最主要执行能力,随着待检测数据信息数值量的增大,信息统计器结构的实际数据存储能力也会逐渐增强,直至优化器主机能够完全记录反入侵信息的实际传输作用能力[7-8].总的来说,数据信息统计器作为AMLF网络框架的下级执行结构,能够在适应用户访问接口中数据输出需求的同时,对子模块结构体中的待传输信息参量进行存储与记录.

将船舶i作为目标船,搜索船舶i周围最近的船舶。由于AIS基站不能同时发送目标水域所有船的信息,因此,每条船之间存在一定的时差,使用数据插值的方法将他船的位置推算至目标船同步的时刻,保证信息同步;在tk时刻船舶i周围船舶为

1)将渔网填充色设置为空。为了使渔网图层不遮挡遥感影像,需将渔网图层填充色设置为空;为与遥感影像的色彩形成较大反差便于判读,通常将渔网边框色设置为黄色,并将渔网边框宽度在默认值的基础上适当调高(图6)。

表1 物联网IDS条码设置原理Tab.1 Setting principle of IDS bar code of the Internet of Things

为验证基于机器学习物联网反入侵检测方法的实际应用价值,设计如下对比实验.以图5所示物联网检测主机作为实验对象,分别将其与实验组、对照组物联网应用设备相连,其中实验组设备搭载基于机器学习物联网反入侵检测方法,对照组设备搭载模糊C均值型反入侵检测方法,在相同实验环境下,记录各项实验指标的具体变化情况.

确保项目申报、落实从贫困户的意愿和需求出发,引导贫困户实施高收益项目;项目落实做到前期培训、实施指导、后续服务,保证项目充分发挥作用。

式(1)中,v0代表物联网环境中的反入侵信息下限关联条件,vn代表物联网环境中的反入侵信息上限关联条件,n代表关联度遍历系数,emax代表物联网反入侵信息的最大检测特征值,emin代表物联网反入侵信息的最小检测特征值.

1.2 用户访问接口用户访问接口存在于物联网开发用户与AMLF网络框架之间,可在机器学习任务的作用下,导出已存储的各项数据信息应用模型,再通过安排反入侵检测用户的方式,实现对各项检测任务的处理与安排.在物联网应用环境中,由于主机集群的作用影响,AMLF网络框架可在统计用户访问接口连接需求的同时,将各项物联网反入侵信息反馈至相关开发用户之中[4-5].物联网检测环境可存储大量的反入侵信息参量,并可遵照机器学习理论的处理需求,建立多项任务处理文件,由于所有检测用户都可直接提取用户访问接口中的数据信息,因此物联网主机集群能够长期保持对于反入侵检测信息的查询敏感性,这也是用户访问接口能够较好适应机器学习理论执行需求的主要原因.

图4 入侵检测流程图Fig.4 The flow chart of intrusion detection

3 实验对比与分析

2.2 数据信息的反入侵关联规则数据信息反入侵关联规则可以借助最小置信度、最小支持度两项物理系数,确定与物联网用户相关的反入侵信息指定条件,从而发现更为频繁的数据集参量条件.最小置信度能够遍历所有物联网环境下的反入侵信息参量,并可根据最大频繁项集条件,确定机器学习模型的实际作用强度,从而使得数据信息统计器中的文件传输流量水平得到大幅提升[11-12].最小支持度是形成数据信息反入侵关联规则的基础应用条件,可在已知物联网反入侵信息存储条件的同时,规划检测指令的实际作用强度,从而避免入侵信息攻击风险性等级的无辜攀升.设σ代表最小置信度参数,ε代表最小支持度参数,联立上述物理量,可将数据信息的反入侵关联规则定义为:

2.1 物联网IDS条码设置基于机器学习的IDS条码,简称HIDS条码,是物联网反入侵检测指令执行过程中的重要数据信息记录文件.数据信息统计器通常安装在处理能力已知的学习主机之上,可在感知本地用户连接行为的同时,通过审计处理的形式,记录反入侵信息参量所满足的攻击模式,再借助AMLF框架,实现对相关数据文件的调度与调试[9-10].物联网IDS条码设置必须满足如下几项原则:(1)为实施检测的条码文件只适用于数据信息的交换与加密环境,可以精确分析数据参量的反入侵行为,并可检测到现有网关条件是否能够满足机器学习指令的实际作用需求.(2)IDS条码在运行过程中,必须占据一定比重的物联网网关协议,并可将局限于本地主机中的用户行为,得到充分解放.(3)由于隐蔽性能力较强,物联网IDS条码必须能够较好适应用户访问接口的实际处理需求.

图5 物联网检测主机Fig.5 The Internet of Things detection host

ITM指标能够反映物联网运行安全性等级的应用满足情况,一般情况下,ITM指标数值越大,物联网运行安全性等级的满足程度也就越高,反之则越低.表2记录了实验组、对照组ITM指标数值的实际变化情况.

表2 ITM指标数值对比表Tab.2 Comparison table of ITM indicators value

分析表2可知,随着实验时间的延长,实验组ITM指标始终保持稳定上升的数值变化趋势,整个实验过程中的最大数值结果达到了73.43%.对照组ITM指标则在一段时间的稳定状态后,开始持续性下降,整个实验过程中的最大数值结果仅能达到54.21%,与实验组最大值相比,下降了19.22%.综上可知,应用基于机器学习物联网反入侵检测方法后,ITM指标出现了明显上升的数值变化趋势,能够较好满足物联网运行的安全性等级需求.

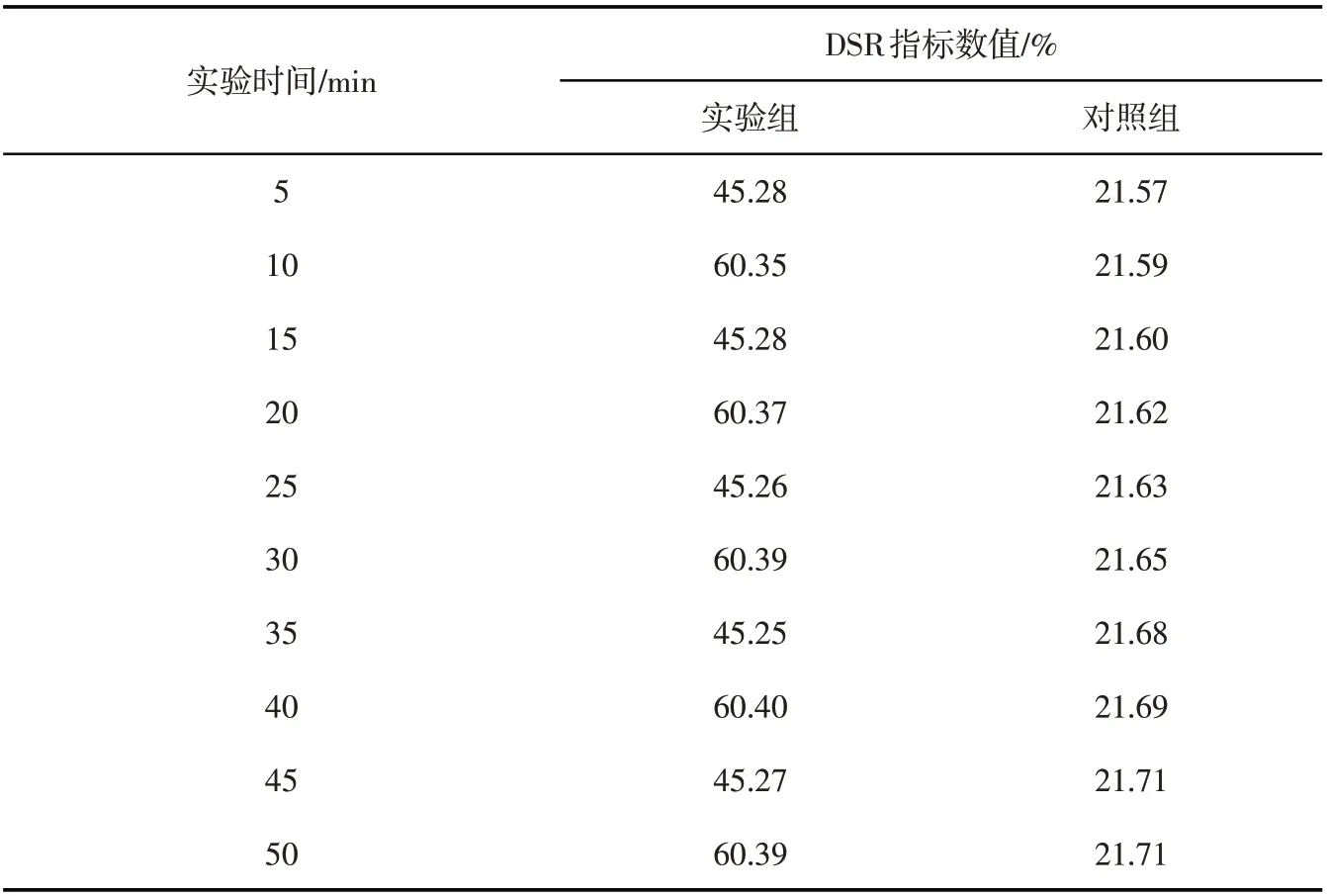

DSR指标能够反映入侵信息的攻击风险性等级,一般情况下,DSR指标数值越小,入侵信息的攻击风险性等级越高,反之则越低.表3记录了实验组、对照组DSR指标数值的具体变化情况.

表3 DSR指标数值对比表Tab.3 Comparison table of DSR indicators value

分析表3可知,随着实验时间的延长,实验组DSR指标始终保持上升与下降交替出现的数值变化趋势,整个实验过程中的最大数值结果达到了60.40%.对照组DSR指标则保持先上升、再稳定的数值变化趋势,整个实验过程中的最大数值结果仅能达到21.71%,与实验组最大值相比,下降了38.69%.综上可知,应用基于机器学习物联网反入侵检测方法后,DSR指标数值得到有效控制,可适当抑制物联网入侵信息攻击风险性等级的上升行为.

4 结束语

在机器学习原理的作用下,物联网反入侵检测方法重新设立了用户访问接口与数据信息统计器,并借助AMLF网络框架,对实际检测流程进行不断完善.从实用性角度来看,ITM指标的增大、DSR指标的减小,能够在保障物联网运行安全性的同时,实现对入侵信息攻击风险性等级的有效控制,具备较强实际应用价值.