基于移动终端位置的隐私泄露及隐私保护方法概述

2018-08-16李彬高宗宁

李彬 高宗宁 崔 苏

(中国科学院信息工程研究所 北京 100195)(libin@iie.ac.cn)

近年来,随着手机等移动终端的普及和3G,4G,WiFi等通信技术的发展,移动互联网正渗透到人们工作、生活的各个领域,即时通信、移动支付、电子商务、视频、广告、阅读、医疗、旅行等移动互联网应用迅猛发展,深刻改变了信息时代的社会生活.与传统的互联网不同,移动互联网具有实时性、便携性、可定位化的特点,这使得基于位置的服务(location-based services, LBS)在移动互联网中得到广泛的应用.

基于位置的服务是指通过电信运营商的无线通信网络或外部定位方式,获取移动终端的位置信息,在地理信息系统平台的支持下,为用户提供与其当前位置相关的个性化的服务.一般来讲,基于位置服务的工作流程为:1)移动用户通过移动定位技术获取自身位置信息;2)用户将其位置信息与服务请求发送给位置服务提供商(location-based service provider, LBSP);3)LBSP基于用户的位置信息为用户提供相应的个性化服务.然而,人们在享受基于位置的服务带来巨大便利的同时,也面临着隐私泄露的风险[1].用户在使用基于位置的服务时需将其位置发送给服务提供商,但位置数据不仅直接包含了用户的位置信息,还隐含了用户的个性习惯、健康状况、政治倾向、社会地位等敏感信息.用户提交的位置数据存在着被服务提供商或第三方组织滥用的风险,这给用户各方面隐私带来巨大的威胁,在军事用途或保密场合中甚至可以威胁到国家安全和生命安全.

由此可见,位置数据对于用户非常重要,只有为用户提供有效的隐私保护后才可能有更多的用户愿意使用基于位置的服务,并将自己的位置信息提交给位置服务提供商.因此,位置隐私能否得到妥善保护己成为制约移动互联网发展的瓶颈问题.

1 目前主流的定位服务技术及特点

当前存在多种定位技术,主要有以下几类:

1) 卫星定位技术.卫星定位技术指终端通过捕获到按一定卫星截止角所选择的待测卫星,进而测量出接收天线至卫星的伪距离和距离的变化率等数据,根据测量出的已知位置的卫星到接收机之间的距离,综合多颗卫星的数据最终计算出终端所在的具体位置信息.目前全球主要的卫星定位系统有美国GPS系统、中国北斗卫星导航系统、欧盟伽利略定位系统以及俄罗斯GLONASS系统.

2) 基站定位技术.基站定位技术主要采用三角测量的定位原理实现.三角测量原理包括链路三角定位(advanced forward link trilateration, AFLT)技术、增强型观测时间差(enhanced-observed time difference, E-OTD)定位技术、观测到达时间差(observed time difference of arrival, OTDOA)等.其中,E-OTD技术用于GSM网络,AFLT用于CDMA系统,OTDOA主要用于UMTS网络.E-OTD技术中定位终端通过测量来自于多个BTS信号的到达时间差,从而计算BTS到终端的时间延迟来确定终端位置;AFLT技术采用基站导频相位测量,通过来自3个基站信号的时间差,确定终端位于围绕任意2个基站的1个特定的椭圆中,3个椭圆的交点即为定位终端的位置;OTDOA技术通过测量不同基站的下行导频(DwPTS)信号,得到1组基站下行导频的TOA,根据测量结果并结合基站坐标采用合适的位置估计算法计算出终端的位置.

3) 第三方定位服务技术.该技术是指终端收集周边环境的无线信号信息,将该信息上报给第三方定位服务器,定位服务器通过查找数据库中已有的环境无线信息描述找到最匹配的信息,随后把该位置的经纬度作为定位结果返回给定位发起者.位置信息匹配式定位技术的关键点为:场景位置数据库、场景信息收集方法和匹配算法.其中场景位置数据库记录了可定位点周边的无线信号信息,该信息可以通过用户自学习方式进行采集,随着用户和数据点的增多,定位精度和可用性将不断提高.

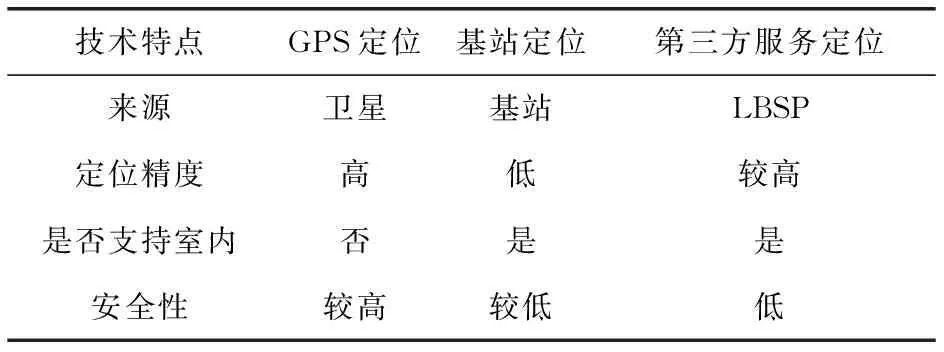

卫星定位的优点是能够在全球范围内实现覆盖,定位精度高,其定位半径可以达几米,且安全性较强;缺点是定位工作过程与定位精度受环境影响较大,例如GPS定位过程需要接收至少4颗卫星信号,在室内以及有遮挡区域定位精度受限.此外,近年来卫星定位技术本身的隐私性也常常受到质疑.基站定位精度取决于定位地点所处的基站覆盖密度.如果基站多定位则相对准确;如果定位区域基站少那么定位就不那么精确,定位精度因此会变得较差,其精度范围可从几米到几百米不等.第三方定位服务技术相比卫星与基站定位有较强的区域适应性,在室内和复杂区域环境下能够良好地定位,但面临着来自第三方定位服务器自身安全性以及其他恶意攻击者的威胁.表1为不同定位技术的特点:

表1 不同定位技术特点

2 移动终端位置隐私面临的主要问题

用户使用定位服务的过程中,如何保护其位置隐私显得尤为重要.多数情况下,定位服务提供者(SP)必须首先获知用户位置才能提供服务,其中不仅包含地理坐标信息,通过对位置的观察和分析,SP还能够通过大数据分析获知大量其他隐私信息,其中包括用户的工作地点、家庭住址、惯用路线、生活习惯等.由于SP的不可信性,用户将位置发送给SP时将面临个人隐私泄露的风险.如何在充分利用位置服务提供便利的同时,保证用户隐私安全是应用中亟待解决的问题.

移动互联网环境下,研究位置隐私保护的一个需要考虑的问题是位置信息采集的安全性,即定位过程中存在哪些安全隐患.随着定位技术趋于多样化,定位功能本身也己经成为一种第三方服务.该过程中位置信息会被定位服务的提供者(location provider, LP)获得,因此也产生了和用户与SP之间类似的位置隐私问题. 尽管当今的LP是由谷歌、微软、苹果、百度等此类国内外IT巨头担任,其安全防护能力与一般SP相比而言相对较高,但单凭这点无法消除移动互联网用户对自身位置隐私的顾虑,2013年爆发的Google协同美国NSA棱镜计划利用其定位服务追踪用户位置的丑闻足以说明这一点[2].如何保护用户在使用定位服务过程中的位置隐私同样是实际应用中亟待解决的问题.

3 移动终端位置隐私保护技术与方法

移动终端位置隐私保护技术是让位置服务提供商和恶意攻击者不能或者无法轻易获得用户的真实位置相关信息(地理坐标、终端信息、身份标识等)的防护方法.当前的位置隐私保护技术可以大致分为3类:位置模糊、身份隐藏和信息加密.位置模糊类方法通过扩大或者改变用户的真实位置,即用模糊的或者不准确的位置代替精确位置,利用降低用户位置信息的准确度来达到位置隐私保护的目的;身份隐藏类方法保留了用户的准确位置信息,这样就保证了服务质量,而将用户的身份信息通过一定的技术方法隐藏起来;信息加密类方法采用加密手段在位置信息使用过程中隐藏用户隐私,使得恶意攻击者即使得到了用户的敏感数据,也无法破解出真实信息或者用户真实身份.

3.1 位置模糊

位置模糊是指是故意降低用户位置的空间粒度实现位置隐私保护,以及模糊位置信息和降低位置信息的空间粒度.其主要目的就是保护用户在享受位置服务时的真实位置信息,因此需要在将查询请求发送到服务提供商之前对位置信息进行模糊处理.目前存在3种位置模糊方法:虚假位置、地标技术和模糊空间.

1) 虚假位置.虚假位置指用户用几个假冒的位置代替自身所处的真实位置来发送服务请求.在这类位置隐私保护方法中,用户不仅向位置服务器发送自己的真实坐标,而且以一定的策略生成1组假位置同时发送出去,这些假位置用来掩护真实位置.真假位置在位置服务提供端是无法区分的,服务器必须查询出所有相关位置的服务请求,返回候选结果集,然后由用户根据自身的真实位置来判断所需的服务结果.这种方法增加了服务器的查询处理开销,同时要求用户有判断结果准确性的能力.

2) 地标技术.为了解决虚假位置技术对服务器性能的影响问题,文献[3]提出了地标技术,它是虚假位置技术的一种特殊形式.与虚假位置技术不同的是,用户采用一个标志性的地理位置来代替其真实位置,位置服务器通过对这个标志性地理位置的处理来提供服务.这样攻击者就只能得知用户在这个标志性的地理位置附近出现过,而无法确定其精确的位置,从而保护了用户的位置隐私.可以看出,地标位置与真实位置的距离远近会直接影响到基于位置服务的质量.

3) 模糊空间.模糊空间是指用一个空间区域来代替用户的真实位置坐标.区域的大小形状不限,一般根据用户的隐私保护需求和服务质量要求确定.与虚假位置方法类似,位置服务器只知道用户在这个模糊空间内,而无法得知真实的位置信息.同样地,由于模糊空间降低了用户的位置精度,服务质量会根据区域的大小成反比例下降,并且该方法也面临服务器处理开销增大的问题.

3.2 身份隐藏

如果攻击者不知道用户是谁,那么即使他得到了用户的真实位置,能够造成的危害也会小很多,因此如何隐藏用户的真实身份是当前研究的热点之一.目前存在3种身份隐藏方法:匿名技术、假名技术、混合区(mix zone)方法.

1) 匿名技术.匿名技术关注的是如何将用户的位置信息与真实身份信息(如移动终端标识、用户IMSI标识、电话号码等)分开,切断位置和身份之间的联系.具体方法可以采用Sweeney[4]于1998年提出的k-匿名技术[5],通过使一个空间区域内k个用户的身份不可区分,即使某个用户的位置信息被恶意的位置服务器或者攻击者获得,他们也无法推测出到底是哪个用户发起的哪个位置服务请求.k-匿名技术主要关注查询隐私的保护,其本质是使查询发送者不可区分,即切断用户身份与查询内容的联系,抵抗攻击者通过查询内容推理出用户的隐私信息.

2) 假名技术.假名技术是身份匿名的一种特殊形式,其主要思路是让用户在发送位置服务请求时采用虚假的用户身份来代替真实的用户身份,这样也就使得服务提供商无法收集用户身份与位置的关联关系.即使非法攻击者通过特殊的技术手段获得了用户的位置信息,由于用户的身份是虚假的,这样就大大降低了真实用户面临的安全风险.Duckham和Kulik[6]提出了一种基于假点的用户身份隐藏方案,该方案通过把一些虚拟用户以相同的概率插入到真实用户的位置周围来达到隐私保护的效果.

3) 混合区方法.Beresford和Stajano[7]最早提出了混合区(mix zone)身份保护方法,即在混合区域用户可以使用任意假名代替自己的真实ID.该方法将用户访问过的空间区域分为应用区域和混合区域.在应用区域中,用户可以提出位置服务请求和接收服务信息;在混合区域中用户禁止使用基于位置服务,同时用户在离开混合区域时需要更换自己的假名.采用该方法攻击者无法预测用户在混合区域内停留的时间,并且用户在混合区域中没有使用位置服务,因此攻击者很难将同一用户使用的不同假名相关联.这样非法人员就无法继续追踪目标,从而达到保护用户身份信息的目的.

3.3 信息加密

信息加密技术是最基本的安全防护方法,通过将明文改变成不可读的密文,从而起到保护敏感信息的目的.同样地,信息加密的方法也可以应用到位置隐私保护领域,由于每个位置信息的处理和查询都是基于密文的,这就使得非法攻击者无法解密出用户真实的位置和身份信息.Khoshgozaran等人[8]提出了一种基于密码学的位置隐私保护方法,与传统的k-匿名、假名和混合区方案不同的是,该方案带来的计算和通信开销非常小,而且在查询请求时不需要依赖于可信的中间匿名服务器.

传统的信息加密机制能够保护数据的机密性,但是大多依赖于公钥基础设施,资源提供方只有获取用户的真实公钥证书之后才能加密.属性基加密(ABE)[9]的提出解决了这一缺陷,它常用于设置灵活的访问控制策略.通过把身份标识看成是一系列的属性,只有当ABE中解密者的身份信息和信息加密者描述的信息一致时,才可以解密加密者加密的信息.ABE应用在位置隐私保护中,可以在位置信息发布时提供加密,只允许有特殊属性的用户可以解密这些信息.Guo等人[10]设计了基于属性隐私保护的移动传播方案,确保移动用户信息保密,加密解密机制依靠用户权限,提出了一种保护隐私的相互身份验证方案.

4 针对定位服务的终端位置隐私保护方法

针对定位服务中的位置隐私保护技术主要有基于隐私政策的位置隐私保护和位置欺诈防御技术.隐私政策基于二元选择的用户协议.当用户开启其移动设备的定位服务时,可以选择同意或拒绝LP采集用户周边的各类接入点信息,用户必须明确地同意LP采集其相关数据后,LP才能够进行数据采集,这从一定程度上保护了用户的位置隐私.图1是安卓系统下百度定位服务的请求提示.

图1 百度定位服务的隐私政策

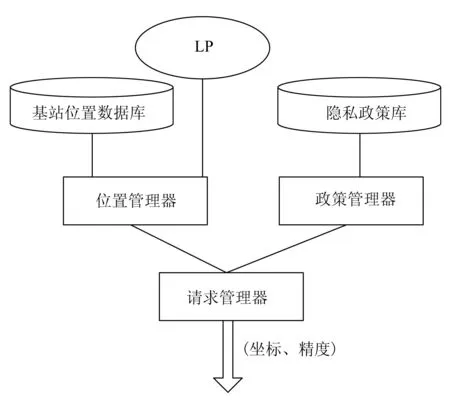

但当前隐私政策单一,往往仅限于用户对服务条款的二元选择(是或否).应该研究并使用较为完善的位置隐私政策,包括采集频度政策、粒度控制政策、匿名政策等多种隐私保护政策.可以采用Damiani等人[11]提出如图2所示的位置隐私政策管理架构模型.在用户与 LP 之间添加TTP作为定位请求管理器,相关隐私政策由专门的政策管理器管理.请求管理器将相关隐私政策和用户的隐私需求向LP安全地请求位置信息.

图2 定位服务中的隐私政策架构

5 结 语

移动互联网时代的来临,使基于位置的服务成为人们最为常用的信息服务类型,未来也势必进一步改变人类的生活方式.在移动互联网中,如何保护用户的位置隐私是移动互联网能够进一步普及和发展的重要安全保证.当前的各类相关研究向我们展示了位置隐私保护的可行性,以及技术上的不断进步.相信随着位置隐私保护技术的不断完善和进步,移动互联网将更加深入地融入人类生活的各个领域.