无线传输保密系统在电网中的应用

2017-09-29赵建平曾勇梁鸿斌

文|赵建平,曾勇,梁鸿斌

无线传输保密系统在电网中的应用

文|赵建平,曾勇,梁鸿斌

引言

由于电网属于国家重要的基础设施和经济命脉,相关的传感器数据和控制信息如果被敌方截获、篡改,可能会对国家安全和国民经济造成不可估量的损失。特别是在“棱镜门”事件影响下,电力部门信息传输安全体系架构面临着前所未有的挑战。因此,构建一种安全有效的无线通信网络,已经成为电力系统发展的最终目标。

本文所介绍的无线传输保密系统主要针对电网中无线传输的信息进行安全保护,以满足电网信息在无线传输方面的安全需求。

一、系统应用及组成

无线传输保密系统包括输电线路宽带传输系统、安全管理设备和安全模块,系统应用拓扑图如图1所示。

图1 系统应用拓扑

输电线路宽带传输系统主要实现信息的透明传输,由节点设备和电力控制中心组成。各节点实现信息采集,并通过WiFi实现数据传输/转发。电力控制中心则通过专用光纤与根节点设备连接。在输电线路宽带传输系统中,每个宽带无线传输设备为一个节点。其中有一个为根节点,所有下属的节点则通过根节点上传数据。

安全管理设备和安全模块实现信息的保护功能,嵌入在输电线路宽带传输系统中;安全管理系统部署在控制中心,与后台服务器相连;安全模块部署在节点上,嵌入到宽带无线传输设备中。

二、工作原理

本系统传输的信息采用端到端保护方式,且只对无线传输部分的信息进行安全保护。有线传输部分则通过光纤直接传输。

电力监控中心将控制命令和安全管理系统的资源管理命令,通过专用电力光纤网络传输到根节点。根节点的宽带无线传输设备收到后,通过内嵌安全模块对其进行加密处理,然后通过无线信道传输给下属的对应节点(中继节点只转发不处理)。对应节点的宽带无线传输设备收到后,通过内嵌安全模块进行解密,解密完成后回送给宽带无线传输设备处理。

节点采集的信息经宽带无线传输设备进行汇总,并通过内嵌安全模块进行加密。加密完成后,该节点的宽带无线传输设备将数据发送给目的节点(中继节点只转发不处理),而位于目的节点的安全模块对上报的传感器信息解密后通过光纤网络上传至控制中心。

三、工作流程

监控中心将节点的配置、管控等相关信息下发给对应节点,节点根据收到的控制命令,将采集的信息加密后上传到控制中心,流程如图2所示。

图2 工作流程

四、系统设计

(一)节点设备设计

节点设备硬件设计框图如图3所示。

图3 节点设备硬件

硬件系统有电源管理芯片(MAX8668和MAX1556)、CPU(TMS320DM8418)、摄像头(ominivison OV7675)以及安全模块等组成。其中,CPU负责整机各模块的控制和调度,实现与安全模块协议处理等功能。内存主要用于操作系统的boot和运行。安全模块主要用于实现信息的保密处理。电源芯片则采用TI的电压管理监控芯片,提供硬件设备所需电压。

节点设备软件采用功能化、模块化的软件设计思路。各个软件模块支持独立修改/更新而不影响整个软件的框架和性能,便于维护、升级。具体的软件组成,如图4所示。

图4 节点设备软件

(二)安全管理设备设计

1. 安全管理设备硬件设计

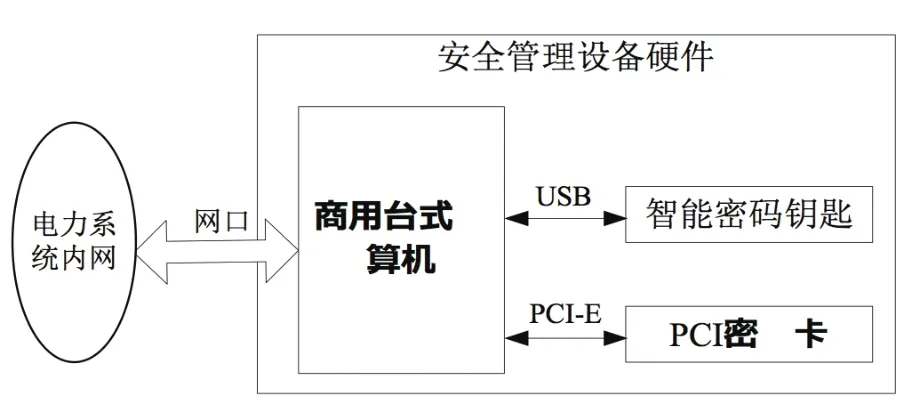

安全管理设备硬件由商用台式计算机、商用PCI-E密码卡、智能密码钥匙组成,其硬件组成框图如图5所示。

图5 安全管理系统硬件

商用台式计算机是安全管理软件承载平台,以人机操作界面方式,实现管理员对安全管理系统的各项操作。PCI密码卡安装于商用台式计算机上,为数据的传输提供保护。智能密码钥匙通过USB接口安装在商用台式计算机上,主要用于安全管理软件管理员的身份认证。

2. 安全管理设备软件设计

安全管理系统的软件架构分为3层,如图6所示。

人机交互层:为使用者提供GUI方式的人机交互支持。

应用功能层:通过模块化设计,实现用户身份认证、审计管理、数据备份/恢复和安全管控等功能。

基础功能层:不与实际应用需求产生强的耦合,实现底层、较为通用的支撑型功能。

图6 安全管理系统软件架构

五、结语

本文详细介绍了无线传输保密系统工作原理,并对各设备的硬件和软件设计进行分析。此应用具有通用、可扩充、灵活、高速加密等特点。经电网实验网的测试,该应用系统完全符合预期要求。

作者单位:成都三零瑞通移动通信有限公司