基于图像综合特征的零水印算法

2015-04-19韩少杰王明春李立宗

韩少杰,王明春,李立宗

(1.天津职业技术师范大学理学院,天津 300222;2.天津职业技术师范大学信息技术工程学院,天津 300222)

基于图像综合特征的零水印算法

韩少杰1,王明春1,李立宗2

(1.天津职业技术师范大学理学院,天津 300222;2.天津职业技术师范大学信息技术工程学院,天津 300222)

在Chen和Chang提出的零水印算法基础上,结合人眼的视觉感知特征与图像综合特征,提出了一种基于图像综合特征的零水印算法。本算法利用均值法得到原图像的低尺度近似图像,根据人眼视觉系统(HVS)的感知特性获取低尺度近似图像的综合特征。通过对比Chen、Chang和本文算法在不同类型信号处理攻击下的性能,得出本文算法在各种信号处理攻击下具有良好的鲁棒性,并通过仿真实验结果验证了本文算法的性能。

零水印;人眼视觉系统;综合特征;鲁棒性

随着互联网络的发展,数字多媒体产品越来越盛行,但是由于数字产品易于复制和修改,盗版问题非常严重,如何保护工作者、所有者以及合法用户的权利,成为世界各国学者和工程技术人员关注的热点问题[1]。近年来发展的数字水印技术就是在这个背景下产生的,这种技术被誉为数字多媒体保护的“最后一道防御线”,被广泛认为是解决知识产权问题的关键技术之一[1]。但在某些应用场合中,对受保护数据如医学诊断、军事以及公文图片的完整性要求非常严格,不允许有任何改变[2]。这就对数字水印的发展提出了新的要求,于是零水印应运而生。零水印概念是2001年温泉等[1]在全国第三届信息隐藏学术研讨会上首次提出的,并对零水印做了如下定义:利用图像的重要特征来构造水印信息,而不是修改图像的这些特征,把这种不修改原图任何数据的水印称为“零水印”。与此同时,温泉等也提出了一种构造零水印的方法,即对原始图像进行离散余弦变换(DCT),选取系数最高的若干点来构造水印信息,之后将水印信息在一个可信任的IPR中央权威机构进行注册。温泉等的算法虽然满足了保护图片完整性这一要求,但是根据图像特征生成的水印信息的随机性并没有特定的含义,如作者印章、公司logo等。2005年,Chen等[3]提出了一种可以预设水印信息的零水印算法,该算法将预先设置好的水印信息用作保护数字多媒体图像的水印,赋予水印信息“形象”,同时提出了一种新的基于签名者、验证者和可信任机构的第三方版权保护体系。2008年,Chang等[4]对Chen算法中特征提取部分和签名方式进行了改进,提高了算法的鲁棒性。2010年,范礼等[2]在Chen和Chang提出的零水印算法基础上,对其特征提取部分进行了改进。本文在现有的零水印算法基础上,提出了一种基于图像局部特征的零水印算法,对于各种信号处理攻击具有较好的鲁棒性。

1 Chen与Chang的零水印版权保护方案

Chang的零水印算法对Chen的算法特征提取部分以及签名方式进行了部分改进,故Chang零水印算法与Chen零水印算法在整体结构上是相同的。下文将对Chen与Chang的2种算法进行描述。

1.1 Chen的零水印算法

Chen的零水印版权保护方案弥补了传统零水印系统的不足,该方案中存在签名者、验证者和可信赖的第三方认证机构(trusted authority,TA)3个角色[2]。算法分为签名过程以及验证过程2个环节。

1.1.1 签名过程

步骤1:对WX×HX大小的原始图像进行t次离散小波变换,取其经t次变换后得到的低频小波系数LLt,LLt可表示为大小的方阵,将LLt方阵作为原始图像的低尺度近似图像,其中变换次数由水印图像的大小决定,使原始图像进行t次离散小波变换后得到的低频系数方阵大小与水印图像大小相同。

步骤2:对LLt进行二值化处理,二值化阈值为LLt所有值的均值,得到二值特征矩阵P,即

步骤3:对水印图像w进行置乱运算,置乱算子为s,得到置乱后水印图像w′。

步骤4:通过对特征矩阵P与置乱后的水印图像w′进行异或运算,得到验证矩阵k=P⊕w′。

步骤5:签名者通过密钥OSK以及数字签名函数SignOSK(g)对参数进行签名,得到签名信息DS=SignOSK(s,K,t,WX,HX),之后签名者将签名信息DS发送至第三方可信赖机构(TA)并加盖时间戳。

至此,便认为原始图像的版权受到保护。

1.1.2 验证过程

首先,验证者可以利用TA发布的公钥以及签名者发布的公钥得到受保护图像的原始信息,其中包括s,K,t,WX,HX等信息。

步骤1:对待验证图像进行t次离散小波变换,得到低频系数LLt′。

步骤2:对LLt′进行二值化处理,处理方法与签名过程相同,得到特征矩阵P′。

步骤3:通过异或运算提取待验证图像水印图像,w″=P′⊕K。

Chen算法将低频小波系数作为低尺度近似图像,并且通过阈值取低频系数平均值来达到二值化的目的,当图像受到直方图均衡、亮度变换、剪切、旋转等信号攻击后,获取的低频小波系数变化较大,阈值也跟着变化,Chen算法针对上述攻击时的鲁棒性较差。随后Chang等在Chen算法基础上改进了特征提取的方式,得到了很好的效果。

1.2 Chang的零水印算法

Chang等对Chen算法的特征提取方式进行了改进,Chang算法同样存在签名者、验证者和可信赖的第三方认证机构(TA)3个角色。Chang的算法同样包括签名过程及验证过程2个环节。

1.2.1 签名过程

步骤1:将N×N大小的原始图像O分割为互不相交的8×8大小的子块Oi,其中i=1,2,…,(N/8)×(N/8),计算每个小块的平均值,将每个小块的平均值作为该块的像素值,此时可得到(N/8)×(N/8)大小的低尺度近似图像。

步骤2:对低尺度近似图像进行Sobel边缘检测,得到特征矩阵,Sobel检测卷积算子分别为:

式中:mi为某像素点;a、b、c、d、e、f、g、h分别为其相邻像素点像素值,如图1所示。

图1 mi像素点的邻域点

遍历低尺度近似图像所有像素点后通过阈值T对Sobel边缘检测矩阵进行二值化操作,得到特征矩阵E,

步骤3:对大小为(N/8)×(N/8)的水印图像进行Torus自同构置乱,得到置乱水印L。

步骤4:对特征矩阵E与置乱水印L进行异或运算,得到验证矩阵V=E⊕L。

步骤5:将验证矩阵V,图像大小N,阈值T,签名者身份IDsigner和置乱算子s通过一个安全的频道发送至第三方可信赖机构(TA)。

步骤6:TA收到参数信息后通过一个单项哈希函数HTA(g)将包括时间戳在内的参数生成验证摘要hTA=HTA(V‖N‖T‖IDsigner‖s‖t),并对此进行注册。1.2.2 验证过程

步骤1:验证者可以通过TA发布的HTA(g)计算待验证图像的摘要信息hTA′,通过与TA发布的hTA判定待验证图像是否与原图像一致;

步骤2:将待验证图像分割为8×8大小的小块,计算每个小块的平均值,按照签名过程方法得到低尺度近似图像,之后通过Sobel边缘检测得出待验证图像的特征矩阵E′;

步骤3:对特征矩阵E′与TA发布的验证矩阵进行异或运算,得到水印信息L′=E′⊕V;

步骤4:对L′进行逆置乱操作,得到提取出的水印信息L*;

步骤5:比较原始水印与水印L*并进行版权归属判定。

Chang算法利用原始图像子块的灰度平均值获取低尺度近似图像,替代了Chen算法中通过低频小波系数获取低尺度近似图像这一部分,之后利用Sobel边缘检测方法获得特征矩阵,所以使得该算法可以有效抵御滤波攻击和噪声攻击。但是Sobel边缘检测得到的是图像的边缘特征,而边缘特征在抵御旋转攻击方面鲁棒性较差。

2 基于图像综合特征的零水印算法

基于图像综合特征的零水印算法是在Chen与Chang这2种算法的基础上,对低尺度近似图像的特征提取方式进行改进。图像局部特征,即根据人眼视觉系统的感知特征,主要表现为亮度敏感性、纹理敏感性、对比度敏感性和熵敏感性。本文将以上4个敏感特征作为图像局部特征,综合用来构造图像的特征矩阵。在基于图像局部特征得到特征矩阵后,用特征矩阵来表示原图像的特征。下文将具体描述基于图像综合特征的零水印算法。

2.1 签名过程

2.1.1 获取低尺度近似图像

将N×N大小的图像A分割为8×8大小互不相交的子块Ai,计算每个子块的平均灰度值Oi,i=1,2,3,4,…,(N/8)×(N/8),利用这些平均灰度值重新组成一个大小为(N/8)×(N/8)的低尺度近似图像a。

2.1.2 获取低尺度近似图像的特征矩阵

对于图像而言,人眼视觉系统对图像的感知特性主要集中表现为4个方面,即亮度敏感、纹理敏感、对比度敏感以及熵敏感[5]。本文利用像素点以上4个特征来构造低尺度近似图像的特征矩阵。4个特征的定义如下。

(1)亮度敏感值:像素点(i,j)及其相邻的8个像素点的灰度平均值,即

(k,t)∈ξ(i,j),表示(k,t)为像素点(i,j)8个邻域点范围内的点。

(2)纹理敏感值:像素点(i,j)及其相邻的8个像素点的灰度方差,即

(3)对比度敏感值:像素点(i,j)及其相邻的8个像素点之间的最大灰度距离,即

(4)熵敏感值:像素点(i,j)及其相邻的8个像素点熵值的和,即

p(k,t)表示(k,t)像素点的像素值在(i,j)邻域内出现概率。

本文在低尺度近似图像获取的方法中用到了均值法,即利用亮度敏感值作为其低尺度近似图,故在计算低尺度近似图像的局部特征时不再计算其亮度敏感值。在获得了低尺度近似图像每个像素点的除亮度敏感值之外的3个特征后,进行以下操作:

a.将该像素点的3个特征数值求和,即E(i,j)= T(i,j)+C(i,j)+H(i,j),E(i,j)为低尺度近似图像位置(i,j)像素点的综合特征数值;

b.遍历低尺度近似图像每个像素点后得到低尺度近似图像的综合特征值矩阵E;

c.对综合特征值矩阵E进行二值化处理,得到特征矩阵emap,二值化规则如下:

其中阈值T=avg(E)+g,即综合特征值矩阵加上附加因子g。

2.1.3 对水印信息图像进行Arnold置乱

置乱算子为s,置乱次数t,得到置乱后的水印信息图像w′。

2.1.4 进行异或计算

低尺度近似图像特征矩阵与置乱后的水印信息图像w′进行异或运算,得到验证矩阵v=emap⊕w′。

2.1.5 发送信息

将{v‖N‖s‖t‖IDsigner‖g}参数信息发送至第三方可信任机构TA,TA通过HTA(g)哈希函数根据参数信息生成摘要信息hTA并加盖时间戳,hTA=HTA(v‖N‖s‖t‖IDsigner‖g)。

2.2 验证过程

(1)验证者可以从TA获取HTA(g)函数以及原始图像的摘要信息hTA,利用待验证图像参数集合{v‖N‖s‖t‖IDsigner‖g},计算出待验证摘要信息hTA′=HTA(v‖N‖s‖t‖IDsigner‖g),比较hTA与hTA′是否相一致。

(2)将验证图像分割为互不相交的8×8大小的子块,运用与签名过程相同的方法计算得到待验证图像的低尺度近似图像的特征矩阵emap′,特征矩阵emap′与验证矩阵v进行异或运算,得到置乱后的待验证水印信息图像w″,w″=emap′⊕v,其中验证矩阵v可从TA处获得。

(3)对置乱后的待验证水印信息图像w″进行逆置乱运算,逆置乱后水印信息图像为w″,通过与原始水印信息w的比对进行版权判定。

3 实验结果及效果分析

实验采用Matlab 2010a版本,3个测试图像大小为512×512,水印信息大小为64×64,如图2所示。其中a、b、c为测试图像,d为水印信息图像。算法效果通过精确度AR和平均精确度AAR进行评价。

图2 测试图像及水印图像

Chang对精确度AR的定义表达式为:

AR=CP/NP

式中:CP代表从待验证图像得出水印信息图像w‴与原始水印信息图像w之间像素一致的像素个数;NP代表水印信息图像中像素点的总个数。精确度反映了待验证图像得出的水印信息图像w‴与原始水印信息图像w间的相似程度。

Chang对平均精确度AAR的定义表达式为:

式中:NT代表待验证图像收到信号处理攻击种类的总数。平均精确度反映了零水印算法对各类信号处理攻击的整体鲁棒性。

实验中,共使用8种信号处理攻击模式对目标图像进行攻击处理,分别为:①高斯平滑滤波,模板尺寸为[4×4],滤波器的标准值为像素0.5;②图像缩放,即将图像缩小为原图的1/4后再放大为原图大小;③高斯噪声,均值为0、方差为0.05;④拉普拉斯锐化,卷积模板为拉普拉斯卷积模板;⑤运动模糊,参数分别为40和75;⑥1/4剪切,剪切图像左上部分;⑦周围剪切,剪切周围20像素点宽度;⑧逆时针旋转3°,将测试图像进行逆时针3°旋转。

3.1 实验结果

实验结果为2部分,分别为本文算法与Chen和Chang算法效果比较、本文算法不同附加因子之间效果比较。

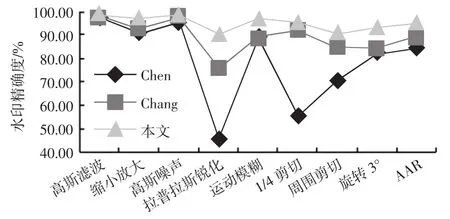

3.1.1 本文算法与Chen算法及Chang算法效果比较

在分别对3个测试图像进行仿真实验后得出的结果如图3至图5所示。图片在收到8种预设信号处理攻击后,受攻击图像的峰值信噪比(PSNR)如表1所示。

图3 不同算法测试图1结果比较

图4 不同算法测试图2结果比较

图5 不同算法测试图3结果比较

表1 受攻击图像的峰值信噪比

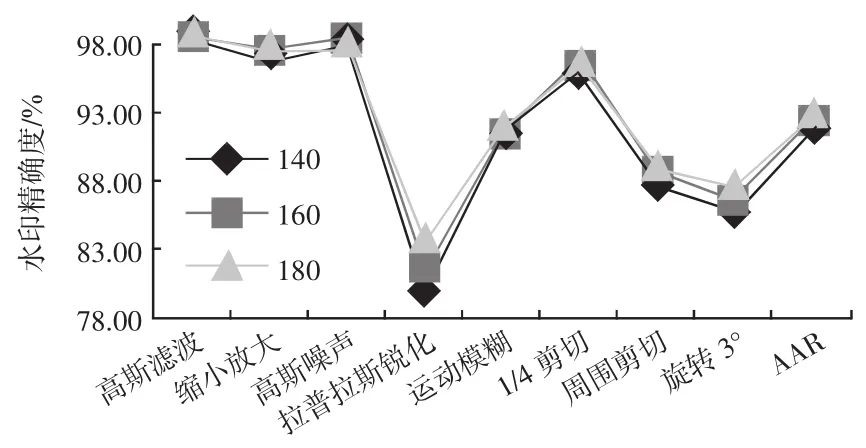

3.1.2 本文算法不同附加因子间效果比较

利用不同阈值分别对3个测试图像进行仿真实验后得出的结果如图6至图8所示。本实验中受攻击图像峰值信噪比如表1所示。

图6 本文算法测试图1不同参数结果比较

图7 本文算法测试图2不同参数结果比较

图8 本文算法测试图3不同参数结果比较

3.2 实验效果分析

从图3至图5实验结果可以得出,本文算法在针对高斯滤波、缩小放大、高斯噪声、拉普拉斯锐化、运动模糊、1/4剪切、周围剪切、旋转攻击时具有较高的鲁棒性,可以从平均精确度(AAR)得出;相比Chen和Chang算法,尤其在应对拉普拉斯锐化攻击、1/4剪切和旋转攻击具有较高的鲁棒性。从图6至图8结果中可以看出,算法的效果与附加因子的选择有直接关系,附加因子越高效果越好;而阈值与附加因子也有着直接关系,但是随着附加因子的不断增加,阈值也会不断增加,提取出的特征矩阵中表示图像特征的点数也会越来越少,于是特征矩阵所包含的特征越来越少,这就与特征提取原则中的独一性原则相违背了。因此,要选择适当的附加因子进行特征矩阵提取。

4 结束语

在Chen和Chang算法的基础上,本文对特征提取部分进行了改进,提出了一种基于图像综合特征的零水印算法,即利用图像综合特征来构造特征矩阵。实验结果显示,本文算法对各种信号处理攻击具有较高的鲁棒性,在图像信息收到攻击后依然能提取出与原始水印具有较高相似度的水印图像,可以更好地对图像信息进行版权保护。但本算法不具备自适应这一性质,因此赋予算法自适应性将是下一步研究的目标。

[1]温泉,孙锬锋,王树勋.基于零水印的数字水印技术研究[C]//全国第三届信息隐藏学术研讨会论文集.西安:西安电子科技大学出版社,2001.

[2]范礼,高铁杠,杨群亭.基于小波提升与Sobel膨胀特征提取的零水印版权认证方案[J].计算机应用研究,2010,27(2):726-729.

[3]CHEN T H,HORNG G,LEE W B.A publicly verifiable copyright-proving scheme resistant to malicious attacks[J]. IEEE Trans on Industrial Electronics,2005(1):327-334.

[4]CHANG C C,LIN P Y.Adaptive watermark mechanism for rightful owership protectiong[J].Journal of Systems and Software,2008,81(7):1118-1129.

[5]王向阳,杨红颖,赵红,等.基于模糊聚类分析的自适应图像空间域水印技术[J].小型微型计算机系统,2005,26(7):1255-1259.

[6]张钟元.模糊聚类分析在数字水印算法设计中的应用[J].科学技术与工程,2011,11(6):1355-1358.

[7]温泉,孙锬锋,王树勋.零水印的概念与应用[J].电子学报,2003(2):214-216.

[8]范礼,高铁杠,杨群亭.利用综合特征提取的数字图像版权保护算法[J].小型微型计算机系统,2011,32(4):626-632.

Zero-watermark algorithm based on joint feature of digital image

HAN Shao-jie1,WANG Ming-chun1,LI Li-zong2

(1.School of Science,Tianjin University of Technology and Education,Tianjin 300222,China;2.School of Information Technology,Tianjin University of Tecnology and Education,Tianjin 300222,China)

A new zero-watermark algorithm based on joint feature of digital image on the basis of Chen and Chang′s zerowatermark algorithms is proposed combining the human visual system and the digital image joint feature.The algorithm obtained the low scale approximate image of the original image by using the mean method,and got the comprehensive features of the low scale approximate image according to the perceptual features of the human visual system (HVS).By comparing with Chen and Chang′s algorithms′in the signal processing attack,the proposed algorithm has the better robustness under various signal processing attacks and the performance of the proposed algorithm is verified by simulation experiments.

zero-watermark;human visual system;joint feature;robustness

TP391.41

A

2095-0926(2015)02-0043-05

2015-03-11

韩少杰(1989—),男,硕士研究生;王明春(1971—),男,教授,博士,硕士生导师,研究方向为数据挖掘.