非协同目标识别技术的研究进展

2012-08-08梁丰

梁 丰

(中国西南电子技术研究所,成都 610036)

1 引 言

现代战争中,对战场目标识别已越来越重要。指挥员不仅需要获悉战场各类目标的位置和运动情况,还需要知道这些目标的“敌、我、中”属性及类型,以便对战场形势作出准确判断、制定正确的作战计划;战斗人员需要依靠准确的目标信息以完成作战任务、减少误伤。除进一步提升传统敌我识别器的性能外,各国都在不遗余力研究新的目标识别方法。在此背景下,非协同目标识别技术被提出,这种技术可通过目标外形尺寸、电磁辐射、声光信息等物理特征对目标身份进行识别[1]。

非协同目标识别技术的发展经历了从单传感器目标识别到多传感器目标识别。单传感器通常仅能侦测目标的某一种物理特征,不但对目标识别的能力有限,还无法给出目标的综合情况说明。将多个传感器侦测的物理特征汇集起来以增强对目标识别的能力、获取更多战场信息自然成为非协同目标识别技术研究的方向。非协同目标识别所涉及的传感器具有种类繁多、地域分布广、性能差异大的特点,它们侦测的目标特征信息各式各样,有时甚至是不确定的、模糊的,如何关联、融合多传感器信息是非协同目标识别技术必须解决的难题。

数据融合技术是在一定规则下对获得的信息自动分析、综合,以完成所需的决策和评估任务而进行的信息处理技术,是非协同目标识别的关键技术和主要研究方向[2-4]。近年来,对用于目标识别的融合算法的研究已取得重大进展,极大地推动了非协同目标识别技术发展。本文对几种目前研究最活跃的实现非协同目标识别的数据融合方法进行介绍,还介绍了国内外在非协同目标识别技术研究和应用方面的进展情况,并提出了研究方向,为今后的研究提供思路。

2 目标识别理论

一种对目标识别的定义是,对基于不同传感器得到的目标属性数据所形成的一个组合的目标身份说明。由此定义可得到目标识别的一种方法如图1所示。

图1 目标识别方法Fig.1 A method of target identification

从广义上讲,目标识别包含了对目标的3个层次的认识:对目标特征的辨别;对目标“敌、我、中”属性的辨别;对目标型号的辨别。

2.1 目标识别的层次

在非协同目标识别中,不同传感器提供的信息种类差异较大,必须将它们抽象在相同或可融的信息表达层上来,才可完成融合处理。按信息抽象程度,目标识别可分为3个层次:数据层融合、特征层融合和决策层融合。

(1)数据层融合:对每个传感器的检测数据进行特征抽取,然后直接将各特征参数融合,最后由得到的综合特征向量进行身份识别。

(2)特征层融合:对每个传感器的检测数据进行特征抽取以得到一个特征向量,然后把这些特征向量融合起来并根据融合后得到的特征向量进行身份判定。

(3)决策层融合:对每个传感器的检测数据执行变换以得出一个独立的身份判定,然后对每个传感器的身份判定进行融合以得出目标身份判定。

2.2 目标识别的方法

目前还没有对目标识别方法的准确分类。从算法上一般可分为3种,即物理模型、基于知识的方法和参数分类技术。

(1)物理模型所采用的技术是根据被测实体模型直接计算其特征,如体积、热辐射或图像等,然后与预先存储的目标特征进行对比,实现对目标的识别。

(2)基于知识的方法包括两个内容:表示知识的技术和处理信息以得出结论的推理方法,它们可以在原始传感器数据或抽取的特征的基础上进行。一个有效的先验知识库对该方法是否成功至关重要。

(3)参数分类技术包括统计算法和信息论技术。统计算法有古典理论推理、贝叶斯统计理论、Dempster-Shafer证据理论、DSmT理论等;基于信息论的方法有参数模板法、聚类分析法、神经网络、表决法、熵法和支持向量机等。

3 非协同目标识别的关键技术

在实现非协同目标识别的数据融合技术中,贝叶斯推理、Dempster-Shafer证据理论、DSmT理论和神经网络是使用最广泛的方法。

3.1 贝叶斯推理

贝叶斯推理用于目标识别时,首先根据每一个传感器的数据得出关于目标身份的分类说明(假设),这些说明之间相互独立,然后计算关于目标身份的不确定性,最后使用贝叶斯统计公式计算、并结合先验似然函数对目标作出决策[5]。

贝叶斯推理在非协同目标识别中直接使用比较困难:一是需要定义先验似然函数,这是在大量的统计数据基础上得出的,当所处理的事件复杂时,工作量极大;二是贝叶斯推理要求各假设条件之间是相互独立的,当存在多个可能假设和多条相关事件时,计算量很大。

对贝叶斯网络(Bayesian Network)的研究近年来发展迅速,该网络是处理多元概率分布的一种强有力的工具,可以在一定程度上解决利用不确定的、模糊的目标特征检测信息进行融合识别过程中的复杂推理问题,减少了概率建模所需的独立参数个数和概率推理的计算量[6-7]。已有学者对贝叶斯网络应用于非协同目标识别进行研究,并取得了一定成果。

3.2 Dempster-Shafer证据理论[8]

Dempster和Shafer提出的证据理论是对概率论的扩展。他们将事件和命题对应起来,把事件的集合扩展成了命题的集合,并提出了基本可信度分配、信任函数、似然函数和信任区间的概念。Dempster-Shafer证据理论的最大特点是对不确定信息的描述采用“区间估计”的方法,当获取先验概率困难时,比贝叶斯推理方法更合适。

在非协同目标识别中使用D-S证据理论主要有两种方法:中心式计算和分布式计算,如图2所示。

图2 D-S证据理论应用方法Fig.2 Application methods of D-S evidence theory

文献[9-11]介绍了D-S证据理论的应用研究。该理论适合于融合不确定性信息,即由于缺乏明确性而带来的不确定性命题,但要求传感器所辨识的命题之间是相互独立的,这也限制了该理论的广泛使用。

D-S证据理论存在的问题是:当处理冲突命题时,组合规则中的归一化过程会出现违背常理的结论,而当命题高度冲突时,在数学上会得出不合常理的结果。并且当命题冲突时,D-S证据理论的计算量急剧增大。

针对当命题冲突时,归一化过程会出现违背常理的结论的问题,许多文献在修改证据模型和修改组合规则两方面提出了改进的方法[12]。文献[13]提出的改进方法是不忽略冲突信息,而是将其重新分配。文献[14]认为冲突信息部分可用,可用的成分取决于所定义的证据可信度函数。文献[15]提出把支持证据冲突的概率按各个命题的平均支持程度加权进行分配。文献[16]是对证据模型的改进方法。然而,这些改进方法只能解决一部分命题冲突的情况,或者在解决冲突的过程中又引入新的问题。

3.3 DSmT理论[17-18]

Dezert提出的DSmT理论是传统D-S证据理论的扩展,它同样可以融合来自不同传感器的信息,但是主要集中处理高不确定、高冲突和高不准确的信息。DSmT理论在D-S理论基础上定义了超幂集、广义基本可信度分配的概念,并对模型和合成规则进行了扩充。

关于D-S证据理论和DSmT理论的区别,文献[19]进行了说明。DSmT理论的特点是:在计算过程中,矛盾的焦元得以保留,这使得DSmT理论和DS证据理论在焦元的计算方面不同,具体来说就是增加了许多原来被分配掉的可信度分配。

DSmT理论的应用方法同D-S证据理论类似。作为D-S证据理论的一种发展和延伸,DSmT理论能够在高冲突情况下得到比D-S证据理论更好的融合结果[20]。但是,当焦元数量增加时,DSmT方法的计算和存储量急剧增大[21],而在低冲突的情况下融合效果反而不及D-S方法,这是限制DSmT方法广泛使用的主要原因。针对这一问题,改进算法主要集中在融合这两种方法的优势,使之更有利于解决证据冲突的问题,最终提高目标识别的效率和准确性[22-24]。比如,当冲突小于某个阈值时采用DS方法,而当冲突大于阈值时使用DSmT方法;直到冲突小于阈值时再改回D-S方法。

3.4 神经网络[25-26]

神经网络是模仿生物大脑的结构和功能,采用数学和物理方法进行研究而构成的一种信息处理系统,它的特点是具有很强的自适应学习能力、良好的容错性、高速并行的运算能力并能通过硬件实现。神经网络的特点决定了它对多传感器信息的强大融合能力,被认为是非协同目标识别最有前景的处理方法。

神经网络近几年的发展非常迅速,在许多领域得到应用,但在非协同目标识别领域还处于起步阶段,目前的研究主要集中在模型构建及功能仿真。文献[4]中介绍了使用ART神经网络进行目标识别的一种思路,如图3所示。

图3 基于神经网络的目标识别Fig.3 Target identification based on neural network

ART网络存在着将外部输入模式与内部存储模式进行比较、匹配的过程,正是在此过程中产生了共振状态;在共振状态下不断学习和调整,从而达到新的平衡。该网络能够根据需要自适应新输入的模式,可以避免对网络先前所学习过的模式进行修改,即具有“记忆”能力,这种特点对非协同目标识别非常有益。

单一的网络理论上虽然可实现对目标有效识别,但选择合适的网络类型却是一个难题。神经网络组合是用有限个神经网络对同一问题进行学习,它的输出由各神经网络的输出共同决定,这就避免了选择网络类型的麻烦,同时还可得到更好的计算结果。神经网络组合不仅适合于目标属性辨别,还适合于对目标威胁程度和战场态势进行分析。

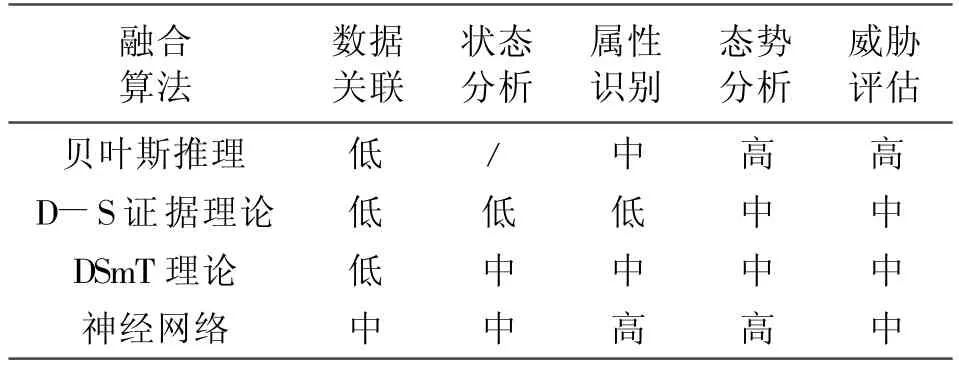

几种融合算法的应用程度比较见表1。由表可见,综合使用多种方法是提高目标识别概率、增强战场态势分析能力的有效手段。

表1 不同算法的应用程度比较[27]Table 1 Application level comparison between different algorithms

4 研究进展及方向

非协同目标识别技术一直是军事领域的重要研究项目,除进一步继续深入研究各型目标探测器(传感器)及提高其性能外,多传感器数据融合及其系统集成研究是主要的研究方向。

4.1 国外研究进展

国外对数据融合的研究起步较早,最初的研究成果主要应用于军事领域,提出了许多融合理论与方法。20世纪70年代,美军的指挥、控制、通信和情报(Command Control Communication and Intelligence,C3I)系统率先采用多传感器数据融合技术采集和处理战场信息并获得成功。1988年,多传感器数据融合技术被美国国防部列为重点研究开发的20项关键技术之一。海湾战争后,西方发达国家研制了一些军用数据融合系统,主要用于情报侦察、战场信息处理等方面。北约国家的许多主力战机都不同程度地使用了数据融合技术,大幅提升了作战平台对非协同目标的识别能力,以及对战场的侦测、感知能力。

20世纪90年代中期,北约多个国家联合成立了专门研究对空中目标进行非协同识别的机构,分别使用多种雷达,采用不同的波形和带宽,对十几种几十架不同类型的飞机进行了测试。主要结论包括:高距离分辨率雷达(HHR)很有希望用于识别战斗机大小,具有从不同方向识别目标的能力;二维逆合成孔径雷达(2D-ISAR)有待进一步研究,特别是在图像算法和特征证据使用方面;喷气发动机雷达调制(JEM)可以对飞机实现非协同识别,但要求信噪比高,且不是在所有方向上都能完成识别。这些结论表明单一传感器对非协同目标的识别能力有限。随后使用证据推理方法融合喷气发动机雷达调制、直升机旋翼雷达调制(HERM)、二维逆合成孔径雷达、高距离分辨率雷达、热成像等传感器的信号,大大提升了对非协同目标的识别能力,还改进了从不同方向识别目标的识别概率。

美国达信系统公司分别为美国空军和海军陆战队开发了无人值守地面传感器,可探测和识别地面战车,该系统利用声音信号与红外信号相结合的原理完成战车定位和非协同识别。这些传感器是一种飞机投送的可部署传感器,一旦部署到指定地区,它们将在有效范围内探测到敌方战车的数量和位置。

战斗识别(Combat Identification,CID)的出现极大地促进了非协同目标识别技术发展[28]。美军已试验成功通过贝叶斯网络融合多种信息(无人侦察机、高距离分辨率雷达、热成像设备、GPS卫星、敌我识别器等)实现对目标“陆、海、空、天”一体化识别和对战场态势的感知;还通过融合数据链获得其他武器平台探测的信息,进行扩大识别范围、提高识别概率的试验。另外,用于数据融合的专业处理器已经出现并用于武器装备中,大大提高了处理速度;美国、日本等国家已经使用成熟的技术和工艺生产出了电子神经元器件,以及专用的电子神经计算机,并已投入使用。

4.2 国内研究进展

我国很早就对单传感器的非协同目标识别进行研究,并取得了丰硕成果;对多传感器的非协同目标识别研究虽起步较晚,但发展很快。科研人员对数据融合的理论及应用研究已有长足进展,随着我国计算机技术和微处理器技术的发展,许多算法的复杂性已不再成为多传感器数据融合的应用障碍,极大地推动了非协同目标识别技术研究的发展。

近年来,国内学术界和工程界已在神经网络的研究方面取得了巨大进展,提出了许多优化的网络模型。研究人员已注意到神经网络对非协同目标识别的意义,正逐渐将它引入到该领域的应用研究中。

4.3 研究方向

对多传感器信息融合处理是非协同目标识别技术的关键,通过对国内外相关文献资料的分析、总结,并针对目前融合方法中存在的问题,作者认为该技术今后的研究方向主要包括以下几个方面:

(1)证据推理中处理证据冲突的改进方法研究;(2)放宽组合规则约束条件的研究;

(3)证据推理与概率论、模糊论等相关理论相结合的研究;

(4)神经网络组合在非协同目标识别中的应用研究;

(5)多种融合方法的综合化研究;

(6)建立适合非协同目标识别的数据融合模型标准和系统结构标准。

5 结束语

非协同目标识别技术是战斗识别的重要组成部分,已从过去依靠单一传感器信息对目标进行识别,发展到目前融合多传感器信息不仅可对目标的属性、类型、型号进行识别,还可对目标的作战意图、威胁程度等进行分析、评估。

多传感器数据融合是非协同目标识别技术的主要研究方向。本文从目标识别的基础理论开始,介绍了几种适合非协同目标识别的融合方法及其改进措施。从目前存在的问题看,加强对贝叶斯网络的应用研究很有必要;同时,要深入研究D-S证据理论及DSmT理论的改进方法,尤其是它们结合运用的自适应算法;另外,将神经网络组合在其他领域研究取得的成功经验引入到非协同目标识别中,对网络模型、算法及实现方法进行研究,为最终的工程化打下基础。

从国内外的研究进展可以看出,信息化条件下的非协同目标识别绝非通过一种融合方法就能实现,必须综合多种方法、取长补短。同时,应加强与其他专业领域的合作,如通过数据链获取其他作战平台侦测的目标信息,可增强对多个非协同目标的识别能力及对战场信息的感知能力。

[1] 杨云志,黄成芳.战斗识别与网络战述评[J].电讯技术,2004,44(3):1-4.YANG Yun-zhi,HUANG Cheng-fang.Combat Identification andNetwork Warfare:a Review[J].Telecommunication Engineering,2004,44(3):1-4.(in Chinese)

[2] 蒋庆全.数据融合与敌我识别综述[J].现代防御技术,2002,30(4):55-60.JIANG Qing-quan.Summary on Data Fusion and Identification of IFF[J].Modern Defense Technology,2002,30(4):55-60.(in Chinese)

[3] 金宏斌,蓝江桥.预警监视系统目标身份识别方法研究[J].信息与控制,2010,39(4):485-491.JIN Hong-bin,LAN Jiang-qiao.Researches on the Methodsof Target Identity Identification in the Early Warning and Surveillance System[J].Information and Control,2010,39(4):485-491.(in Chinese)

[4] 康耀红.数据融合理论与应用[M].2版.西安:西安电子科技大学出版社,2006.KANG Yao-hong.Data Fusion Theory and Application[M].2nd ed.Xi′an:Xidian University Press,2006.(in Chinese)

[5] 刁联旺.基于贝叶斯决策理论的目标身份融合识别[J].现代电子工程,2007,17(6):33-35.DIAO Lian-wang.Target Identification Fusion Based on Bayes Decision-making Theory[J].Modern Electronic Engineering,2007,17(6):33-35.(in Chinese)

[6] 佟守愚,庞世春,杨吉,等.贝叶斯网络在军事作战中的应用现状及展望[J].指挥控制与仿真,2010,32(5):1-4.TONG Shou-yu,PANG Shi-chun,YANG Ji,et al.Status and Prospect of Applications of Bayesian networks in Warfare[J].Command Control&Simulation,2010,32(5):1-4.(in Chinese)

[7] 孙永强,张安.基于混合贝叶斯网络的非协作式敌我识别系统[J].火力与指挥控制,2010,35(6):179-182.SUN Yong-qiang,ZHANG An.Study on Hybrid Bayesian Networks in Non-cooperative IFF System[J].Fire Control&Command Control,2010,35(6):179-182.(in Chinese)

[8] Koks D,Challa S.An Introduction to Bayesian and Dempster-Shafer Data Fusion[R].[S.l.]:Defense Science and Technology Organization,2003.

[9] 韩雁飞.目标识别的D-S融合算法[J].现代防御技术,2001,29(4):46-50.HAN Yan-fei.D-S Fusion Method on Target Recognition[J].Modern Defense Technology,2001,29(4):46-50.(in Chinese)

[10] 向国梁.多传感器数据融合非合作目标识别技术研究[J].火控雷达技术,2003,32(1):25-30.XIANG Guo-liang.Study on Multi-sensor Data Fusion Noncooperative Target Recognition[J].Fire Control and Radar Technology.2003,32(1):25-30.(in Chinese)

[11] 蓝金辉,马宝华,蓝天,等.D-S证据理论数据融合方法在目标识别中的应用[J].清华大学学报(自然科学版),2001,41(2):53-56.LAN Jin-hui,MA Bao-hua,LAN Tian,et al.D-S Evidence Reasoning and Its Data Fusion Application in Target Recognition[J].Journal of Tsinghua University(Natural Science Edition),2001,41(2):53-56.(in Chinese)

[12] 尹慧琳,王磊.D-S证据推理改进方法综述[J].计算工程与应用,2005,27(1):22-24.YIN Hui-lin,WANG Lei.A Review of Modification Methods of D-S Evidence Theory[J].Computer Engineering and Application,2005,27(1):22-24.(in Chinese)

[13] Yager R.On the Dempster Shafer Framework and New Combination Rules[J].Information Sciences,1987,41(2):93-137.

[14] 孙全,叶秀清,顾伟康.一种新的基于证据理论的合成公式[J].电子学报,2000,28(2):116-119.SUN Quan,YE Xiu-qing,GU Wei-kang.A New Combination Rules of Evidence Theory[J].Acta Electronica Sinica,2000,28(2):116-119.(in Chinese)

[15] 李弼程,王波,魏俊,等.一种有效的证据理论合成公式[J].数据采集与处理,2002,17(1):33-36.LI Bi-cheng,W ANG Bo,WEI Jun,et al.An Efficient Combination Rule of Evidence Theory[J].Journal of Data Acquisition&Processing,2002,17(1):33-36.(in Chinese)

[16] Murphy K.Combining of BeliefFunctionswhen Evidence Conflicts[J].Decision Support Systems,2000,29(1):1-9.

[17] Dezert J.Foundations for a New Theory of Plausible and Paradoxical Reasoning[J].Information and Security Journal,2002,12(1):26-30.

[18] Smarandache F.Advances andApplications of DSmT for Information Fusion[M].[S.l.]:America Research Press,2004.

[19] 谯骞苏.基于DSmT的改进合成方法[J].电子测量技术,2010,33(2):53-55.QIAO Qian-su.Modified Combination Rule Based on DSmT[J].Electronic Measurement Technology,2010,33(2):53-55.(in Chinese)

[20] 辛玉林,邹江威,徐世友,等.DSmT理论在综合敌我识别中的应用[J].系统工程与电子技术,2010,32(11):2385-2388.XIN Yu-lin,ZHOU Jiang-wei,XU Shi-you,et al.Application of DSmT in Integrated Identification of IFF[J].Systems Engineering and Electronics,2010,32(11):2385-2388.(in Chinese)

[21] 陈凯,杨俊安,陈昊.DSmT混合规则的高复杂度优化[J].计算工程,2010,36(7):76-79.CHEN Kai,YANG Jun-an,CHEN Hao.High Complexity Optimization for DSmT Mixing Rule[J].Computer Engineering,2010,36(7):76-79.(in Chinese)

[22] 杨锦园,黄心汉,王敏.多源冲突证据的智能融合算法研究[J].计算工程与应用,2009,45(22):18-22.YANG Jin-yuan,HUANG Xin-han,WANG Min.Intelligent Fusion Algorithm of Multi-source Conflicting Evidences[J].Computer Engineering and Application,2009,45(22):18-22.(in Chinese)

[23] 侯俊,苗壮,潘泉.DST与DSmT自适应融合算法[J].微电子学与计算机,2006,23(10):150-152.HOU Jun,MIAO Zhuang,PAN Quan.A Adaptive Integration Algorithms with DST and DSmT[J].Microelectronics and Computer,2006,23(10):150-152.(in Chinese)

[24] 周宪英.DST与DSmT自适应融合门限研究[J].舰船电子工程,2009,29(12):128-130.ZHOU Xian-ying.Study on the Threshold of Combining DST and DSmT[J].Ship Electronic Engineering,2009,29(12):128-130.(in Chinese)

[25] Gilmore J F,Czuchry A J.Target Detection in a NeuralNetwork Environment[C]//Proceedings of Applications of Artificial Intelligence VIII.Orlando,Florida,USA:SPIE,1990:301-318.

[26] Pawlak R J.A New Neural NetworkArchitecture for the Fusion of Independent or DependentSensor Decision[C]//Proceedings of Signal Processing&Target Recognition III.Orlando,Florida,USA:SPIE,1994:6-15.

[27] 何友,王国庆,陆大王金,等.多传感器信息融合及应用[M].2版.北京:电子工业出版社,2007.HE You,WANG Guo-qing,LU Da-jin,et al.Multi-sensor Information Fusion With Applications[M].2nd ed.Beijing:Publishing House of Electronics Industry, 2007.(in Chinese)

[28] 李琨.伊拉克战争后外军战斗识别系统的发展趋势[J].电讯技术,2004,44(5):7-13.LI Kun.Combat Identification System Development for the ForeignMilitary Forces after Operation of Iraq Freedom[J].Telecommunication Engineering,2004,44(5):7-13.(in Chinese)