广东省近年互联网网络安全态势及其对策思考

2021-08-08林国池

[林国池]

1 引言

习近平总书记指出:“网络安全牵一发而动全身,深刻影响政治、经济、文化、社会、军事等各领域安全。没有网络安全就没有国家安全,就没有经济社会稳定运行,广大人民群众利益也难以得到保障。”为维护广东区域内网络安全,国家计算机网络应急技术处理协调中心广东分中心(英文简称为GDCERT/CC)作为广东网络安全应急机构,依托国家级公共互联网网络安全监测平台及其应急管理体系,与业内合作单位共享信息、交换数据,积极开展属地互联网网络安全事件的发现、预警、应急处置和测试评估等工作。2018 年4 月,根据党和国家机构改革需要,CDCERT/CC 成建制转隶到中央网信办。本文对2018 年以来GDCERT/CC 网络安全监测、收集、汇总的数据进行综合分析,旨在扼要揭示近年广东省面临着的网络安全总体态势,并提出相关应对策略供参考。

2 网络安全总体态势和主要威胁

广东省互联网基础资源总量和互联网用户规模均名列全国首位,根据广东省通信管理局统计,截止2020 年底,固定宽带接入用户3 890 万户,移动互联网用户高达14 251 万户;域名数量约534 万个,IPv4 地址数量约3 250 万个。2020 年全年流量均值为49.40 Tbit/s;全日峰值时段为20:25~22:50,全年每日流量峰值的均值为72.60 Tbit/s;全日谷值时段为4:00~6:15,全年每日流量谷值的均值为16.85 Tbit/s。

近年来,广东省属地互联网运行总体安全平稳,未发生较大规模的网络安全事件。但网络安全总体态势仍不容乐观,一方面,传统网络安全威胁持续,反动黑客行事高调,安全漏洞威胁形势严峻,木马植入和僵尸网络数量居高不下,虚假和仿冒移动APP 成电信网络诈骗新手段,行业数据和个人隐私信息泄露屡见不鲜,境外APT 组织持续高强度开展网络攻击;另一方面,新技术新业态伴生新风险,云平台成为网络攻击的重灾区,供应链攻击严重威胁关键信息基础设施运行安全,5G 和IPv6 规模部署其自身的安全问题不可小觑,区块链基础设施、平台和应用安全问题凸显,卫星互联网引发新的安全和管理隐患,数字新基建面临各种各样的网络安全风险等等。

2.1 计算机恶意程序传播

恶意程序是指在未经授权的情况下,在信息系统中安装、执行为达到不正当目的的程序,主要包括:木马(Trojan Horse)、僵尸程序(Bot)、蠕虫(Worm)和病毒(Virus)等。

根据监测,活跃的DDos 僵尸网络家族依然以Mirai和Gafgyt 为代表的传统IoT 木马为主,IoT 设备的安全性应引起足够重视。疫情期间,邮件僵尸网络Emotet、Trickbot 等也不失时机地出现,这些木马僵尸网络利用钓鱼邮件、欺骗性文档以及水坑站点发动定向攻击,隐患极大。

勒索病毒利用各种加密算法对文件进行加密,被感染者一般无法解密,必须得到攻击者的解密私钥才有可能破解。一旦受感染,用户的损失无法估量。自2017 年WannaCry 勒索病毒给全球带来灾难性经济损失以来,勒索病毒攻击事件一致呈上升趋势,且不断变种。“勒索软件即服务”有形成产业之势,我国东部沿海地区成为感染勒索病毒的重灾区,广东更是首当其冲。2018 年底出现的“微信支付”勒索病毒,就采用污染供应链的方法,其手法与2015 年的XcodeGhost 事件相类似。

在主要的勒索病毒家族中,GranCrab、GlobeImposter、Crysis、Satan、WannaCry 和Hermes 等病毒保持相当的活跃度。

(1)僵尸程序或木马控制服务器IP 地址数量

抽样监测数据显示,广东僵尸程序或木马控制服务器IP 地址数量排名全国第一,约占境内总数的17.81%,如图1 所示。

图1 僵尸程序或木马控制服务器IP 数量

在广东省内,深圳、广州和佛山则分列总数前三名,如图2 所示。

图2 僵尸程序或木马控制服务器IP 地区分布

(2)僵尸程序或木马控制服务器IP 地址数量

2018 年至2020 年,共抽样发现广东僵尸程序或木马受控主机IP 地址超198 万个,约占境内的11.18%,排名全国第一,如图3 所示。

图3 僵尸程序或木马受控主机IP 数量

在广东省内,深圳、广州和东莞分列总数前三名,如图4 所示。

图4 僵尸程序或木马受控主机IP 地区分布

2.2 移动互联网安全监测

移动互联网恶意程序是指在用户不知情或未授权的情况下,在移动终端系统中安装、运行以达到不正目的,或违反国家相关法律法规行为的可执行文件、程序模块或程序片段。

自2011 年起,移动互联网恶意程序数量呈持续增长态势。近三年分别发现新增283 万、279 万和302 万个恶意程序。在移动互联网恶意程序8 个主要类别中,流氓行为、资费消耗、信息窃取和恶意扣费这4 类恶意程序约占总数的94%,如图5 所示。

图5 移动互联网恶意程序增长态势

2020 年捕获的移动互联网恶意程序全部针对Android平台,可见,Android 平台用户是时下移动互联网地下产业最主要的攻击对象。

2.3 网站安全

(1)网页篡改

按攻击手段区分,网站篡改可分为显式篡改和隐式篡改两种。显式篡改直接修改呈现网页,炫耀技巧或声明主张;隐式篡改则在被攻击的网页中植入非法暗链链接,以谋取不当经济利益等。通过自主监测手段等跟踪监测,数据显示,2018 年广东省被篡改网站数量约占境内总数的38.03%,排名第一;2019 年,国内加大监测力度后,监测数据大幅增加,广东约占12.30%,排名第二;2020年,约占境内总数的12.72%,位居北京、山东之后,全国排名第三。2018~2020 年间,广东全省攻击被篡改网站36 485 个,占境内总数的12.45%,按地市分布划分,广东省网页被篡改的网站数量前三名分别是深圳、广州和佛山,合计约占全省70%以上。

(2)网站仿冒

俗称网络钓鱼(Phishing)。2018 年抽样检测到仿冒我国境内网站的钓鱼页面53,049 个,涉及境内10,440 个IP 地址;2019 年,检测到仿冒我国境内网站的钓鱼页面84,711 个,涉及境内7,176 个IP 地址;2020 年,检测仿冒我国境内网站的钓鱼页面17,124 个,涉及境内外2,900个IP 地址。平均每个IP 地址承载7.55 个钓鱼页面。在网站仿冒涉及到的IP 地址中,95.9%以上位于境外。

域名类型为.cn 和.com 的网站成为网站仿冒的重要对象。

(3)网页后门

抽样监测发现,2018-2020 年间,广东省被植入后门的网站累计达27,314 个,占全国的16.90%,位列前茅。

2.4 网络安全漏洞

漏洞是指信息系统中的软件、硬件或通信协议中存在缺陷或不适当的配置,从而可使攻击者在未经授权的情况下访问或破坏系统,导致信息系统面临安全风险。

2018 年至2020 年,国家信息安全漏洞共享平台(CNVD)共收录新增漏洞51,098 个,其中高危漏洞17,195 个,占比33.65%。“零日”漏洞收录量连创新高,近6 年来年均增长幅度高达49.2%。此外,监测发现,Apache、Struts2、Window DNS Server、F5 BIG-IP 等存在远程代码执行漏洞等。

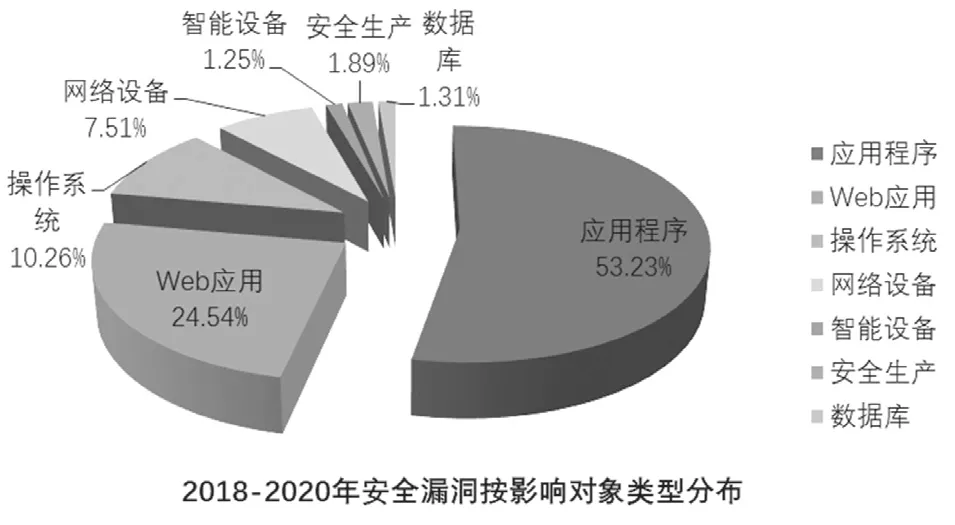

按影响对象类型分类,应用程序漏洞、Web 应用漏洞和操作系统漏洞位居前三位,具体如图6 所示。

图6 安全漏洞按影响对象类型分布

2.5 网络安全日常事件处置情况

这三年,省内累计处理网络安全事件近6500 件,按事件类型分类,排名前三的是漏洞事件(48.04%)、网页仿冒事件(19.93%)和网站后门事件(10.69%),如图7 所示。

3 网络安全热点追踪

3.1 高级持续性威胁攻击

(1)具攻击性特点

绝大多数的高级持续性威胁APT(Advanced Persistent Threat)组织具有一定的政府背景,通常是出于政治或商业目的,对特定目标实施针对性、连续性的网络攻击活动。多数情况下,APT 攻击就是发生在网络的情报战争。

2020 年初,随着新冠疫情的突然来袭,境外APT 组织对我国的相关机构或个人的攻击活动也随之增加。数据分析显示,政府、国防军工、教育、科技和金融等仍为APT 攻击的重灾区,但疫情下围绕“新冠肺炎疫情”话题的诱饵钓鱼APT 攻击甚为活跃。此外,APT 发动多起供应链攻击事件,使供应商沦为全行业的安全短板,其中,美国SolarWinds 公司Orion 平台的多款软件被爆出植入了后门,成为史上最严重的供应链攻击事件。

(2)活跃组织及其核心技战术

针对我国的APT 组织有数十个,2020 年共计监测到3000 多次的国家级网络攻击,按攻击频次、被攻击单位数量、受影响设备数量、技战术迭代频次等多个指标综合评估其活跃度,占据TOP10 的APT 组织排序如下:海莲花、Darkhotel、蔓灵花、毒云藤、响尾蛇、潜行者、魔鼠、Lazarus、蓝色魔眼和CNC。老牌APT 组织海莲花、Darkhotel 和蔓灵花依然持续活跃,而CNC 等组织则呈现阶段性攻击特征。

APT 组织采用的十大核心技战术包括:供应链失陷(Supply Chain Compromise)、创建或更改系统进程(Create or Modify System Process)、进程注入(Process Injection)、命令和脚本解释(Command and Scripting Interpreter)、系统凭证提取(OS Credential Dumpling)、远程服务(Remote Services)、利用C2 通道渗漏数据(Exfiltration Over C2 Channel )、协议通道(Protocol Tunneling)、软件探测(Software Discovery)和执行流劫持(Hijack Execution Flow)等,其中供应链攻击在2020年尤其突出。

3.2 工业互联网安全

以数字化、网络化和智能化为主要特征的工业互联网,是人、机、物全面互联的新工业革命关键网络基础设施。2020 年,我国工业互联网经济增加值规模仍保持高速增长态势,达31,370 亿元,增长47.3%。

工业控制系统(ICS)的主要威胁来自勒索软件、钓鱼邮件、资产暴露和供应链威胁等。攻击者从互联网入侵目标网络上的SCADA 系统后,通过路由器配置直接在内网移动并攻击工业控制设备。Ripple20 漏洞就是供应链攻击的典型案例。Ripple20 是Treck TCP/IP 协议栈中发现的一系列漏洞的统称,这些漏洞广泛存在于嵌入式设备中,涉及能源、运输等多个国计民生行业。今年5 月发生的美国东岸Colonial Pipeline 公司油气管道被勒索软件攻击事件,迫使该公司不得不全线关闭长达8 800 公里的油气燃料管道,影响了美国东岸45%的燃油供应,就是最新重大供应链攻击案例之一。

3.3 数据安全与个人信息隐私保护

(1)数据泄露

近几年,数据泄露事件层出不穷。2018 年,万豪酒店数据库被黑 5 亿用户信息外泄;国泰航空940 万乘客资料泄露;新加坡医疗系统遭严重网络安全攻击 150 万患者资料泄露,总理李显龙的个人医疗记录也无可幸免。2020年2 月,新浪微博泄露5.38 亿用户账号和绑定手机号码的数据,在暗网中被出售。与此同时,数据滥用事件也屡见不鲜。2018 年3 月,剑桥分析被爆出利用在Facebook上获取的5 000 万用户的个人数据进行“不道德的实验”,影响2016 年美国总统大选。2019 年初,在我国境内大量使用的MongoDB、Elasticsearch 数据库相继曝出存在严重安全漏洞,导致大规模数据存在泄露风险。去年以来,国内部分疫情防控系统仓促上线,存在用户信息泄露等高危风险隐患。

在数字经济时代,数据已成为一种新型的生产要素,数据越来越呈现出其价值。随之而来的是数据泄露事件时有发生,个人信息非法采集和因私窃取等安全问题愈发严峻。

(2)APP 违法违规过度收集使用个人信息

截止2020 年12 月,我国手机网民规模为9.86 亿,市场上监测到的APP 数量为345 万款。不少APP 存在“未公开使用规则”、“未经用户同意收集使用个人信息”、“未经同意向他人提供个人信息”、“未按法律规定提供删除或更正个人信息功能”或“未公布投诉、举报方式等信息”等违法违规行为。租租车、当当、e 代驾等知名APP 赫然在目。不仅如此,有些APP 还私自将收集到的信息共享给第三方、超范围收集个人信息、不给权限不让用、强制用户使用定向推送、过度索取权限等问题。

4 对策思考

如何应对日益严重的网络安全威胁呢?习近平总书记教导我们:“我们面临的网络完全问题,很多是意识问题,要树立正确的网络安全观。”为此,要切实提高网络安全意识,采取多管齐下的应对思路,从技术、政府、社会乃至网民个人各方面入手,共筑网络安全防线。

一是技术管理上,要发展壮大国内网络安全产业,制定统一的网络安全标准规范,培育网络安全人才,建立网络安全应急处理体系、平台和队伍,全天候全方位感知网络安全态势,强化关键信息基础设施保护,加强行业信息共享和技术协作,及时应对网络安全事件。

二是政府监管上,一方面要加大对各类违法违规网络攻击破坏行为的治理打击力度,维护社会各方的合法权益,另一方面,要及时制订发布相关网络安全法律法规,为网络安全保驾护航。2017 年6 月1 日,《网络安全法》正式实施,对于保障网络安全,促进经济社会信息化健康发展发挥积极作用。2020年,我国又陆续发布了《数据安全法(草案)》《个人信息保护法(草案)》,旨在有力地捍卫总体国家安全和个人信息隐私。

三是社会组织上,各行各业要针对纷繁的网络安全威胁,切实落实网络安全管理制度,加大网络安全措施投入,安装安全管理软硬件系统,及时修补服务器和终端漏洞,不对外提供服务的设备不暴露在公共互联网上,关闭不必要的网络端口,定期备份关键数据,引入多因素身份验证技术,配备防垃圾邮件网关,保障安全可靠的软件资源,重视对敏感数据的全生命周期安全保护,采取必要的数据脱敏等技术措施等。

四是网民个人上,要养成良好的安全习惯,安装使用可靠的杀毒软件,及时修复系统和软件漏洞,重要文档、数据应及时经常备份且设置较为复杂的电脑口令,不浏览来路不明的赌博色情网站,不轻易打开陌生人发来的邮件附件或网址链接,使用移动存储设备先行消杀等。

5 结束语

当前,网络攻击行为正朝着攻击成本降低、攻击面扩大、攻击方式立体化转化。以供应商为核心目标的供应链攻击常态化主流化,勒索软件商业化威胁加大,物联网既是勒索软件的首选目标,也是其他类型网络攻击行为如DDoS、社交工程攻击等的媒介。

网络安全威胁时时刻刻,无处不在。近年来,在政府监管部门的指导下,GDCERT/CC 陆续开展针对木马和僵尸网络、互联网恶意程序、DDoS 攻击资源等危害网络安全的各类专项清理整治活动,取得积极成效,更好地守护清朗网络空间。