2020年网络安全态势报告

2021-03-11恒安嘉新北京科技股份公司

恒安嘉新(北京)科技股份公司

1 网络信息安全态势分析

1.1 网络安全漏洞分析

1) 漏洞类型分析

2020年,恒安嘉新收录的新增安全漏洞数量20 703个.按照漏洞危害级别划分,2020年收录高危漏洞7 420个(占36%)、中危漏洞10 841个(占52%)、低危漏洞2 442个(占12%),如图1所示:

图1 漏洞按等级分布

按照漏洞影响对象类型划分,应用程序类9 913个、Web应用类6 110个、操作系统类2 074个、网络设备(交换机、路由器等网络端设备)类1 468个、智能设备(物联网终端设备)类439个、安全产品类425个、数据库类274个,如图2所示:

图2 漏洞按影响对象类型分布

按照漏洞所属行业划分,2020年收录电信行业漏洞1 039个、移动互联网行业漏洞1 665个、工业行业漏洞706个,如图3所示:

图3 漏洞按所属行业统计

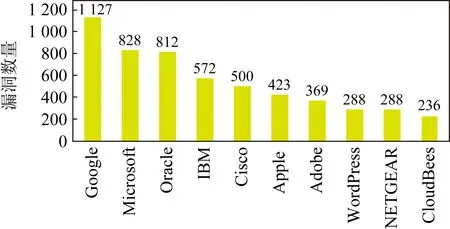

按照漏洞所属厂商划分,2020年收录漏洞厂商TOP10涉及Oracle,Microsoft,Apple,Cisco等厂商.其中,收录Google漏洞位列第一,如图4所示:

图4 漏洞按所属厂商排名TOP10

2) IOT漏洞分析

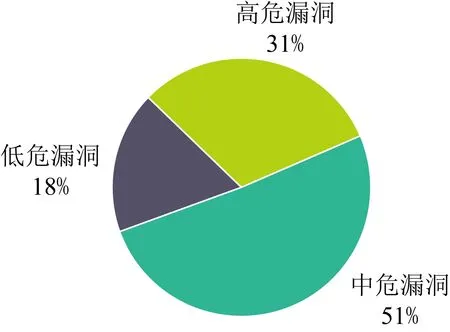

如图5所示,2020年收录涉及IOT产品漏洞数量共计3 047个,其中高危漏洞953个(占31%)、中危漏洞1 552个(占51%)、低危漏洞542个(占18%).大部分漏洞是与手机终端相关的.

图5 IOT漏洞按等级分布

1.2 网络攻击分析

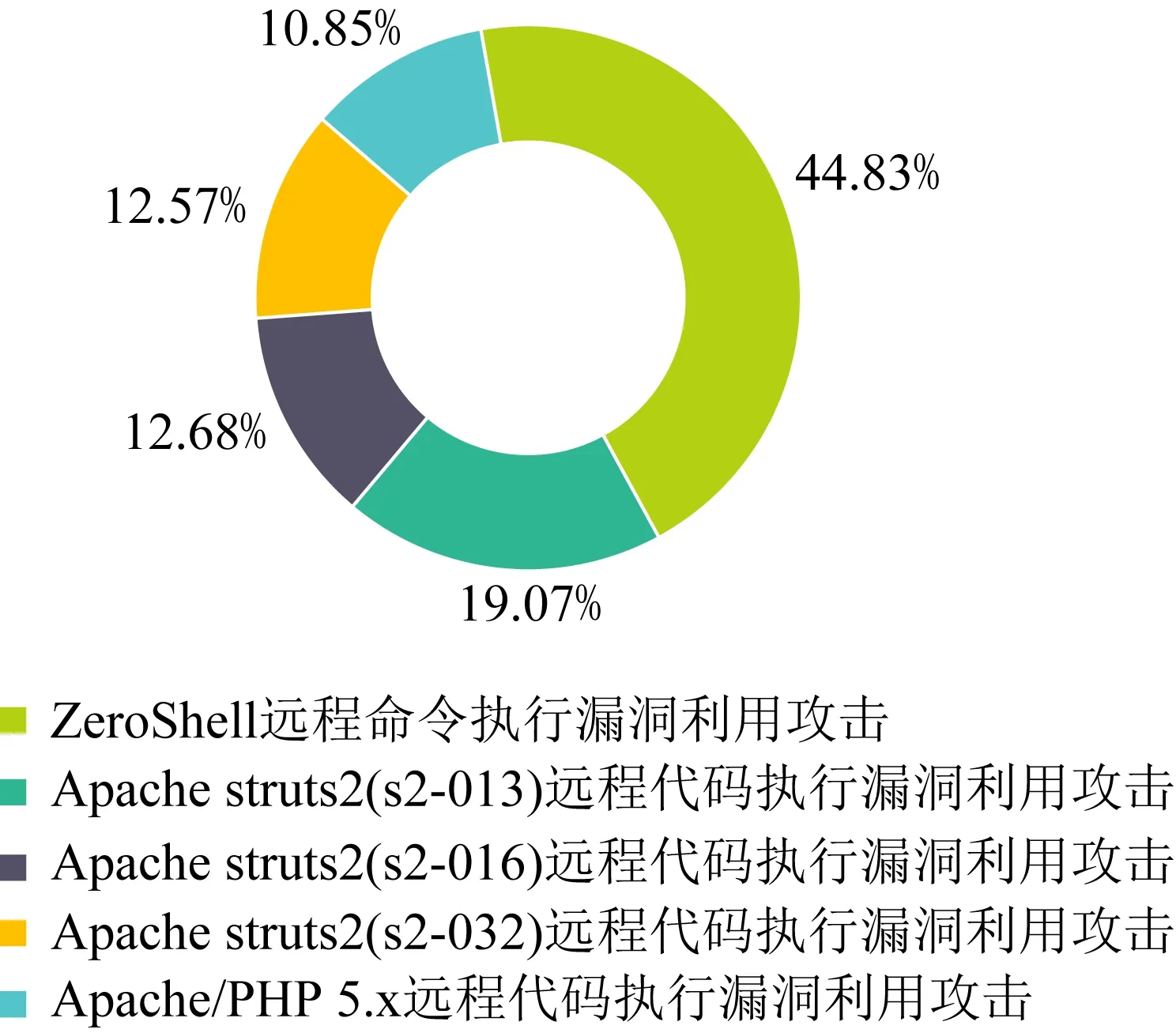

在2020年恒安嘉新监测网络攻击事件中,攻击方式为“ZeroShell远程命令执行漏洞利用攻击”最多,占比17.8%.发起攻击次数前3位的地区分别为浙江省、江苏省和上海市,受Web攻击危害最严重的前3个地区为上海市、江苏省和北京市.

图6所示为受Web攻击危害最为严重的省份排行TOP10.上海市受到Web攻击的侵害最为严重,占总Web攻击受害事件数的19%,其次为江苏省和北京市.

图6 Web攻击类型受害省份排行TOP10

如图7所示,Web攻击类型排行TOP5的事件依序为:“ZeroShell远程命令执行漏洞利用攻击”“Apache struts2(s2-013)远程代码执行漏洞利用攻击”“Apache struts2(s2-016)远程代码执行漏洞利用攻击”“Apache struts2(s2-032)远程代码执行漏洞利用攻击”和“Apache/PHP 5.x远程代码执行漏洞利用攻击”.

图7 Web攻击类型排行TOP5

1.3 互联网恶意程序分析

在2020年恒安嘉新监测到的僵尸网络、木马、蠕虫事件中,上海市受到僵尸网络的侵害最为严重,占总僵尸网络攻击事件数的65.9%;山东省受到木马的侵害最为严重,占总木马事件数的18.6%;辽宁省受到蠕虫的侵害最为严重,占总蠕虫事件数的7.5%.

1) 僵尸网络分析

图8所示为受僵尸网络危害最为严重的省份排行TOP3.上海市受到僵尸网络的侵害最为严重,其次为江苏省和福建省.

图8 僵尸网络类型受害省份TOP10

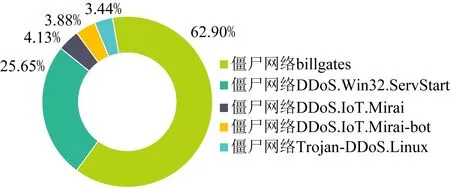

如图9所示,僵尸网络类型排行TOP5的事件依序为:“僵尸网络billgates”“僵尸网络DDoS.Win32.ServStart”“僵尸网络DDoS.IoT.Mirai”“僵尸网络DDoS.IoT.Mirai-bot”和“僵尸网络Trojan-DDoS.Linux”.

图9 僵尸网络类型排行TOP5

2) 木马事件分析

图10所示为木马危害最为严重的省份排行TOP10.山东省受到木马的侵害最为严重,占全国木马攻击受害事件数的18.6%,其次为上海市和贵州省.

图10 木马类型受害省份排行TOP10

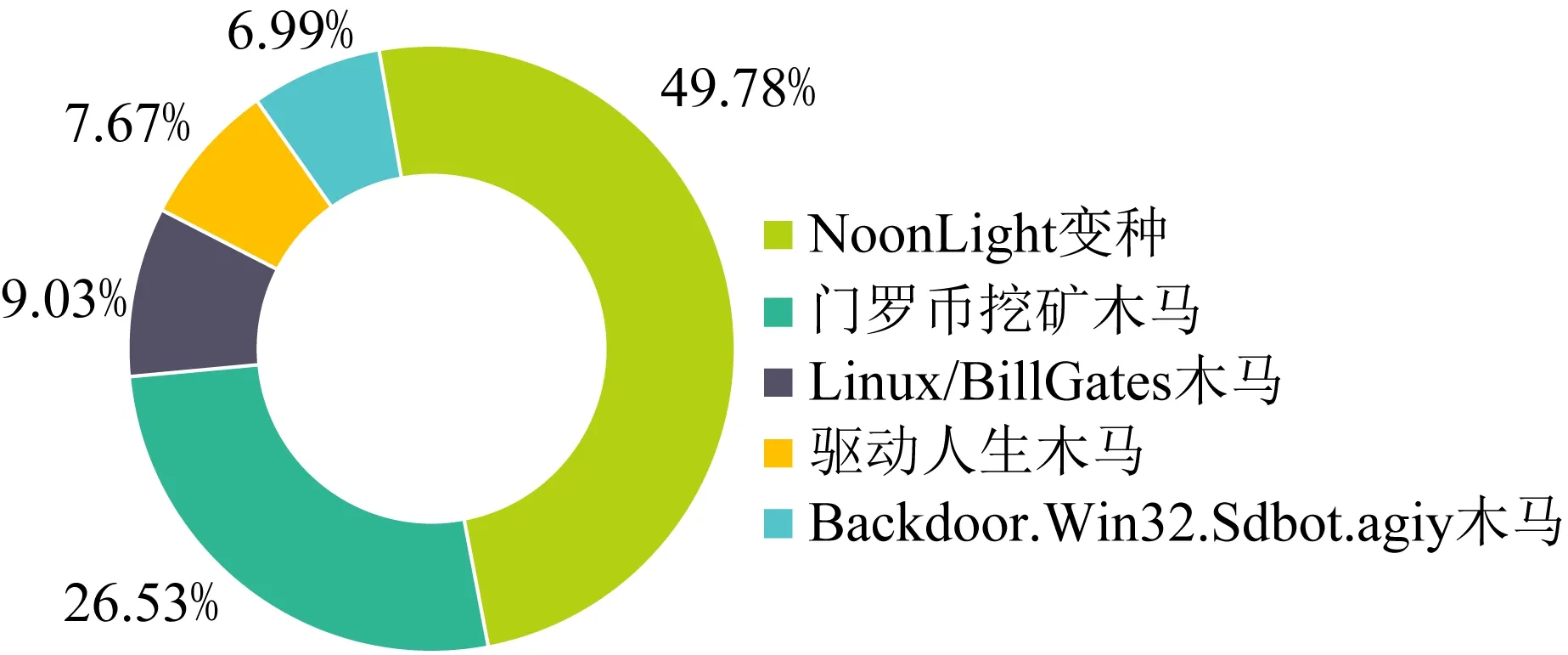

如图11所示,木马网络类型排行TOP5的事件依序为: “NoonLight变种”“门罗币挖矿木马”“Linux/BillGates木马”“驱动人生木马”和“Backdoor.Win32.Sdbot.agiy木马”.

图11 木马类型排行TOP5

3) 蠕虫事件分析

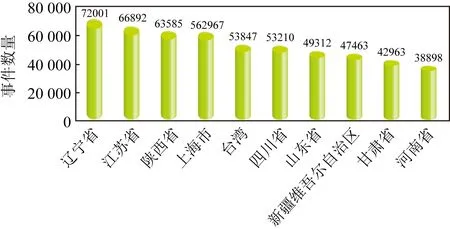

图12所示为受蠕虫危害最为严重的省份排行TOP10.辽宁省受到蠕虫的侵害最为严重,占总蠕虫攻击受害事件数的7.5%,其次为江苏省和陕西省.

图12 蠕虫类型受害省份排行TOP10

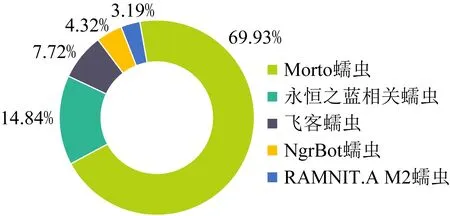

如图13所示,蠕虫类型排行TOP5的事件依序为:“Morto蠕虫”“永恒之蓝相关蠕虫”“飞客蠕虫”“NgrBot蠕虫”和“RAMNIT.A M2蠕虫”.

图13 蠕虫类型排行TOP5

1.4 移动互联网恶意程序分析

2020年,恒安嘉新监测到的移动恶意程序事件中最多的为诱骗欺诈,占比79.6%.移动恶意程序通常为擦边球的社交应用或者直播应用,通过带有诱惑性的视频或图片来推广下载,一旦用户安装会发生窃听用户通话、窃取用户信息、破坏用户数据、擅自使用付费业务、发送垃圾信息、推送广告或欺诈信息、影响移动终端运行、危害移动互联网网络安全等恶意行为.

1) 受害操作系统分析

如表1所示,2020年受害操作系统主要有4个,分别为安卓系统、黑莓系统、苹果系统、塞班系统.其中安卓系统受害量最多.

表1 操作系统数量

2) 流氓行为分析

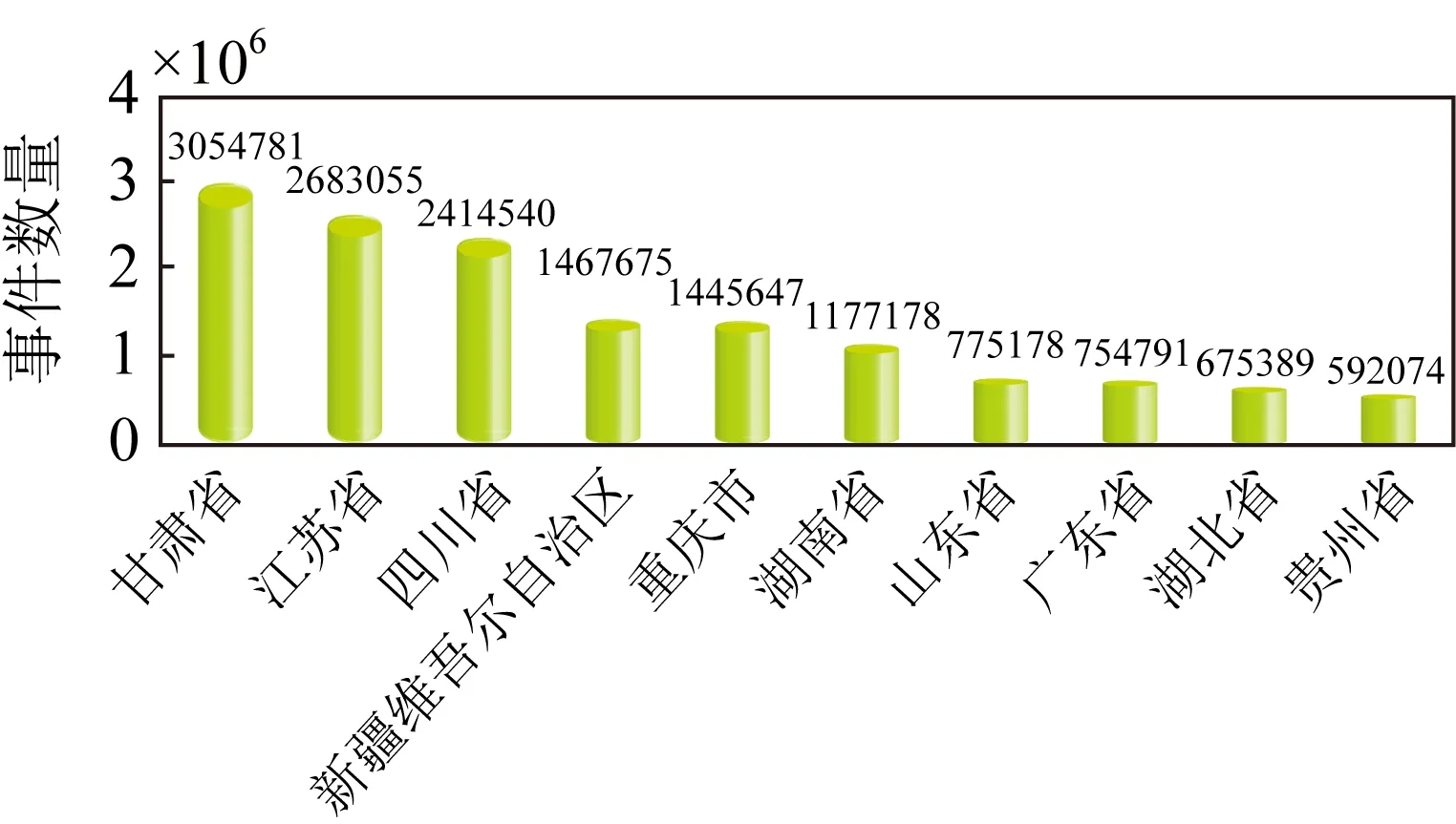

图14所示为2020年流氓行为受害最为严重的省份排行TOP10.甘肃受到流氓行为的侵害最为严重,占流氓行为总数的14.5%,其次为江苏省和四川省.

图14 流氓行为受害省份排行TOP10

图15所示为流氓行为排行TOP5情况.“sexpay.a”占据榜首位置,占比为76%,是2020年最多的流氓行为类型.

图15 流氓行为类恶意程序TOP5

3) 诱骗欺诈分析

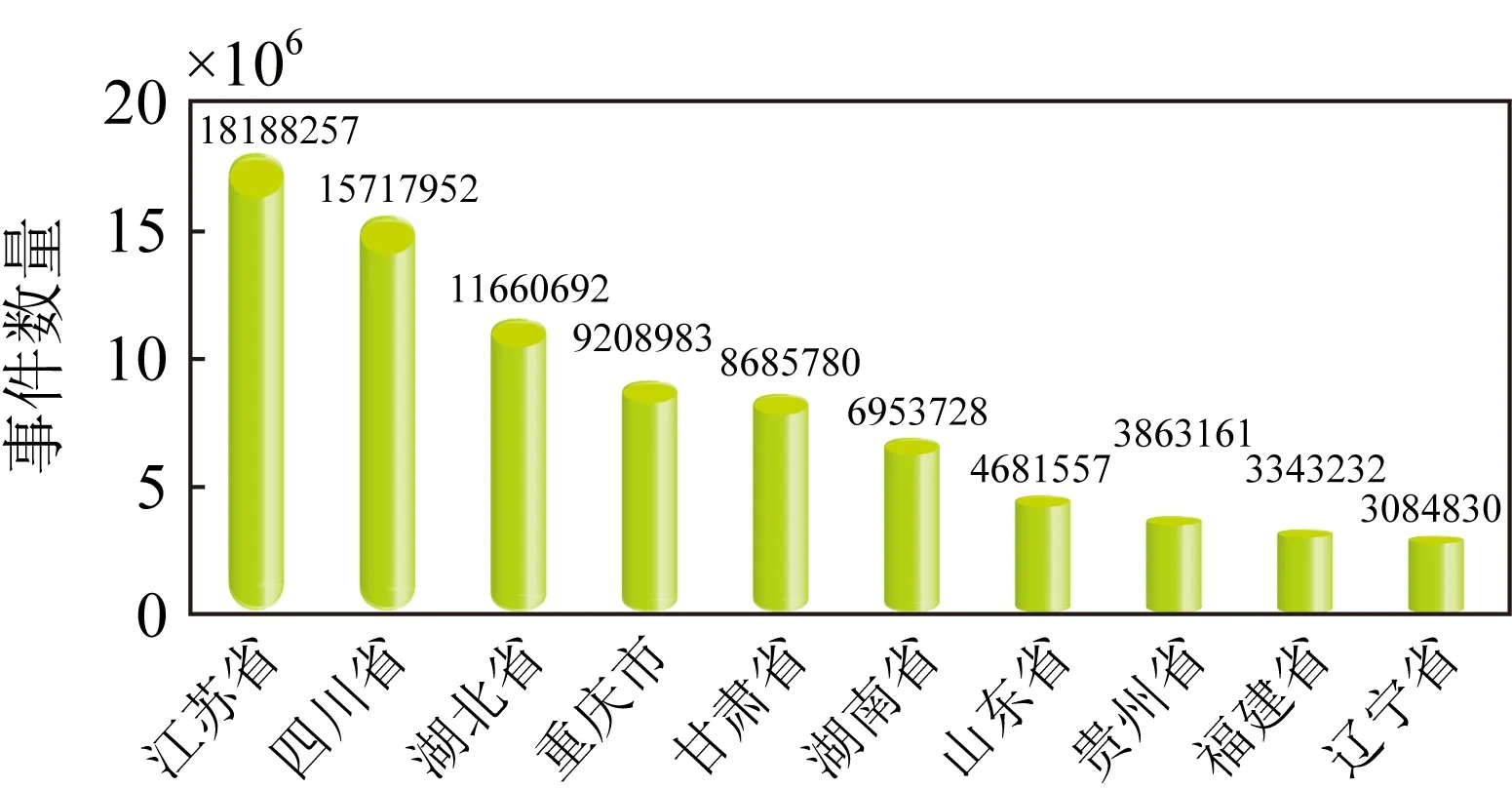

图16所示为2020年隐私窃取类危害最为严重的省份排行TOP10.江苏省受到诱骗欺诈的侵害最为严重,占诱骗欺诈总数的16.4%,其次为四川省和湖北省.

图16 诱骗欺诈受害省份TOP10

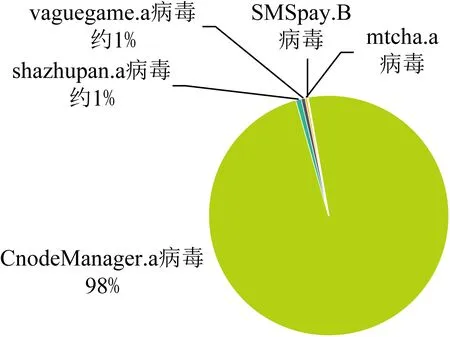

图17所示为诱骗欺诈类型排行TOP5情况.“CnodeManager.a”占据榜首位置,占比为98%.

图17 隐私窃取类型排行TOP5

4) 省份恶意程序态势比较

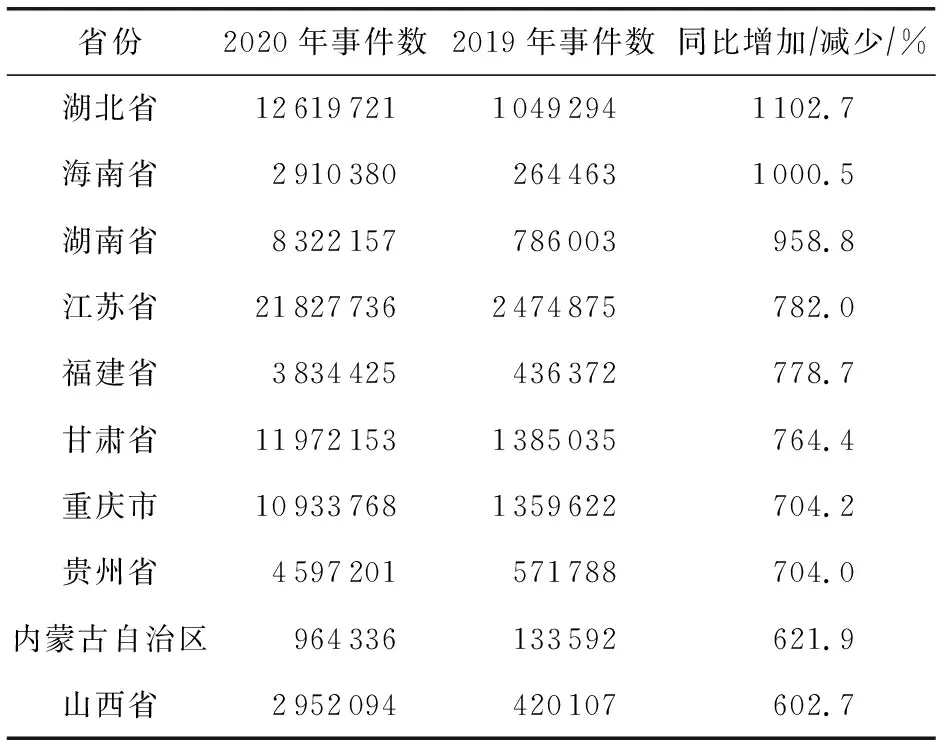

表2所示为TOP10省份的恶意程序事件分布情况.从恶意程序事件环比增加情况可以看出,湖北事件同比增加幅度最大,为1 102.7%.

表2 各个省份恶意程序分布情况

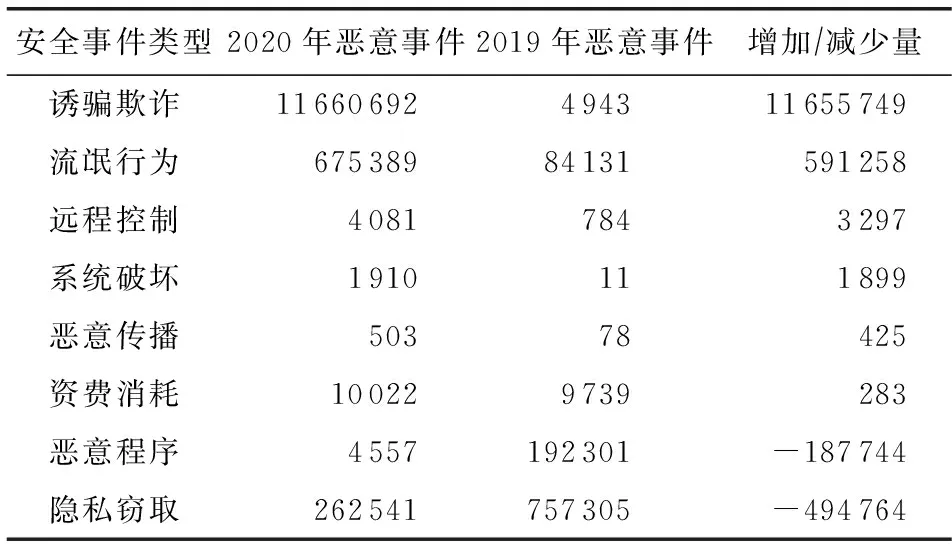

如表3所示,湖北省恶意程序事件增加的主要原因是诱骗欺诈事件增加.

表3 湖北省日志类型统计

1.5 网络诈骗分析

在2020年恒安嘉新监测到网络诈骗事件中,仿冒APP事件最多,其次是诈骗网站和钓鱼网站.从数量、波及范围、种类来看,还是处于高危影响的水平.仿冒APP类事件占比比较大,主要原因来源于移动端的快速发展导致仿冒违规APP形形色色,难以辨别.

1) 钓鱼网站事件分析

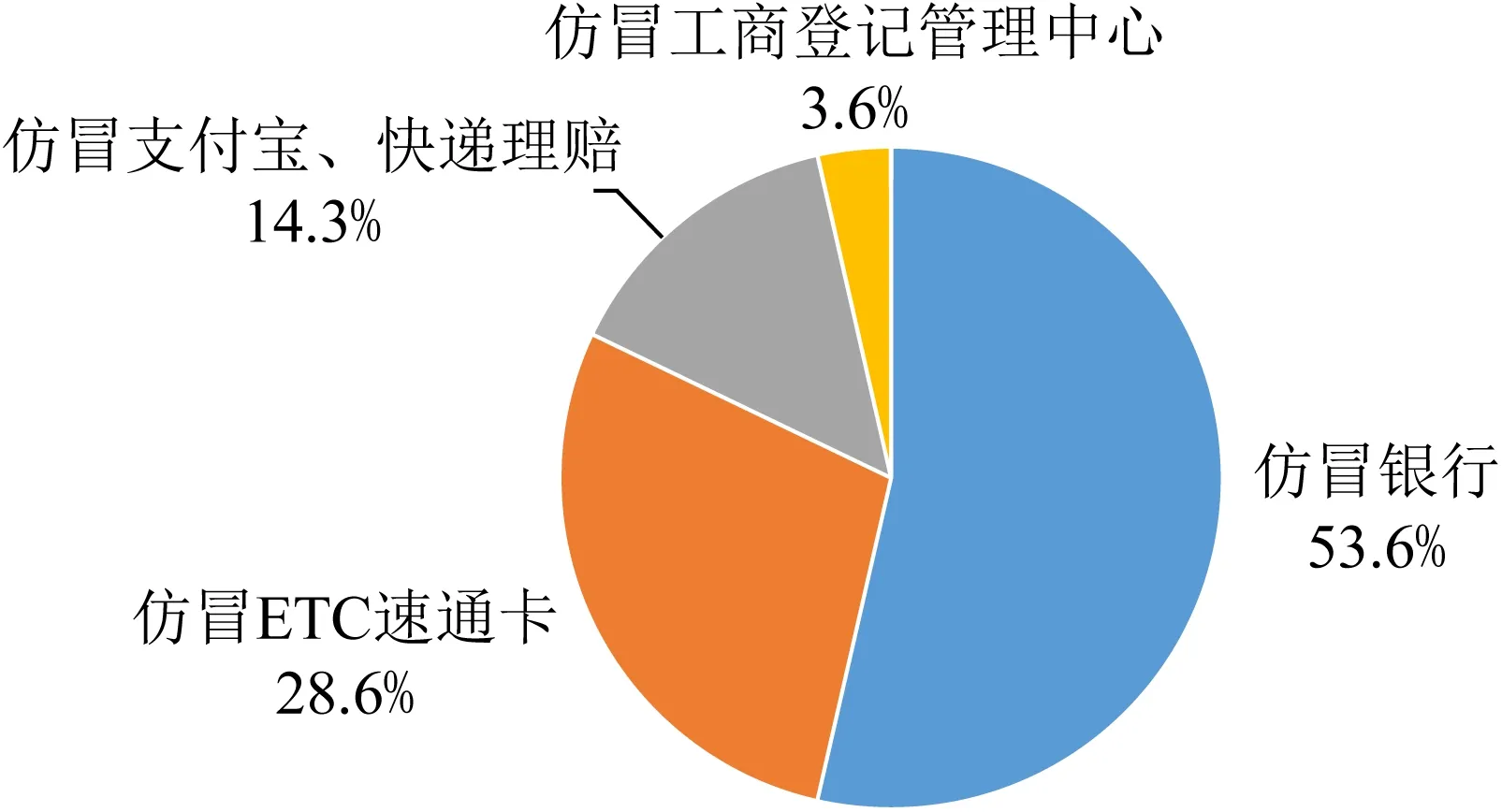

如图18所示,仿冒银行类的钓鱼网站占比最大,占总事件量的53.6%,其次为仿冒ETC速通卡网站,占比28.6%,其余类型占比较小.

图18 钓鱼网站事件分类

如图19所示,对仿冒银行类钓鱼网站进行细分,仿冒工商银行的钓鱼网站最多.

图19 钓鱼网站被访问次数TOP5分布情况

2) 仿冒APP分析

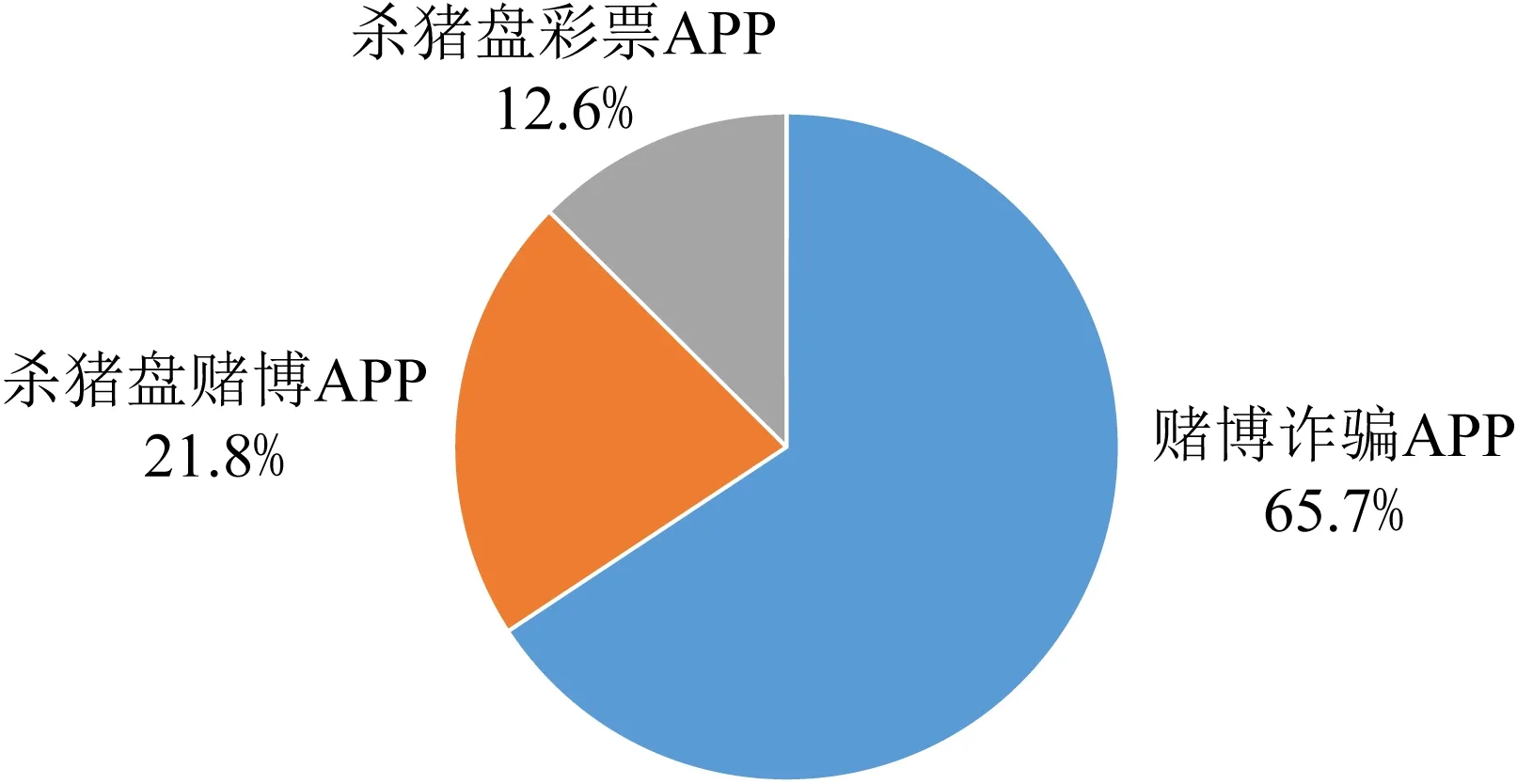

如图20所示,对仿冒APP危害行为进行分类分析.赌博诈骗APP数量最多,占事件量的65.7%.“赌博诈骗APP”是网络诈骗类APP,通过上传APP到各大应用商店,诱导用户下载,下载后会诱骗受害人进行转账或者充值,造成财产损失.

图20 仿冒APP危害行为

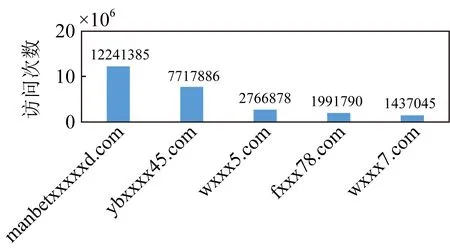

如图21所示,针对仿冒APP事件中域名被访问次数为维度开展深入分析,其中域名manbetxxxxxd.com被访问次数最多,为1 224万次,该域名对应的IP为35.xxx.xxx.90,归属于美国.

图21 仿冒APP被访问次数TOP5分布情况

3) 违法网站分析

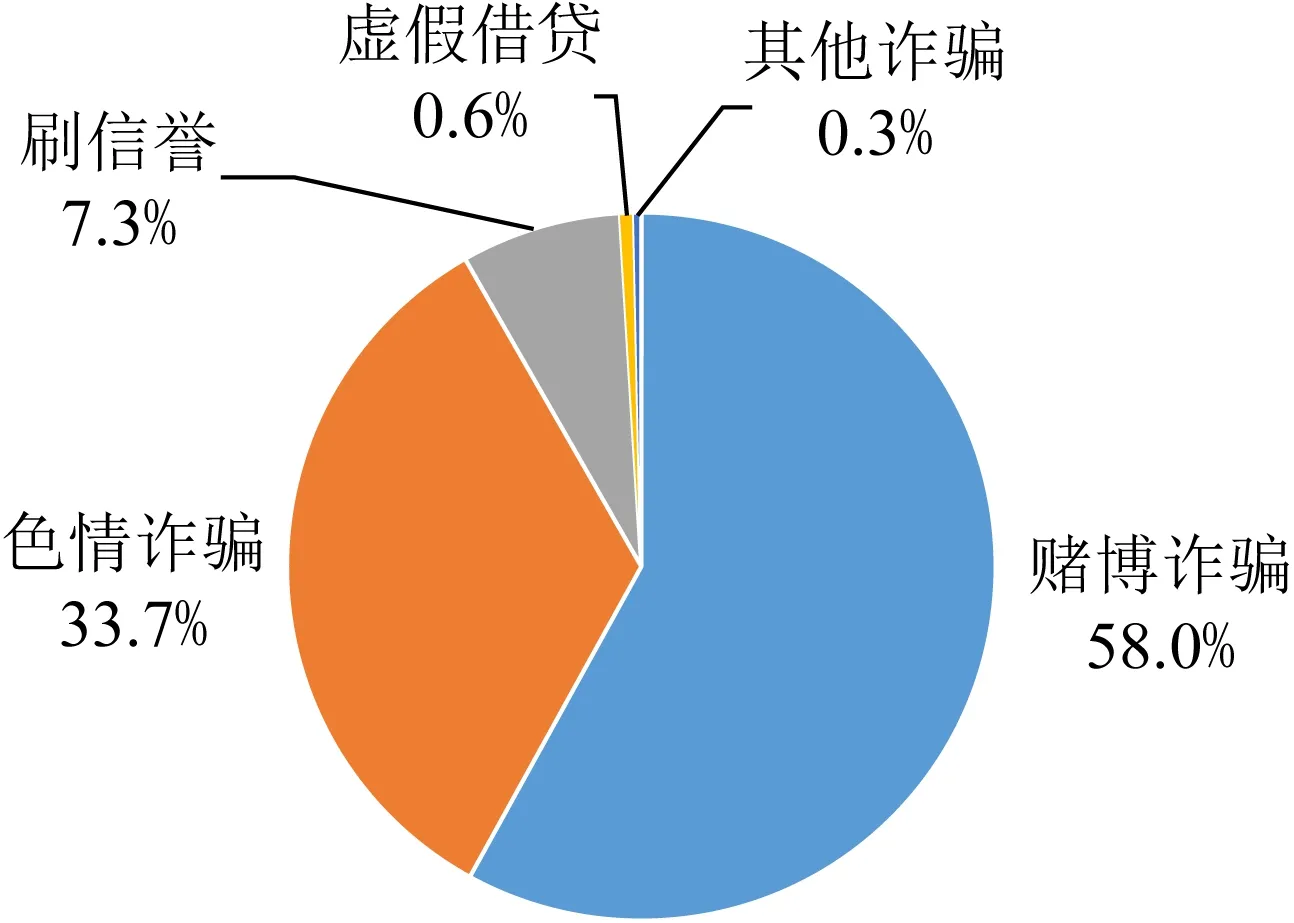

如图22所示,对某省内违法网站危害行为进行分类分析.赌博诈骗数量最多,占事件量的58%.赌博诈骗行为是设置圈套诱骗他人参赌获取钱财,可能使用户个人信息泄露并造成严重的经济损失.

图22 违法网站危害行为

如图23所示,针对诈骗网站事件中域名被访问次数展开深入分析,其中域名shxxx55.com访问次数最多,为48万多次,该域名对应的IP为23.xxx.xxx.187,归属于美国.

图23 违法网址被访问次数TOP5分布情况

1.6 工业互联网分析

2020年,恒安嘉新监测全国工业企业406万家,规模以上工业企业37万家.累计监测到工业资产共1 011万个,其中工业相关平台5 833个、工业设备970万个、工业APP 5 000个、工业网络基础设施40万个.同时还监测到工业资产漏洞10万个,成功攻击事件790起.

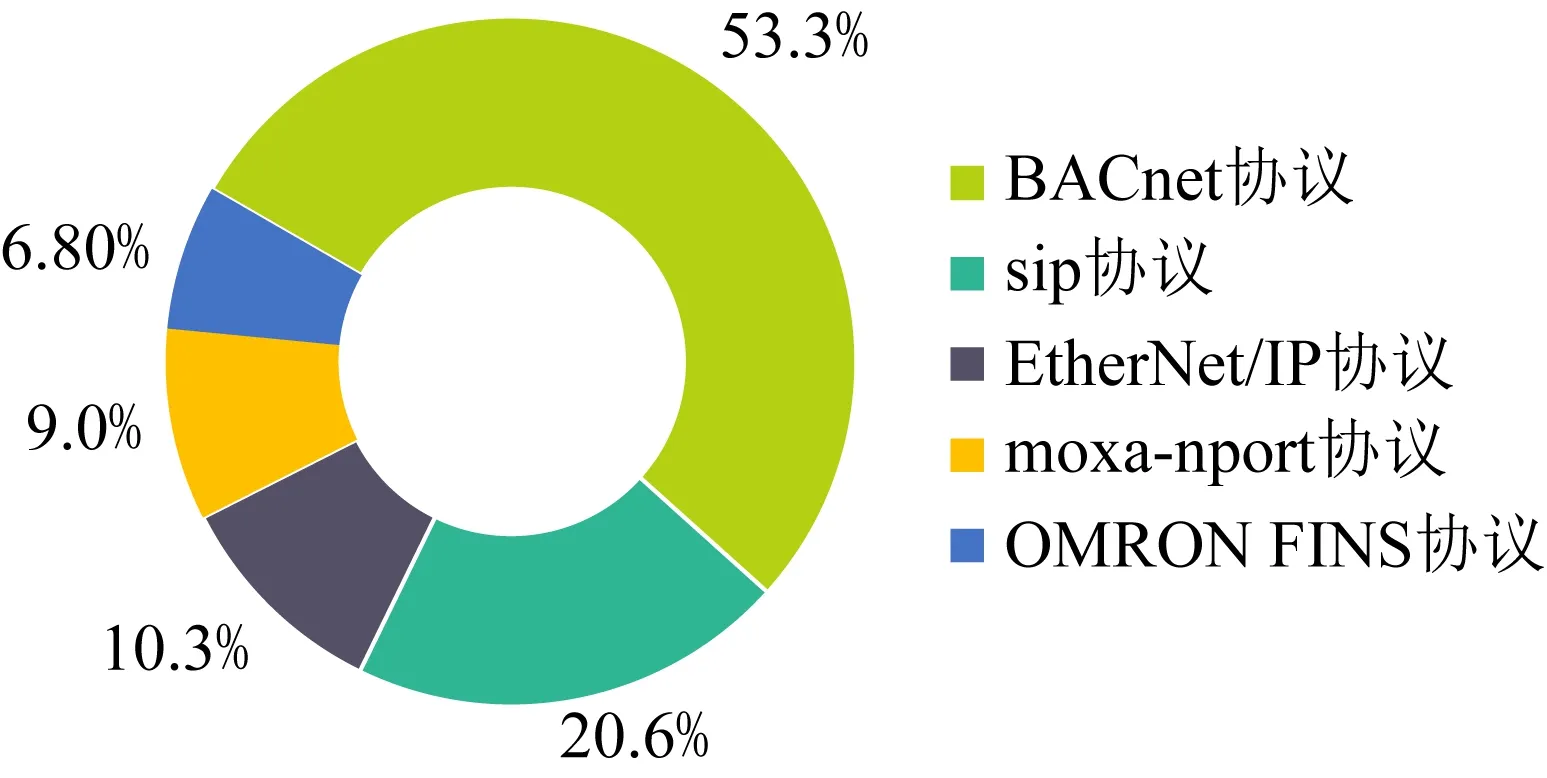

1) 工控协议分析

图24所示为对工控协议的使用情况分析,使用量最多的是“BACnet协议”,使用次数达3.8亿次,其次是“sip协议”和“EtherNet/IP协议”.

图24 全国工业资产最多的行业

2) 工业安全事件分析

如图25所示,2020年工业安全事件排行前3的是:木马程序事件“门罗币挖矿”、僵尸网络事件“后门木马Backdoor.Linux.Ganiw.d”和“git源代码泄露下载”.

图25 工业安全事件排行

1.7 暗网数据态势分析

2020年,恒安嘉新监测到暗网上的数据售卖事件1 985例,共分为“服务业务类、基础知识、技能技术类、实体物品、数据-情报、私人专拍、虚拟物品、影视色情、虚拟资源、其他类别”十大类.售卖价额共86.426 83个比特币,约1 987.81万元,售卖成交额共8.771 15个比特币,近201.7万元.

1) 暗网数据类别分析

如图26所示,2020年,暗网售卖中“数据-情报”类占比最大,共1 337例,占总数的67.4%,其次是影视色情类,占比10.4%、虚拟物品类占比5.2%.

图26 暗网数据类别占比

2) 暗网“数据-情报”类数据售卖态势分析

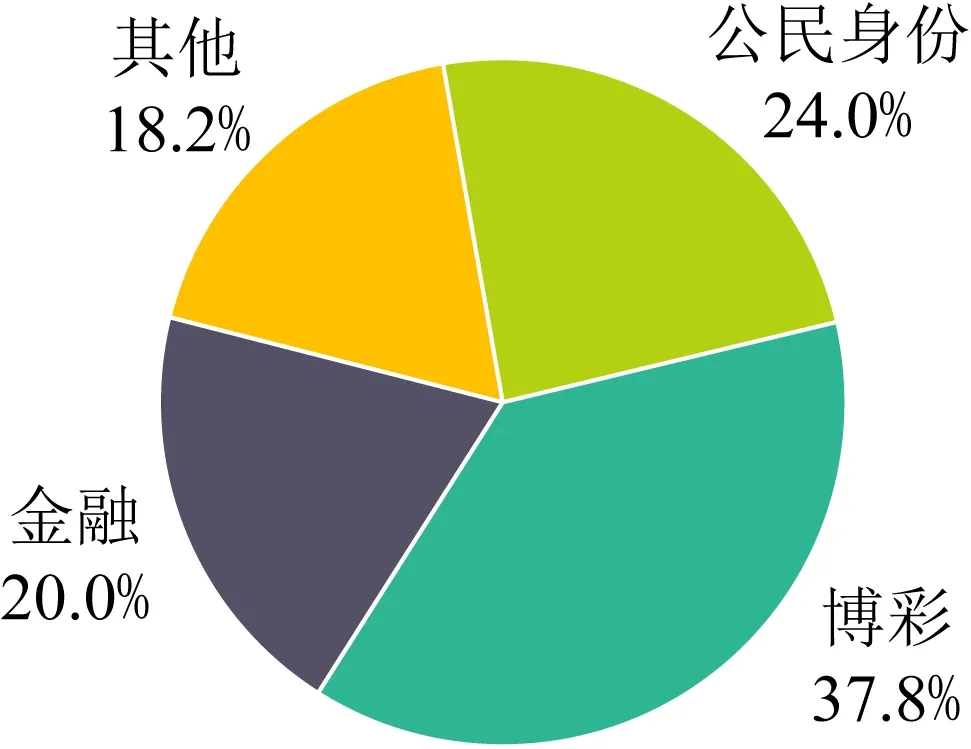

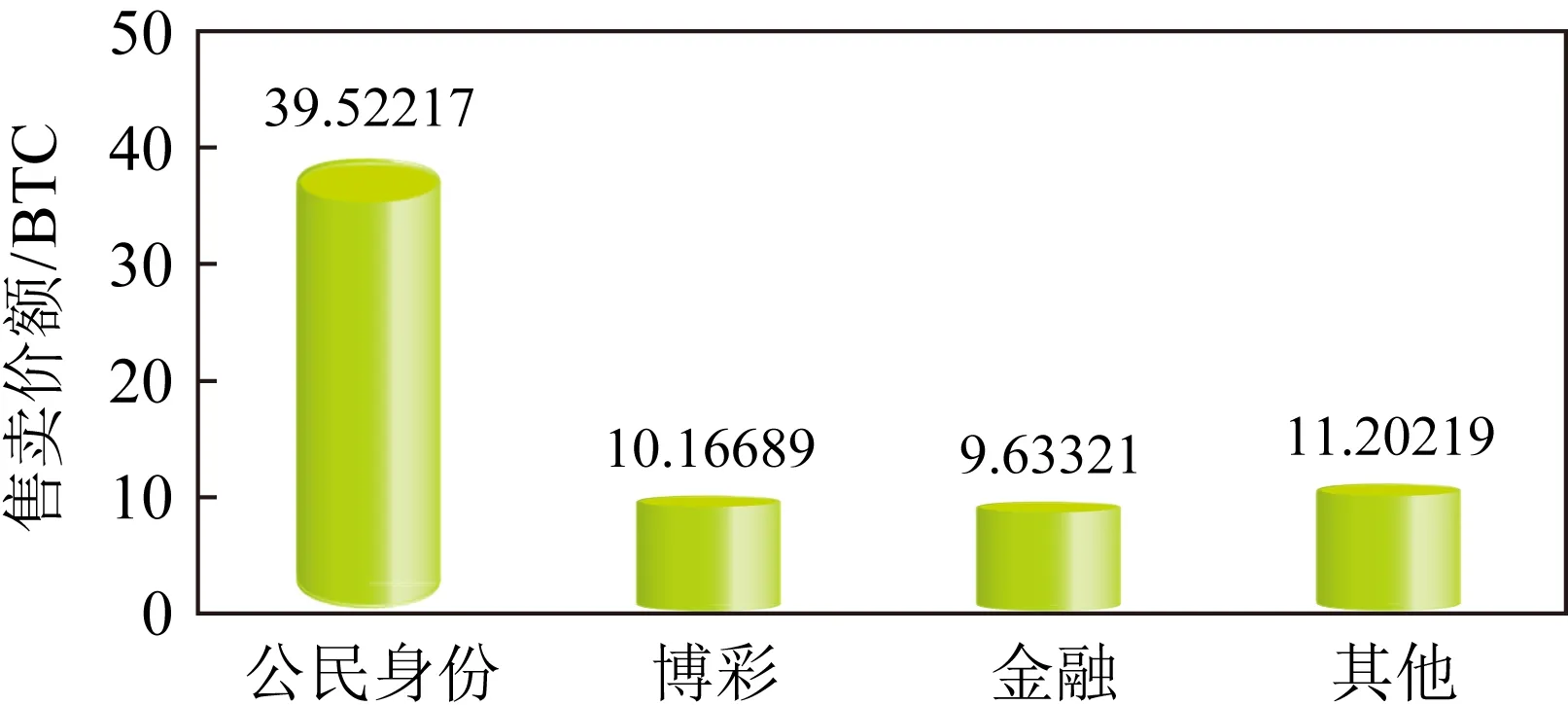

如图27和图28所示,2020年共监测到暗网“数据-情报”类数据售卖共1 337例,售卖价额共70.524 46个比特币 ,售出成功量达到542次,售卖成交额共6.537 81个比特币.按信息类别细分如图28所示.

图27 暗网内数据-情报类数据买卖占比

图28 暗网内数据-情报类数据售价柱形图

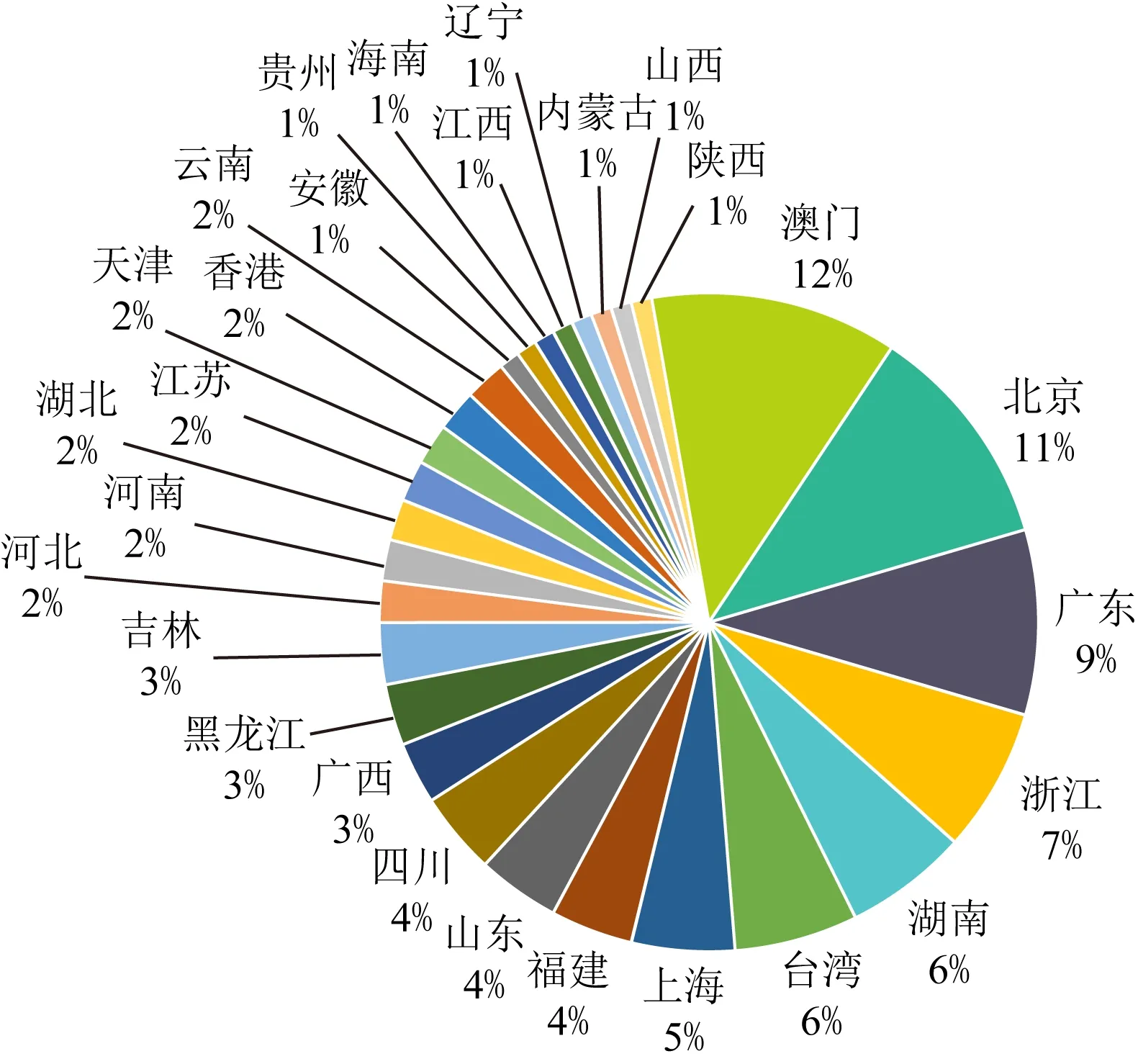

3) 暗网“数据-情报”类数据涉及区域分析

表4所示为“数据-情报”类数据售卖所属地TOP10:

表4 “数据-情报”类数据售卖归属地省份分布

如图29所示,根据表4统计的售卖各个省份“数据-情报”类的数据分布情况发现,澳门由于博彩属性,信息泄露情况占比较高,共约占12%的监测数据.

图29 “数据-情报”类数据售卖归属地省份分布

4) 暗网“数据-情报”类售卖价额分析

通过监测暗网内“数据-情报”类数据售卖情况,对数据售卖价额进行统计排行,其中数据售卖价额TOP10如表5所示:

表5 “数据-情报”类数据售卖价额排行

5) 暗网“数据-情报”类热度分析

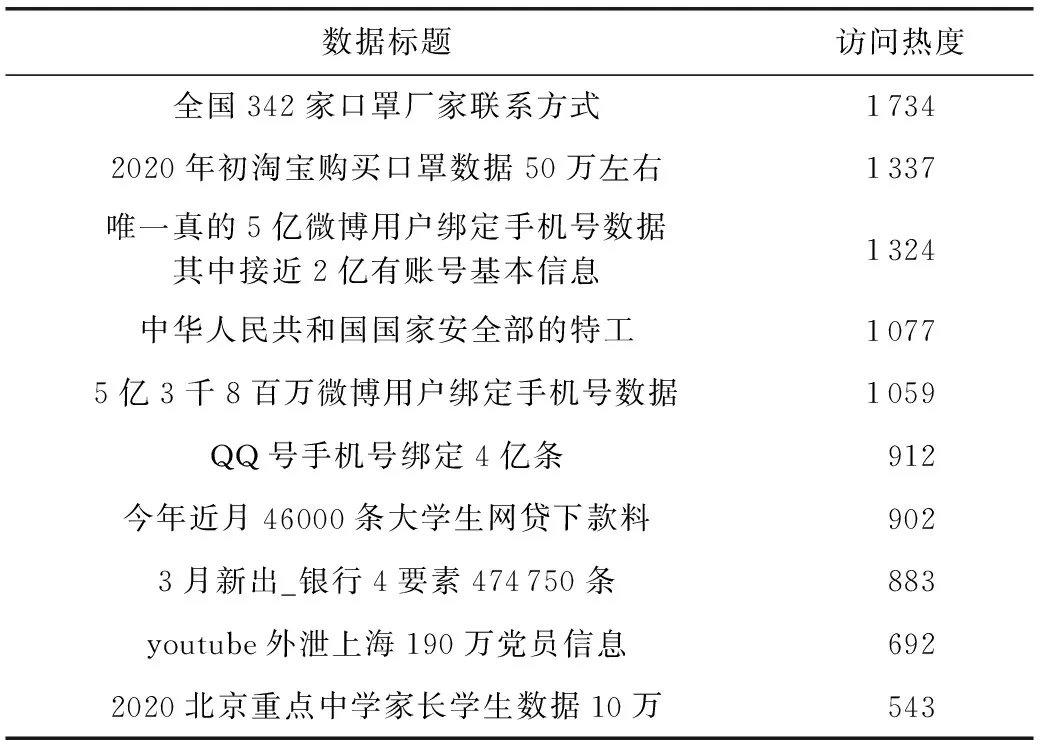

如表6所示,通过监测2020年暗网全国“数据-情报”相关数据售卖情况,对其“数据-情报”类型数据热度进行统计分析,列举出“数据-情报”类热度TOP10:

表6 数据售卖访问热度排行

由表6可知,“数据-情报”中,2020年暗网售卖数据热度最高的售卖标题为“全国342家口罩厂家联系方式”,且扩展观察:高热度数据除因疫情阶段而多频访问的医疗相关信息外,暗网整体售卖更多集中于公民信息类,可见高净值人群的个人隐私信息在暗网最受欢迎.

1.8 区块链态势分析

2020年,恒安嘉新共监测到区块链节点133 358个、区块链APP 404个、DAPP 3 526个.区块链APP中,金融理财最多,总占比为49%,热度最高的区块链APP为币看BITKAN;区块链网站中,热度最高的是币世界(bishijie.com)和比特币区块链浏览器(btc.com);区块链应用项目中,最多的为Achain,与区块链相关项目共708个.

1) 区块链节点数据分析

如图30所示,2020年恒安嘉新通过监测发现主要区块链节点共133 358个,主要为比特币、莱特币、以太坊和恒星链.其中比特币区块链节点最多,占比高达47%.

图30 区块链节点分布

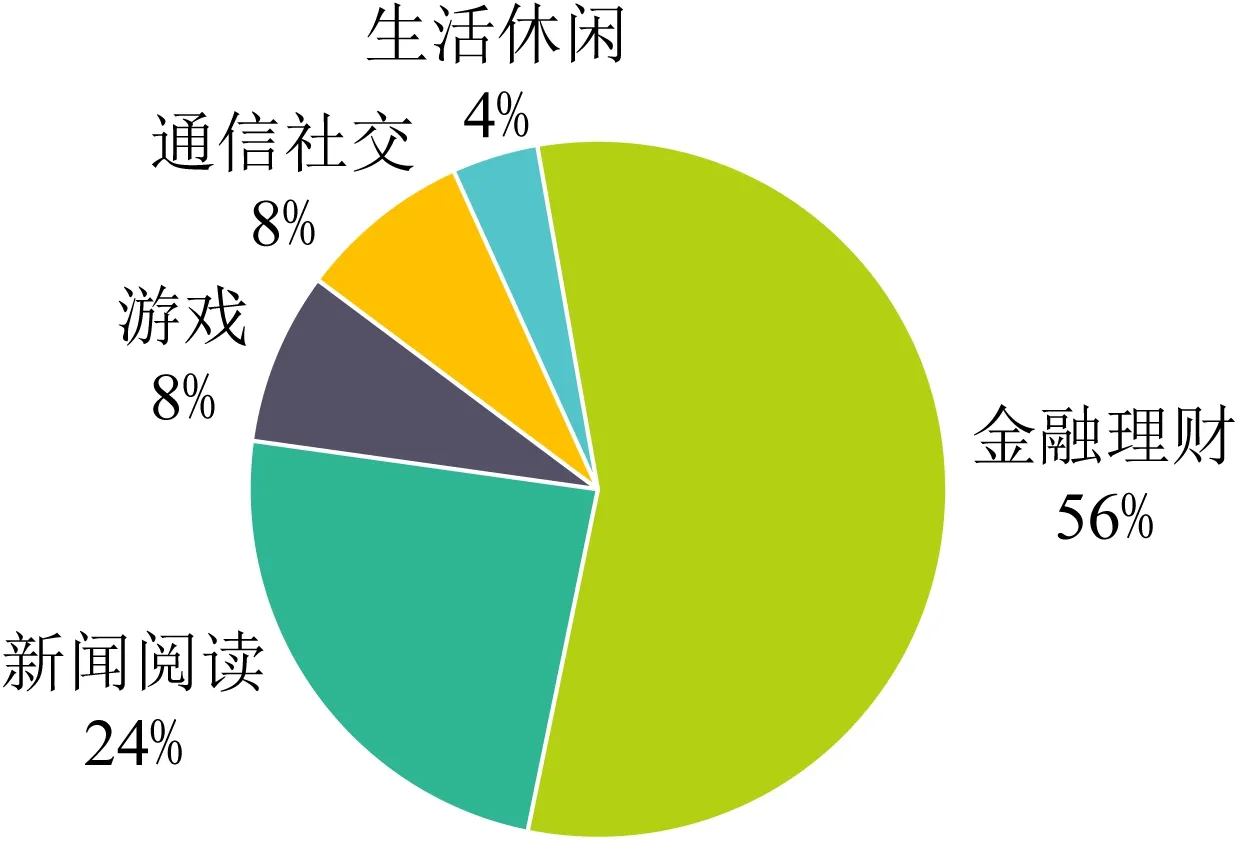

2) 区块链APP行业数据分析

如图31所示,2020年恒安嘉新通过监测发现主要区块链APP行业为金融理财,占比高达56%,其次为新闻阅读,占比为24%.

图31 区块链APP行业分布

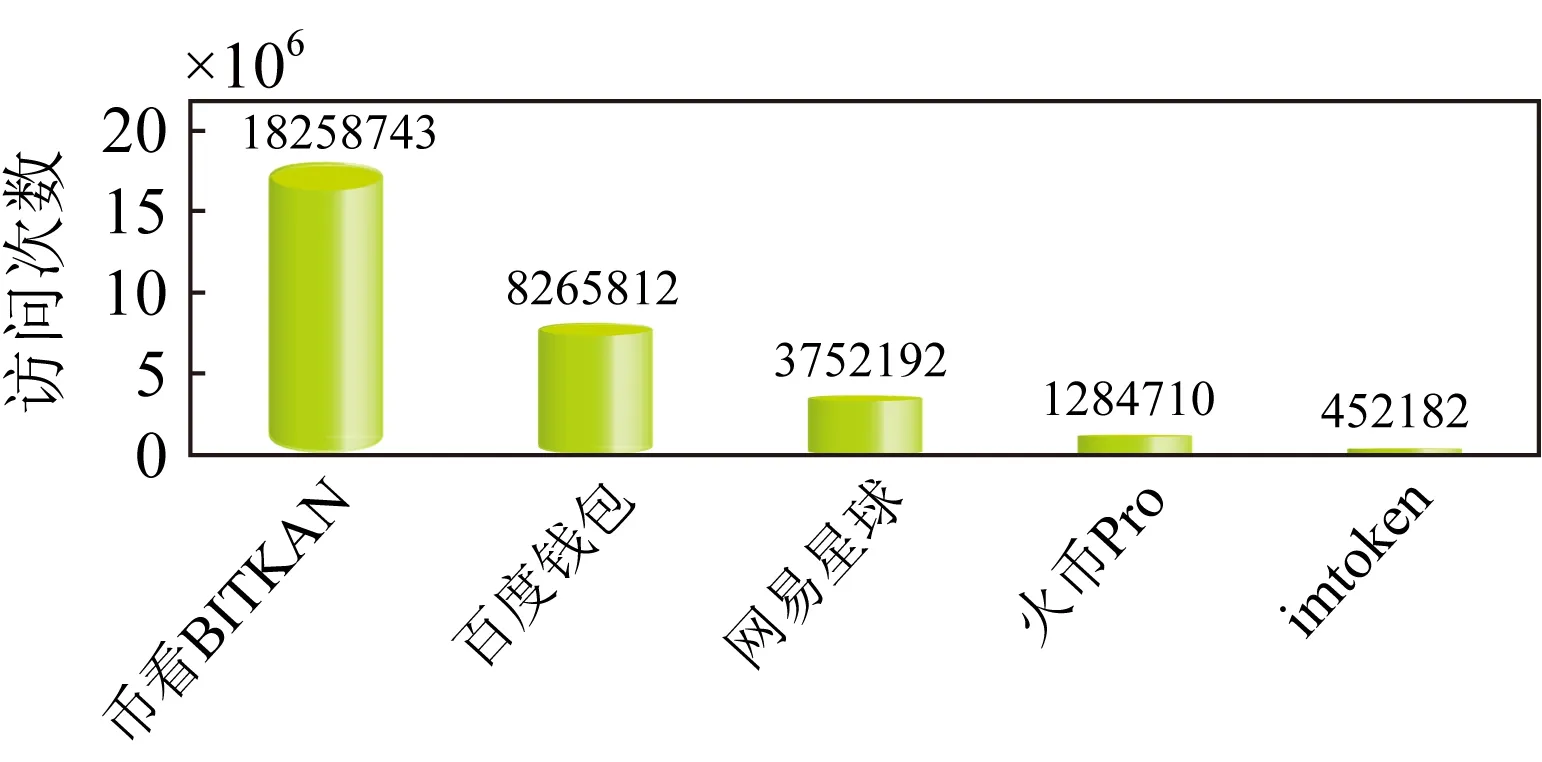

3) 区块链热度数据分析

如图32所示,2020年监测发现区块链APP热度排行最高的是币看BITKAN,其次为百度钱包.

图32 区块链APP热度分布

如图33所示,交易网站热度最高的为币世界,其次为比特币交易网.

图33 区块链交易网站热度排行

1.9 APT组织攻击活动分析

2020年,恒安嘉新成功捕获了10 160万次的APT组织相关攻击,其中由受害资产对APT组织IOC发起的请求达到8 435万次,由DNS服务器响应APT组织IOC域名解析请求为1 725万次.

1) “海莲花”组织

“海莲花”(又名APT32,OceanLotus),被认为是来自越南的APT攻击组织,自2012年活跃以来,一直针对中国的敏感目标进行攻击活动.

如图34所示,“海莲花”组织的常规攻击方式为利用带数字签名的WPS文件,通过社会工程学诱导受害者点击执行,运行以后会通过侧加载方式装载恶意DLL,释放诱饵文档并且在内存中加载DenesRAT木马.DenesRAT木马能够根据C2服务器下发的指令执行相应的功能,具备文件操作、注册表读写、设置环境变量和远程执行代码等功能的后门,该后门被插入大量花指令用于对抗分析.

图34 “海莲花”攻击流程

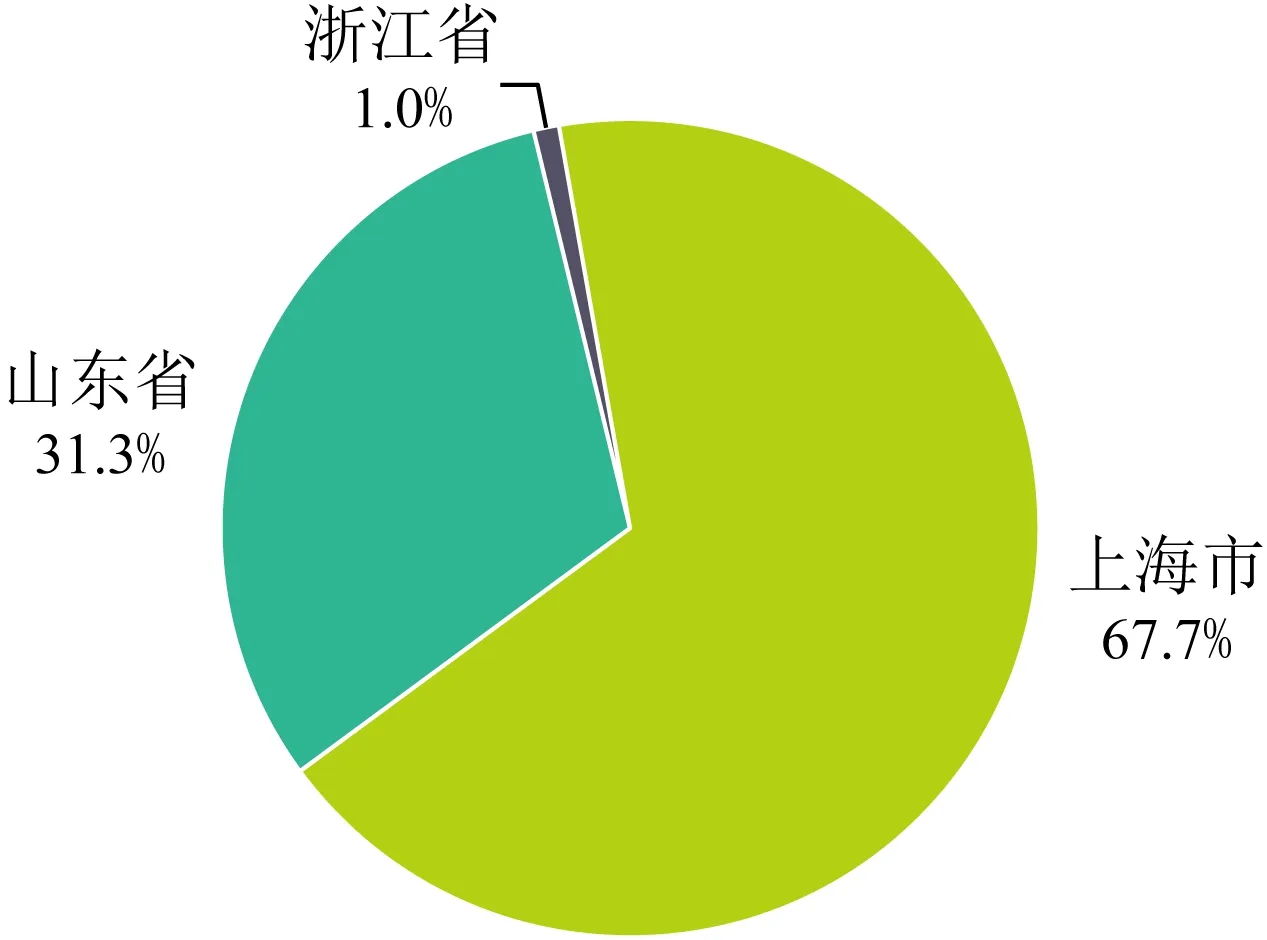

2) “海莲花”组织活跃区域

如图35所示,对“海莲花”组织发起攻击TOP3 IP所属地域进行分析,发现上海市遭受的攻击事件最多,占比为67.7%.

图35 “海莲花”组织活跃区域

3) “小黄鸭”组织

“小黄鸭”组织最初由针对“驱动人生”发起的供应链攻击演变而来,攻击者利用“驱动人生”作为跳板,使蠕虫尽可能广泛地传播.攻击者为具有一定专业能力的境外组织,发起或参与过大规模网络攻击活动(如构建僵尸网络等).

“小黄鸭”组织的常规攻击方式为利用漏洞传播、利用移动存储设备传播和利用Outlook邮件传播/社会工程学传播.

4) “小黄鸭”组织活跃区域

如图36所示,对“小黄鸭”组织发起攻击TOP10 IP所属地域进行分析,发现上海市遭受的攻击事件最多,占比为53.6%.

图36 “小黄鸭”组织活跃区域

2 网络信息安全态势总结

本期报告中,对比2020年和2019年,网络安全漏洞数量和网络攻击数量都有所增长.其中,Web攻击事件中以远程代码执行漏洞利用攻击为主,相比原来的注入类攻击手段,门槛更低危害更大;移动恶意程序事件中诱骗欺诈行为占比最高,由2019年的以隐私窃取为主的恶意行为有所转变;僵木蠕事件依旧保持着比较严峻的形势,尤其在木马攻击方面,规模较以往变得更加庞大,并且受害终端设备出现了大量的物联网设备;钓鱼诈骗网站和仿冒APP在移动互联网中依然呈现高发态势,以金融理财、小额借贷来诱骗用户的诈骗方式增长较快;工业互联网安全态势在2020年整体表现较为严峻,并且不乏一些工业云平台、工业管理平台暴露在互联网上且存在高危的漏洞;暗网数据贩卖依旧以数据-情报为主;APT组织攻击事件也更加猖獗.

由于2020年度新增高危安全漏洞数量较多,2021年很有可能出现针对这些漏洞的新型利用方式和工具,网络攻击态势或出现上升趋势.随着5G技术的深入应用,网络终端的类型将会更加多样,网络接入将更加分散,可能导致大量针对物联网、车联网设备的新型攻击方式.在2025智能制造的大背景下,原来网络较为封闭的工业企业逐步上云,传统的工业一线、二线系统也随之前移,面临严峻考验.随着国际形势的不确定性,各国的APT组织目的性更强,尤其是针对关键基础设施、特别机构、大型工业企业、高精尖技术企业的高级持续威胁将持续增长.

当前互联网用户规模不断扩大,应用场景持续增多,金融、医疗、教育、交通等行业在产业互联网的高速发展过程中,面临个人敏感数据的泄露,非法交易、数据滥用等数据安全问题也愈发严峻.