智能电网AMI网络隐私保护的读数采集策略

2018-01-15,,

,,

(宁波迦南智能电气股份有限公司,慈溪 315300)

引 言

智能电网将计算机通信和自动化控制技术应用于传统的电力设施,提高了电网的自动化和智能化水平,是当前电网发展的热点问题[1]。AMI(Advanced Metering Infrastructure,高级电表架构)网络是智能电网的重要组成部分,AMI网络通过电力用户端的SM(Smart Meter,智能电表)和电力公司相连,智能电表在短时间内发送用户电能的消费读数给电力公司,供电力公司进行计费和决策。同时,根据电力读数可以来推断用户的行为习惯,比如家用电器的使用情况,用户是否出门以及什么时候回家。很显然,这些敏感读数的泄漏会伤害用户的隐私,如果无法确保加入智能电网用户的隐私,就会很大程度上影响智能电网的推广[2-3]。因此,如何在AMI网络上提供隐私保护,也是当前智能电网需要解决和改进的问题。

为了解决这个众所周知的问题,许多AMI网络隐私保护的读数采集策略被提出[4],大部分策略采用非对称密钥加密操作[5],比如同态加密技术或者通过一个附近电源去隐藏实际的电能消费信息[6]。但这些手段会带来更高的硬件成本以及通信和计算的代价,并且采用非对称密钥加密会使密文内容变大,计算时间和成本也会变大[7]。

本文提出一种采用轻量级对称密钥加密和哈希操作的读数采集策略,来保护AMI网络上的用户隐私。主要思想是在智能电表中采集读数加入掩码,只有将所有的智能电表的读数进行聚合、消除所有的掩码,才能得到真实的电能消费信息,因此单单获取一个智能电表的读数无法得到真实的电能消费读数。每个智能电表和其他电表或电网设施之间通过一个代理分享其自身的掩码信息。那么,掩码信息的产生与代理获取其他电表或电网设施的掩码信息有关。另外,这里提出的读数采集策略不仅能用于多跳的AMI网络,也能用于单跳的AMI网络。通过相关测试,本文提出的加密方法比之前其他的读数采集策略更有效。同时,本文的策略能保护用户的隐私,并且能在共谋攻击中提供最大等级的保护。最后,在基于802.11s Mesh的AMI网络实现本文的策略,NS-3仿真实验结果证明了本文的策略优于其他现有的方案。

1 网络和威胁模型

1.1 网络模型

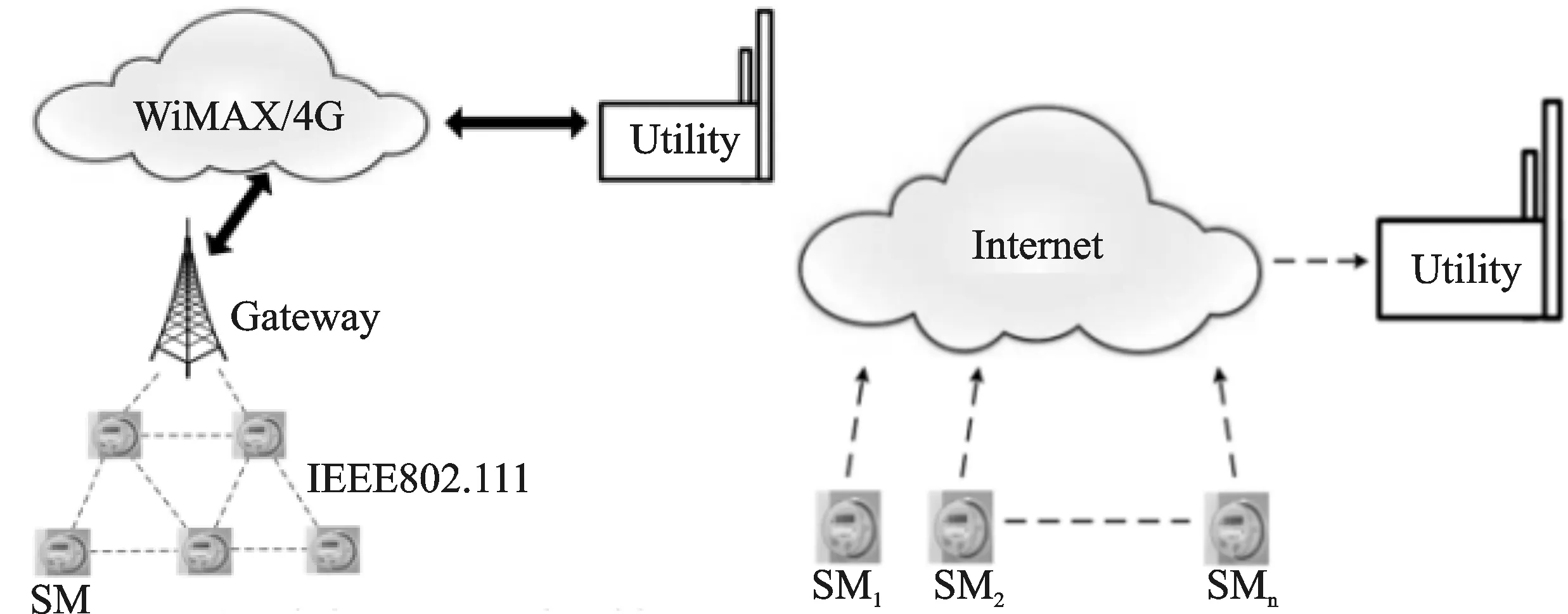

如图1所示,网络模型主要针对2种不同的AMI网络进行,多跳AMI网络和单跳AMI网络。多跳AMI网络,各个智能电表通过无线Mesh互相通信,一般采用WiFi或者ZigBee通信协议。但是,智能电表不能单独和电力公司通信,所有智能电表将采集读数统一发送给网关,网关通过长距离通信和电力公司相连。单跳AMI网络智能电表直接通过互联网或者蜂窝网和电力公司相连。

图1 多跳和单跳AMI网络

1.2 威胁模型

由于攻击者的主要目标是获取用户的信息,而不会去破坏网络中的通信以及正常操作。因此,这里认为威胁模型是一个诚实好奇者模型。同时,为了保证模型的健壮性,模型假设攻击者存在于智能电表、网关、电网其他设备的内部和外部,外部攻击者会窃听通信线路,而内部攻击者会协同代理去学习如何在链路上添加掩码信息。对于共谋攻击,这里假设任何数量的内部或者外部攻击者可以同时进行电网攻击。

2 读数采集策略

2.1 总 览

2.2 系统设置

2.3 读数掩码

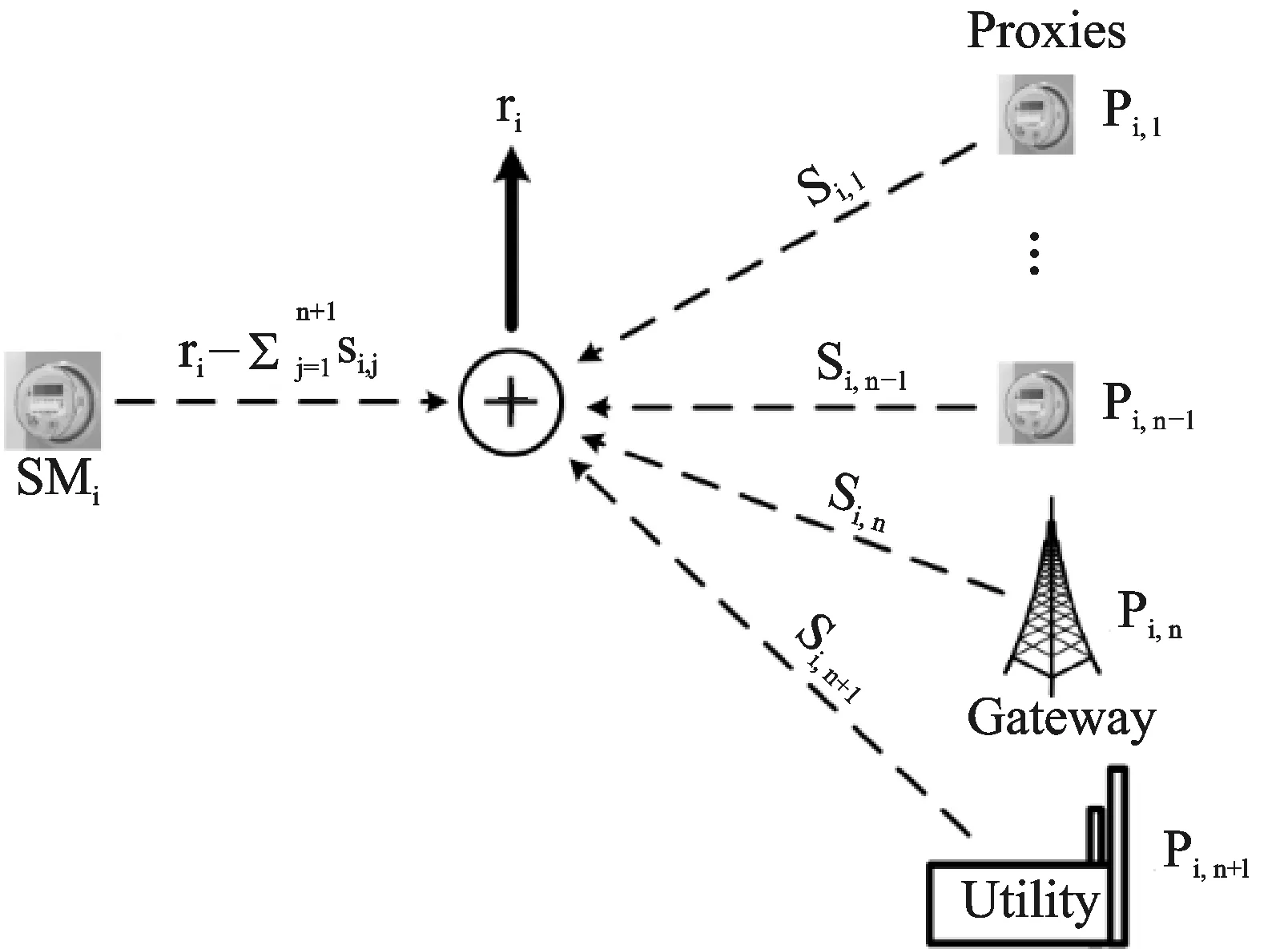

图2 掩码生成过程

SMi和各个代理之间采用长期的共享密钥来计算掩码,为了使策略更加安全,每个掩码值在每个时间只使用一次,假设一天中每次电能消费读数的传输可以用一个串行序列Sn表示,SMi和Pi,j计算在某天(date)产生的电能消费读数序列Sn使用共享密钥Kij和带密钥的哈希函数Hk,记为HKi,j(Sn||date)。很显然,由于不知道长期的共享密钥,电网上没有一个任何设备可以获取掩码值。

HMAC的大小可以设定为128位或者160位,可以通过串联多个哈希函数产生一个大的掩码值,比如HKi,j(Sn||data||1)||……HKi,j(Sn||data||L),如果输出的大小小于HMAC规定的大小,可以通过其他手段减少输出大小。为了生成一个较小的掩码,HMAC的输出可以分成log2(b)个区块,这里的b是预期的掩码大小。通过OR或者XOR位操作来减少输出的大小并确保随机性。

2.4 读数聚合和恢复

电力公司在不知道单个读数的情况下如何恢复从电表聚集的读数,如图2所示。为了能简单介绍这个过程,假设AMI网络只含有3个电表,但是可以扩展到多个节点。同时假定电表为SMi,其他电表、路由和电力设施为代理。从图2可以发现,每个电表读数得到一个已掩码的读数,通过统计所有代理分享的掩码读数减去接收读数而生成。这里,sj,i是代理j为i添加的掩码信息,例如,SM1通过减去其读取的信息r1添加掩码{s1,2,s1,3,s1,g,s1,u},从代理{SM2,SM3,gateway,utility}共享获得。s1,g和s1,u分别是SM1和路由之间以及电力公司之间加密掩码信息。此外,SM1对于SM2和SM3而言是个代理,因此分别会对SM2和SM3添加s2,1和s3,1这两个掩码。

2.5 密钥协商过程

密钥协商过程主要在出现在以下几种状况:①系统启动时;②有新的电表加入AMI网络时;③密钥更新时,虽然对称密钥在较长的时间上被使用,但是密钥更新对于阻止密码分析攻击非常有帮助。为了使每个代理Pi,j都能分享长期的密钥,每个SMi选择一个随机元素ri,j∈Z*q,并且组成一个密钥确定请求包。该请求包具有以下几个标识:SMi(idi),ri,jP,TS,δi以及certi,这里TS是当前时间戳,δi是签名,certi是SMi的证书。然后,分发这个读数包给代理。每个代理Pi,j通过检查时间戳来验证当前消息是不是最新的,来阻止密码分析攻击。然后,通过δi是签名来验证e(δi,P)是否等于e(H1(idi||ri,jP||TS),Pki)。接着,代理Pi,j选择一个随机元素ri,j∈Z*q并计算ri,jP,用该值来计算长期的共享密钥Kj,i生成H2(e(pki,skjri,jrj,iP)),最终,代理发送这些密钥确定请求包给SMi,这个包含有以下这些信息:idj,rj,iP,TS,H1(Kj,i||1),δj以及certj。那么SMi和代理接收到的密钥都是相同的,SMi会把密钥确认信息发送给Pi,j。

人工成本是指企业在一定时期内,在生产、经营和提供劳务活动中因使用劳动力而支付的所有直接费用和间接费用的总和,是企业总成本的组成部分,范围包括:工资总额、社会保险费用、福利费用、教育经费、劳动保护费用、住房费用和其他人工成本。其中,工资总额是人工成本的主要组成部分。企业做好人工成本管理,根本目的是有效控制人工成本的构成与比例,提高人工成本的投入产出效率,达到企业和员工双赢的效果。

3 评估与测试

3.1 安全及隐密性分析

读数的隐密性:外部的攻击者无法判断出任何读数,但是父电表可以得到添加掩码后的读数。由于每个信息都添加了带有密钥的掩码信息,因此无法在掩码未知的情况下提取读数。为了计算掩码,使用了带有密钥的哈希函数,因此也无法在密钥未知的情况下提取读数。同时每个掩码只对一个信息有效,不同时刻相同的信息拥有不同的掩码。即使是相同的掩码,父电表会根据策略得到不同的信息。

共谋攻击:为了获取一个叶子电表的读数,所有该电表的代理必须共谋去删除掩码,但如果没有叶子电表会变得非常困难,因为它们传送的信息携带了所有子电表的读数并附加掩码信息。这里有个在对抗共谋攻击鲁棒性和计算开销之间的折中。当代理的数目增加时,我们的策略在对抗共谋攻击时具有更好的鲁棒性。

由于密钥的生成过程取决于通信双方,这是一种非常有效和安全的密钥生成方式。这里采用密码确立包方式,可以有效解决中间人攻击并确保包的有效性。在本策略中,每个密钥都可以长时间被使用,攻击者最多只能获得一个掩码,然而要提取电表的读数则需要所有的掩码。

3.2 仿真与测试

(1)实验环境

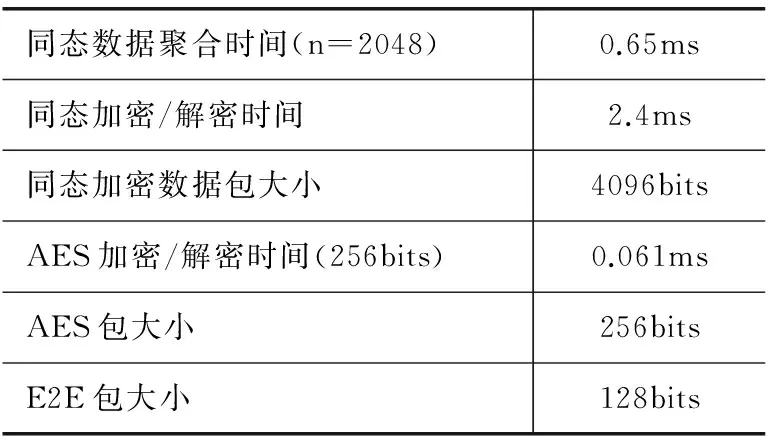

采用MIRACL密钥生成库以及运行在2.0 GHz带有1 GB内存和i7 CPU的PC,来计算加密过程中计算所带来的开销。如表1所列,可以发现对于一个读数进行同态加密需要的时间是对同一个读数进行AES-256加密时间的40倍,而同态加密的密文大小是AES-256的8倍。同时采用NS-3来进行网络模拟以评估由于通信和计算的开销对网络性能的影响。这里AMI网络使用IEEE802.11s Mesh网络,整个拓扑结构的大小为N,其中N∈{36,49,64,81,100}。

表1 通信和计算的开销

(2)性能指标

采用2个基准来比较性能:一种是采用paillier密码系统和同态加密方法来测试数据聚合;另外一种是电表直接将读数发给路由,数据汇聚由路由进行。这些测试都不涉及隐私保护方面,称为端对端(E2E)测试。主要指标有:吞吐量(TP)、平均计算时间(CT)和重传率(RR)。

(3)实验结果

这里用E2E、paillier、RMT来简称端对端汇聚、paillier密码系统,以及这里提出的读数掩码技术。

首先,调查吞吐量性能来分析带宽使用的方法。目标是使用最少的频道宽度去保证其他类型的数据输出。随着电表数目的增加,RMT中的吞吐量的变化比较平稳,而E2E对带宽的影响非常明显,随着电表数目的增加,吞吐量直线上升。

paillier密码系统的初始吞吐量就比E2E和RMT大,不过吞吐量的变化比较平稳,但吞吐量仍然比RMT要大。

其次,RMT完成数据采集的时间要比paillier密码系统短,这主要是由于RMT加密过程的时间要小于paillier密码系统。在系统起始阶段,E2E需要的时间会比paillier密码系统长。

这是因为同时有大量的电表想发送它们的读数给相同的电表或者路由。不过整体而言,RMT所需的CT比E2E、paillier密码系统都短。

最后,关于RR值,RMT和paillier密码系统的变化都比较平稳,但RMT要小于paillier密码系统。而E2E的RR值随着电表数目的增加要明显上升。

结 语

本文提出了一种既能确保电力公司能收集电力消费数据,又能保护消费者隐私的策略。本文采用轻量级的对称加密算法和哈希操作来收集电表读数,同时,对称加密操作需要密钥管理机制。

[1] W Wang,Y Xu,M Khanna.A survey on the communication architectures in smart grid[J].Computer Networks,2011,55(15):3604-3629.

[2] F D Garcia,B Jacobs.Privacy-friendly energy-metering via homomorphic encryption[J].Lecture Notes in Computer Science,2010,6710:226-238.

[3] R Lu,X Liang,X Li,et al.Eppa:An efficient and privacy-preserving aggregation scheme for secure smart grid communications[J].IEEE Transactions on Parallel and Distributed Systems,2012,23(9):1621-1631.

[4] N Saputro,K Akkaya.On preserving user privacy in smart gridadvanced metering infrastructure applications[J].Security and Communication Networks,2014,7(1):206-220.

[5] F Li,B Luo,P Liu.Secure information aggregation for smart grids using homomorphic encryption[C]//IEEE International Conference on Smart Grid Communications (SmartGridComm),2010.

[6] V C Gungor,D Sahin,T Kocak,et al.Smart grid technologies:Communication technologies and standards[J].IEEE Transactions on Industrial Informatics,2011,7(4):529-539.

[7] K Rabieh,M Mahmoud,K akkaya,et al.Scalable Certificate Revocation Schemes for Smart Grid AMI Networks Using Bloom Filters[J].IEEE Transactions on Dependable and Secure Computing,2015(99):1.

马益平(工程师),主要研究方向为用电信息采集系统软件;张军强(工程师),主要研究方向为用电信息采集终端;章恩友(工程师),主要研究方向为智能电表产品。