云存储中基于隐私保护的高效的微型加密方案

2016-09-12吴宏建

宋 可,吴宏建

(南京工业大学 计算机科学与技术学院,江苏 南京 210000)

云存储中基于隐私保护的高效的微型加密方案

宋 可,吴宏建

(南京工业大学 计算机科学与技术学院,江苏 南京 210000)

针对云存储环境中用户属性不确定性、访问结构公开性等导致密用户信息遭受泄露的问题,提出了云存储中基于隐私保护的高效的微型加密方案。完全隐藏访问结构,利用代理重加密技术引入属性撤销机制,同时提供一个长度与属性数量无关的解密密钥,设计了一种更加安全高效且适用范围广基于属性的加密方案。结果表明,该方案可以实现存储数据的灵活访问,增加了对于敏感信息的隐私保护,且适用于存储空间受限的微型设备上。

云存储;隐藏访问结构;属性撤销;隐私保护;微型

中文引用格式:宋可,吴宏建.云存储中基于隐私保护的高效的微型加密方案[J].电子技术应用,2016,42(7):111-113,118.英文引用格式:Song Ke,Wu Hongjian.Cloud storage based on privacy protection and efficient micro-encryption scheme[J].Application of Electronic Technique,2016,42(7):111-113,118.

0 引言

随着云存储应用的快速发展,数据的安全性问题越来越受到人们的关注,密码技术则是网络安全中心行之有效的一种方式。

近年来,大量的基于属性的加密(Attribute-Based Encryption,ABE)方案不断出现,用于研究并解决各自领域中的问题。文献[1]提出了第一个有关ABE的密钥撤销方案,但用户需要与授权中心频繁地进行交互来维护密钥。文献[2]把代理重加密技术加入密文策略的基于属性的加密(Ciphertext-Policy Attribute-Based Encryption:CP-ABE)方案中,通过撤销用户私钥和撤销系统公钥的方式来撤销用户属性,缺点是撤销成本太高。文献[3]提出了一个可以隐藏访问结构的加密方案,实现了同时保护消息内容和访问结构私密性的功能。众所周知,微型设备(ID卡、电子护照等)通常只具有有限的存储容量,这个缺点限制了它的发展。文献[4,5]提出了固定密钥长度的解决方案,文献[4]设计的访问结构属性集必须和用户的属性集完全一致才可以解密,文献[5]运用简单的哈希和异或的方法解决了这一难题。

本文在云环境下构造了一个支持访问结构隐藏、用户属性可撤销、密钥长度固定的基于属性的加密方案。在方案中,授权中心通过代理重加密机制在确保系统安全性、实现用户属性撤销的同时,也降低了用户的计算量。为了达到访问结构隐藏的目的,结合了文献[6]中双系统密码技术提出了一个完全隐藏访问结构的方法。因为该方案中设计的密钥是独立于属性数量的,所以它更好地适用于微型存储设备上。

1 方案构造

1.1系统模型

该方案整体模型如图1所示,系统由授权中心、数据拥有者、数据使用者、云端服务器几部分组成。

授权中心:安全可信任的认证机构,负责Setup和KeyGen算法的调用。

数据拥有者:数据明文的所有者,制定指定的访问结构 P,负责调用Encrypt算法对明文M进行加密并隐藏其访问结构P,生成密文C,并将C发送到云端服务器实现对数据的存储与共享。

数据使用者:使用共享数据的用户,使用从权威中心获取的密钥skA解密从云端服务器上下载的密文C,从而得到明文数据。

云端服务器:云服务提供商,安全可靠的存储机构,负责各类机密信息的存储、管理、传输等。

图1 系统模型

1.2访问结构

设U={A1,A2,…,An}是集合中所有的属性,用下标 i来表示属性值Ai。设A是一位用户的属性集,定义A⊂{A1,A2,…,An}。本文所表示的属性 A具有 n位,定义为:ai=1:Ai∈A;ai=0:Ai∉A。例如,令 n=4,A=1011,该属性集包含属性{A1,A3,A4},用|A|来表示 A中的属性个数,其中与门的访问结构由属性{A1,A2,…,An}来控制。设访问结构 P表示为 n位长的 b1b2b3…bn,定义为:bi= 1:Ai∈P;bi=0:Ai∉P,|P|用来表示 P中的属性个数。在本文的其他部分,属性集A和访问结构P都由n位字符串来表示。

定义1:如果对于所有的i从1~n,满足ai≥bi,则P⊆A(P属于 A,即属性集 A=a1a2…an满足访问结构 P= b1b2…bn)。

1.3算法构成

在本节中,构造了一个有关固定长度密钥且支持属性撤销,访问结构隐藏的 CP-ABE方案,这个关于属性集A的解密密钥是独立于A中的属性数的。

(1)Setup:输入一个安全参数 λ和一组全局属性 U= {A1,A2,…,An},选择一个配对组BG={G1,G2,GT,p,e}和两个随机生成元 g∈G1,h∈G2,双线性映射 e是 G1× G2→GT的一个映射,计算 e(g,h),算法如下:选择一个随机数 α∈Zp,对于所有的 i=1,2,…,n,计算:vi=ga,hi=

输出参数(MPK,MSK)为:MSK=(a,g),MPK=(vi,h,hi,e(g,h),BG,H1,H2,H3,H4)。令版本号初始化 ver=1,授权中心保存(ver,MSK),而(ver,MPK)是公开的。

(2)Encrypt:使用选择密文攻击的安全性加密,定义为E(σ,H4(P,M,σ)),H3(σ)⊕M,输入明文M,访问结构P,公共参数MPK,算法计算如下:选择随机数σ∈{0,1}lσ,i分别计算

i=1 A=a1a2…an是属性集,计算选择一个随机数s∈Zp,对属性集A生成解密密钥skA=是当前版本号。是 xi的系数。隐藏 P: Ai∈P时,令 Ei=H1(i),Ai∉P时,选择随机数 t∈Zp且 t≠i,令Ei=H1(t)。输出M密文(ver是当前版本号):

(3)KeyGen:输入 A,(MPK,MSK),密钥的生成方式:

(4)ReKeyGen:输入一个新属性集A′⊂U和MPK,计算如下:当 Ai∈A′,选择 t′i,ti∈Zp,计算 rki=t′i/ti,否则令输出代理重加密密钥rk=(ver, RK),ver是当前版本号,系统版本号加1。

(5)ReEncrypt:输入密文C,rk,计算:检查密文C中的版本号与重加密密钥rk中是否相同,若不同则直接输出C。若版本号相同,则计算输出更新后的密文:

(6)ReKey:输入 skA,rk,计算如下:检查 skA中的版本号与rk中是否相同,不同则直接输出skA。若版本号相同,计算输出新密钥

(7)Decrypt:解密之前判断C中的版本号是否与 skA中的版本号一致,若不一致,数据使用者向授权中心请求更新密钥,再进行解密工作。若一致则直接进行解密,解密的主要工作是计算 e(g,h)r,它被用于计算提取明文M的σ。该解密算法定义如下:判断A=a1a2…an是否满足访问结构P。当Ai∉A时,需计算H1(t)是否等于Ei,相等则终止。否则,计算ci,其中i=1,2,…,n,ci=ai-bi∈{0,1}。设F(x,A,P)定义如下:

其中 Fi∈Zp是 xi的系数,Fi≠0,计算:

最后输出明文M=H3(σ)⊕C4。

2 效率分析

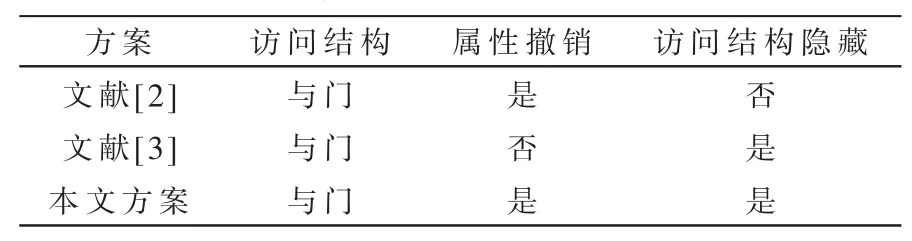

本节将本文的方案与之前的CP-ABE方案作比较,并说明本方案的优势。表1从访问结构、属性撤销等方面将本文方案与其他已有方案作对比。

表1 方案对比

从表1可以看出,本文采用了最常用的“与门”访问结构,而且实现了属性撤销及访问结构的隐藏。

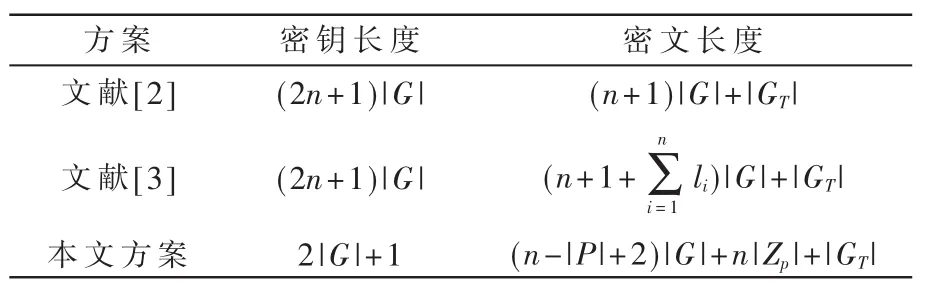

为方便进一步的比较,做如下定义:|P|表示访问策略的属性数量,|G|表示 G1、G2的大小,|GT|来表示 GT的大小,li表示第i个属性的取值个数。表 2将本方案与其他方案的密钥与密文长度做对比。

表2 密钥密文长度对比

表2中可以看出本文密文的大小小于文献[3],而和文献[2]相比在访问结构属性很少的情况下密文差别不大,但当访问结构属性增多时,n-|P|的值会减小,密文长度上的优势会越来越明显。而在密钥长度上来看,本方案中的密钥长度是独立于属性数量,远小于文献[2,3]中的密钥大小,且随着用户属性数量增多,因为定长密钥,占用更少的空间,相较与其他方案更加适用于存储空间有限的微型设备上。

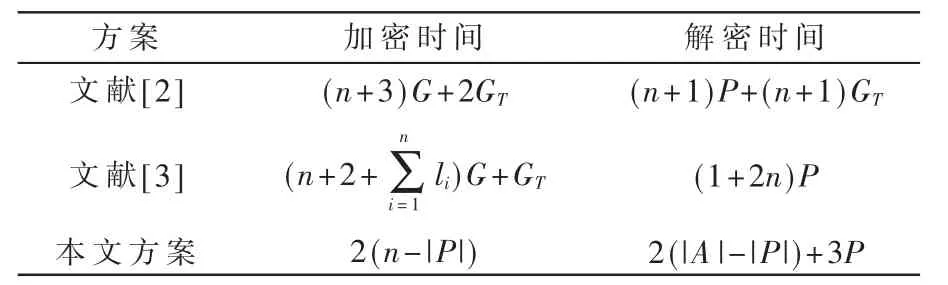

另外为比较加解密过程中的时间消耗,需要做如下定义:|A|表示一个用户的属性数量,G表示 G1、G2计算量,GT表示GT的计算量,p表示双线性对运算。表3比较各方案的加解密时间。

计算效率上本文也堪比其他的CP-ABE方案,表3可以看出本方案为每一个属性集所生成的解密密钥仅仅消耗两点乘运算,比文献[2,3]中线性大小解密密钥加密更具有优势,因为 f(x,P)是(n-|P|)次多项式,本方案的加密花费大约 2(n-|P|)点乘法,而 F(x,A,P)是(|A|-|P|)次多项式,解密成本大约2(|A|-|P|)点乘法和3组配对计算,这些相比于文献[2,3]的线性次数增加具有很大优势。

表3 加解密时间对比

3 仿真实验

下面将从实验仿真出发将本文算法与上述两个方案对比,本实验的运行环境为:Inter®CoreTMi5-3470 CPU@3.2 GHz,4 GB内存,操作系统为Windows 7旗舰版(32位)。实验主要目的是验证其加解密的效果,不计实际应用中的传输延迟。

实验仿真结果如图2、图3所示,结果符合第2节的分析部分,由于3种方案都采用“与门”访问结构,因此其表达能力相同,而属性撤销操作只涉及部分乘法,因而在此不做过多比较。在实验初始环节中,其加密时间相较其他两个方案略有优势,而随着属性个数的增加,其优势将逐渐突出;而在解密的过程中,本方案在属性个数较小的情况下略显颓势,但随着属性个数增加,虽然本方案的时间也有小幅度的上涨,但是其他两个方案的解密时间增长更快,且幅度大超本文描述的方案。

图3 解密时间

而本文时间效率相较其他方案较好的原因就在于其采用了定长密钥的方式,从而使得双线性配对的次数不随属性个数的增加而线性增长,虽然在属性个数较少的情况下本方案的加解密时间略长,但是现实场景中属性个数会非常多,因此可忽略;另外除双线性配对以外的其他操作也较少,所以本方案相较其他两个方案具有明显的优势。

4 结束语

本文通过引用版本号标记法、代理重加密技术,实现了对属性的撤销,并且在此基础上隐藏了访问结构,提升了数据访问灵活性的同时也增加了对数据的隐私保护。同时,文中独立于属性数量的解密密钥的实现,使得此方案可以更好地应用在微型设备上,解决了存储空间受限的难题,且通过与其他文献的对比,也证明了此方案在加解密的效率上的优势。下一步研究重点在访问结构的改变和多授权中心的分布式应用上,使之更好地适用于云计算的访问控制环境中。

[1]PIRRETTI M,TRAYNOR P,MCDANIEL P,et al.Secure attribute-based systems[C].Proc of ACM Conference on Computer and Communications.Amsterdam,Netherlands:IOSPress,2010.

[2]YU S,WANG C,REN K.Attribute based data sharing with attribute revocation[C].5th ACM Symposium on Information, 2010:261-270.

[3]NISHIDE T,YONEYAMA K,OHTA K.Attribute-based encryption with partially hidden encryptor-specified access structures[C].In 6th International Conference ACNS.NY,USA:Springer Berlin Heidelberg,2008.

[4]EMURA K,MIYAJI A,NOMURA A,et al.A ciphertextpolicy attribute-based encryption scheme with constant ciphertext length[C].In 5thInternational Conference.Xi′an,China:Springer Berlin Heidelberg,2009.

[5]GUO F,MU Y,SUSILO D,et al.CP-ABE with constantsize keys for lightweight devices[J].IEEE Transactions on Information Forensics and Security,2014,9(5):763-771.

[6]LEWKO A,WATERS B.New techniques for dual system encryption and fully secure HIBE with short ciphertexts[EB/ OL].(2009)[2016].http://eprint.iracr.org/2009/482.

Cloud storage based on privacy protection and efficient micro-encryption scheme

Song Ke,Wu Hongjian

(College of Computer Science&Technology,Nanjing Tech University,Nanjing 210000,China)

For the issues of user attributes uncertainty and openness access structure,which would lead to user information subject to disclosure in cloud storage environment,this paper provides cloud storage based on privacy protection and efficient micro-encryption scheme.Hidding access structure completely,using proxy re-encryption technology into properties revocation mechanisms,while providing the length nothing to do with a number of attributes of the decryption key,a property-based encryption scheme is designed,which is a more safe and efficient for a wide range.The results show that the scheme can achieve flexible access to storage data,increase privacy protection for sensitive information and be suitable for the micro-storage devices which space is constrained.

cloud storage;hidding access structure;attributes revocation;privacy protection;micro

TN918;TP393

A

10.16157/j.issn.0258-7998.2016.07.028

2016-03-15)

宋可(1990-),通信作者,男,硕士研究生,主要研究方向:云计算安全与访问控制,E-mail:Jookersong@163.com。

吴宏建(1963-),男,博士,副教授,主要研究方向:工业控制与信息安全。