靶场多传感器网络的一种数据融合方法

2015-08-03郭征征

郭征征, 郑 强

(91404部队)

针对舰艇群作战等分布式多平台战技指标试验鉴定需求,靶场测控网络有了新的变化。现阶段,多传感器测控网络广泛应用于靶场装备试验中。多传感器网络由很多节点组成,根据不同的需要,每个节点上都配备了各种传感器、网络收发模块等装置。多传感器网络是一个分布式网络,该系统通过综合多个节点返回的数据,对这些数据进行分析处理,从而达到多站点协同测控的目的[1]。然而,基于多传感器网络的靶场测控网络也面临很多的问题,首当其冲的是安全问题[2-3]。现阶段,有很多种针对军事领域多传感器网络的恶意攻击,破坏性攻击就是其中重要的一种[4]。在破坏性攻击中,攻击者通过控制几个已授权节点,可以对网络随意进行恶意控制、攻击,使得系统错误甚至崩溃,并盗取保密数据。因此,对抗各种恶意攻击方法的探索对于多传感器网络的研究和发展至关重要。

本文要研究的重点,是对抗具有移动访问点的靶场多传感器网络遭受破坏性攻击的方法[5]。在具有移动访问点的多传感器网络中,移动访问点遍历整个网络,从各个节点收集数据。针对具有移动访问点的多传感器网络中的非破坏性攻击,设计了一种数据融合的对抗方法,发现该数据融合方法的参数与网络的规模有线性关系。该方法应用在大规模、多节点测控网络中,具有很高的有效性,可以达到次最优的效果,以保障装备试验中的测控信息安全。

1 数学模型

数据融合是分布式检测中常用的对抗恶意攻击的方式[6]。由于网络带宽以及系统能量的限制,传感器节点通常会把它们的感应结果转换为一个比特,用0和1分别表示发现目标与否,移动访问点接受来自传感器的感应结果,对这些感应结果进行数据融合方法分析,然后根据分析结果做出最后的决定。

本文采用的是数据融合中流行的选举法。在该方法中,移动访问点随机地对m个传感器节点抽样调查,然后根据抽样结果做出决定。当有q个或者多于q个节点报告“1”时,认为目标存在。反之,认为目标不存在。这种方法易于实现,而且可以很好地平衡漏检率和误警率,使得在漏检率尽可能小的情况下,最小化误警率。

本文的研究场景是具有移动访问点的靶场多传感器网络,该网络由n个能量有限的多传感器以及一个移动访问节点组成。该传感器网络执行分布式检测功能。每个传感器用独立的探测算法去探测目标是否存在,然后发送一个比特的报告给移动访问点,“1”代表目标存在。假设该网络有k个恶意传感器节点,也就是被非破坏性攻击控制的节点;α表示该网络中恶意节点百分比,也就是k/n。假设节点的误警率是Pf,漏检率是Pl;恶意节点的误警率是Pef,漏检率是Pel;恶意节点故意报告错误信息的概率是Po。

移动访问点根据这些传感器节点的报告,执行数据融合方法,决定目标是否存在。这个分布式检测问题可以建模为传统的假设检验问题。假设H0表示目标不存在,H1表示目标存在。

采用选举法的方式进行可靠数据融合,也就是随机地从n个报告中抽样出m个报告。如果m个抽样报告中有≥q个报告为1,则确定目标存在(H1),反之则目标不存在(H0)。

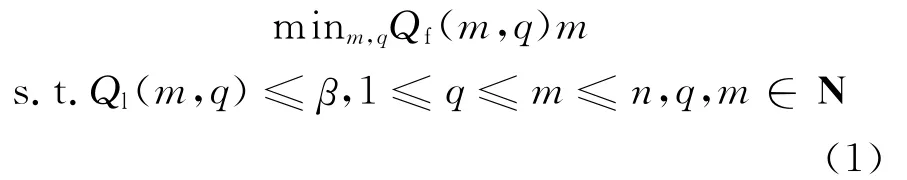

目标是得到最优的m和q,使得当总漏检率Ql小于一个预定义的值β时,总误警率Qf最小。该问题可以被建模为

式中:Qf为总误警率;Ql为总漏检率;m为调查传感器数;q为抽样报告为1的数;n为节点总数;β为一个预定义的值。

已有的研究表明,漏检率和误警率之间存在一个平衡[7]。也就是说不可能使得漏检率和误警率都最小化。因此,参数q不可能太大或者太小。大的q可以改进误警率,但是却会增加漏检率;小的q可以达到更好的漏检率,却使得误警率升高。

定义 Pd,m-dk,n-k是从(n-k)个好节点中抽样出(m-d)个报告,并从k个恶意节点抽样出d个报告的概率。则

式中:k为恶意节点的数量;d为抽样的恶意节点的报告数量;m为调查传感器数量;n为总的传感器数量。

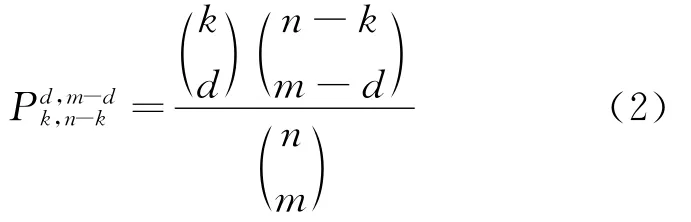

定义Pa,f是考虑误警率情况下,恶意节点发起攻击的概率。则

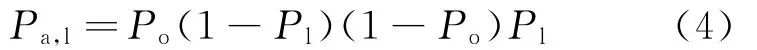

定义Pa,l是考虑漏检率情况下,恶意节点发起攻击的概率。则

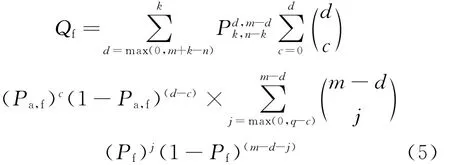

根据系统模型,总误警率Qf可以表示为

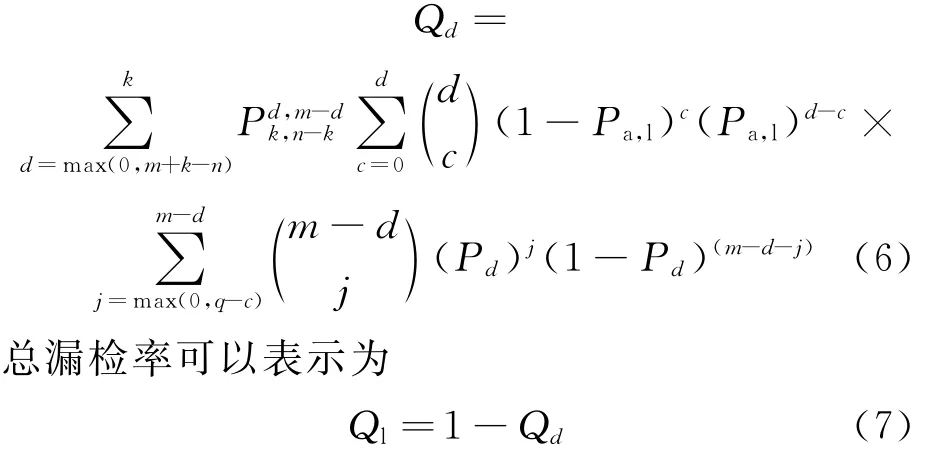

如果抽样出的m个样本包含从k个恶意节点抽出的d个样本,那么误警发生在≥c个恶意节点发起攻击或者≥(q-c)个好节点发送错误报告,0≤c≤d。从恶意节点中抽样出的最小数量样本为d=max(0,m+k-n)。也就是说,当抽样出的样本m大于好节点数(n-k),那么至少有m-(n-k)个恶意报告。总检测率Qd可以表示为

式中:Pd=1-Pl是好节点的目标存在检测率。

2 数据融合方法

破坏性攻击是通过控制几个节点,植入恶意程序使其变为恶意节点,从而达到恶意攻击网络的目的。抵抗该种攻击的关键就是要及时辨别出恶意节点,然后通知系统做出反应。而找出恶意节点算法的复杂度就决定了系统做出反应的速度,决定了抵抗攻击成功与否。传统的数据融合方法是最优化的穷尽搜索,但是算法复杂度过高,往往导致抵抗攻击失败。研究方法参数和网络规模之间的关系,有如下结论:

1)最优的m几乎是独立于恶意节点的百分比,而且与n之间存在线性关系,它与n非常接近。因此,选举法的最优参数m=n。接下来,就是要找到当m=n时,最优的q。

2)最优的q值和n之间有一个近似线性的关系,它们的斜率取决于恶意节点的百分比和攻击概率。

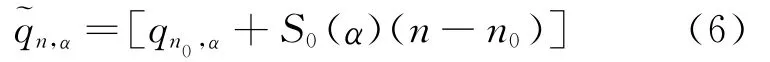

根据以上2点结论,采用了一个简单的选举数据融合方法。首先在规模相对小的网络中得到最优的参数设置,然后将其作为参照点。这些针对不同网络规模n的最优参照对(m,q)以及α值得到之后,可得出大规模网络的次最优参数设置。当m=n时,利用公式(6)得出最优的q

式中:S0(α)是当恶意节点的百分比为α时,最优的q0和n之间关系曲线斜率是当网络规模为n时次最优q值;qn0,α是在一个相对小规模的网络,即规模为n0时的最优q值,它作为一个参照点。最优的q值取决于传感器节点的误警率和漏检率,因此在一个随时间变化的环境里,需要周期性地更新参照点和相应的斜率。由于该线性方法只能得出次最优的q值,因此又设计了一个改进的线性方法,实现接近最优的q值。

3 改进的数据融合方法

为了使得到的q值接近最优,对线性融合方法进行了改进,利用迭代方法得到q值。新的算法如下:

2)利用公式(7)计算漏检率。

3)如果Qm<β,增加;反之,回到第2)步。

4)如果Qm>β,减少;反之,回到第2)步。

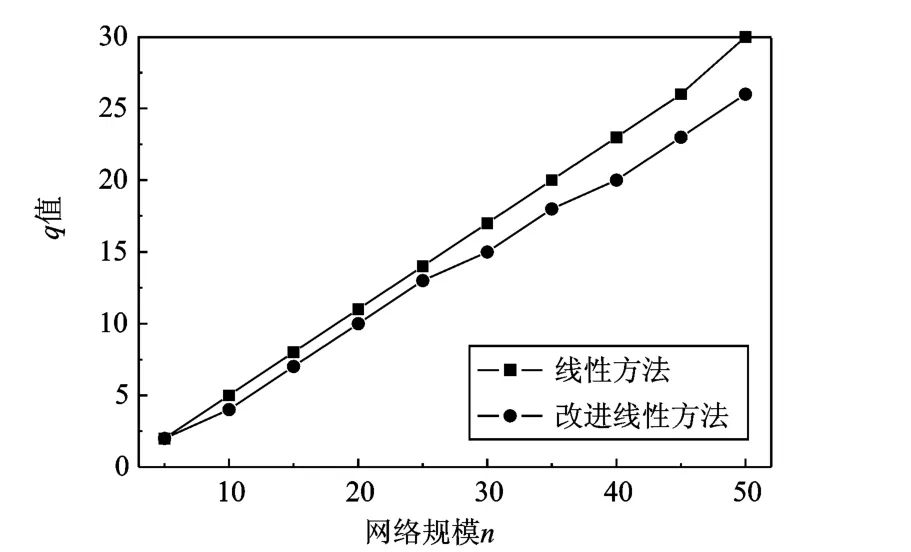

该方法得到了能够满足漏检率限制的最大q值,因此提供了一个非常接近最优化的解决方案。比较通过线性数据融合和改进的线性数据融合方式得到的q值,如图1所示。可见,在改进的线性数据融合方式中,q和n之间仍然是严格的线性关系。因此,该算法的复杂度为O(n),远小于最优化穷尽搜索法的O(n2)。把抵抗破坏性攻击的成功率提高n倍。而且网络规模越大,该算法的优越性越强。

图1 q值和网络规模n

图2是改进的数据融合方法中,不同的网络规模需要的迭代次数。可以看到,改进的数据融合算法中,迭代次数会在几次之后收敛,虽然算法复杂度稍大于原来的数据融合算法,但是复杂度仍远小于最优化的穷尽搜索。改进的数据融合算法可以得到更好的q值,有更准确的误警率和漏检率,并且仍然保持远低于O(n2)的算法复杂度,优于传统的最优化穷尽搜索法。因此,该算法既得到了很好的误警率和漏检率,而且有较传统最优化穷尽搜索法更快的速度,从而更好地抵抗了破坏性恶意攻击。

图2 改进的数据融合方法

4 结束语

本文研究了带有移动访问点的靶场多传感器网络在用于分布式检测时,对抗非破坏性攻击的一个解决方案。研究应用了一个选举的数据融合方法。在该方案中,方法的参数与网络的规模有一个线性的关系。因此,可以n倍于传统的最优化穷尽搜索法的速度找出恶意节点。通过对该线性关系的研究,发现该方法在应用于规模为50个节点的网络时,仍然非常有效。进一步地,基于该数据融合方案,又研究应用了一个改良的数据融合方案,使得最后的结果达到了次最优的效果,有更准确的误警率和漏检率,并且算法复杂度仍远低于传统的最优化穷尽搜索法,可以更快地找出恶意节点,在一定程度上保障了靶场装备试验中多传感器网络的信息安全。

(References)

[1]王选政,李腊元,张伟华.多传感器网络路由协议的研究[J].计算机应用研究,2009,26(4):1453-1455.

[2]裴庆祺,沈玉龙,马建峰.多传感器网络安全技术综述[J].通信学报,2008,28(8):113-122.

[3]周贤伟,覃伯平.基于能量优化的多传感器网络安全路由算法[J].电子学报,2007,35(1):54-57.

[4]祝宏,曾祥进.多传感器信息融合研究综述[J].计算机与数字工程,2007,35(12):46-48.

[5]白云飞,曲尔光.多传感器信息融合技术及其应用[J].机械管理开发,2008,23(1):69-70.

[6]LUO R C,KAY M G.Multisensor integration and fusion in intelligent systems[J].IEEE Trans on Systems,Man and Cybernetics,1989,19(5):901-931.

[7]周富相,张华超,陈德毅,等.卫星导航接收机RAIM算法研究[J].通信技术,2012,12(45):7-9.