一种新的识别型图形口令认证方案

2014-10-24段珊珊

段珊珊

(江苏建筑职业技术学院 信息传媒与艺术学院,江苏 徐州 221116)

一种新的识别型图形口令认证方案

段珊珊

(江苏建筑职业技术学院 信息传媒与艺术学院,江苏 徐州 221116)

身份认证是信息安全理论与技术的重要组成部分,图形口令在密钥空间、易记性、防肩窥性等方面均优于目前广泛使用的文本口令.在分析图形口令技术现状基础上,结合其验证过程,提出了一种新的识别型的图形口令方案,该方案要求用户在注册时从显示的图片中选择口令图片并记下若干图片的先后顺序,登录时只需要按顺序识别出部分口令图片即可.注册和登录时图片均随机显示.经实验,该方案具有较高的安全性和可用性,并能有效地防止肩窥攻击.

信息安全;身份认证;识别型图形口令 ;方案;肩窥攻击

图形口令的概念于1996年由Bloner以专利形式提出,其利用图形作为认证媒介,源于生物学家的研究,即人类记忆图形的能力比记忆文本的能力强得多,且对图形的识别能力与教育程度无关.图形口令的提出引起很多研究人员的兴趣,取得了可观的研究成果,已经有比较成熟的产品出现,如应用在Andriod智能手机的九宫图解锁.图形口令机制目前多停留在实验室阶段,尚未得到广泛应用.本文分析了当前图形口令技术及其现状,结合图形口令的验证过程,提出一种新的识别型图形口令方案,该方案可依据口令图片的随机显示及验证码的原理生成一些干扰线条,增加图形口令的识别难度,具有较高的安全性、防肩窥性.

1 图形口令简述

图形口令是基于人类对图形记忆优于对文本记忆的机制而提出来的.图形口令从技术上可以分为3类:基于可选区域点击序列的图形口令、基于识别型的图形口令和基于回忆型的图形口令方案[1-2].

1.1 基于可选区域点击序列的图形口令

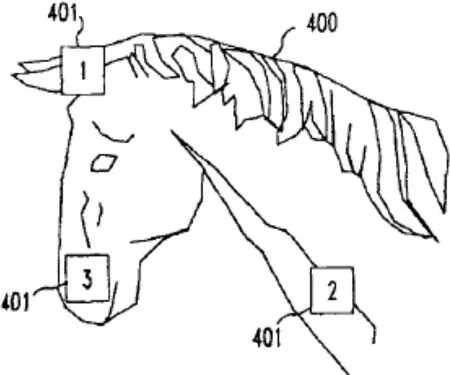

该类方案以Bloner机制为代表,其要求用户在一张口令图片上的不同区域形成一个点击序列,以作为图形口令,如图1所示.

图1 Blonder图形口令机制Fig.1 Blonder graphical password scheme

图中,有为用户设定的1,2,3可选区域(口令点击域).进行身份验证时,要求用户按照注册时输入的图形口令顺序选择对应的可选区域.如顺序注册时为321,则登录时也须为321.Bloner机制从本质而言是一种基于鼠标点击形成可选区域,进而形成输入序列的图形口令机制.但这类认证对点击范围的确定,很难同时满足可用性和安全性的需求.

1.2 基于识别型的图形口令

该类方案在口令认证时,只要求用户记忆自己预先设定的图片而不要求记忆图中的细节,降低了记忆的负担.其身份认证过程是:在注册时,用户预先选定一些图片,在身份认证阶段,用户从系统随机产生的一组图片中识别并选择出预先设定的图片,从而通过身份验证.比较著名的有Passfaces TM方案、D.Hong的防肩窥方案[3]及Sobrado和Birget方案.

Passfaces TM是Real User公司开发的身份认证系统[4-5],目前主要应用于PDA,利用人脸图片作为认证媒介.在设定口令阶段,用户从人脸数据库挑选出4幅图像作为口令;验证阶段,用户将面对一个由人脸组成的3×3网格,包括一个口令图像和8个陷阱图像,需要用户识别并点击出口令图片,这一过程要重复若干轮,如果用户均能正确地识别出这4张口令图片,则通过认证.由于人们对人脸容易记忆,识别迅速,因而缩短了验证时间.Passfaces TM方案可以有效防止肩窥,使用方便,但是口令空间小,安全性不高.

D.Hong的防肩窥方案模型是图形与字母-数字密码相结合的,该系统提供许多不同的小图片,每张图片均有8种微小变化,用户可以识别,计算机识别程序则难以识别.这种模型的认证过程复杂且耗时,但是安全性非常高,具有很强的防肩窥性.

Sobrado和Birget方案的实现方式是由用户预先选择一些图形物体,在验证时,系统显示出一个由多个图形组成的阵列,用户需要识别出这些物体,并移动一个固定的框架使阵列中预先定义的物体全部落在框架中,通过多次重复此过程来防止随机选中的可能.这种方法能有效地防止肩窥[6].

印度低成本的医疗服务、接受过良好培训的医疗从业者、医疗从业者流利的英语,以及草药原材料、阿育吠陀等传统印度医学等,为该国成为“世界最佳医疗旅游中心”(the world’s best ‘Medical Tourism Hub)[9]提供了机会。印度有21家医院通过JCI认证,确保医疗服务的国际标准;全国有约700000名医生[12],有许多医疗技术人员在美国等国家受过良好的医学教育,对最新的医疗技术、器械等能够熟练应用。

1.3 基于回忆型的图形口令

典型的基于回忆型的图形口令方案是Jermyn、Thorpe和van Oorschot等设计的DAS(Draw A Secret).该方案在设定口令时,要求用户在2D栅格上画出口令.在验证阶段,系统显示同样的栅格,要求用户重复原来的设定过程,如果用户画出的图形按以前设定的顺序经过相同的方格则通过验证,否则验证失败.目前该图形口令方案已应用于Andriod手机屏幕解锁机制等.

2 新的识别型图形口令认证方案的设计

基于上述图形口令,本文提出一种新的识别型图形口令认证方案.方案设计具有以下特点:

1)在现有图形口令设计模式基础上使用多图形选择机制,类似Passfaces TM方案;用户每次登录时,图片的排列都是随机的,类似于D.Hong方案的随机性,可有效防止肩窥.

2)图形口令选取用户熟悉的表情图形图像,较容易记忆,且图形图像可以分组,使该方案具有较好的适用性.

3)根据验证码原理,在图形口令的基础上加入一些随机的线条作为干扰,由于图像的颜色有差异,加之随机线条采用渐变色,将增加其识别难度.图形口令和验证码的结合,使得该图形口令具有防止在线攻击的特征.

2.1 算法思想

在本方案中,注册时用户从图片库中选择n张作为图形口令(选择的图片过少将降低安全性,过多则增加记忆难度,经实验,选择4~8张较为适合).认证时,系统会显示部分口令图片和非口令图片,以及一些随机干扰线条;用户识别出注册时的口令图片,并按照注册时的顺序选择出相应的图片;若图片内容和顺序与注册时均一致,则认为是合法用户,否则,为非法用户.

1)若注册时口令图片选择为4、5、6个,则登录时显示口令图片3个;若注册时图片选择为7、8个,则登录时显示口令图片4个(根据实验,3、4个图片的顺序可记忆性比较强).

2)若设图片库中的图形数为J,选择的图形口令数为n,则图形口令的个数S可用下式表示:

2.2 图片显示算法

为了有效防止肩窥攻击,本算法采用的手段主要是提高图片显示的随机性,因此图片显示模块是算法的核心.在该方案中,用户注册时在图片库中依次选择图片,登录时在显示的图片中(包含了部分图形口令和非图形口令)进行选择.以下介绍注册和登录时图片的显示方法.

2.2.1 注册时图片显示算法 注册时需要在图片库中选择口令图片.在本算法中图片库中图片数量假定为j张,下标为0~(j-1);注册时并不显示所有的图片,仅从图片库j张中抽取t张显示,以尽快生成0~(t-1)的随机数放到一个数组里去,然后按照该数组元素的顺序取对应下标的图片显示,随机数组元素的下标对应于图片的显示位置.

从j张图片中随机抽取t张图片的算法(将随机抽取的图片的标号存到数组q[t]中去)如下(其中j≥t):

在该算法中,显示图片按照生成的随机数顺序逐个取对应图像数组中的图片显示,数组q的下标对应图片的显示位置.如第一次生成的随机数为55,则55号图片出现在注册时的界面上,随机数55居于数组中第一位,将55号图像放在第一个位置显示.由于数组中生成的随机数顺序每次均不相同,决定了注册时图形的显示具有很强的随机性,即图片的显示是随机的,图片的显示位置也是随机的.这种随机性决定了注册时用户每次看到的图形界面都不一样,且登录界面的不重复性也增加了使用的趣味性.

2.2.2 登录时图片显示算法 登录时设定图片显示为注册时显示的总数的一半(k=t/2)或者少于一半,每行显示若干个,视图片规格分若干行显示.在本设计中,每行显示10个,分k/10行显示,k张图片中包含m张口令图片(一般m=3或4)、k-m张非口令图片.

显示方法为:1)根据用户名,在数据库中得到用户对应的口令;2)搜索图片库中所有图片,去除口令图片外的图片,从中随机选取t/2-m张图片;3)从n张图片中随机选取m张密码图片并随机插入到上述所选取的图片中;4)显示以上图片;5)在显示图片的基础上利用验证码的生成机制,产生一些随机渐变干扰线(采用渐变干扰线的目的为增加口令的破解难度.若干扰信息致使用户无法清晰看到图片,可重新生成干扰信息).

3 图形口令方案技术分析

3.1 可用性分析

图形密码的可用性主要是指用户方便使用,容易记忆.图形口令方案往往比文本密码方案繁琐,因此要求图形口令注册和登录过程不能过长.本方案的可用性表现为:1)采用触摸或者点击选择图片,主界面简洁清晰;2)注册和登录时是一次性选择4~8张图片,要求用户记忆其中若干张而非全部图片的顺序,过程简单;3)采用容易记忆的工具表情图案,且表情图案根据用户需要可以分类.

在实践中,使用这方案时最初可能记忆图片顺序有些困难.参与实验者在初次认证过程中花费时间较长,平均超过12 s,但是经过平均5次登录后,时间明显减少,平均值为6 s,说明该口令机制对用户而言是容易掌握的.由此可见,如果登录次数增多,记忆更深刻后登录时间还会缩短.

3.2 口令空间分析

图形密码方案的安全性在很大程度上依赖于足够大的口令空间.在本方案中,设定图片库中含有的图片数量为J张,用户设定口令图片数为n张(n值处于4和8之间).口令图片彼此有前后顺序关系,因此该机制的口令空间S可用下式表示:当J=100或J=500时,由式(2)可以得出表1中口令空间的大小.

表1 J=100及J=500时的口令空间Tab.1 Password space when J=100 and J=500

由表1可见,图片库的数量J=100时,口令空间S不是很大,但是若将库存图片数量增大至J=500时,口令空间S将显著增加,从而增强系统安全性.由于当前硬件设备配置较高,图片库大小基本上不会给设备带来很大的负担,但也不能一味增大图片库.如果靠增加库容的方法来扩大口令空间,将不能有效抵御交叉分析攻击.图片库的大小应依据系统对安全性的要求恰当选择,100≤J≤300较为合适.从表1数据可以看出,该方案的口令空间扩展性强,能够满足安全性的要求.

3.3 攻击者随机登录成功的概率

随机登录成功概率是图形口令特有的概念,也是评价口令系统安全性的一个重要方面.在本文提出的方案中,每次认证界面显示K张图片,其中包含n/2张口令图片,且图片具有一定的先后顺序.因此,随机登录成功的概率P可以用下式表示(式中C为组合运算):

当K=50时,口令图片数n分别取4、5、6、7、8、9、10代入式(3),登录成功概率P的运算结果为:n取4、5、6、7时,P=8.5×10-6;n取8、9时,P=1.81×10-7;n=10时,P=3.933×10-9.

上述结果表明,若登录时显示的图片增多,随机登录成功的概率也越来越低,可见该算法具备较低的随机登录成功概率,具有较高的安全性.

3.4 防肩窥攻击分析

“肩窥”是指使用直接窥视的方法来获取信息,在使用传统文本密码情况下,用户只能靠身体的遮挡来避免肩窥.在本方案中,用户认证界面每次图片内容和显示位置都是随机的,即使偷窥者看到了用户点击的图片或者记下了图片的显示位置,但当下次登录认证时,却不一定在相同的位置显示相同的图片,而且口令图片显示的也会不一样.该方案不需要增加认证时显示图片的数量,只需要增加图片库图片的总数量就可以增大其显示的随机性,加之登录时在图片上增加渐变的干扰线条可以提高识别的难度,因此该方案可以有效地防止肩窥攻击.

4 结语

本文提出了一种新型的基于识别型图形口令方案,该方案的主要特点是注册和登录时图像显示随机化,并结合干扰线条的使用来有效地防止肩窥、暴力破解等攻击.图形口令的易记忆性本身优于文本口令,工具表情图片作为注册图片使得该方案具备更好的可用性.在该方案中,图片库增大时口令空间随之增大,但是图片库图片数量增大会导致时效性问题,即能否快速将图片展示给用户进行选择和操作,需要在今后加以解决.图形密码相对文本密码有很多优点,未来在金融、军事等领域必将发挥重要的作用.探求更适用、更安全的图形密码认证方案将是信息安全领域下一步研究的重点.

[1] 陈晓萍.一种新的基于用户识别的图形口令机制的设计与实现[D].西安:西安电子科技大学,2009:3-5.

[2] 尹长青.一种新的可视化图形口令[J]计算机工程与设计,2007,28(4):911-913.

[3] Hong D,Man S,Hawes B,et al.A password scheme strongly resistant to spyware[C].Proceedings of International conference on security and management.Las Vergas,NV,2004.

[4] 梁钰敏.基于图形口令的认证系统[D].徐州:中国矿业大学,2011:11-14.

[5] Suo X Y,Zhu Y,Owen G S.Analysis and Design of Graphical Password Techniques[J].Lecture notes in computer science.2006,4292:741-749.

[6] 胡卫.图形密码方案可用性及安全性分析[J].计算机应用与软件,2010(12):55-57.

A new authentication scheme using identified graphical password

DUAN Shan-shan

(School of Information and Art,Jiangsu Jianzhu Institute,Xuzhou,Jiangsu 221116,China)

Identity authentication is an important part of information security theory and technology.Graphical password is superior to text password which is widely used in many aspects such as key space,memorability and ability of preventing shoulder surfing.Based on analyzing technique status of graphical password,this paper,combing verification process,puts forward a new authentication scheme using identified graphical password.In this scheme,users are required to choose several pictures as passwords and memorize the sequence in registration,and when logging in,they only have to identify some of them in order.All the pictures are displayed randomly.Experimental results show that this scheme has fairly high security and usability,which can prevent shoulder surfing effectively.

information security;identity authentication;identified graphical password;scheme;shulder surfingattack

TP 312

A

2095-3550(2014)04-0022-04

2014-04-30

段珊珊,女,江苏沛县人,讲师,硕士.

E-mail:d_s_s@163.com

(责任编辑:赵国淮)