非联合多用户的物理层安全算法

2014-09-18王浩川黄继海

王浩川,黄继海,吉 江

(1.中州大学信息工程学院,河南郑州 450044;2.国家数字交换系统工程技术研究中心,河南郑州 450002)

无线数字电视系统中的多个用户利用各自的密钥实现其自身权限的数字电视信号接收,但由于电磁波传输的广播特性,系统在物理层上面临着较为严重的安全风险,即用户可能从物理层进行破解,从而实现越权接收数字电视信号[1-2]。如果利用多用户系统中电视信号发送端与多个接收用户进行协作,则可以大幅提高物理层的信息传输安全。

现有多用户系统的物理层安全性研究集中于讨论防范外部窃听者,对于系统内部窃听者的物理层安全问题尚无较好解决方法。即如何防范系统中用户接收其他期望用户的接收信息,从而阻止其窃听行为。总体上多用户的物理层安全研究主要集中在3个方面:1)讨论多用户系统的安全性理论限,如文献[3-4]利用信息论讨论了AWGN场景下多用户系统的保密容量限。其中保密容量是衡量物理层安全的重要指标之一,其含义是指在保证窃听方无法获得信息的前提下,合法用户最大的信息传输速率。2)通过构造发射信号的冗余性引入加性噪声或干扰提高系统保密容量,以提高其安全性,典型的研究如文献[5-6]利用多天线的空间冗余性引入人工噪声,文献[7]利用多天线空间冗余构造乘性干扰,文献[8]则联合空域和频域构造冗余引入人工噪声。3)通过资源调度提高系统保密容量,其本质是最大化功率利用率,如文献[9]研究了如何分配加性人工噪声的功率实现保密容量最大化,文献[10]讨论如何选取信道质量好的多个下行用户实现较高的安全性。从现有研究可以看出,通过合理地为窃听者引入噪声并进行最优化的资源调度可提高系统的保密容量。

考虑到前述的现有工作不足之处,本文讨论存在内部窃听者的多用户通信场景,并针对多用户非联合的情况提出物理层安全传输算法。算法的基本思路是寻找期望多用户信息传输的主方向,并在主方向的正交方向引入乘性干扰。由于信道状态具有差异性,在保证期望多用户不受到干扰的同时,乘性干扰恶化了内部窃听者的窃听信号质量,从而提高了系统保密容量。同时由于接收用户工作于非联合状态,无需严格的多用户接收同步即可实现信号的解调,提高了算法的实用性。

1 多用户系统的安全传输模型

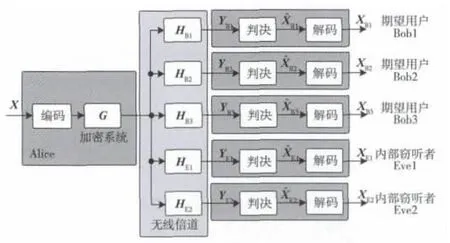

文中所讨论的多用户系统安全模型如图1所示,用Alice表示发送者,其具有N根发射天线,并且发送端已知系统的信道状态信息;多用户系统中有M(M<N)个接收用户,假设在某一时刻,有KB个授权接收信息的接收者(即期望用户,用Bob表示),有M-KB个非授权接收者(即内部窃听者,用Eve表示),接收者均具有单根接收天线。Alice发送的N×1维信息X经编码、加密系统G后传输到无线信道,第i个授权用户Bobi的信道状态为HB,k,是1×N维复矩阵;其接收信号为yB,k;第j个非授权用户Evej的的信道状态为HE,k,同样是1×N维复矩阵,接收信号为yE,k,接收信号可分别表示为

式中:nB,k和nE,k是信道的加性高斯噪声,均值分别为μ ,μ ,方差为,;G为系统加密复矩阵。另外发nBnE送端满足功率约束,tr(E[GXXHGH])≤P,tr(·)表示矩阵的迹,(·)H表示矩阵的共轭转置。

图1 多用户系统物理层安全传输模型

接收端经过对yB,k和yE,k符号判决后得到和,最后分别输出信息XB和XE。图1所示的模型中,编码的主要功能是实现信息的安全传输,即通过特定的编码使系统逼近或达到保密容量[11]。后续的讨论集中于如何在保证非授权用户无法收到信息的同时,实现发送端Alice和多用户之间的通信。

2 多用户非联合的安全传输算法

多用户系统物理层的零空间乘性干扰算法的根本原理是在Bob的信道状态矩阵中寻找冗余空间,并在该空间中引入可以消除Eve接收信息的乘性噪声。从而可以在有效防止Eve窃听的同时,降低系统外部窃听者带来的安全威胁。

当授权的多个接收用户无法进行联合时,式(1)、(2)中的元素由不同用户发送,改写为

式中:G为N×1维向量。此时信道的均衡主要通过发送端的预编码实现,为实现多个Bob接收信息的平等性,任意两个用户所接收到的信号能量应该相同。即对于任意i≠j,有

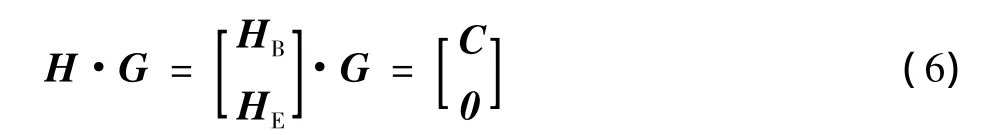

而同时,应该使得Eve端无法收到信号,即HE·G=0,其中0为(M-KB)×1维零向量。从而有

式中:C=[c,c,…,c]T。由于M<N,线性方程组(6)存在多解。若令N×1维向量G*表示方程组的特解;并且在H的KG0

维零空间中,第i个基为G0i,i=1,2,…,KG0。

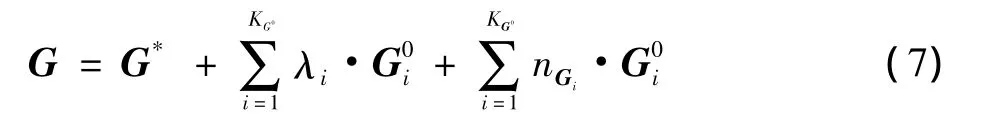

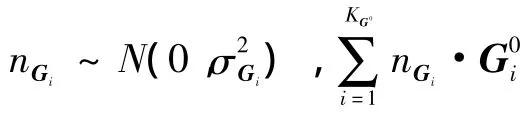

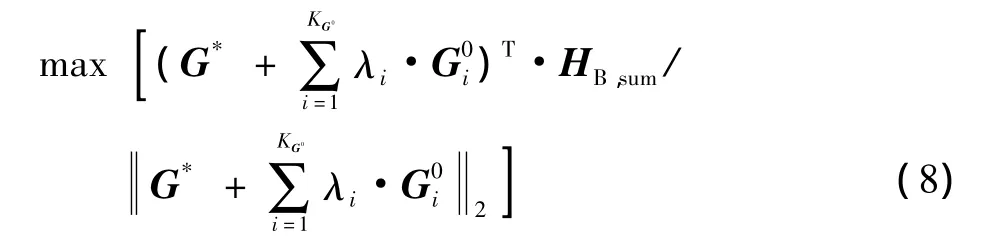

此时可按照下式构造具有乘性干扰的加密系统,即

综上,当发送端发送每个信息符号时,首先通过式(7)设置加密矩阵,从而对发送信号进行预编码。就可以在实现Bob均衡接收信息的同时,有效防止非授权用户接收信息。

3 算法安全性分析与仿真

安全性威胁可能出现在通信系统的各个环节,因此对于图1所示的数字安全通信模型,算法安全性的分析分为2个部分:1)分析接收端在符号判决之前的信息安全性;2)分析判决模块之后的信息安全性。

3.1 符号判决前的信息保密速率推导

在现有的数字通信系统中,信源X通常服从离散分布(如BPSK,16QAM等系统)。因此本文重点讨论算法在信源服从离散分布情况下的系统安全传输速率(单位时间内系统可安全传输的信息量,其理论限即为保密容量),符号判决模块前YB和YE均为连续随机变量,二者与信源X所表示的安全速率具体可写为Rs=I(X)-I(X;YE)[11]。由互信息的定义可得

根据式(6)可知H(YE)=H(NE),且有H(YE|X)=H(NE)。因此多用户零空间乘性干扰的安全传输速率为

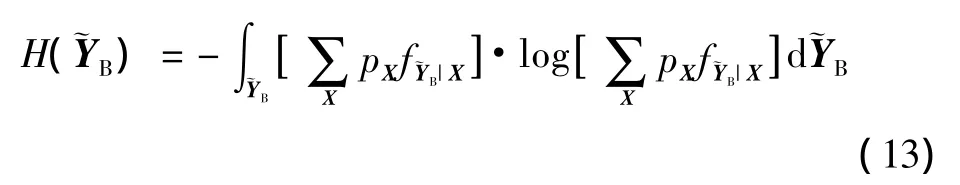

从式(9)可以看出,Bob所接收到的全部信息都无法被Eve接收到,算法具有较好的安全性。为求得Rs需要分析、|X的概率分布情况。本节具体讨论G的元素服从复循环对称高斯分布时的安全传输速率。

X为离散复随机向量,其前KB个元素独立同分布,X共有S种取值xv,i,i=1,2,…,S,概率分布为p(x=)=,发射功率|GX|=P。噪声element()的实虚部独立同分布,且~N(0,),为对角阵,其对角线上元素为。

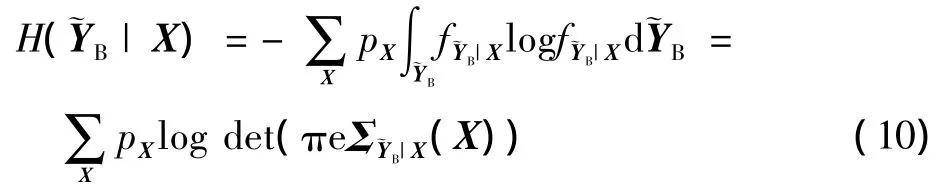

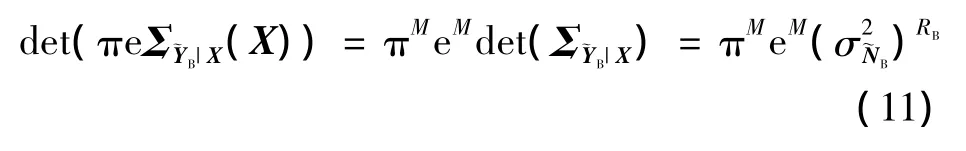

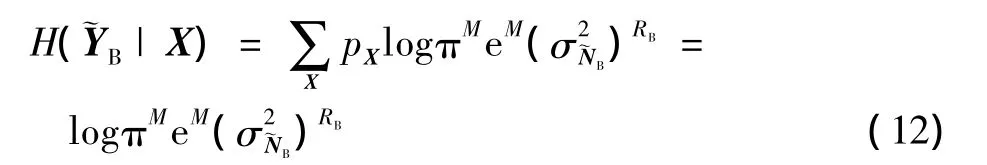

此时根据式(9)可知

因此

H()由式(11)、(12)得出

因此代入式(9)即可得系统的保密速率。

与上述推导过程同理,可得多用户非联合情况的零空间乘性干扰算法的安全传输速率。

3.2 符号判决后的信息安全性分析及仿真

当天线数较多时,式(13)所示的安全传输速率计算量巨大,因此需要在仿真中引入新的指标替代安全传输速率。符号判决模块后和均为离散随机变量,在离散型信息的传输过程中,误码率与安全传输速率具有一致性,例如:当到达Bob的信道与到达Eve的信道均属于二进制对称信道时(Binary Symmetric Channel,BSC),其保密容量(安全传输速率的理论限)为Cs=h(pE)-h(pB)[12],其中h(p)=-p·lb(p)-(1-p)·lb(1-p),pB为Bob信道的误码概率,pE为Eve信道的误码概率。所以当误码率之差pE-pB变大时,Cs变大。因此仿真对比两种算法在不同参数下的误码率情况可获知其安全性能。

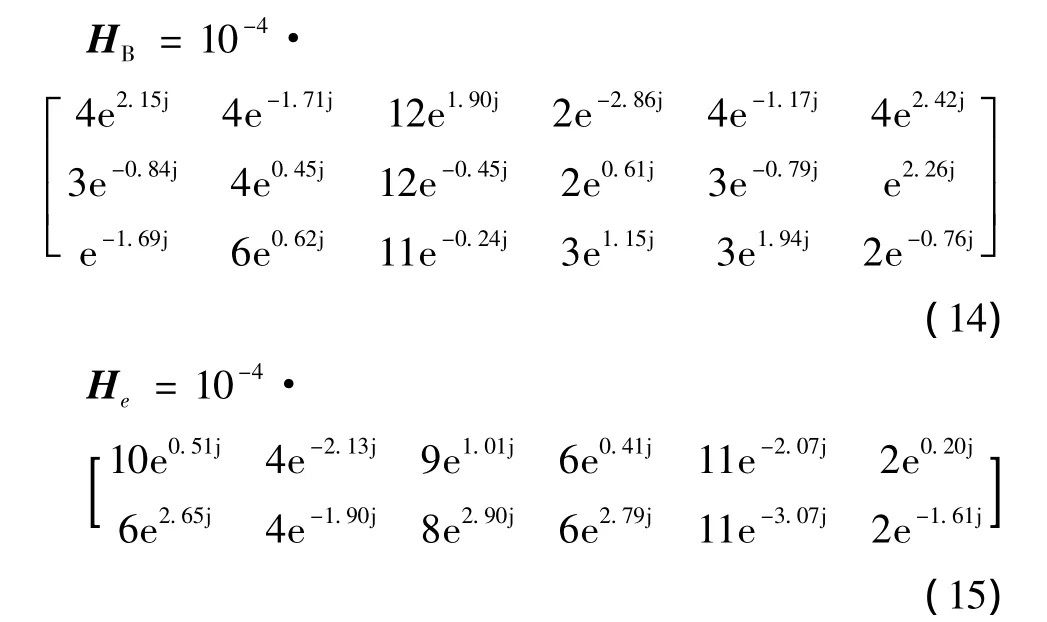

仿真中设置多天线系统中发送端Alice的天线数为6根,3个Bob和2个Eve均具有单根接收天线数。信道状态矩阵HB,HE分别为

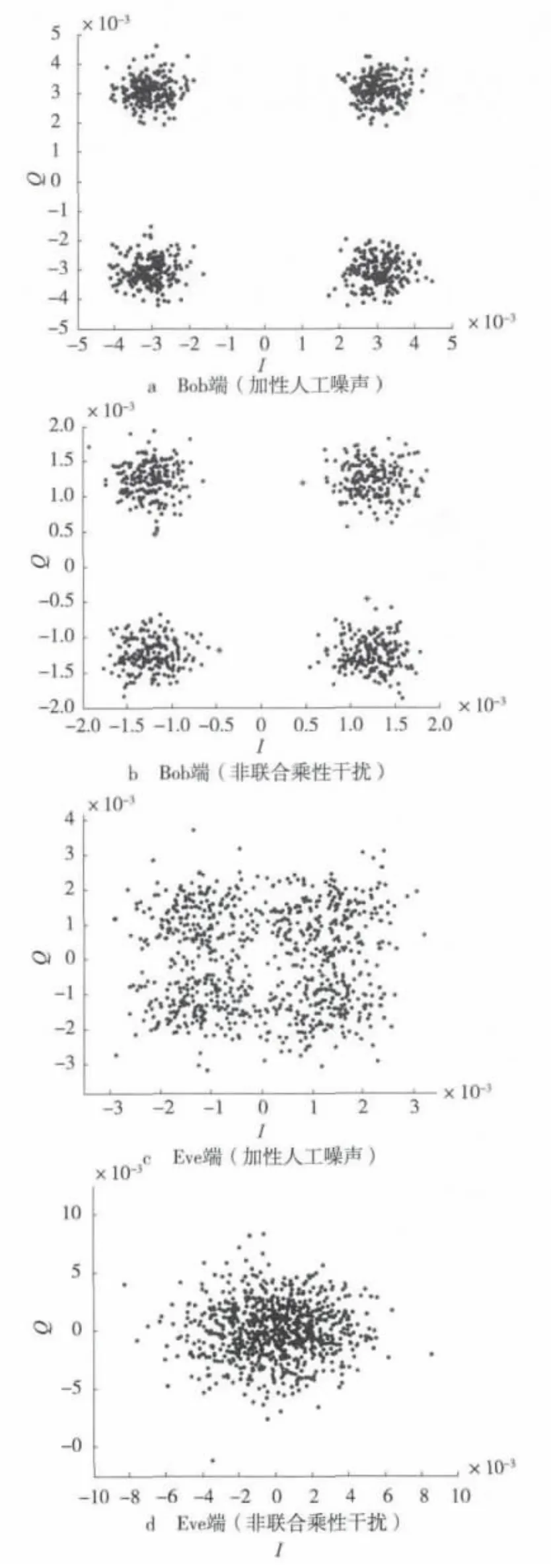

令发送端G*X或X的特解部分发射功率为P1,其余部分为发送端随机化发送功率P2。图2所示为调制方式为QPSK时,分别采用多用户零空间乘性干扰算法与现有加性人工噪声算法[3]的接收星座图。其中发射总功率P1=0.8 mW,P2=0.3mW,==3.4×10-4mW。从图2a、2b和2c中可以看出,多用户联合的乘性干扰方法与传统的加性人工噪声方法均可保证Bob端具有良好的信号质量,这是由于这两种方法均在接收端通过多用户联合协作获得较高的增益。而当接收端的多用户不进行联合时,其信噪比降低。图2a、2b和2c表明2种算法均使得Eve接收的信号星座图散乱。

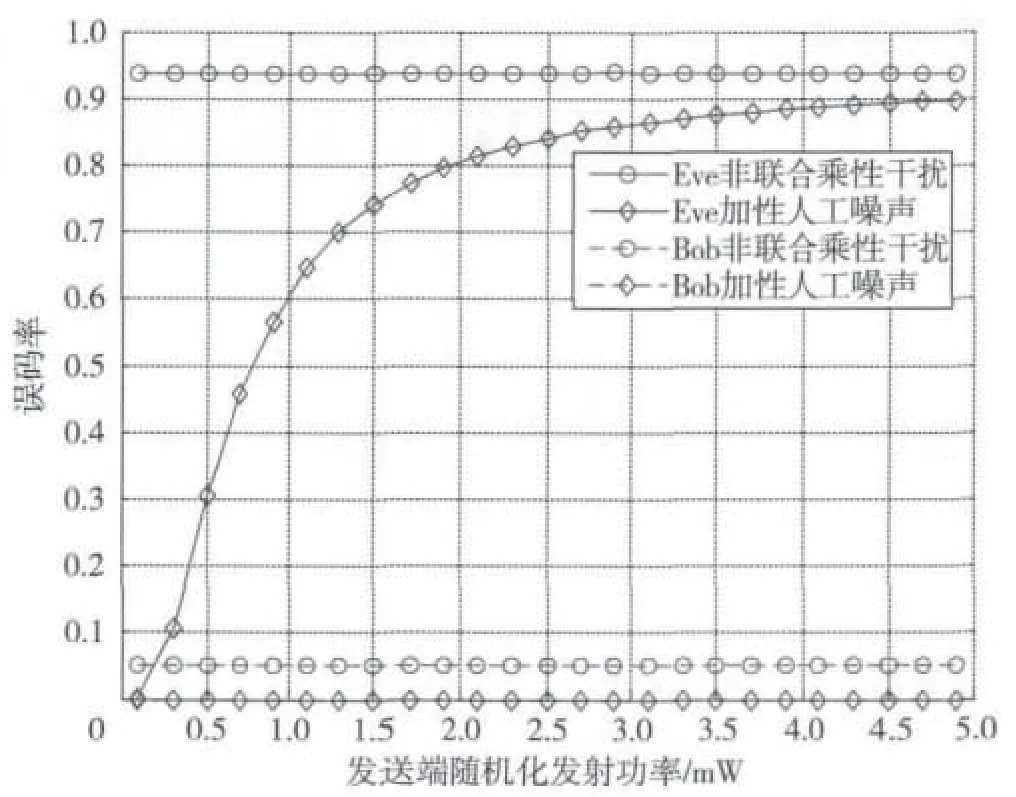

图3为当信道噪声==3.4×10-4mW 时,分别采2两种方法接收端的误码率性能对比图。非联合乘性干扰方法由于具有较低的接收增益,Bob端的误码率比联合乘性干扰方法高,但Eve的误码率相类似。从图3中Eve的误码率曲线可进一步得知,对于非恒模调制方式,文中提出的零空间乘性干扰方法比现有加性人工噪声的安全性高。

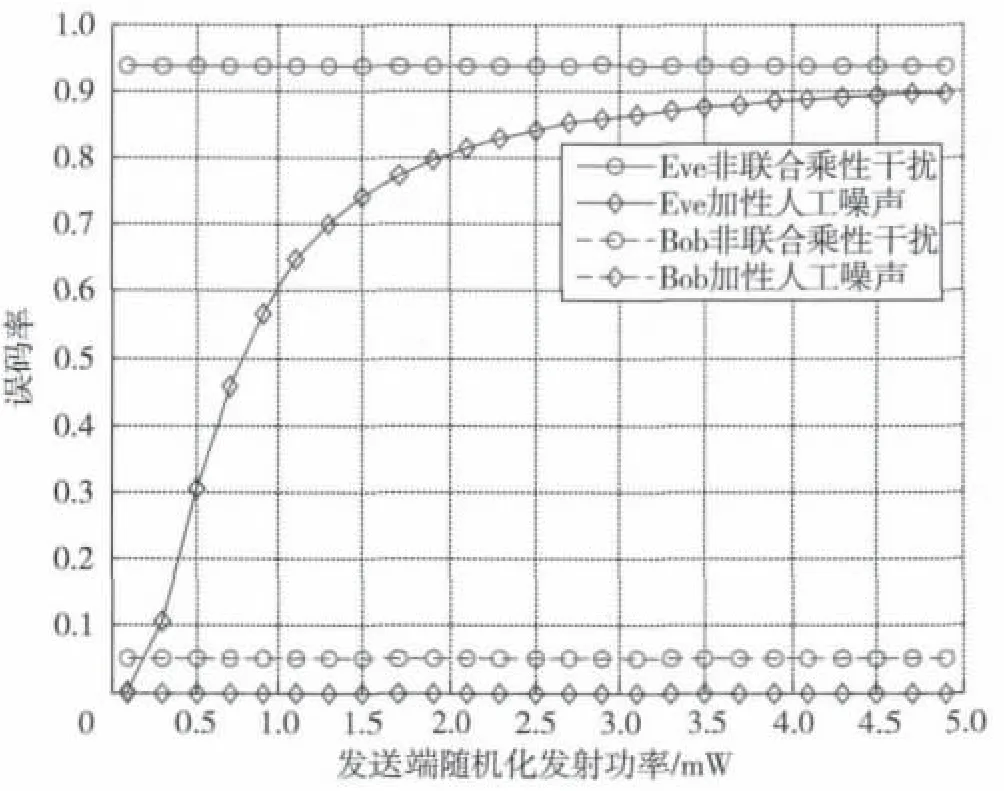

图4为当信道噪声==0.6×10-4mW 时,非联合乘性干扰和加性人工噪声算法两种算法在BPSK,QPSK,8PSK这3种恒模调制方式下,接收端的误码率性能对比图。从图中可以看出,非联合乘性干扰算法通过牺牲Bob端接收信号质量(误码率不为零)换取了窃听用户端稳定的高误码率。从Eve端的误码曲线可知,多用户非联合乘性干扰算法可以使误码率稳定在理论限附近,安全性能远好于加性人工噪声算法的性能。

图2 QPSK调制方式下,3种算法的接收端星座图

图3 16QAM系统中非联合乘性干扰与加性人工噪声算法

图4 相位调制系统中非联合乘性干扰和加性人工噪声算法的误码性能对比图

4 结束语

为解决多用户系统存在内部窃听者的问题,文中主要讨论如何利用系统空间冗余性保障物理层安全传输,并提出多用户系统的非联合乘性干扰算法。算法的主要思想是寻找信号传输的主方向,并在其垂直方向上引入乘性噪声。该乘性噪声一方面利用非零均值在Eve的信号方向上进行能量抵消,另一方面利用乘性干扰的随机性进一步恶化Eve的接收质量。文中随后对接收端符号判决前后的安全性进行分析和仿真,结果表明算法可有效保障物理层安全传输,并且其安全性高于现有加性人工噪声方法。

:

[1]陈美飞,赵新建.无线Mesh网络安全路由算法研究[J].电视技术,2009,33(S1):116-118.

[2]宫峰勋.基于MUDS的无线DVB接收系统分析[J].电视技术,2006,30(4):35-37.

[3]EKREM E,ULUKUS S.The secrecy capacity region of the Gaussian MIMO multi-receiver wiretap channel[J].IEEE Trans.Information Theory,2011,57(4):2083-2113.

[4]KHISTI A,WORNELL G W.Secure transmission with multiple antennas Part II:the MIMOME wiretap channel[J].IEEE Trans.Information Theory,2010,56(11):5515-5532.

[5]ZHOU X Y,MCKAY M R.Secure transmission with artificial noise over fading channels:achievable rate and optimal power allocation[J].IEEE Trans.Vehicular Technology,2010,59(8):3831-3842.

[6]GOEL S,NEGI R.Guaranteeing secrecy using artificial noise[J].IEEE Trans.Wireless Communication,2008,7(6):2180-2189.

[7]LI X H,JUITE H,RATAZZI E P.Array redundancy and diversity for wireless transmissions with low probability of interception[C]//Proc.the 2006 IEEE International Conference on Acoustics,Speech and Signal Processing.Toulouse:IEEE Press,2006:4-8.

[8]ROMERO-ZURITA N,GHOGHO M,MCLERNON D.Physical layer security of MIMO frequency selective channels by beamforming and noise generation[EB/OL]. [2013-11-01].http://www.eurasip.org/Proceedings/Eusipco/Eusipco2011/papers/1569424073.pdf.

[9]MUKHERJEE A,SWINDLE A L.User selection in multiuser MIMO systems with secrecy considerations[C]//Proc.43rd Asilomar Conference on Signals,Systems and Computers.Pacific Grove,CA:[s.n.],2009:1479-1482.

[10]CSISZAR I,KONER J.Broadcast channels with confidential messages[J].IEEE Trans.Information Theory,1978,24(3):339-348.

[11]WYNER A D.The wire-tap channel[J].Bell System Technical Journal,1975,54(8):1355-1387.

[12]TELATAR E.Capacity of multi-antenna Gaussian channels[J].European Trans.Telecommunications,1999,10(6):585-595.