抗隐写密钥分析的LSB隐写算法

2010-07-25谢建全谢勍黄大足

谢建全,谢勍,黄大足

0 引言

随着Internet的迅速发展和应用,人们已越来越地依赖于计算机网络,此时信息的安全问题日益突出。为了确保重要信息在网上安全传输,目前采用的措施主要有3种[1]:安全信道、加密技术和信息隐藏。安全信道是一种专为发送者和接收者建立的信息通道,即独立的通信网络,除了发送者和接收者,其他人无法访问。安全信道的安全性好,但实现复杂、代价昂贵。加密技术是将通过加密密钥将重要信息加密成密文后再传输,加密后的信息需要解密密钥才能正常解读,没有密钥无法解读信息,加密技术是一种最常用的信息安全技术。加密技术的不足之处是加密密文在传输过程中呈现出乱码特征,同时密文预示了重要信息的存在,这容易引起攻击者的注意和兴趣,并进而被捕获、销毁和窜改,从而造成传输失败[2],并且被捕获的密文还可能被攻击者通过各种手段进行破解,而造成信息的失密。信息隐藏技术是将重要信息嵌入到在其他媒体(载体) 中,在基本不改变载体的外部特征及使用价值的情况下,我们的感觉器官感觉不到载体外部的变化,从而实现重要信息的隐秘传递,现已成为隐秘通信的重要手段[3]。信息隐藏的目的不在于限制正常的资料存取,而在于保证隐藏的信息不引起攻击者的注意和重视,减少被侵犯的可能性,从而摆脱数据加密技术的致命缺陷。现在的隐密通信方式一般都要求把消息先加密再隐藏, 即形成了“加密+隐藏”的安全通信模式,它较之单纯的密码加密方法更多了一层保护。

信息隐藏技术是一种新兴的能保证信道和信源均安全的高级信息安全技术。特别在军事上,各个国家都采用了信息隐藏技术,进行情报、间谍活动,用于信息战领域中。恐怖分子也利用信息隐藏技术, 早在 2001年 9月美国USA Today[4]新闻组就报道了恐怖分子头目“拉登”可能通过隐写图片向其同僚传递重要的信息、散布消息、筹集资金、组织恐怖袭击等,并成功地逃过美国通信监管部门的监控。因此信息隐藏分析技术的研究无论在军事上、民用上都有着重要的意义。

1 LSB算法简介及密钥攻击强度分析

目前用来作为信息隐藏的载体有文字、图像、语音或视频等多种不同格式的文件, 但使用方法没有本质的区别。其中图像由于冗余空间大,是目前用得最多的信息隐藏载体。在基于图像的信息隐藏技术中,有两种隐藏技术:基于空间域的隐藏技术和基于频率域的隐藏技术。基于空间域的隐藏技术是直接改变图像元素的值, 一般是在图像的亮度或色带中加入隐藏的内容。这种方法相对简单,通常采用最不重要比特位(LSB )嵌入法,它最早由Tirkel[5]在 1993提出。基于变换域的隐藏技术首先将载体变换到变换域,将信息隐藏在变换域的系数中。常用的变换域方法有:傅立叶变换、拉普拉斯变换、离散余弦变换、小波变换等。基于变换域的隐藏技术鲁棒性比较好,但较难实现大量数据的隐藏。在需要进行大量数据的隐藏时,经常需要用到基于空间域的隐藏技术。

LSB 算法的鲁棒性比较差,但其算法简单,加密速度快,嵌入容量比较大,因此仍是一种最常见的算法。尤其是很多情况下,隐写分析者真正感兴趣是隐藏信息的内容,而不是破坏隐藏信息的传输,此时选择LSB算法进行信息隐藏常常是最佳的选择。目前,LSB 算法仍在信息隐藏占有重要地位,并且在变换域也有很多算法采用了LSB算法的思想,如Fridrich 等[6]提出的基于图像DCT 域(JPEG 图像) 的LSB 隐写算法,目前几乎全部的隐写算法中都可以找到LSB 算法的影子, Internet上常见的隐写软件中也大都使用LSB 算法或LSB 的衍生算法[7]。

为了有效地防止隐藏信息被检测出来后造成的失密,在进行信息隐藏时,一般都进行了一定的预处理,如对携密图像进行了置乱或混沌调制,但一旦隐藏的数据被检测出来,再进一步通过有关密码分析方法,仍有可能将检测出来的密文解密出明文,对哪些加密强度不高的多媒体数据尤其如此。为了提高LSB 算法的抗攻击力, 不能简单、顺序地将密文数据存储到载体图像的 LSB位,而需要有选择性地进行嵌入。目前的 LSB 算法在嵌入信息的位置上采用由随机序列发生器的初始值来产生, 这样在收发双方只需要秘密地传送一个初始值(作为密钥) , 而不需要传送整个伪随机序列值。即将要隐藏的消息 M =嵌入到载体图像的位置的 LSB位,形成载密图像其中隐密信息的嵌入位置通过下面的方法产生:

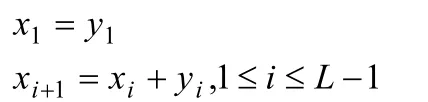

利用隐写密钥k通过一个伪随机数发生器G生成随机序列y1,y2…yL,然后按如下方式产生消息的随机嵌入位置xi, 1 ≤i≤L

合法的接收者拥有隐写密钥k, 所以可以从载密图像S读出嵌入消息,而隐写分析者则试图通过破解的方法得到隐写密钥k。

针对信息隐藏技术的攻击是信息隐藏分析技术,它是伴随着信息隐藏技术而产生的。目前在隐写分析领域的研究基本集中于隐蔽信息的检测[8,9],但是获取隐蔽信息并得到隐蔽信息的明文往往是攻击者的终极目的。为了获得隐蔽信息的明文,首先需要从载体中提取隐藏的信息,然后才可以做传统的密码分析恢复明文信息。从载体中提取隐藏信息最有效的方法是破译隐写密钥,因此破译隐写密钥是隐写分析者最感兴趣的问题之一,而提高破译隐写密钥的计算复杂度则是信息隐藏者努力目标。

如果 LSB算法在进行消息的随机嵌入过程中,所使用的是真正的随机序列,隐写分析者要破解隐写密钥,其实现步骤是先通过对比的方法找出信息隐藏的位置,然后能对密钥空间作简单的“穷举”,如果密钥空间不大,这种攻击是能迅速完成的。

如果隐写分析除了接收到载密对象外, 如果还得到一部分载体(比如同时拥有载密图像和部分载体图像) ,则攻击者通过比较, 可以观测到载体的部分被修改位置, 以及这些位置上的消息(消息的一个随机抽样, 因为与消息相同的载体 LSB 位并没有被修改) , 他的目的是通过这些信息恢复隐写密钥从而提取全部消息。如果y1,y2…yL是相互独立且同分布的随机序列。一个自然的方法是穷举所有密钥, 生成相应的随机位置序列{xi} , 如果某个密钥生成的序列可以碰撞到所有观测到的修改位置, 则认为得到了真密钥, 否则作为伪密钥抛弃。设密钥的长度为r比特,则密钥空间K为2r,此时的攻击的复杂度为O(2r)。

如果隐写分析能得到基于同一载体的两幅载密图像,即同一图像被选择两次来发送两个(或两段) 不同的消息,通过比较, 可记录二者的“差异位置” (即像素值不同的位置) , 然后试验“每对”密钥, 如果某对密钥生成的随机位置可以覆盖所有“差异位置”, 则认为是真密钥对。我们把这种方法称为“双密钥碰撞攻击”。此时的攻击的复杂度为O(22r),不过借鉴密码分析中的分别征服攻击的思想,可将复杂度降为O(22r),即复杂度与已知载体图像时相当[10],由此可见当密钥空间较小时,要得到目前的 LSB算法的隐写密钥是可行的,算法复杂度为O(2r)。

2 抗密钥分析的LSB隐写算法

通过前面的分析不难看出,隐写分析者在分析隐写密钥时,可以通过修改位置的比较用穷举的方法来确定隐写密钥k,在此过程中,对于已知载体的隐写分析首先要解决的是需要知道多少个修改位及具体位置,否则无法确定真伪密钥,即不能破解隐写密钥,而对于重复使用同一载体的隐写分析则是通过两幅载密图像的差异位来进行的,并建立在差异位都是消息的嵌入位这一前提的。因此要解决抗密钥分析问题,最好的方法是让分析者无法确定多少个修改位置,其基本方法为:为此在嵌入隐藏信息时,对所有像素的 LSB位均进行改写,其中消息仍采用随机嵌入方法,随机嵌入位置也采用前面所述的方法确定,而在不需嵌入消息的位置(不需嵌入消息的像素)的 LSB位则嵌入白噪声或其它随机信号。其算法描述如下:

不失一般性, 以256级灰度级的图像为例进行讨论。包含N个像素点的 256 色图像记作N维向量嵌入信息后的载密图像为其中ci和si都是取值于[0 , 255 ] 的整数, 1 ≤i≤N。用表示嵌入消息(一般为密文序列) ;

(1) 进行消息隐藏时,首先通过密钥k1生成周期长度不小于N的伪随机序列并用替换掉的 LSB位或按某种规则用ri对ci进行叠加操作,得到新的载体图像为

(2) 用隐写密钥k2通过一个伪随机数发生器G生成随机序列再后按如下方式产生消息的随机嵌入位置xi, 1 ≤i≤L

在进行隐藏信息提取时,接收者只需拥有隐写密钥k2,就可以从载密图像SN读出嵌入消息,再利用消息的解密密钥可将解密成明文。由于在进行消息嵌入时时用mi替换掉的 LSB 位,因此本算法的消息提取可实现盲提取。在使用此算法时,对用同一载体隐藏不同的消息时,密钥k1应互不相同。

由以上算法可知,载密图像SN是在原始图像的基础上进行两次嵌入而成的,并且将原始图像的每个像素点的LSB位均嵌入了信息,只是有些像素点嵌入的是隐藏信息,而有些嵌入的是没有实际意义的噪声,因此隐写分析无法确定有多少个位置被用来嵌入隐藏信息和消息的嵌入位置,从而无法通过穷举的方法及修改位置比较的办法来破解k2,从而能抵御针对隐写位置密钥的攻击。该算法使得携密后的图像不仅在外观上影响甚微,同时在很多像素点嵌入的是噪声信号,其表现为随机的、自然的噪声,很难用常规的分析方法检测出来,因此在另一方面提高了LSB算法的安全性。在使用此算法时,对用同一载体隐藏不同的消息时,密钥应互不相同。

3 结论

LSB算法是一种典型的空间域信息隐藏算法,虽然其鲁棒性差,但由于其隐藏的信息量大,且其思想可以应用到DCT等频域隐藏算法中,因此LSB算法在信息隐藏中仍占有非常重要的地位,对基于LSB算法的攻击是隐写分析者仍然很感兴趣的问题。为了提高抗攻击力,人们对LSB算法进行了改进,改进后的 LSB算法在嵌入位置上通过密钥来控制,因此又出现了针对隐写位置密钥的攻击。本文提出了一种改进的LSB隐写算法,在已知载体图像或已知多幅用同一载体进行信息隐藏的载密图像的情况下,仍可以抵御针对隐写位置密钥的攻击,可进一步提高LSB算法的安全性。同时该思想也可应用于基于频域的隐藏算法中。在信息隐藏的安全性方面有一定的现实意义。

[1] 夏煜,郎荣玲,戴冠中等.基于图像的信息隐藏分析技术综述[J] ,计算机工程,2003,29(7):1-3.

[2] 夏煜,郎荣玲,曹卫兵等.基于图像的信息隐藏检测算法和实现技术综述[J] ,计算机研究与发展,2004,41(4):728-735.

[3] Neil F Johnson,S Jajodia. Exploring Steganography:Seeing the Unseen[J] . IEEE Computer Magazine,1998,31(2):26-34

[4] Kelley J.Terror groups hide behind Web encryption[N] ,USA Today News , 2001-02-05

[5] Tirkel A Z, Rankin G A, van R M Schyndel, Ho W J, Mee N R A, and Osborne C F, “Electronic watermark,” in Digital Image Computing, Technology and Applications(DICTA’93),Macquarie University,Sydney,Australia,1993,pp.666-673.

[6] Fridrich J, Goljan M, Soukal D. Searching for the Stego Key PP Security,Steganography and Watermaking of Multimedia Contents of EI SPIE[C] .2004 ,5306:70-82.

[7] Neil F, Johnson. Steganography Tools[OL] .Available from:http://www.jjtc.com/Security/stegtools.htm 2005.

[8] Fridrich J, Goljan M. Practical Steganalysis of Digital Images-State of the Art PP Security and Watermarking of Multimedia Contents of EI SPIE[C] .2002,4675:1-13.

[9] Zhang T, Ping X J.A New Approach to Reliable Detection of LSB Steganography in Nature Images[J] .Signal Processing,2003,83(10):2085-2093.

[10] 张卫明,刘九芬,李世取.LSB隐写术的密钥恢复方法[J] ,中山大学学报(自然科学版),2005,44(3):29-33.