分布式信息系统内部监控审计平台设计与实现

2012-11-30盛宪锋焦文彬杜义华

盛宪锋,焦文彬,杜义华

(中国科学院 计算机网络信息中心ARP中心,北京100864)

0 引 言

对于信息系统的安全防范主要有网络安全、系统安全和使用安全,网络安全可以通过建立VPN逻辑内网、添加防火墙设备和安全审计设备等技术方法解决;系统安全可以通过系统漏洞补丁升级、启用系统内部的安全访问策略等实现;而在内部信息系统的实际使用过程中,有70%以上的安全威胁源自于内部人员的非法访问或内部人员攻击,因此随着业务系统的深入推广应用,系统的内部使用安全更应该特别关注和解决。本文提出了一种基于分布式信息系统的内部监控审计平台设计与实现,解决了对分布式系统的统一安全管理和实现了对内部信息系统的安全事件的监控审计。

1 监控审计平台设计目标

分布式信息系统内部监控审计平台主要完成对信息系统的内部监控审计功能,并将各个分布式系统的监控审计信息进行汇总分析,使得安全管理中心能够及时了解和掌握各个分布式系统的安全状况、系统运行情况。

该平台主要完成的功能及目标如下:①实现数据库监控审计功能;②实现业务系统监控审计功能;③实现系统日志分析功能;④实现审计分析功能,进行数据库操作统计,报警统计,登录统计等统计分析功能;⑤实现报表功能,对审计结果、统计数据等进行报表生成和输出功能;⑥实现预警功能,对于系统的异常事件进行短信邮件预警。

2 监控审计平台设计方案

2.1 总体方案设计

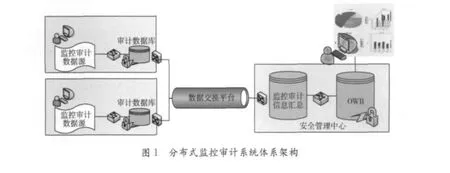

在各分布式业务系统上部署监控审计系统,对分布式系统的数据库、应用和系统日志进行监控审计,审计信息经采集、过滤、转换存储在本地监控审计数据库中,同时将本地审计信息通过数据交换平台定期交换至监控审计信息汇总数据库中,供安全管理中心统计分析使用,并提供短信和邮件预警功能。总体架构设计如图1所示。

2.2 分布式监控审计系统设计

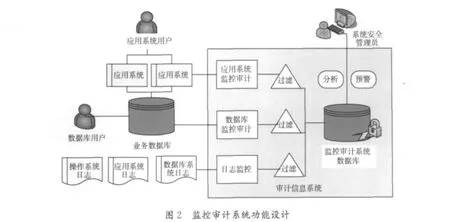

分布式监控审计系统主要实现本地的信息系统安全使用和监控审计功能,分为应用系统监控审计、数据库监控审计和系统日志监控3个层次。应用系统的监控审计主要完成对本地业务系统应用用户的登录、系统访问、业务操作等的监控审计,审计信息经过滤转换保存在本地监控审计数据库中;数据库监控审计主要实现对数据库核心用户或敏感用户的操作审计功能,包括对数据库表、字段等数据库对象操作和数据库对象授权、数据库日常管理的监控审计;系统日志的监控审计主要通过对应用系统的日志、数据库系统的日志和操作系统的日志进行分析处理,并将监控信息经过滤转换保存在审计系统数据库中。同时提供对本地系统安全管理员提供监控审计信息的查询分析功能,通过预警规则的设置,提供预警功能。具体功能设计如图2所示。

2.2.1 数据库监控审计

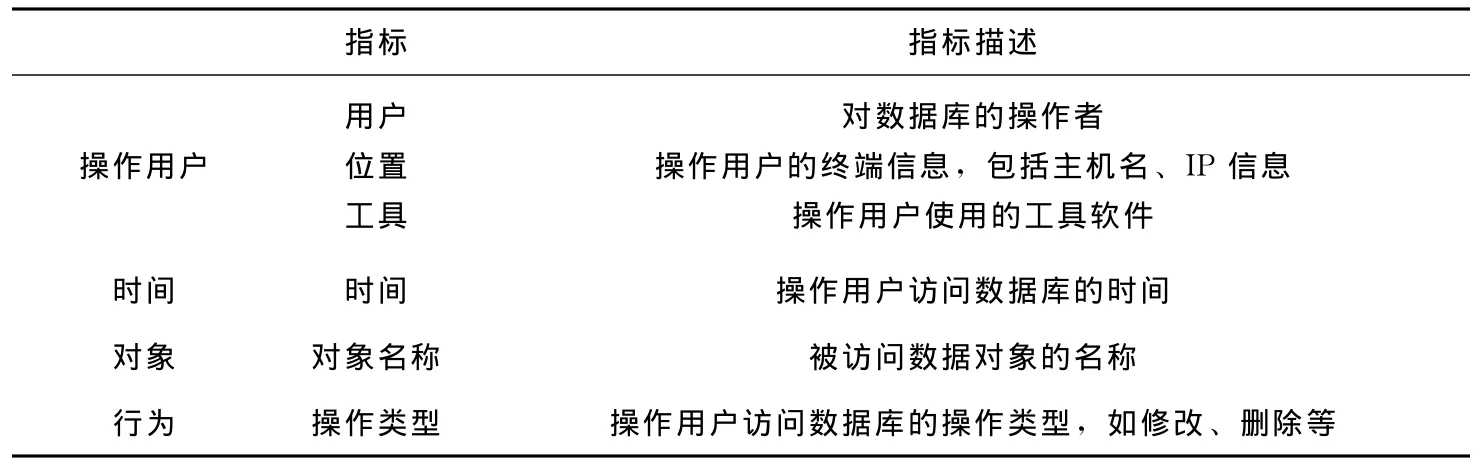

数据库监控审计主要实现用户进行数据库进行操作时,操作行为的审计。即什么人在什么时间什么地点对什么数据进行过什么操作等。可以使用操作用户、对象、时间和行为对其进行描述,如表1所示。

本分布式业务系统使用的都是Oracle数据库,其自身支持数据的标准审计、触发器审计和细粒度审计。标准审计功能开启时可以实现数据库用户对数据库操作的语句审计、权限操作审计和数据库对象操作审计,并把审计结果自动写入到AUDMYM表中;使用触发器主要实现基于内容的审计,Oracle可以进行数据操作和数据定义触发器设置,还可以进行数据库事件的触发器操作,如系统的登录、退出、启动、关闭操作,基于触发器的审计不必修改应用程序,对应用系统提供透明式的审计方法;细粒度审可以实现基于策略的审计,如对满足某些控制条件下的审计,还可单独对列值进行审计。

表1 数据库监控审计内容

2.2.2 系统应用监控审计

系统应用的监控审计主要实现应用系统用户对业务系统的访问操作监控,因为日常的查询操作对系统基本不造成影响,故主要监控的为对核心业务的增加修改等处理操作和比较消耗系统资源的大型事务性操作的监控。对于应用系统的监控审计需要根据具体应用系统需求而定,需要对业务表关联性进行分析,整理出可监控内容。

2.2.3 系统日志监控审计

系统日志的监控主要实现对业务系统正常运行影响最大的几类日志文件监控分析,如操作系统运行日志、数据库alter日志、应用系统log日志等。通过对以上日志文件的分析监控,从中提取出对于系统正常运行和监控的有价值的信息,进行监控审计,并对可疑行为予以告警。

2.2.4 监控审计信息处理存储

本地数据库、应用系统和系统日志等收集到的监控审计信息经信息过滤、转换等保存在本地监控审计数据库中,为本地系统安全管理员提供在线分析查询功能和重要安全事件的短信和邮件预警功能。

2.3 数据交换平台设计

数据交换平台实现将各个分布式数据库监控审计信息汇总至安全管理中心数据库的功能,本方案使用开源消息中间件ActiveMQ进行监控审计数据交换平台的搭建,其实现如图3所示。ActiveMQ是由Apache组织发布的开源的企业级通用消息中间件,完全支持JMS1.1和J2EE 1.4规范的JMS Provider实现。本平台中采用点对点发布方式,来确认数据交换的准确性和完整性。将每一个分布式监控审计数据库作为一个发送方,并部署MQ客户端,将数据库中监控审计数据通过提取、分包和封装发送给Active MQ服务端,服务端再将消息发送至安全管理中心接收方的监控审计汇总数据库端,由MQ客户端负责消息的接收分析提取信息,经整理后写入监控审计汇总数据库,从而完成分布式数据的监控审计数据交换汇总功能。

图3 数据交换平台架构

2.4 信息展示平台设计

信息展示部分主要实现对汇总监控审计信息的动态查询、多维统计分析,以及静态动态报表的展示等功能。方便于对各分布式系统的安全运行状况监控和决策分析。

2.5 预警功能设计

平台的预警功能主要通过邮件预警和短信预警方式实现,邮件预警通过调用Javamail接口实现,Javamail是Sun公司提供的一套完整的用于读取、编写和发送邮件的API,利用它可以实现类似Outlook、Foxmail等邮件客户端的程序。Javamail隐藏了邮件底层的各种复杂操作,对邮件的特定协议提供了支持,如smtp,pop3,imap,mime等,简化了编写邮件程序的操作。短信预警通过调用短信网关接口实现。

3 监控审计平台实现

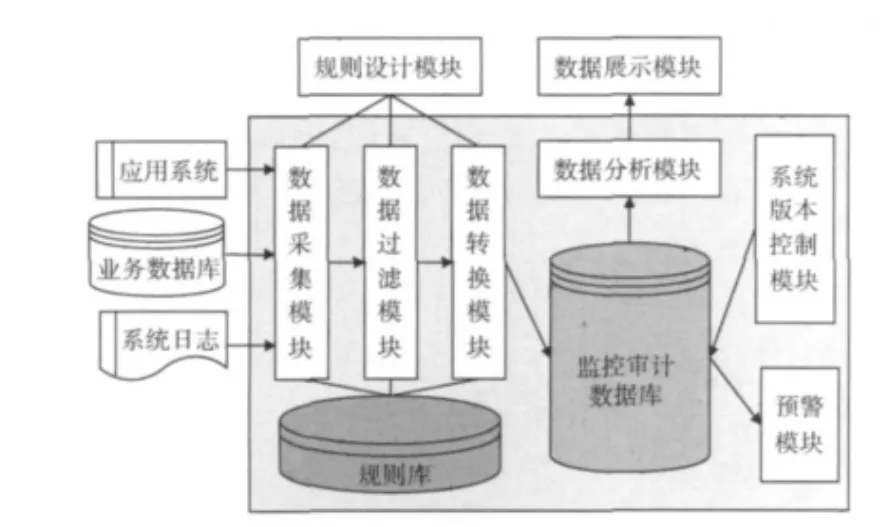

监控审计平台由监控审计数据的功能处理模块和规则库、监控审计数据库组成。具体功能处理模块有数据采集模块、数据过滤模块、数据处理模块、规则设计模块、数据分析模块、数据展示模块、系统版本控制模块和预警模块等,如图4所示。

图4 监控审计平台逻辑框架

3.1 数据采集模块

数据采集模块主要实现对应用系统、业务数据库和系统日志等不同数据源监控审计数据的信息收集功能,针对不同的数据源进行数据采集时,会根据规则库中相应采集策略进行数据的收集工作,然后将收集信息传递给数据过滤模块进行过滤处理。

应用系统的监控审计主要采集信息有登录系统信息、对不同业务的访问处理情况以及应用系统核心业务的流程状态信息等内容,具体审计范围根据规则库中应用系统审计策略而定。对于业务数据库系统的审计信息主要为数据库用户的登录信息以及对数据库对象的操作审计记录,具体用户范围和审计对象范围也由规则库中数据库审计策略而定。系统日志的审计监控信息收集,首先要对操作系统运行日志、数据库alter日志、应用系统log日志格式进行分析,对有效内容进行提取采集,系统日志有效信息的特征码也将在规则库中进行维护。

数据采集方式有两种,即实时采集方式和周期采集方式。实时采集方式以数据库触发器形式实现,实时捕捉监控审计对象的操作记录。周期采集方式即以执行计划或执行任务方式,定期对系统日志等监控对象进行分析处理,获取监控信息,时间采集周期将根据具体审计要求在规则库中制定。

3.2 数据过滤模块

由于信息系统的应用系统访问、数据库用户访问及系统日志记录量都比较大,并非所有审计信息都对系统造成危害,影响系统安全。因此审计监控系统需要对以上的事件进行过滤处理,将合法操作和可能对系统造成危害的操作进行过滤,只将威胁系统使用安全的事件进行保留,提交给数据转换模块处理,其他正常日志信息直接做过滤处理,提高后期分析效率。

3.3 数据转换模块

经过数据过滤模块收集到的监控信息,存入监控审计数据库前需要进行数据转换操作,将监控审计信息转换成为数据库记录格式的数据进行存储,对于某些信息还需要调用规则库中的转换规则进行信息转换,如经过对系统日志分析得出某个时间段服务正常运行的给予 “正常运行”状态转换,若是系统日志有严重错误信息的给予 “系统运行警告”转换,系统服务异常终止的给予 “系统宕机”转换等。

3.4 规则设计模块

通过规则设计模块,对规则库中的策略进行设置维护,主要维护信息有数据采集模块中的数据库采集策略、应用系统采集策略和系统日志分析采集策略,数据过滤模块中的过滤策略、过滤条件等,数据转换模块中监控审计信息转换策略等。

3.5 数据分析模块

该模块对保存在监控审计数据库中的信息数据进行分析,根据设定阈值进行处理,在审计系统中,可以对事件分析的结果分为3个级别:一般警告、事务性警告和严重警告。

3.6 系统版本控制模块

分布式业务系统的版本升级和系统功能优化及问题解决都是通过业务系统补丁的方式实现,系统版本控制模块可以监控各业务系统的补丁记录维护表,监控应用系统的补丁操作是否完整,还可以细粒度监控核心业务数据表、视图、存储过程等是否完整,以及表的字段是否完整等,从而能够实时掌握各分布式系统的部署版本情况和补丁维护情况,保障系统版本的一致性。

3.7 数据展示和预警模块

数据展示模块完成对审计信息数据的报表输出和系统查询等展示功能,实现监控审计信息的查询统计分析等功能。并对达到预警条件的信息进行邮件和短信预警操作。

3.8 规则库和监控审计数据库

规则库记录规则设计模块设置维护的规则策略信息,主要有数据采集模块中的数据库采集策略、应用系统采集策略和系统日志分析采集策略,数据过滤模块中的过滤策略、过滤条件等,数据转换模块中监控审计信息转换策略等。监控审计数据库记录各分布式业务系统具体的监控审计信息。

4 规则库配置策略

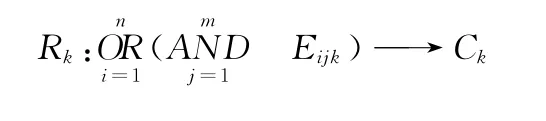

规则库配置的原理为设置一个或多个条件,当满足这些条件时将会触发一个或多个操作。规则通常包括两个部分,即一组条件和在此条件下执行的动作,其实施过程统一表现为对条件的检测以及在条件成立时的动作执行。可以使用产生式规则表示法对规则库中的规则进行配置和维护。

4.1 产生式规则表示法

产生式规则常用于表示具有因果关系的知识,其基本形式是“IFPTHENQ”,其中P代表一组前提或状态,Q代表若干结论或动作,其含义是如果前提P得以满足,即为 “真”,则可得出结论Q或Q所规定的动作。

产生式规则可用以下公式表示

式中:m,n>1,k=1,2,…,r。Rk——第K条规则,Ck——第K条规则的结论。

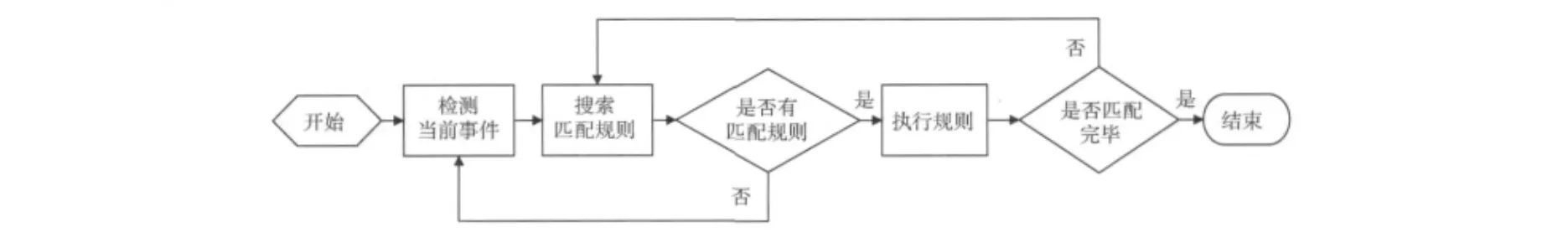

4.2 审计规则库推理

基于产生式系统的推理方式一般分为正向推理、反向推理和双向推理。本系统规则库的推理机制使用的是正向推理方式,又称为数据驱动方式,即从已知事实出发,通过规则库求得结论。具体过程为将检测到的当前事件和规则库中的规则进行匹配,若匹配不成功继续进行下一个事件的检测,若匹配成功则执行匹配规则,直至全部匹配完成,如图5所示。

图5 规则库推理机制

例如,已知事实E“应用系统启动日志无报错信息”,规则库规则R“应用系统启动日志无报错信息->应用启动正常”,则结果C“应用启动正常”被保存入监控审计数据库中。

5 结束语

本文提出了一种基于分布式业务系统的内部监控审计平台技术解决方案,实现了对于分布式业务系统的应用审计监控、数据库用户操作审计监控和系统日志审计监控功能,解决了目前防火墙、入侵检测、网络审计等网络安全监控设备无法处理的系统内部使用监控问题。并建设了基于产生式规则表示法的规则库,通过规则库中的规则策略,对采集、过滤、转换、分析等过程中的监控审计数据进行处理,并保存在监控审计数据库中。然后通过院所数据交换平台将所级分布式监控审计数据库中的信息数据汇聚到院安全管理中心,以提供对全院分布式系统的安全监控和统计分析和统计报表展示。本技术方案还提供了对严重级别的监控数据邮件和短信预警功能。

[1]CAO Hui,WANG Qingqing,MA Yizhong,et al.New database security auditing system [J].Computer Engineering and Applications,2007,43 (5):163-165 (in Chinese). [曹晖,王青青,马义忠,等.一种新型的数据库安全审计系统 [J].计算机工程与应用,2007,43 (5):163-165.]

[2]QIU Haisheng.Design and application of database auditing and inside security mornitoring for telecom enterprise[D].Beijing:Beijing University of Posts and Telecommunications,2009 (in Chinese).[裘海生.电信企业数据库审计及内部安全监控系统的设计与应用 [D].北京:北京邮电大学,2009.]

[3]Susan Henczel.The information audit as a first step towards effective knowledge management:An opportunity for the special librarian [J].INSPEL,2000,34 (3/4):210-226.

[4]HUANG Chen,HU Hongyun,JIANG Andong,et al.Design and implementation of distributed security audit system [J].Computer Engineering and Design,2007,28 (4):811-813 (in Chinese).[黄晨,胡红云,蒋安东,等.分布式安全审计系统设计与实现[J].计算机工程与设计,2007,28 (4):811-813.]

[5]WEI Lifeng,CHEN Songzheng.Design and implementation of secure audit system in Kylin [J].Computer Engineering and Design,2010,31 (15):3339-3341 (in Chinese).[魏立峰,陈松郑.Kylin安全审计系统的设计与实现 [J].计算机工程与设计,2010,31 (15):3339-3341.]

[6]Common Criteria Recognition Agreement (CCRA).Common criteria for information technology security evaluation(Version 2.3)[S].2005.

[7]The apache fundation.Apache ActiveMQ [EB/OL].http://activemq.apache.org/,2006.

[8]DAI Jun,ZHU Xiaomin.Design and implementation of an asynchronous message bus based on ActiveMQ [J].Computer System Applications,2010,19 (8):254-258 (in Chinese).[戴俊,朱晓民.基于ActiveMQ的异步消息总线的设计与实现[J].计算机系统应用,2010,19 (8):254-258.]

[9]ZHANG Y,LIAO J X,ZHANG T Y,et al.A novel method for the short message or multimedia message synchronization [C].Bucharest,Romania:Proc of IEEE International Conference on Wireless and Mobile Communications,2006:29-31.

[10]Nigel Deakin.JSR 914:JavaTM message service(JMS)API[EB/OL].http://jcp.org/en/jsr/detail?id=914,2003.

[11]The Apache Fundation.Apache ActiveMQ [EB/OL].http://activemq.apache.org/,2006.

[12]ZHANG Y,LIAO J X,ZHANG T Y,et al.A novel method for the short message or multimedia message synchronization[C].Bucharest,Romania:Proc of IEEE International Conference on Wireless and Mobile Communications 2006:29-31.

[13]PAN Linglin.Application of expert system based on generative formula [J].Computer Technology and Development,2007,17 (5):66-68(in Chinese).[潘玲琳.基于产生式规则的专家系统的研究实现 [J].计算机技术与发展,2007,17 (5):66-68.]

[14]LAO Juan.Realization and improvement of the production rule in relation data base[J].Micro Computer Information,2007,23 (7-3):195-197 (in Chinese).[劳眷.对产生式规则关系数据库的实现与改进 [J].微计算机信息,2007,23 (7-3):195-197.]

[15]HUANG Wulan.A new reasoning tree structure based on production rule[J].Microelectronics &Computer,2007,24 (4):76-78(in Chinese).[黄务兰.一种新的基于产生式规则的推理树结构 [J].微电子学与计算机,2007,24 (4):76-78.]

[16]TIAN Xingyan,DENG Zhe.Research on the single produce formula on L-system [J].Control & Automation,2010,26 (51):14-16(in Chinese).[田兴彦,邓哲.基于L-系统中单规则产生式的研究 [J].微计算机信息,2010,26 (51):14-16.]