本地化差分隐私下的电力物联网终端数据隐私保护方法

2023-12-29宋祺鹏王继东张丽伟高雅丽

宋祺鹏,王继东,张丽伟,高雅丽

(1.天津大学 电气自动化与信息工程学院,天津 300072;2.国网上海能源互联网研究院有限公司,北京 100192;3.北京邮电大学 可信分布式计算与服务教育部重点实验室,北京 100876)

0 引 言

随着经济发展与城市化进程的不断推进,居民的用电需求也逐步增长。传统电网的弊端日益显露,由于其资源利用率低、时效性差,无法使电力公司在第一时间对电力数据进行分析,影响电力供应策略的实时调整。为应对以上问题,国家电网及时调整定位与战略,提出建设“泛在电力物联网”的目标[1]。泛在电力物联网由传感器、智能化设备和多元化网络组合而成,对电力的生产、输送、消费和管理等诸多环节提供实时监控,并为能源互联网的建设起到强大的推动作用。

由于电力物联网具有全息感知、泛在连接等特点,因此,也带来了海量的接入设备和数据。智能电表等作为重要的智能终端设备,在电力物联网中广泛应用。智能终端负责完成对用电数据(如电压、电流、功率等)的测量并上传,再根据主站下达的遥控指令,对开关设备进行通/断操作,进而实现对开关设备的控制。在电力物联网中,智能终端收集的用电数据更加丰富和详细,涉及用户身份信息、用电器能耗信息以及用户的用电行为等敏感信息。攻击者通过监控并分析用户的设备使用情况,能够推断出用户的具体行为,例如就寝、外出等。通过长时间的持续监测,可以进一步推断用户的通勤规律、经济状况等隐私信息,对用户财产甚至人身安全造成威胁。

对于传统电网中用户行为隐私保护的研究有很多,主要包括物理扰动、密码学方法和差分隐私技术,但以上方法无法完全适用于电力物联网环境中。物理扰动方法过于依赖电池,在电力物联网环境中,为每个智能终端安装大容量电池不太现实。密码学方法的保护力度较强,但在交互过程中的多次加解密过程会产生较大的计算与通信开销,且密码学方法大多依赖一个可信第三方,在电力物联网中难以实现。传统差分隐私技术大大降低了计算与通信开销,但在传统电网中,差分隐私技术多用于数据统计与发布阶段,并未实现用户终端对数据的自主保护,且与密码学方法类似,传统差分隐私技术也需要一个可信的第三方数据中心。

针对以上用户行为隐私问题以及当前智能终端隐私保护研究中的不足,本文提出了一种基于本地化差分隐私的电力物联网终端数据隐私保护方法,主要包括基于差分隐私的数据处理以及基于随机置乱的数据发布。通过本地化差分隐私模糊终端数据,将每条记录的隐私泄露风险控制在一定范围内。为对抗攻击者长时间的持续监测,在不添加额外的噪声情况下,采用Knuth-Durstenfeld算法[2]对用电数据进行随机置乱,之后再对数据进行发布,实现对用电数据的有效干扰,并隐藏原始用户数据中的用电行为信息。最后,从安全性、数据可用性、效率分析以及综合分析4个方面对以上方法进行评估,结果表明,本文方法符合实际应用场景,且具有较低的计算与通信开销。

1 相关工作

电力物联网的概念较为新颖,针对电力物联网智能终端隐私保护的研究较少,但其在数据类型、模型结构等方面与传统电网、无线传感器网络具有一定的相似性,因此,可以在已有的隐私保护方法中进行扩展,以实现电力物联网中智能终端的隐私保护。传统电网中的终端数据隐私保护方法主要包括物理扰动、密码学和传统差分隐私。

物理扰动方法的原理为基于电池的负载隐藏,其主要方法是在终端处安装电池,通过电池的充放电,模糊用电设备的实际消耗,隐藏用电设备的实时状态。文献[3]提出了一种基于可充电电池的电源管理模型,并应用了Best Effort算法,通过充电电池的充放电,使用电量保持一个恒定值,从而无法判断用电设备的使用情况;文献[4]使用内置电池来掩盖电网负载的变化,为减少内置电池的电量消耗,将电池的电量分为3个状态,每种状态下的用电量是一个恒定值;文献[5]最大化家庭所需负载与外部负载之间的误差,只采用某规定基数的整数倍作为计量,对电池电量消耗进一步优化。物理扰动方法对电池的依赖性过高,在资源受限的电力物联网环境下,在每个用户侧安装符合要求的大容量电池,使得智能终端无法获取明确负载信息,出于经济与环保角度均不可行。

基于密码学的方法主要通过密码技术对用户数据进行加密以保证其安全性。文献[6]采用了公钥加密技术,提出了一种基于聚合树与盲签名的点对点智能计量协议,使得运营商智能获取某区域内的总用电量,而无法推断出单个用户的信息;文献[7]改进了传统的同态加密算法,使聚合集群中每个终端使用不同的密钥对数据进行加密,密文叠加后不影响聚合设备的电量统计结果;文献[8]提出一种基于群盲签名的隐私保护方法,通过同态加密验证消息完整性,同时具有良好的可扩展性。此类方法具有较强的保护效力,但密钥共享过程会产生较大的计算与通信开销,同时,基于密码学的方法往往存在一个可信第三方,并不适用于泛在电力物联网环境。

传统差分隐私方法的实现原理为通过一定的数据处理方法,对原始数据增加噪声扰动,使隐私数据失真,但不会破坏原始数据的统计规律[9-10]。文献[11]分析了加入差分隐私后终端数据与原始数据之间的差异;文献[12]提出了一种轻量级差分隐私保护方法,在终端数据向第三方聚合设备发布时进行聚合来实现隐私保护过程;文献[13]提出了一种细粒度的电力负载数据分析机制Di-PriDA,该机制对top-k设备峰值时间进行扰动,为智能电网系统的高峰时间负载平衡控制提供隐私和准确性保证。此类方法在用电信息的统计与发布阶段进行了有效的保护,但并未实现用户对用电信息的自主保护。

传统的中心化差分隐私技术依赖一个可信的第三方数据中心[14],同时需要确保该数据中心不会泄露或者窃取用户数据。将其应用于电力物联网场景,即需要一个完全可信的数据聚合中心,对收集到的用户数据进行差分隐私,向配电主站发布满足ε-差分隐私的用户数据。然而,在电力物联网系统中,难以保证数据聚合中心的绝对可信。因此,中心化差分隐私无法适用于电力物联网系统。

针对现有方法中存在的高开销以及依赖可信第三方等问题,本文采用了本地化差分隐私技术对智能终端数据进行隐私保护。本地化差分隐私不仅能量化隐私保护强度,还将添加噪声的过程应用于每一个终端设备,使用户能够对隐私信息进行单独加噪,不再依赖可信的第三方。然而,单纯的数值扰动无法抵抗攻击者对用户行为模式的监测,因此,本文采用Knuth-Durstenfeld算法,在不增加额外噪声的情况下对终端数据进行随机置乱,在保证数据可用性与方法可行性的同时,最大化隐私保护强度。

2 电力物联网及隐私威胁

2.1 电力物联网网络架构

电力物联网的网络架构主要分为终端层、传输层以及主站层3部分,如图1所示。其中,终端层主要负责电力线路的数据采集与数据发送,本文研究的智能终端处于该层;传输层主要负责业务数据的传送,聚合设备是传输层中的重要设备,一般选择2层或者3层的以太网交换机等路由设备作为聚合设备;主站层的主体是配电主站,直接与外部系统相连,主要负责用电数据监控汇总、调度分析和网络管理。

图1 电力物联网网络架构Fig.1 Power IoT network architecture

在电力物联网中,与传统电网的信息单向传送不同,信息传输主要依托现有的信息传输网络,形成电力企业与终端用户的双向信息互动。同时,电力物联网具备较强的兼容性,允许多个分布式电源在网络中即插即用。以上方式在给电力企业与终端用户带来诸多便利的同时,也将更多的终端数据暴露在传输网络中,对终端数据安全造成了极大威胁。

在本文的研究中,针对复杂的电力物联网进行简化,简化后的系统模型主要考虑智能终端、聚合设备、配电主站3种实体。在电力物联网中每种实体扮演的具体角色如下。

智能终端是电力物联网中安装在用户端的智能设备,用于定期收集终端用户的实时用电数据,并将实时数据向上层聚合设备转发。智能终端严格按照协议的流程执行操作,可能会泄露用户信息[15]。

聚合设备通常由网关担任,作为数据收集者,将从智能终端处获取的数据进行聚合,并将聚合后的数据转发至配电主站。

配电主站与所有聚合设备进行通信,获取用户数据,计算每个区域的用电量,用于制定相应的电力资源配置策略等。

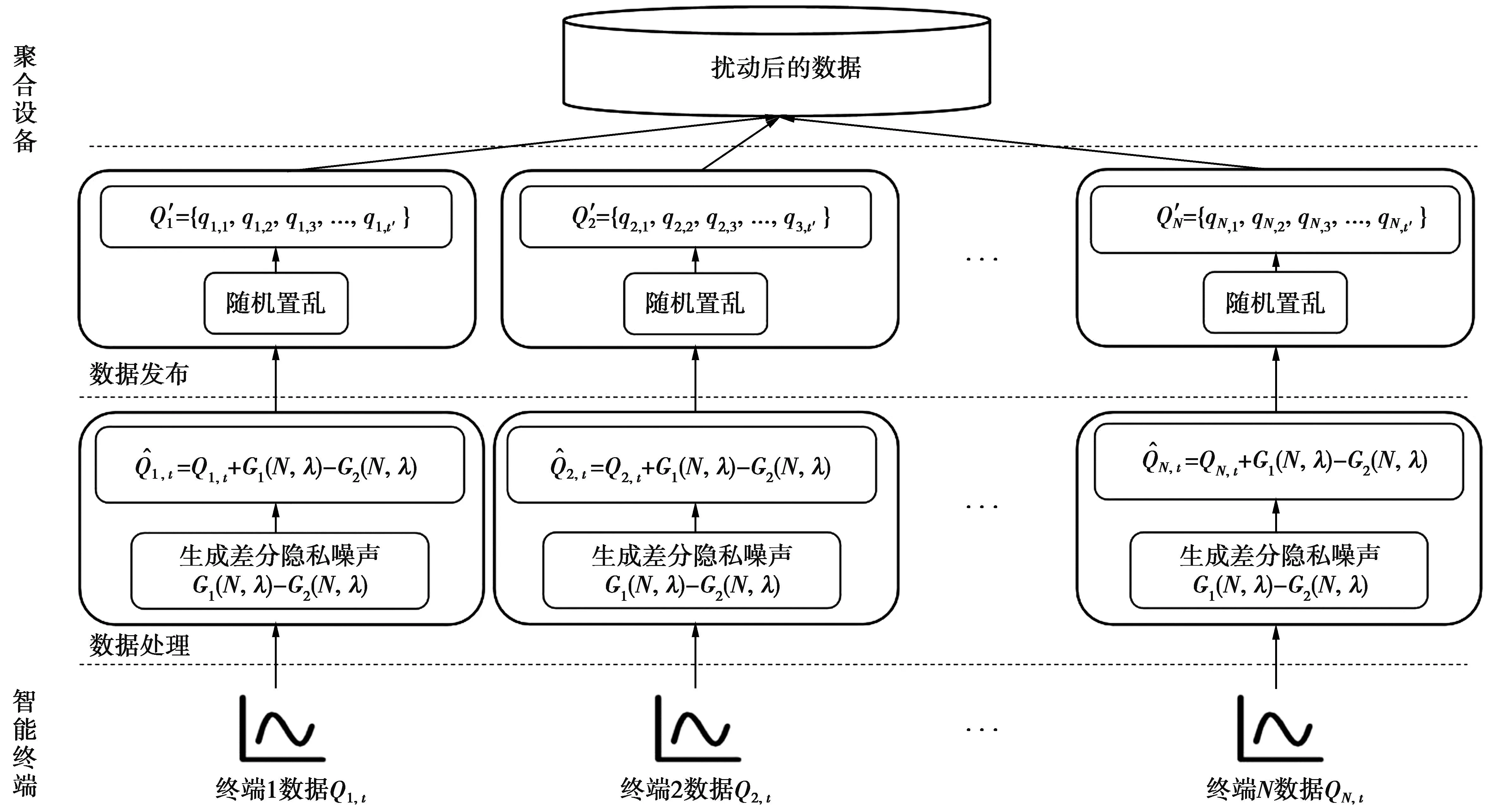

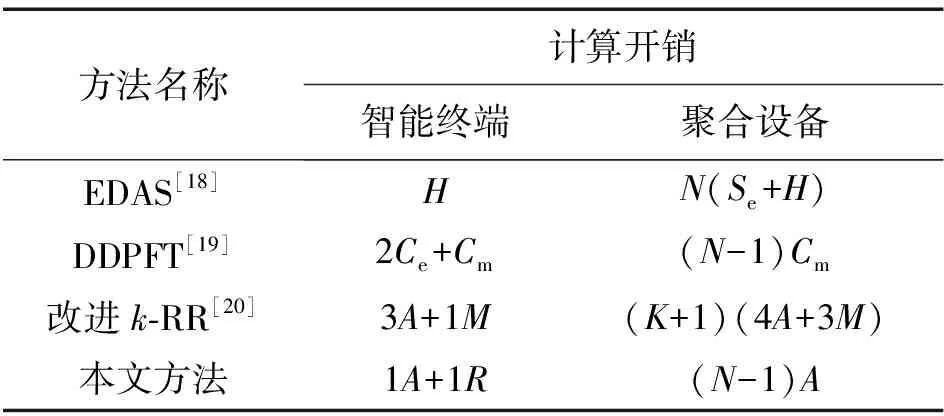

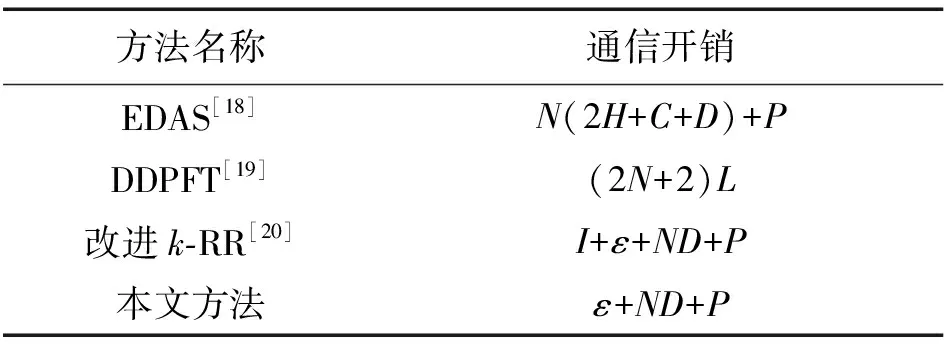

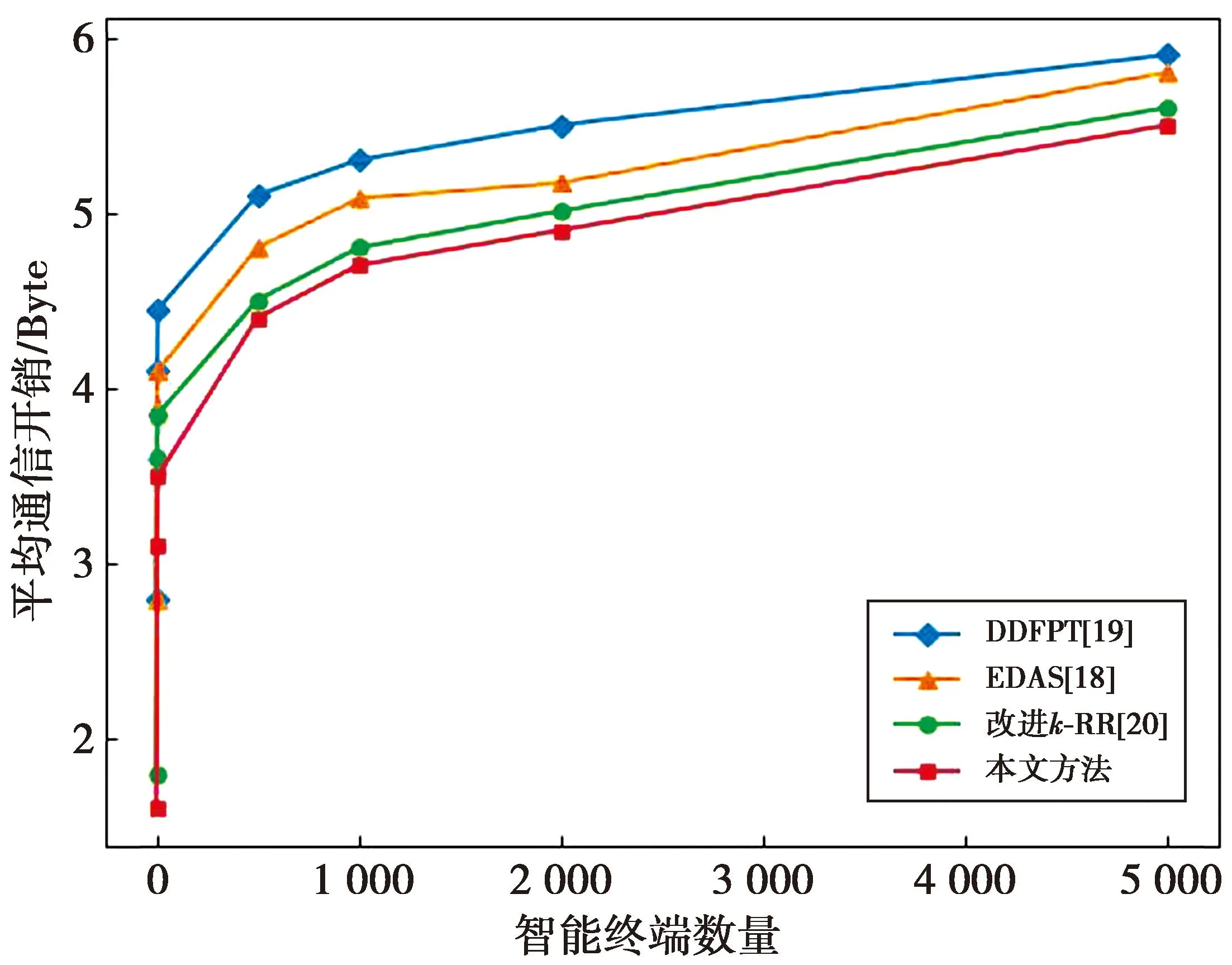

假设电力物联网系统中的用户集合为U={Ui|i Qi={qi,1,qi,2,qi,3,…,qi,t} (1) (1)式中:q表示用电数据中所表征的电流、电压、功率和频率等信息,在本文中主要指功率;qi,t表示用户Ui在某个周期t内的测量结果。 在包含n个用户的聚合设备网络中,聚合设备某时刻t收到的用电量数据序列可表示为 (2) (2)式中,qn,t表示聚合设备在时刻t收到的第n个用户的用电量数据。 本文主要考虑数据经过智能终端收集并转发到聚合设备时存在的威胁,智能终端直接与底层的用电器相连,攻击者能够非法窃听获取智能终端传输的数据信息,并通过长时间监测推断用电器使用情况,进而分析得到用户状态,对用户隐私甚至人身安全造成威胁。 在本文设置中,认为智能终端、聚合设备以及配电主站3个实体均为诚实且好奇的,不会发生主动攻击,但会获取一定程度的额外信息,造成隐私泄露。同时,考虑一个诚实但非入侵的攻击者,该攻击者无法直接访问与篡改电网信息,只能通过非法的手段获取某用户的终端用电量数据,然后根据获取的数据推断用户的用电行为,如用电设备的耗电量、使用时间等。 假设攻击者使用某种攻击算法A对用户的用电量数据Qi进行分析,从终端处获取用户Ui在某时间T内的用电信息,则该隐私威胁表示模型为 A(Qi)={(1,E1,N),(2,E2,F),…,(t,Em,S)} (3) (3)式中:m表示用电器的数量;任意(t,Ei,S)表示一组用电设备状态标签;t表示用电设备状态转换的时刻;Ei表示用电设备i的编号;S表示t时刻用电设备状态,包括开启状态“on”(表示为N)与关闭状态“off” (表示为F)。因此,攻击者通过一系列算法分析可以得到用户的各种用电设备使用情况,从而导致用户的行为隐私信息泄露。 基于上述威胁,本文提出了一种基于本地化差分隐私的智能终端数据隐私保护方法。隐私保护操作处于智能终端与聚合设备之间,主要针对智能终端与聚合设备进行数据交互的过程,对终端数据进行隐私保护,以防止攻击者对用电数据的窃听与分析。 本节对提出的基于本地化差分隐私的智能终端数据隐私保护模型进行了详细描述,介绍了模型结构,对保护流程进行了阐述,并详细描述了模型中的2个重点步骤——基于本地化差分隐私的数据处理以及基于随机置乱的数据发布。 本文提出的方法主要在终端进行隐私保护,整体模型架构如图2所示,主要包括2部分:基于本地化差分隐私的数据处理和基于随机置乱的数据发布。在数据处理阶段,对智能终端中的数据添加随机噪声,使其总体满足ε-差分隐私;在数据发布阶段,采用随机置乱算法扰乱数据的时间相关性,再进行数据的聚合发布,以达到模糊用户正常用电行为的目的。 整体流程的具体描述如算法1所示。 算法1终端数据隐私保护算法流程 输入:原始智能终端数据序列Qi={qi,1,qi,2,qi,3,…,qi,t}。 1)参数初始化:聚合集群用户数量N、隐私保护强度ε、随机置乱时间间隔Tk、数据聚合时间间隔Tp; 2)差分隐私处理:将满足差分隐私机制的噪声G1(N,λ)-G2(N,λ)添加到智能终端数据序列中; 3)随机置乱处理:在每个随机置乱间隔Tk范围内,对智能终端收集到的数据应用算法2随机置乱算法S(t,t′)进行处理,得到qi,t′=S(t,t′)·qi,t; 4)数据发布:智能终端在规定的时间间隔Tp下,向聚合设备发送扰动处理后的数据序列。 本地化差分隐私不仅能量化隐私保护强度,还将添加噪声的过程应用于每一个终端设备,使终端能够对隐私信息进行单独加噪,不再依赖可信的第三方。基于差分隐私本身具有的顺序合成性与平行合成性,将本地化差分隐私[16]应用于电力物联网中智能终端数据的隐私保护。 假设D为原始数据集,f(·)为查询函数,R表示在查询到的原始数据f(D)上添加噪声的随机扰动算法,若R满足ε-差分隐私[17],则有 Pr[R(D1)∈S]≤eε·Pr[R(D2)∈S] (4) (4)式中:Pr[·]表示概率分布,即由随机扰动算法控制的隐私泄露风险;D1与D2为2个临近数据集,相差不超过一个数据记录;S表示算法R所有可能输出集合的任意子集;ε表示不可区分度,ε越小说明算法的隐私程度越高。 图2 基于本地化差分隐私的终端数据隐私保护模型Fig.2 Data privacy protection model of terminal data based on localized differential privacy 为使数据满足ε-差分隐私,对查询到的数据添加Laplace噪声,计算式为 R(D)=f(D)+Lap(λ) (5) (5)式中,Lap(λ)表示添加的服从Laplace分布的噪声,噪声参数λ满足 λ=Δfε (6) (6)式中,Δf表示查询函数f的全局敏感度,该项由函数f决定,表示在数据集中删除任意一条数据记录后对输出结果S产生的最大影响。 Laplace分布具备独立同分布的伽马分布的无限可分性,对于任意噪声参数λ及整数n≥1,任意服从Laplace分布的随机噪声Lap(λ)可表示为 (7) (7)式中,G1(N,λ)和G2(N,λ)为独立同分布的随机变量,均服从概率密度分布,即 (8) (8)式中,x≥0,Γ(1/n)表示在1/n处的伽马函数。 与传统差分隐私不同,本地化差分隐私在每个用户端对智能终端中的数据独立地添加Laplace噪声,即 (9) (9)式中,σn表示添加到第n个用户数据Qn中的噪声,每个聚合设备控制的N个智能终端分别对数据添加一定量的噪声,使得聚合设备收集到的数据整体满足ε-差分隐私,即 (10) (10)式中,敏感度函数Δf一般由聚合集群中单个用户在某段规定时间内电量使用的记录最大值max(Qi,t)表示。基于Laplace分布的无限可分性,本文中的差分隐私方法可以表示为 (11) 对每个用户Ui在某个时刻t的原始数据Qi,t添加G1(N,λ)-G2(N,λ)的随机噪声,G1(N,λ)与G2(N,λ)为独立同分布随机变量,且服从(8)式中的概率分布。聚合设备处得到一个终端集群的聚合结果为 (12) 通过本地化差分隐私,为每个智能终端添加噪声,使用户数据模糊化,达到隐私保护的目的。同时,多个智能终端的聚合结果满足ε-差分隐私,决定了隐私泄露上限。在实际设置中,通常设置ε∈[0,1],ε越小,用户数据隐私保护强度越高。 尽管随机扰动在一定程度上模糊了用户数据,但智能终端数据具有一定时序性,其敏感信息间接存在于电力数据波形变化中。同时,差分隐私具有变换不变性,即对添加差分隐私噪声的数据进行操作后,仍能保持原来数据中的隐私保护力度。因此,在本文方法中在保证隐私保护强度的同时,对智能终端的数据发布方法进行改进,通过随机置乱破坏其时间相关性。 在本文中,应用Knuth-Durstenfeld算法[2]对一段时间内的智能终端数据进行随机置乱,将原始数据序列置乱。其算法思想为将每次选择的数字放入该数组末尾,直接对原数组进行置乱,算法的时间复杂度为O(n),且无须额外的存储空间,具体算法流程如算法2所示。 算法2Knuth-Durstenfeld随机置乱算法 输入:需要置乱的数组X=[x1,x2,…,xn]。 1.初始化c=n 2.Whilec>1 do 3.生成随机数R(满足0-1均匀分布) 4.k←c·R+1 5.xtmp=xc 6.xc=xk 7.xk=xtmp 8.c←c-1 9.end While 输出:置乱后数组X′。 qi,t′=S(t,t′)·qi,t (13) (13)式中,S(t,t′)表示置乱算法,且该算法无偏,保证了数据无序性。同时,基于差分隐私的变换不变性,随机置乱后的数据仍能保持上一步骤中添加的噪声,满足本地化差分隐私。通过混淆智能终端数据的测量时刻和发布时刻,破坏了用电数据的时间特征,隐藏了用电设备的使用信息。经过随机置乱后,智能终端将处理后的用电数据传输到聚合设备。 对文中提出的本地化差分隐私保护方法进行性能分析。首先,考虑其安全性,采用皮尔逊系数描述数据处理前后的相关性,分析利用本文方法进行数据保护的安全性;其次,分析其可用性,即应用差分隐私与随机置乱后,对电力数据可用性的影响;最后,将本文方法与其他学者提出的方法进行计算开销与通信开销的效率对比,并讨论分析结果。 在差分隐私中,ε表示该差分隐私算法的隐私保护程度,ε越小说明算法的隐私程度越高。基于差分隐私处理后,对于任意时刻t,智能终端数据满足ε-差分隐私,攻击者无法通过扰动后的数据推测用户的用电行为。然而,当攻击者进行长时间的数据监测时,隐私风险逐渐累积,以m个时刻为例,此时,隐私预算为εall=m·ε。由此可知,随着观测时间m的增加,隐私预算的值将显著增加,隐私保护强度随之下降。因此,为破坏用户数据的时间相关性,需要在数据发布时刻对用户数据进行随机置乱。为定量评估本文方法中2个扰动机制的安全性,引入皮尔逊相关系数r评估不同数据之间的相关性,表示为 (14) 以正态分布的随机数据为例,对本文的扰动机制进行评估,结果如图3所示。未添加差分隐私前的数据序列见图3a,其中,横轴表示时间,纵轴表示数据值,由于本文采用数据仿真,因此部分数据为负。按照本文提出的差分隐私机制对数据添加噪声后的数据分布见图3b,可以看到,波形仍然有较高的相似度与辨识度,此时2条曲线的相关系数r=0.94。对添加噪声后的数据按照一定的时间间隔进行随机置乱处理,得到处理后的数据与仅添加噪声的数据对比见图3c,2条曲线的相关系数r=0.59,说明随机置乱操作可以有效降低数据相关性。处理后的数据与原始数据的对比见图3d,与图3b对比可以看出,2条波形的相似度明显降低,此时r=0.41,即经过简单的随机置乱处理能够实现较好的波形干扰效果。 图3 数据处理前后波形对比Fig.3 Waveform comparison before and after data processing 智能终端处的数据可用性主要体现为电力公司的数据中心对用电数据的统计计费、资源配置调整以及其他个性化服务等。数据可用性分析即分析在应用差分隐私与随机置乱之后,对电力数据可用性的影响。其可用性主要体现在单个智能终端在一定时间内的累计误差以及多个智能终端在同一时刻的聚合误差。单个智能终端在一定时间内的累计误差用于评估电力公司对用电数据的统计与计费准确性;多个智能终端在同一时刻的聚合误差用于衡量该聚合集群中整体的数据准确性。 智能终端对原始电量数据添加满足伽马分布的噪声,对计费周期T内的电量计量准确性产生影响。随机置乱过程并未引入新的噪声,且计费周期通常为一个月,远远大于随机置乱周期,对累计误差的影响可以忽略。对于每个智能终端,其累计误差可以表示为 (15) 根据(15)式可知,智能终端的累计误差主要与计费周期T以及加入的噪声G1(N,λ)-G2(N,λ)有关,与Δf/ε成正比,与终端集群的大小N成反比。 (16) 对(16)式所述聚合误差进行简化可以得到 (17) 由(17)式可知,聚合误差与加入的本地化噪声以及实际发布数据与真实数据的差值成正比。电量序列的差值主要与随机置乱的时间间隔有关,该时间间隔通常设置为1 min。聚合设备通常每隔15 min对所有终端数据进行一次聚合分析,而随机置乱间隔远小于数据聚合的时间间隔,对数据造成的影响极小,可以忽略,因此聚合误差主要由差分隐私添加的噪声误差引起。 在传统差分隐私中,若对每个终端的数据加以满足ε-差分隐私的噪声扰动,则一个聚合集群下的噪声扰动总和可表示为N·Lap(Δf/ε),而在本地化差分隐私中,添加到一个聚合集群下的噪声为Lap(Δf/ε),大大提高了数据的可用性。 方法的运算性能主要体现在智能终端与聚合设备的计算开销以及智能终端与聚合设备的通信开销。搭建实验环境对本文方法进行仿真验证,实验均在64位Windows10系统上进行,系统配置为Intel(R) Core(TM) i7-6700 CPU @ 3.40 GHz,具体实验方法由Python 3.7实现。将本文中提出的方法与文献[18]提出的高效数据聚合方案(efficient data aggregation scheme,EDAS)、文献[19]提出的具有差分隐私和容错性的数据聚合(data aggregation scheme with differential privacy and fault tolerance,DDPFT)方案以及文献[20]提出的改进k-随机响应(k-randomized response,k-RR)方法进行计算开销与通信开销的对比分析。 4.3.1 计算开销 计算开销的对比如表1所示。表1中,H表示哈希函数的计算开销;Se表示对称加密的计算开销;Ce与Cm分别表示循环群上的取幂和乘法计算开销;A与M分别表示实数加法与乘法的计算开销;R表示随机置乱的计算开销;K表示k-RR算法的分类个数;N表示聚合集群的终端数量。 表1 不同实体计算开销对比Tab.1 Comparison of computational overhead of different entities 由表1可知,本文方法在智能终端与聚合设备上的计算开销均优于其他方法。在本文方法中,智能终端和聚合设备只需要进行实数加法与随机置乱操作,随机置乱操作的算法复杂度为O(n),带来的计算开销很小;在EDAS方法中,智能终端处会进行一次哈希运算,聚合设备需要进行N次哈希运算和对称加密;DDPFT方法中包括对循环群的多次取幂和乘法操作,计算开销较大。在改进k-RR方法中,计算开销远小于前2种方法,但仍高于本文方法。 智能终端与聚合设备的计算通信开销对比如图4所示,实验中证实了上述分析结果。以智能终端数量N=1 000为例,由于循环群上的取幂和乘法开销远大于其他运算,因此,DDFPT方法在智能终端处与聚合设备处均具有最大开销,而本文方法由于轻量级的实数加法与置乱操作,具有最佳的性能。 图4 智能终端与聚合设备的计算开销比较Fig.4 Comparison of computing overhead between the smart terminal and the aggregation device 4.3.2 通信开销 将本文方法与EDAS、DDPFT、改进k-RR方法的通信开销进行对比,结果如表2所示。表2中,C表示密文;D表示智能终端处理后的数据;P表示聚合结果;L表示循环群中模运算的输出;I表示k-RR中的区间划分;ε表示隐私预算。 表2 通信开销对比Tab.2 Communication overhead comparison 由表2可知,在本文方法中,不需要进行加密,在聚合过程中只需要传输隐私预算、扰动数据和聚合结果;在EDAS方法中,除必要的扰动数据和聚合结果外,还需传输额外的2个哈希值和一个密文,通信开销高于本文方法;在DDPFT方法中引入了基于循环群的加密,通信开销最大;在改进k-RR方法中同样不需要加密操作,除隐私预算、扰动数据和聚合结果之外,还需要传输区间的划分,通信开销与本文方法最为接近。 图5显示了具有不同数量的智能终端的平均通信开销。从图5可以看出,4种方法的通信开销均随智能终端数量的增加而增加。DDPFT方法采用基于循环群的加密,一直具有最大的通信开销;其次是EDAS方法,该方法由于要额外传输哈希值和密文,在通信开销上高于改进k-RR方法;k-RR方法与本文方法相比还需要传输区间划分情况。因此,本文方法中传输的数据最少,具有最小的通信开销。 图5 通信开销对比Fig.5 Communication overhead comparison 根据上述分析,本文提出的本地化差分隐私保护方法摆脱了对可信第三方的依赖,在保证数据可用性的同时,大大提高了数据安全性。通过与其他基于差分隐私的数据保护方法进行对比,可以发现,EDAS与DDPFT方法分别采用了对称加密与同态加密,对加密后的数据添加噪声扰动,尽管加密后的数据安全性有所提升,但较高的算法复杂度也给终端设备带来较大的计算开销与通信开销。改进的k-RR方法无须加密,但计算开销仍高于本文方法。因此,本文方法能够更好地平衡安全性与可用性,且更加适用于资源受限的电力物联网环境。 针对电力物联网环境中传统隐私保护方法对用户行为模式保护中存在的安全性不足、可用性差以及高开销的问题,本文提出了一种基于本地化差分隐私的智能终端数据隐私保护方法,在智能终端处添加差分隐私噪声,之后再对数据的时序性进行扰动,有效保护了用电行为模式信息。相比其他方法,本文方法在保证了数据安全性与可用性的同时,具有更小的计算和通信开销,更加适用于物联网环境。下一步将研究如何优化本地化噪声生成机制,在保证安全性的同时降低对原始数据的影响,使其适用于对数据准确性要求更高的实际应用场景。2.2 智能终端数据隐私威胁表示模型

3 电力物联网终端数据隐私保护模型

3.1 模型架构

3.2 基于本地化差分隐私的数据处理

3.3 基于随机置乱的数据发布

4 实验及性能分析

4.1 安全性分析

4.2 可用性分析

4.3 效率分析

4.4 综合分析

5 结束语