基于层次分析的信息物理网络多维攻击损毁评估

2022-10-13洪晟岳天羽李新建

洪晟 岳天羽 李新建

(1. 北京航空航天大学 网络空间安全学院, 北京 100083; 2. 湖北中烟工业有限责任公司, 武汉 430040)

信息物理网络是一个由各种不同类型和规模、独立运行和管理的计算机网络连接组成的互联物理网络,其顺应了信息集成管理和控制一体化的发展趋势与需求,被广泛应用于能源、交通、市政、食品和航空航天等关系国计民生的重要行业和领域,密切关联着人们的生产生活,同时也关系国家发展的命脉。 除此之外,信息物理网络依托各类应用程序携带了大量的数据、资源和服务,如互链接的超文本文档、电子邮件、微博与视频等应用均通过信息物理网络实现信息共享,随着全球范围网络攻击事件的不断增多,信息物理网络也成为国家级黑客攻击的重点目标,网络战已成为军事斗争的新形态,各国围绕网络战纷纷展开激烈较量和争夺。

由于信息物理网络表现出的多重互联、交叉连接及约束较少的特点,当网络中一个或少数几个实体节点或连接路径遭受攻击时,攻击会通过实体节点的连接关系向其他实体节点扩散传播,形成规模性的攻击失效连锁反应,如瞬时爆发及持续性的网络震荡、计算中断及服务拒止等现象,甚至产生灾难性的影响。

近年来,由于信息物理网络系统遭到病毒、攻击等导致网络失效连锁反应并造成巨大影响的案例数不胜数。 2010 年“震网事件”爆发,黑客利用Windows 系统中的多个漏洞来突破网络物理限制,释放“震网”病毒攻击伊朗铀浓缩基地信息控制网络,使至少五分之一的离心机被迫关闭[1]。2015 年12 月,黑客利用“BlackEnergy”恶意软件在乌克兰电力信息网络系统中植入病毒,导致乌克兰70 万户家庭断电,给人民的生产生活带来巨大影响[2]。 2017 年5 月,“永恒之蓝”勒索病毒爆发,“永恒之蓝”利用Windows 系统的远程代码执行漏洞获取系统最高权限,乌克兰、俄罗斯、西班牙、法国与英国等多国的政府、银行、电力系统、通信系统、能源企业与机场等重要基础设施信息网络均遭遇到袭击[3]。 2018 年8 月,台积电公司生产园区控制信息网络遭大规模病毒攻击,使其大部分生产车间全线停工,且对全球的高性能计算芯片交付造成了很大影响,造成高达17.4 亿元的损失。 2020 年9 月,智利国家银行由于被恶意邮件在银行信息网络中安插后门,遭到勒索软件攻击,加密了银行内网中大部分服务工作站。

由此可见,大量黑客借助邮件、微博、视频、网页等网络应用攻击信息物理网络致使网络大范围连锁失效已经成为危害信息物理网络的主要问题,为了能更好地分析度量网络攻击对信息物理网络所造成的危害,判断信息物理网络遭受攻击后的网络损毁程度,需要对信息物理网络进行攻击损毁评估。

本文分析了信息物理网络攻击损毁评估的发展现状;从物理层、规则层、服务层3 个不同层次维度构建了信息物理网络多维攻击损毁评估架构;将“稳定性”、“可用性”与“可控性”网络属性融入信息物理网络攻击损毁评估中;建立了信息物理网络多维攻击损毁评估模型并进行了案例实验分析。

1 信息物理网络攻击损毁评估发展

目前,对于信息物理网络损毁评估主要分为2 方面:①对网络攻击损毁评估指标的研究;②对网络攻击损毁评估方法的研究。

在网络攻击损毁评估指标研究方面, Shi等[4]分析了网络空间的影响,提出了基于模糊综合评价法的网络攻击损毁评价指标体系。 Lin等[5]通过提出了一个高级持续威胁(APT)攻击下的评价指标体系,通过该指标体系量化APT 攻击损毁效果。 鲜明等[6]提出了建立“目标-属性-指标”层次结构的信息网络损毁评估指标体系,通过分层分析、综合评估的方法,增强了信息网络损毁效果评估的系统性和实用性。 汪生和孙乐昌[7]从攻击者的角度出发,对信息物理网络损毁评估指标体系进行了改进,采用状态迁移分析技术,提升了评估过程中的可控性和规范性。 赵博夫和殷肖川[8]从破坏效果、信息获取及控制能力3 个方面,建立了攻击损毁评估指标体系,利用层次分析法(AHP)灰色理论对网络攻击损毁进行评估。 胡影等[9]提出了原子指标的概念,通过对攻击库的研究,根据原子功能提炼信息物理网络损毁评估指标,增强了评估方法的适用性。 Niu等[10]对无线信息网络攻击干扰损毁评价指标进行了研究,采用网络划分率作为评价指标。

在网络攻击损毁评估方法研究方面,刘进等[11]采用层次分析法,通过专家层层打分进行信息物理网络损毁评估计算,提高了评估的准确性。Maciel 等[12]通过层次建模方法对物联网系统在DDoS 攻击下的影响进行了评估。 李雄伟等[13]将模糊理论引入信息网络攻击效果评估领域,提出基于模糊综合评价法的评估模型,简化了计算的复杂度。 Chai 等[14]采用间接变权法计算权值,采用模糊变权综合评价方法,进行网络攻击损毁评估。 钟远和郝建国[15]提出基于网络熵的信息物理网络攻击效果评估方法,从一定程度上缓解了网络损毁评估的主观性,但存在误差较大的情况。戴方芳等[16]在网络熵的基础上提出基于二维熵分量的K 均值信息网络攻击效果评估方法,可以更高效地处理评估数据,得出评估结果。 曾伟渊[17]通过分析各种熵差的计算方法,提出了一种基于网络“熵差”的攻击损毁评估方法。 魏兴[18]将模糊层次分析法与熵权法权值的接近度作为权重准确性依据,以模糊层次权重趋势为基准确定赋权方法,建立了基于接近度赋权的网络攻击损毁评估模型。 Jajodia 等[19]将灰色理论用于评估计算信息网络损毁效果,增强了损毁评估各指标之间的关联性。 Lim 等[20]提出了一种二阶段数学优化模型,通过二阶段随机整数规划建立网络损伤评估优化模型。 郭琳茜[21]综合考虑攻击复杂性与攻击损毁之间的关联,将网络分析法与层次分析法相结合,提出了基于变权逼近理想解排序方法的网络攻击损毁评估模型。 贾薇等[22]针对无线信息网络,提出了一种基于攻击树的网络攻击损毁评估方法。

上述对信息物理网络攻击损毁评估的方法均从信息物理网络整体网络安全的角度出发,即利用完整性、可靠性及可用性作为评估属性,没有充分考虑信息物理网络应用(如邮件、微博、视频、网页等)遭受攻击时的损毁特性,无法从信息物理网络本质架构特性上进行攻击损毁评估。

本文从信息物理网络架构特性出发,面对信息物理网络遭受攻击及攻击扩散传播过程,提出对信息物理网络进行分层分析,从物理层、规则层、服务层3 个不同层次维度进行网络攻击损毁评估,并将信息物理网络的“稳定性”、“可用性”与“可控性”等网络属性融入其3 个不同层次维度的攻击损毁评估模型中,构建一种信息物理网络多维攻击损毁评估模型。

2 信息物理网络多维攻击损毁评估架构

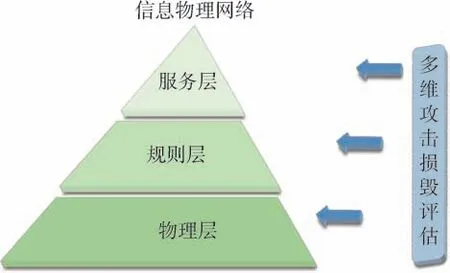

鉴于信息物理网络邮件、微博、视频等应用的特点,并参考黄宁和伍志韬[23]对网络可靠性评估提出的3 层评估模型,将信息物理网络分为物理层、规则层、服务层3 个维度,从信息物理网络的3 个维度进行信息物理网络的多维度攻击损毁评估,信息物理网络多维攻击损毁评估架构如图1 所示。

图1 信息物理网络多维攻击损毁评估架构Fig.1 Framework for multidimensional attack damage assessment of cyber-physical systems

这种维度划分能够很好地对邮件、微博、视频等信息物理网络应用的功能进行表述。 物理层构建了信息物理网络的基础物理层面部分,包括了网络中节点硬件管理和网络拓扑规划等内容;规则层是链接物理层面和服务层面的关键,包括了网络传输设置、网络协议配置和设备使用配置等内容,决定了网络数据的传输、分发与处理;而服务层直接面向网络用户,包括了网络软件应用的运行和网络数据的计算转化等内容。

在进行了信息物理网络物理层、规则层、服务层3 个维度的划分后,基于每一维度的攻击损毁评估指标,形成每一维度相应的攻击损毁评估的网络属性,通过层次分析法对各网络属性及相关加权融合,建立信息物理网络物理层、规则层、服务层3 个维度的多维攻击损毁评估模型。

3 信息物理网络多维攻击损毁评估属性

3.1 物理层维度

对于信息物理网络物理层面,在遭受网络攻击后会出现网络中被攻击节点失效,并且失效将会向其他节点传播扩散,进而导致网络失效节点数量增加,网络节点间连接减少,网络整体连通性下降。 因此,对信息物理网络物理层面的评估主要评估网络的拓扑稳定性、连通可用性及失效可控性属性。

3.1.1 拓扑稳定性

信息物理网络遭受攻击后会产生节点失效,而失效节点也会进一步扩散传播,进而破坏整个网络的拓扑结构,通过寻找网络中最大连通子图,计算信息物理网络在遭受攻击下的拓扑连通性,可表示为

式中:g为网络拓扑连通性;N为网络中总节点数;NG为网络中最大连通子图节点数。

随着攻击的扩散传播,网络的拓扑结构不断发生变化,最大连通子图也随之改变,拓扑连通性也不断变化。 因此,本文基于网络的拓扑连通性,采用拓扑稳定性来表示攻击对网络的拓扑结构损害的程度,拓扑稳定性可表示为

式中:Sg为网络的拓扑稳定性;¯g为网络中拓扑连通性的平均值;n为对网络拓扑的观测记录次数。

3.1.2 连通可用性

在信息物理网络的物理层维度中,其可用性评估的重点在于网络中节点与网络连边可用与否。 因此,运用连通可用性来评估网络攻击对信息物理网络物理层可用性的影响,连通可用性可表示为

式中:Ac为网络的连通可用性;g0为网络拓扑连通性阈值,认为只有当网络当前连通性大于g0时,网络才处于可用状态;P为概率。

连通可用性表示网络拓扑连通性大于阈值的可用状态的概率,但对单个时间的网络连通可用性计算存在较大的随机。 因此,采用长时间T内的求和平均值来表示网络连通可用性:

式中:MTBF(即Tg>g0)为网络连通可用的时间;MTTR(即Tg≤g0)为网络连通不可用的时间。

3.1.3 失效可控性

信息物理网络在受到攻击后,相较于未受攻击时的网络失效率λ大大增加,运用网络熵的原理和计算方法,失效率λ增加,网络中熵值增加,网络的不可控性增大。 通过熵计算,计算信息物理网络失效可控性来评估网络攻击损毁,其计算式为

式中:Hλ为网络失效可控性,当失效率λ越大时,网络失效可控性Hλ越小。

3.2 规则层维度

信息物理网络的规则层主要负责网络协议配置、网络设备配置和网络运行规则的制定。 在网络受到攻击后,主要影响网络传输时延、网络节点转发速率、网络传输丢包、网络传输误码与网络传输流量等指标。 因此,在对信息物理网络规则层的攻击损毁评估中主要考虑网络的传输稳定性、丢包可用性及误码可控性属性。

3.2.1 传输稳定性

在规则层中,网络遭受攻击会影响网络传输时延,传输时延指数据通过网络连接,从一个节点发送到另一个节点所需的时间,网络传输时延计算式为

式中:s为传输距离;vt为网络传输速率; DB 为传输网络数据大小;spsr表示网络节点收发数据速率。

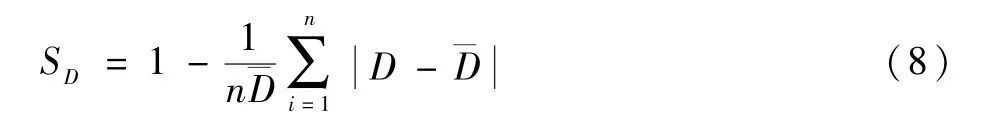

同物理层维度一样,本文基于网络传输时延,采用传输稳定性来表示攻击对网络规则层维度损毁程度,网络传输稳定性为

式中:SD为网络传输稳定性;¯D为网络传输时延的平均值。

3.2.2 丢包可用性

在规则层维度,攻击还会影响到信息物理网络的丢包率,因此,采用丢包可用性来评估网络攻击对信息物理网络规则层可用性的影响。 设置丢包率阈值L0,当实时丢包率L大于或等于阈值时,认为网络损毁严重,无法正常使用,反之则认为网络可以正常使用运行。 丢包可用性Aloss为

基于概率计算对式(10)进一步变形,得到公式如下:

式中:MUTloss为网络丢包可用时间;MDTloss为网络丢包不可用时间。

3.2.3 误码可控性

在受到攻击后,信息物理网络在传输数据时误码会大大增加,基于误码率来表示信息物理网络的可控性,误码率计算式为

式中:B为单位时间传输的总数据量;Be为单位时间传输的误码数据量。

运用网络熵的原理和计算方法,随着网络中误码率SER 的增加,网络熵值增加,从而网络的不可控性增大。 通过熵计算,计算信息物理网络误码可控性来评估网络攻击损毁,其计算式为

式中:HSER为网络误码可控性,当误码率SER 越大时,网络误码可控性HSER越低。

3.3 服务层维度

在信息物理网络的服务层面,主要功能是对外界用户操作请求给与响应,当信息物理网络遭受网络攻击后,网络对用户请求的响应将会受到影响,并且网络应用服务所面临的风险会大大增加,网络提供的应用业务也会受到影响,可用性降低甚至无法使用。 因此,在信息物理网络服务层面的攻击损毁评估中主要分析网络的响应稳定性、业务可用性及风险可控性属性。

3.3.1 响应稳定性

在服务层中,攻击会影响网络对用户请求业务的响应,以响应时间为例,服务响应时间计算如下:

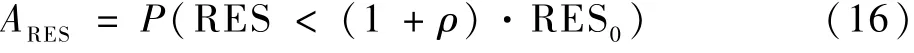

3.3.2 业务可用性

对于信息物理网络服务层维度,其可用性主要在于网络对用户所请求业务响应的可用与否,因此,采用业务响应时间来计算业务可用性。 网络业务可用性计算式为

式中:RES0为网络业务响应时间阈值;ρ为响应抖动比例。

通常采用可用性原则取标准正态分布,认为当网络当前响应时间小于抖动的响应时间阈值RES0时,网络处于可用状态。

同物理层、规则层维度一样,对单个时间的网络业务可用性计算存在较大的随机性,因此,采用长时间T内的求和平均值来表示网络的业务可用性:

式中:MUTRES为网络业务可用时间;MDTRES为网络业务不可用时间。

3.3.3 风险可控性

在信息物理网络服务层维度,用户请求的网络业务服务本身就存在一定的风险值,而在遭受网络攻击后业务服务风险值会增大,本文采用风险值来计算信息物理网络服务层的可控性,风险值R计算式为

式中:p为风险频率;h为风险损失。

运用网络熵的原理和计算方法,网络遭受攻击,网络风险值R增加,网络的熵值增加,从而网络不可控性增大。 通过熵计算,计算信息物理网络风险可控性来评估网络攻击损毁,其表示为

式中:HR为网络风险可控性,当风险值R越大时,网络风险可控性HR越小。

4 信息物理网络多维攻击损毁评估模型

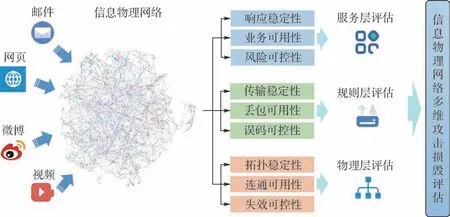

信息物理网络多维攻击损毁评估模型如图2所示。

图2 信息物理网络多维攻击损毁评估模型Fig.2 Model for multidimensional attack damage assessment of cyber-physical systems

通过建立对邮件、微博、视频、网页等信息物理网络及应用网络攻击行为全面跟踪、记录、描述与分析的机制,分析受到攻击后信息物理网络连通子图、误码率、丢包率、时延、响应时间等网络性能指标的变化,根据第3 节所提出的计算公式计算出信息物理网络物理层、规则层、服务层3 个维度的网络稳定性、可用性、可控性属性。 如图3 所示,采用层次分析法按照“目标-维度-属性”的原则对攻击毁损评估问题逐层进行分析。 目标层是信息物理网络攻击毁损评估结果;维度层是信息物理网络物理层、规则层、服务层3 个不同评估维度;属性层为信息物理网络不同层次维度的攻击毁损评估属性,包括稳定性、可用性与可控性。 所使用层次分析法中不出现指标层,网络相关性能指标依据第3 节所提出的计算公式分别计算信息物理网络物理层、规则层、服务层3 个维度的网络稳定性、可用性、可控性属性。

图3 基于层次分析法的网络攻击损毁评估Fig.3 Network attack damage assessment based on analytic hierarchy process

首先,通过层次分析法得到物理层、规则层、服务层各维度的相对权重。 接着,通过权重系数的复合计算各个网络属性相对于最终攻击损毁评估的绝对权重。 随后,采用加权融合计算信息物理网络物理层、规则层、服务层3 个维度的攻击损毁评估结果及信息物理网络整体的攻击损毁评估结果。 最后,依据信息物理网络在不同攻击场景下的毁损评估结果,将信息物理网络损毁情况划分为轻微损毁、轻度损毁、较大损毁、严重损毁4个级别。

5 案例分析

案例所研究的信息物理网络架构如图4所示。

图4 信息物理网络架构Fig.4 Architecture of cyber-physical systems

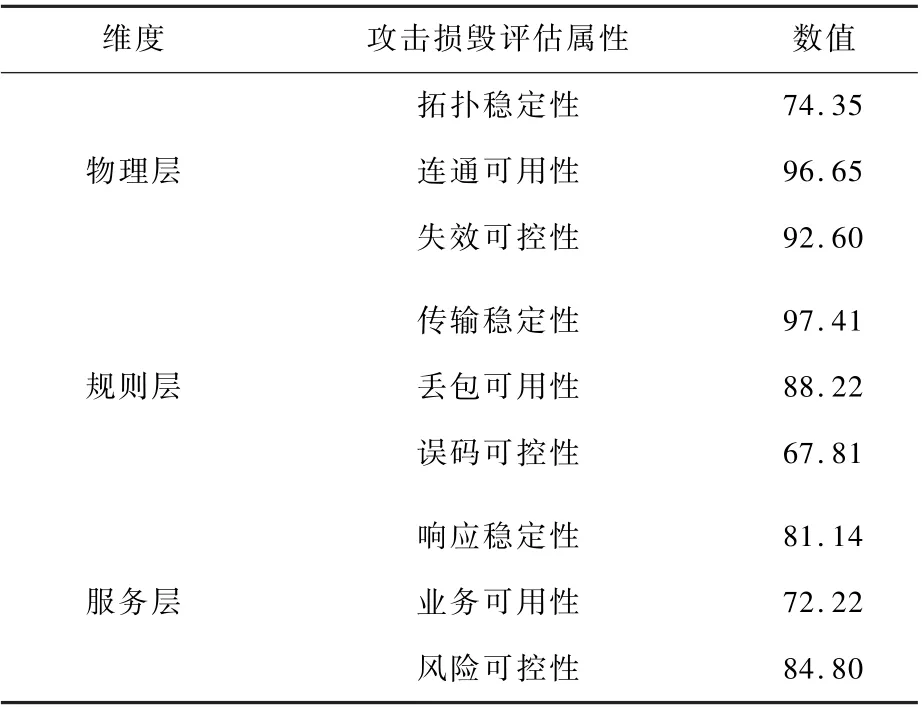

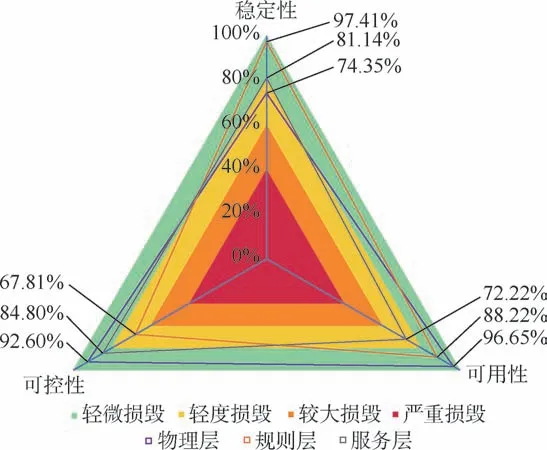

通过模拟信息物理网络遭受分布式拒绝服务(DDoS)攻击后的网络状态数据变化,监测记录并计算出网络中网络拓扑、失效节点、失效率、丢包率、传输时延、误码率、风险值等指标值,随后依据第3 节所给出的信息物理网络物理层、规则层、服务层3 个维度的属性计算公式计算相应的网络攻击损毁评估属性,计算出的各属性如表1 和图5所示。

从表1 和图5 中可以看出,DDoS 攻击在服务层中业务可用性的损毁程度最大,这是由于DDoS攻击不断进行服务访问,使得正常业务使用受到极大影响。 而在规则层中,同样由于DDoS 攻击导致的大量设备不断访问网络系统,使得网络中存在大量用户不断上下线并发送数据,数据互相干扰,从而在网络传输中形成大量乱码,使得误码可控性损毁程度加大。

表1 网络攻击损毁评估属性Table 1 Attributes for network attack damage assessment %

图5 网络多维攻击损毁评估展现Fig.5 Display of network multidimensional attack damage assessment

采用层次分析法计算信息物理网络多维攻击损毁评估模型中属性与维度层的相对权值。利用加权融合得到信息物理网络物理层、规则层、服务层3 个维度的攻击损毁评估结果如图6所示。

图6 信息物理网络多维攻击损毁评估结果Fig.6 Results of multidimensional attack damage assessment of cyber-physical systems

从图6 中可以看出,信息物理网络遭受网络攻击后,物理层、规则层、服务层的损毁评估结果分别为89. 32%、87. 67%、77. 08%,该值表示网络完好程度。 可以看出,服务层受攻击损毁最为严重,物理层损毁最轻,这是因为服务层需要基于物理层与规则层来为用户提供服务业务,因此,其损毁程度会受到下两层的影响,所以其损毁程度最高。 此外DDoS 攻击是通过大量设备对网络协同进行不断的服务访问,从而消耗网络服务资源,致使网络瘫痪,无法响应正常应用服务,由于DDoS 攻击的主要是服务层面,评估结果中服务层的损毁程度最高,与攻击方式相符合。 最后,可以计算得到信息物理网络整体的攻击损毁评估结果,如图7 所示。

图7 信息物理网络整体攻击损毁评估结果Fig.7 Results of overall attack damage assessment of cyber-physical systems

6 结 论

信息物理网络在国家能源、交通、通信、社交与航空航天等领域都有广泛应用,并且由于信息物理网络存在多重互联、交叉连接与约束较少的特点,已成为各国网络战攻击的重要目标,因此,对信息物理网络遭受攻击后的攻击损毁评估至关重要。 本文基于现有的网络攻击评估研究,提出信息物理网络多维攻击损毁评估模型,具有如下优点:

1) 本文方法构建了信息物理网络多维攻击损毁评估架构,基于信息物理网络协议架构,从物理层、规则层、服务层3 个维度进行网络攻击损毁评估分析。

2) 本文方法建立了信息物理网络多维攻击损毁评估模型,在物理层、规则层、服务层3 个不同维度中分别采用稳定性、可用性、可控性属性进行评估,运用层次分析法得出3 个维度及信息物理网络整体的攻击损毁评估结果。

3) 本文方法对提出的评估属性,拓扑稳定性、连通可用性、失效可控性、传输稳定性、丢包可用性、误码可控性、响应稳定性、业务可用性与风险可控性均给出了具体计算公式,能更好地对信息物理网络攻击损毁评估进行定量分析。