计算机网络安全与勒索病毒应对策略

2022-08-24蔡琴

蔡 琴

(中共新疆维吾尔自治区委员会党校 信息技术部,新疆 乌鲁木齐 830002)

0 引言

云计算数据平台虽然为用户提供了更多数据资源,但在黑客攻击时,将会带来严重后果。云计算环境的数据平台有数据容量大、数据类型多、数据价值密度低的特点,数据保密和安全尤为重要[1]。现有的数据安全识别技术还无法抵挡黑客的攻击,用户安全意识低,无意间浏览非法网站、钓鱼网站,这些都给计算机安全防护工作带来困难。计算机网络系统的漏洞,给别有用心的黑客带来可乘之机,最终使计算机安全得不到相应的保障。在大数据时代,如果数据一旦受到病毒攻击,用户的数据会被窃取,破坏正常的网络环境。计算机管理者需要建立有效的防御机制,做好安全保障工作,避免造成严重的网络安全事件。

1 云计算数据平台的病毒防护

历史上出现的一次次病毒攻击,说明了防御病毒之路任重而道远。安全防护体系的建立非常关键,病毒的防范三分靠技术,七分靠管理[2]。

1.1 建立必要的黑客防御机制

黑客攻击属于人为操作、恶意攻击,是以获利或危害社会为目的的网络安全问题。对社会危害较大,黑客掌握较高计算机技术,有很强的操作能力,还能洞悉操作系统的各种安全漏洞,令人防不胜防。所以,需要建立黑客防御机制,解析黑客攻击的技术要点,对黑客的入侵方式和入侵企图进行分析,提高反入侵对抗的技术,找出黑客入侵时系统的安全问题,只有对黑客攻击技术达到一个新的认识,才能构建一个对系统有力保障的防护体系。

1.2 加强对用户网络安全培训

为了尽可能地避免计算机网络安全问题,加强对用户的网络安全意识的宣传,提高用户的安全防范能力,引导用户定时修补系统漏洞、定期查杀。提高专业技术人员网络行为规范,有效解决用户的技术困扰,减少因使用不当造成的系统隐患,避免系统受到攻击,为整个计算机网络体系统提供安全保障。

1.3 加强系统的监管和提高病毒防范机制

加强系统的监管和网络安全防范力度,根据病毒的特点和传播方式来建立病毒预警机制,引入入侵检测管理技术,加强数据入侵管理,进行数据流量监测,经常对关键信息进行数据分析和收集,如果出现非法操作,立即用合理手段进行干预。在病毒防范过程中,技术人员也要严格根据安全管理模式进行日常操作和管理,及时更新病毒特征库,建立完整的计算机网络杀毒系统。

2 勒索病毒的传播特点

勒索病毒是一种新型电脑病毒,是病毒程序和勒索程序相结合的结果。主要采取网络钓鱼、垃圾邮件、恶意软件植入、恶意捆绑正常软件、移动存储介质、内网摆渡等形式在网络上进行传播。网络用户在访问这些网页时,下载了被伪装成正常程序的病毒,在系统里安装,传播方式狡猾且隐蔽,先感染服务器,然后通过共享方式在局域网里继续传播,可以导致170多种扩展名文件都被加密,加密算法不易破解,受害者不能再进入系统,只能通过暗网链接付费后,拿到破解密钥才能恢复重要文件,性质恶劣,给用户带来了严重的后果和损失。

2.1 勒索病毒隐蔽性更强

勒索病毒隐蔽于第三方应用,利用用户对第三方应用服务的完全信任,传播病毒。病毒隐蔽于微信、QQ、电子邮件、HTML页面等,借助比特币电子货币、洋葱网络等匿名通信技术劫持受害者。病毒以程序代码或隐含文件的形式存于程序中,只有经过程序代码分析,对代码字节一一分析才能检查出来。

2.2 勒索病毒的传染性更强

勒索病毒的传播有局域网和跨网传播两种传播途径,在局域网中生成含整个局域网的网段表,然后依次攻击,直到感染全部有价值的文件。跨网传播则生成随机IP地址,发送攻击代码,利用有些防火墙和路由器没有实施安全策略部署,利用防火墙漏洞,通过无线管理网络,进行跨网段、跨省攻击。

2.3 勒索病毒的攻击手段更多样

利用蠕虫病毒的特征,实现全程自动化攻击,使用U盘蠕虫、WEB挂马、RDP爆破、永恒之蓝漏洞等多种攻击方式,让用户防不胜防。许多勒索病毒与高级网络攻击相结合,单一的防御手机无法抵御。病毒攻击的范围已经覆盖了Windows,Mac,Android,IOS和虚拟桌面。尤其是Windows7,XP等老旧系统,成为病毒攻击的重灾区,Windows10系统及时发布的漏洞更新受到较小影响。

2.4 难以破解的加密算法

勒索病毒的制造者为了让用户不能轻易破解密码,采用了难以破解、不可逆的加密算法对数据加密。勒索病毒大多数使用RSA非对称加密算法,有些还采用对称密码算法,AES,3DES和RC4,非对称密码算法RSA,ECDH等,甚至有时还使用其他软件的加密模块进行加密,个人用户根本无法解密自己的文件只有交付赎金,才能拿到解密的密钥,恢复文件[3]。

3 对勒索病毒计算机防护及措施

3.1 禁止重要服务器访问外网

禁止重要服务器访问外网,将保存有重要数据的服务器用内网隔离,增加内部服务器的升级服务。勒索病毒是蠕虫和勒索软件相结合产生新的病毒模式,可实现跨平台、跨系统的传播,对现有计算机安全防护模式产生的重大的威胁。用户需主动防御,层层管理。

内网安全漏洞也很多,勒索病毒也极易从内部发起攻击。“内网隔离是安全的”这种定式思维也是错误的,局域网数据资产和数据价值很大,被攻击后影响很严重。校园、企业、政府机构一直盲目认为内网会更安全,但实际上内网也会受到攻击和感染,主要因为内网安全疏漏更多、防御更不足。最新的病毒变种利用“管理员共享”功能在内网自动渗透,传播速度可达每10分钟感染5 000余台电脑。内网中毒更易引起连锁反应,一台服务器的失守,导致全部计算机被攻陷。内网管理者要注意杀毒软件,应用软件的安装和更新,对内网网段的升级隔离,定期检查系统配置是否正确没有被篡改,对关键文件定期扫描检查,对显示文件和扩展名为vbs,shs,pif的文件进行查杀。

3.2 严格设定服务器允许安装的应用

勒索病毒利用SMB漏洞攻击,对主机端口进行扫描,被攻击后下载WannaCry木马进行感染,运行后进行交叉感染传播,再使用敲诈者编写的tasksche.exe程序,对图片、文档、视频、压缩包等各类文件进行加密,然后进行勒索付费。勒索病毒入侵服务器或主机后,会对各类文件文档进行加密处理,采用2048位的RSA算法进行文件加密,这种加密算法目前没有有效的解密方法,暴力破解需要上百年时间。不在服务器上安装不必要的软件,只安装必要的服务,与服务无关的应用进行关闭或禁用,FTP服务时则不要装IIS服务。

3.3 防火墙只开放必要端口

防火墙只开放必要端口,设置访问白名单,禁止不明网站和身份的用户访问。对于OA,ERP等对外提供服务的服务器只开放必要端口。在防火墙上创建拒绝策略,勒索病毒利用TCP的445端口和其他关联端口135、137、139进行感染,因为这一类端口权限较高,可以利用它访问共享文件或共享打印机。系统需关闭445端口的访问权限,在防火墙上配置入站和出站规则,禁止使用文件和打印共享服务。通过细化访问控制策略,细化至IP和端口,核心交换机和汇聚交换机上应配置限制相关风险的ACL。

3.4 做好远程登录访问的审核控制

不要点击OFFICE宏运行提示,避免来自OFFICE组件的病毒攻击。积极升级最新的防病毒安全特征库IPS,升到最新的防病毒库,识别已发现的病毒样本,进行病毒过滤。勒索病毒具有蠕虫病毒的特征,可以自我复制,自我传播,对主机内所有文件进遍历,判断文件的扩展名是否存在于病毒内的列表中,如果是,则加入加密列表,遍历后对列表内所有对象进行加密操作。

使用监测系统进行流量分析,如果系统产生大量异常流量或是资源占有异常,SMB攻击或455端口占有异常,都可能是病毒在扩散,可以尽快采取响应措施,即时断网或禁用网卡等操作,以尽可能减少损失。应警惕用户不要打开网页挂马、垃圾电子邮件与恶意捆绑程序,提高安全意识。

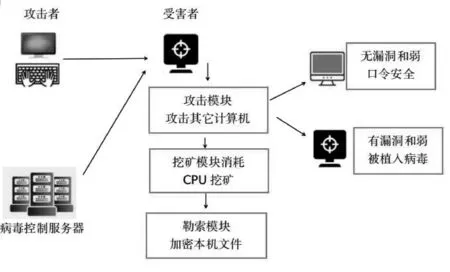

勒索病毒的传播原理如图1所示,攻击者将伪装成盗版软件、游戏外挂或普通推广软件,通过病毒控制服务器发布,诱惑受害者下载使用,受害者计算机下载运行病毒模块后被感染,病毒全程自动化攻击计算机系统,通过挖矿法扫描受害者重要数据,打包重要数据,利用勒索模块加密本机重要数据,加密算法通过现有技术不可破解,攻击者发出勒索信息,索要赎金。

图1 勒索病毒的传播原理

3.5 使用强口令

勒索病毒最常用的攻击方式为远程弱口令攻击。用户总觉得自己被攻击的概率很低。事实上,成千上万的攻击者不停地使用工具扫描寻找弱口令设备。勒索病毒利用永恒之蓝漏洞和远程桌面协议等服务弱口令植入病毒。病毒暴力破解各类空口令,字符强度不足口令,重复字符数多口令,以达到入侵的目的。系统应及时修改使用强口令,并且督促用户和管理员定期更换强口令。

3.6 做好服务器系统与数据的异地备份

网络技术人员应尽量做好定期异地备份,更换操作系统备份的工作。这些措施可增加网络安全,减少网络安全漏洞,但却无法做到绝对避免病毒感染。因此,做好数据备份是应对病毒的最后一道安全保证。如果备份系统与服务器一同感染了病毒且被数据加密,那备份也就失去了意义。可以更换操作系统备份,如果原有系统是Windowserver,那么新备份系统可以用Linux操作系统,也可以用虚拟机或备份一体机对系统进行异地备份。

4 结语

重要数据信息部门不能掉以轻心,不能认为内网隔离就是绝对安全。内网攻击不易被发现,是个缓慢渗透,较长攻破的过程,就需管理员随时做好内网监测。勒索病毒的暴发,体现了计算机防护体系还需要不断进步,传统的病毒特征库和防护体系都是先收集病毒样本,然后提取样本特征,再进行查杀,这种模式导致病毒的查杀总是落后于病毒的出现。所以,要改变应对病毒防御的思路,做好防护工作的同时,可利用“可信计算”进行主动防御,这是一个较新的理论,“可信计算”的原理在于计算机运行全程可预测可控制,但不被干扰,一旦出现和预计不同,就阻止其运行,对系统访问进行干预,以期改变现被动防御病毒的局面,改为主动防范。