基于区块链技术的工业制造数据安全共享方法

2022-03-15夏景,高琦

夏 景,高 琦

(中国信息通信研究院工业互联网与物联网研究所,北京 100191)

工业制造数据是推动工业经济发展的重要因素。在此过程中,工业互联网利用网络,提高工业领域实体间的交互业务量,提升工业领域带来经济效益的同时,也提高了工业服务质量,便利了群众的生活。但工业制造中,互联网中产生的工业制造数据具有异构性且通量大、关联性强的特点,这些工业制造数据在安全共享过程中,由于多种干扰因素的影响,导致其存在较高的安全隐患[1-2]。杜绝工业制造数据共享行为不符合目前我国经济发展趋势。因此,工业制造数据共享过程中,对制造数据的共享加密是保证工业制造数据安全的重要环节。

为此,相关研究者对工业制造数据共享过程中的数据进行了加密。目前,国内研究中主要通过深度学习算法、经验模态分解方法对共享数据进行加密,通过对工业制造数据的分类和特征,构建加密模型等。这些方法可有效地提升工业数据安全共享的安全性,但在加密过程中由于数据量较大,导致加密的数据量有限,仍然需要进一步的研究。

为此,文中提出一种新的工业制造数据安全加密共享方法。通过对工业制造数据安全共享的需求进行有效分析,引入区块链技术,将其应用到工业制造数据共享体系中,并设计工业制造数据安全共享的流程等,实现数据的安全加密和共享。实验结果表明,采用所提方法可有效对工业制造数据进行安全加密,且加密效果较好。

1 数据安全共享需求分析

区块链技术是将网络协议、共识协议、对称加密算法、哈斯算法等进行多层融合,集成一个难篡改、不可伪造、匿名的数据信任访问分布式技术[3]。

在该文设计的工业制造数据安全共享方法中,区块链技术的作用是使数据安全共享行为中数据具有可共享性,并且为所有工业制造数据安全共享交易提供准确的记录。工作原理是区块链技术对数据识别,将共享的数据按照时间戳排序,按照排序结果生成区块链技术的指向序列,实现工业制造数据的封装,为数据共享提供一个有效验证的过程,提高数据共享的安全性[4-5]。

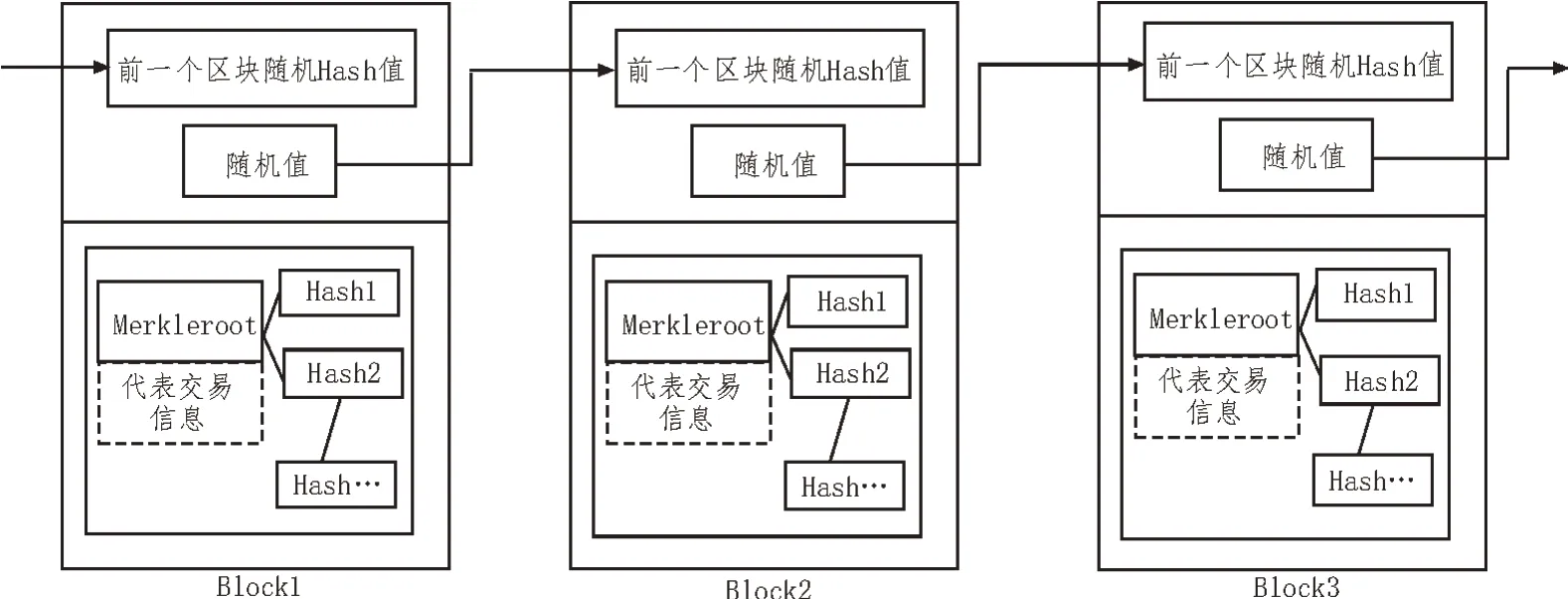

区块链技术的基本数据架构如图1 所示。

图1 区块链技术的基本数据架构

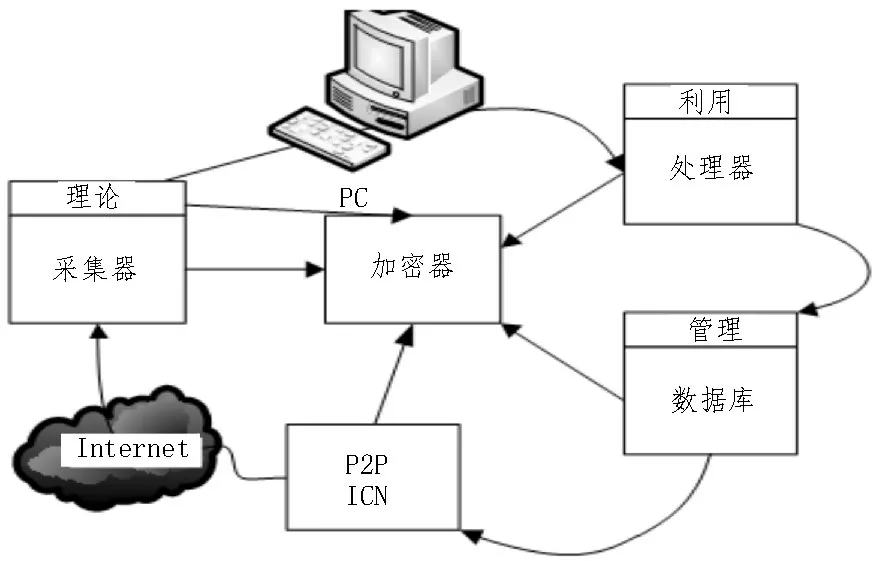

观察图1 可知,数据安全共享网络为数据提供一个安全共享环境。因此,共享网络结构十分重要。为达到数据安全共享方法的设计目的,该文设计的工业制造数据安全共享网络体系在传统体系基础上,另外增添了数据命名服务、数据授权存储技术、数据分发技术,实现数据共享端与接收端的信息对等交互行为[6]。区块链技术的工业制造数据安全共享网络体系结构如图2 所示。

图2 数据安全共享网络体系结构

根据图2 可知,数据统一命名服务是在共享信息模型的基础上提出的,此命名机制具有集中化、开放式、自主性,此服务目的是处理需要共享数据的属性命名,减少数据共享计算量。数据授权存储技术的执行是以区块链技术为前提,主要实现工作是对数据进行加密存储,防止数据共享过程中,由于共享网络的漏洞,导致数据的安全受到威胁[7-8]。

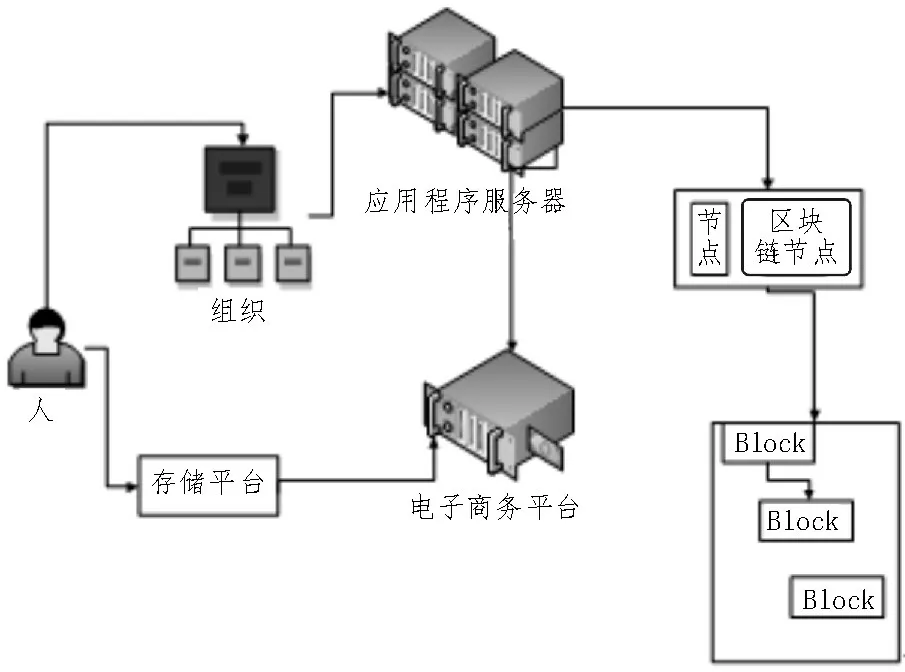

数据分发协议是数据对等交互网络的制约协议,此协议将数据共享网络简化为一个点对点传输网络,通过数据寻址和命名标识的解析,完成数据共享安全性的保护[9-12]。数据安全共享网络实现数据节点交互的效果如图3 所示。

图3 工业制造数据安全共享数据效果

2 数据安全共享

工业制造数据安全共享加密流程是数据安全共享必不可少的一个环节,目的是利用关联数据加密密钥,保证数据共享的安全性。该文通过访问控制技术和数据属性基加密算法实现。数据访问控制技术可以为数据安全共享提供支撑,此技术突出传统的访问控制原理,具有可视化的访问标识,解决多源异构性的工业制造数据安全共享问题。

数据属性基加密算法也被称为ABE,与访问控制技术相互结合,在一定程度上提高了共享行为中数据的安全性。数据属性基加密算法的遍历原理是接收访问控制技术发送的数据共享安全序列,只有数据共享接收端的用户属性与密文属性的重复率大于设置的共享标准后,数据共享才可以对接收端进行数据共享[13-14]。工业制造数据安全共享行为的加密密钥是根据数据本身的属性与共享接收者的信息集成,在数据加密密钥的基础上,结合数据需要分享的访问结构,产生数据安全分享的加密密文。

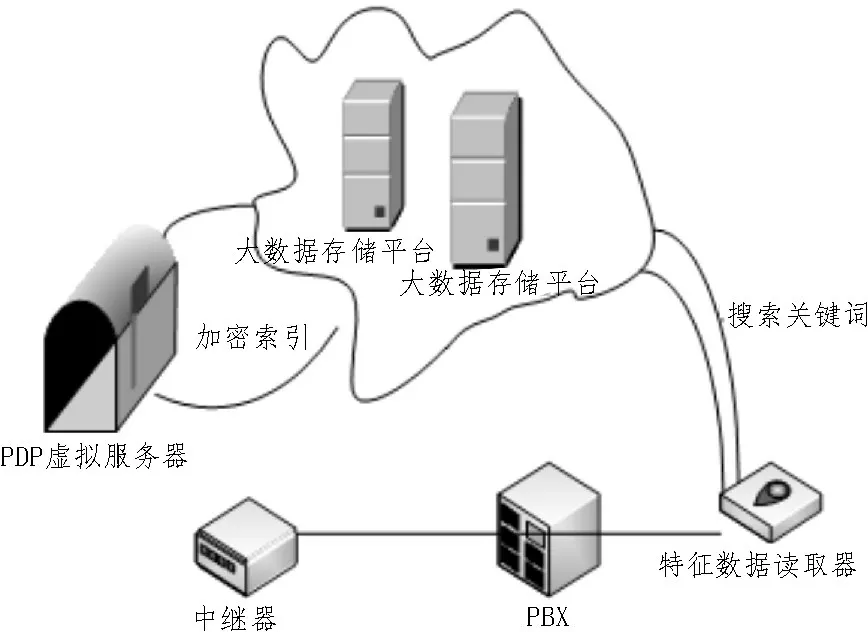

为了完成数据共享的整个操作,通过共享方法生成加密密文、密钥的同时,也需要同时删除解密密钥和密文。工业制造数据共享加密原理示意图如图4所示。

图4 工业制造数据共享加密原理示意图

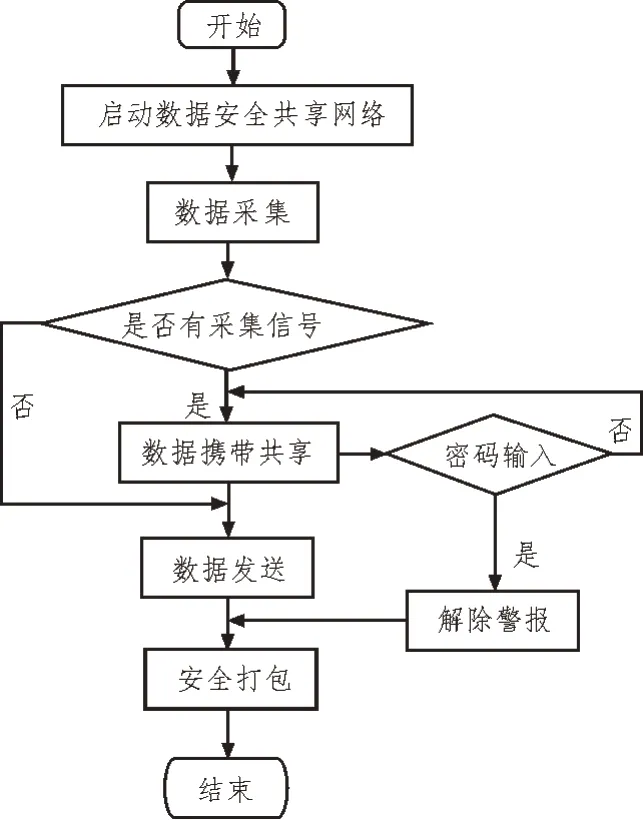

基于区块链技术的工业制造数据安全共享方法的工作流程如图5 所示[15-16]。

图5 工业制造数据安全共享工作流程

3 实验分析

通过以上分析完成了基于区块链技术的工业制造数据安全共享方法的设计。为了检验此方法是否可以保证工业制造共享数据的安全性和完整性,在以上基础上,分析基于区块链技术的工业制造数据安全共享方法的共享效率。

测试选择基于对称加密技术的工业制造数据安全共享方法和基于同态加密技术的工业制造数据安全共享方法作为传统的实验对照方法,共同完成实验。实验需要准备30 MB、100 MB、200 MB 不同大小的数据文件各三份,数据捕获攻击病毒一份,三台计算机,为了保证实验的公平性,测试数据共享的接收地址为同一个IP 地址。

为了提高实验测试的真实性,在实验过程中,随机对数据安全共享进行一级、二级、三级的安全攻击,验证不同攻击下,共享方法所对应共享数据的完整性。该文设计实验测试的原理是分析不同工业制造数据安全共享方法,共享不同数据大小文件需要的时间,并且将共享前数据文件与共享后数据文件的内容进行匹配,查看工业制造数据安全共享的安全性。

实验预处理操作完成后,选择同一时间向3 个工业制造数据安全共享方法隶属的计算机发送数据共享任务,当共享接收端全部接收到文件后,终止实验,整理实验设备和实验数据,进行实验数据的分析。

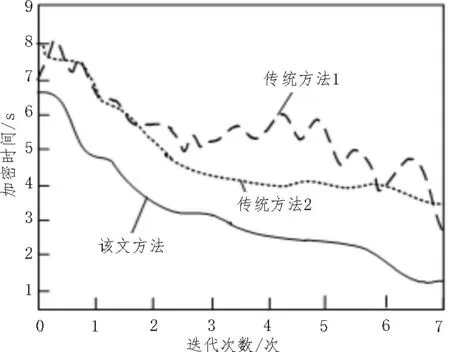

整理实验数据,绘制实验结果如图6 所示。

图6 不同方法受攻击后加密时间对比结果

分析图6 中实验结果可以看出,采用该文设计方法、传统方法1、传统方法2 进行攻击实验测试时加密的时间开销结果存在不同。当3 种方法受到不同程度的网络病毒攻击时,其加密的时间开销发生了一定的变化。其中,当迭代次数为1 时,该文方法在受到网络病毒攻击时,其加密的时间约为4.8 s,传统方法1 受到网络病毒攻击时,其加密的时间约为6.4 s,传统方法2 受到网络病毒攻击时,其加密的时间约为6.5 s;当迭代次数为2 时,该文方法在受到网络病毒攻击时,其加密的时间约为3.5 s,传统方法1受到网络病毒攻击时,其加密的时间约为5.8 s,传统方法2 受到网络病毒攻击时,其加密的时间约为5.2 s;当迭代次数为5 时,该文方法在受到网络病毒攻击时,其加密的时间约为2.5 s,传统方法1 受到网络病毒攻击时,其加密的时间约为5.4 s,传统方法2受到网络病毒攻击时,其加密的时间约为3.9 s。通过实验曲线走势可以看出,采用该文设计方法、传统方法1、传统方法2 进行攻击实验测试时加密的时间开销中,该文方法受到攻击后反应速度最快,可以证明基于区块链技术的工业制造数据安全共享方法具有较高的工作效率,可以保证数据共享的工作效率。

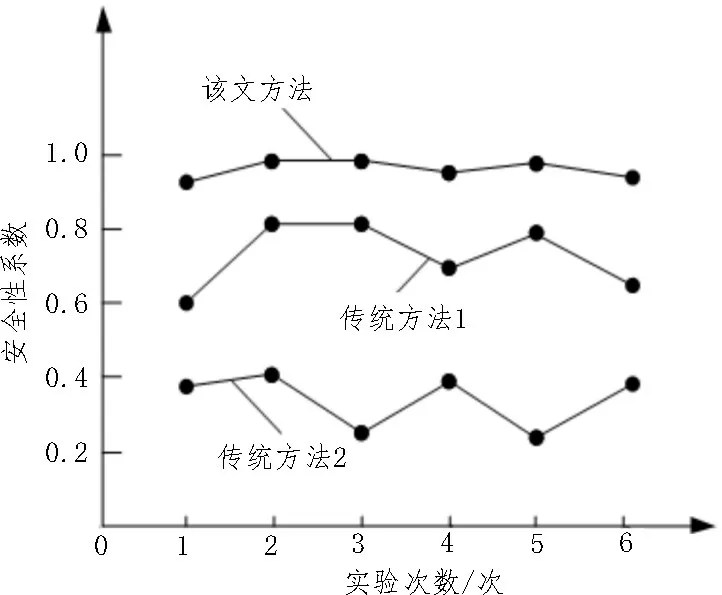

为进一步验证该文设计方法的有效性,实验分析了该文方法、传统方法1 以及传统方法2 对数据共享的安全性。实验中通过分析3 种方法的安全性系数反映方法的安全性。其中,安全性系数越大,代表安全性更好。该文方法、传统方法1 以及传统方法2对数据共享的安全性结果如图7 所示。

图7 数据共享方法工作效率测试结果

分析图7 中实验结果可以看出,实验中采用该文方法、传统方法1 以及传统方法2 进行数据共享时的安全性存在一定不同。随着实验次数的不断改变,该文方法、传统方法1 以及传统方法2 进行数据共享时的安全性系数不断发生变化。当实验次数为2 时,该文方法的数据共享时的安全性系数约为0.91,传统方法1 的数据共享时的安全性系数约为0.59,传统方法2 的数据共享时的安全性系数约为0.39;当实验次数为4 时,该文方法的数据共享时的安全性系数约为0.92,传统方法1 的数据共享时的安全性系数约为0.70,传统方法2 的数据共享时的安全性系数约为0.39;当实验次数为6 时,该文方法的数据共享时的安全性系数约为0.97,传统方法1 的数据共享时的安全性系数约为0.62,传统方法2 的数据共享时的安全性系数约为0.37;从整体的实验曲线走势可以看出,该文设计方法的安全性系数整体较高,验证了该文方法数据共享时安全性更好。

4 结束语

该文利用区块链技术保证了工业制造数据共享前的数据安全,根据工业制造数据安全共享网络体系,明确数据安全共享流程,最后利用数据加密策略,完成基于区块链技术的工业制造数据安全共享方法的设计。此方法为工业制造数据共享领域提供一个全新的共享方向,解决了由于网络攻击对工业制造数据安全共享的威胁问题,实现数据共享方法与共享网络独立的预期设想。基于区块链技术的工业制造数据安全共享方法既可以提高数据共享的工作效率,又可以保证数据共享的安全性,方法在设计过程中涉及数据加密技术。因此,未来可以在数据加密技术的基础上,进一步分析工业制造数据加密技术和数据安全共享之间的关系,提升数据共享方法的质量。