电子办公数据安全的应用

2021-03-07柯龙严碧波

柯龙 严碧波

摘要:随着电子办公的普及与电子商务的应用,数据安全问题频繁发生,人们对数据安全的要求也越来越高。该文从电子办公中常见的安全问题出发,采用PKI密码体系,使用数字证书确保用户唯一身份,JWT用作携带和传递用户身份信息,将签名验证和MAC一同使用保证数据完整性和真实性。在登录安全和传输安全这两个方面,提出一种可靠性高与安全性兼顾的方法,能够有效保障电子办公中的数据安全。

关键词:PKI;JWT;MAC;数据安全

中图分类号:TP309.2 文献标识码:A

文章编号:1009-3044(2021)36-0073-02

开放科学(资源服务)标识码(OSID):

Application of Electronic Office Data Security

KE Long, YAN Bi-bo

(School of Electronic Information, Yangtze University, Jingzhou 434023, China)

Abstract: With the popularization of electronic office and the application of electronic commerce, data security problems occur frequently, people's requirements for data security are increasingly high. Based on the common security problems in electronic office, this paper adopts PKI password system and uses digital certificates to ensure the unique identity of users. JWT is used to carry and transmit user identity information. Signature verification and MAC are used together to ensure the integrity and authenticity of data. In the two aspects of login security and transmission security, a method with high reliability and security is proposed, which can effectively guarantee the data security in electronic office.

Key words: PKI; JWT;MAC; data security

由于疫情的影響,越来越多公司选择线上办公,电子商务领域的扩张和各种商务的运营方式蓬勃发展,而电子商务所包含的线上频繁交易和各种认证手续包含着大量的用户信息,由于网络具有开放性和匿名性等特点,非法用户通过一些技术手段假冒他人身份进行网上欺诈的门槛越来越低,从而对合法用户和系统造成极大的危害。

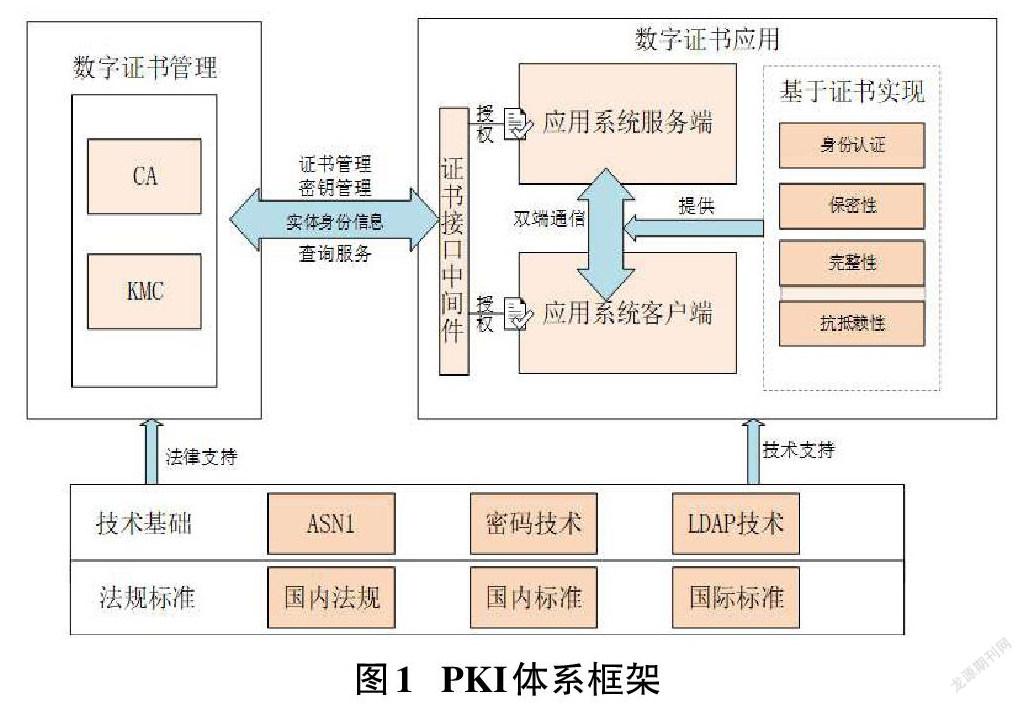

身份认证是确保认证对象真实和有效的过程,被认为是当今网上交易的基础。在公钥基础设施(Public Key Infrastructure,缩写为PKI [1])体系中,认证中心(Certification Authority,缩写为CA)为系统内每个合法用户办一个网上身份认证,即网络身份证,从而减少匿名带来的危害。

在交易过程中,不仅要保证交易对象是可信赖的,也要确保交易双方接收到的数据与原数据完全一致,否则交易将存在安全问题。通过数字摘要消息认证码(Message authentication code,缩写为MAC[2])的特点,其中任何一位的改变都会产生截然不同的数字摘要,从而保证数据的完整性。

交易中和交易完成也要防止抵赖和否认事实的发生。在PKI系统中,不可抵赖性来源于数字签名[3]。由于用户进行数字签名的时候,签名私钥只能被签名者自己掌握,系统中的其他人不能做出这样的签名,因此,在私钥安全的假设下签名者就不能否认自己做出的签名。保护签名私钥的安全性是不可抵赖问题[4]的基础。

1 登录安全保障

登录是一个系统的重要功能,登录成功就意味着拥有一个系统的相关使用权限,一个安全的登录流程是十分有必要的。PKI的身份认证可以很好地保证身份信息无法被窃取,而且也可以用作敏感信息加密。使用JWT[5]不仅可以做登录权限控制,还能减少数据库频繁查询次数减轻服务器压力。

1.1 PKI体系

数字证书是指在互联网通讯中标志通讯各方身份信息的一个数字认证,人们可以在网上用它来识别对方的身份。数字证书从本质上来说是一种电子文档,是由CA中心所颁发的一种较为权威与公正的证书。

通过数字证书,CA可以对互联网上所传输的各种信息进行加密、解密、数字签名与签名认证等各种处理,同时也能保障在数字传输的过程中不被不法分子所侵入。密钥管理中心(Key Management Center,缩写为KMC)是为了解决私钥的备份与恢复的问题管理办法,通过CA和KMC可以从密钥的生成、使用、最后销毁提供了一系列的解决办法,确保密钥是由真正的实体用户掌控,提供唯一的身份标识。

1.2 JWT

JSON Web Token(缩写为JWT)是目前最流行的跨域身份验证解决方案。基于Token的鉴别机制类似于HTTP协议也是无状态的,它不需要在服务端去保留用户的认证信息或会话信息。当第一次登录后,服务器生成一个Token便将此Token返回给客户端,以后客户端只需带上这个Token前来请求数据即可,无须再次带上用户名和密码。

JWT是由三部分构成,将这三段信息文本用“.”连接构成了JWT字符串。

JWT头由两部分组成:声明类型、声明加密的算法。

JWT的第二部分是有效载荷,其中包含三种声明:标准中注册的声明、公共声明、私有声明,主要是JWT的签发信息,和用户信息。

JWT第三部分是前两部分以“.”连接,使用secret进行签名加密形成,secret相当于一次签名,不可泄露。

2 数据传输安全保障

信息在网络传输过程中需要保证数据的安全,常用做法是对数据进行加密。需要注意的是任何的加密方法安全性取决于密钥的长度,以及攻破密文所需的计算量。采用1024位的RSA加密能有效防止敏感信息的窃取,而一段消息进行MAC处理将无法逆转能够确保数据的完整性。

2.1 数据防窃取

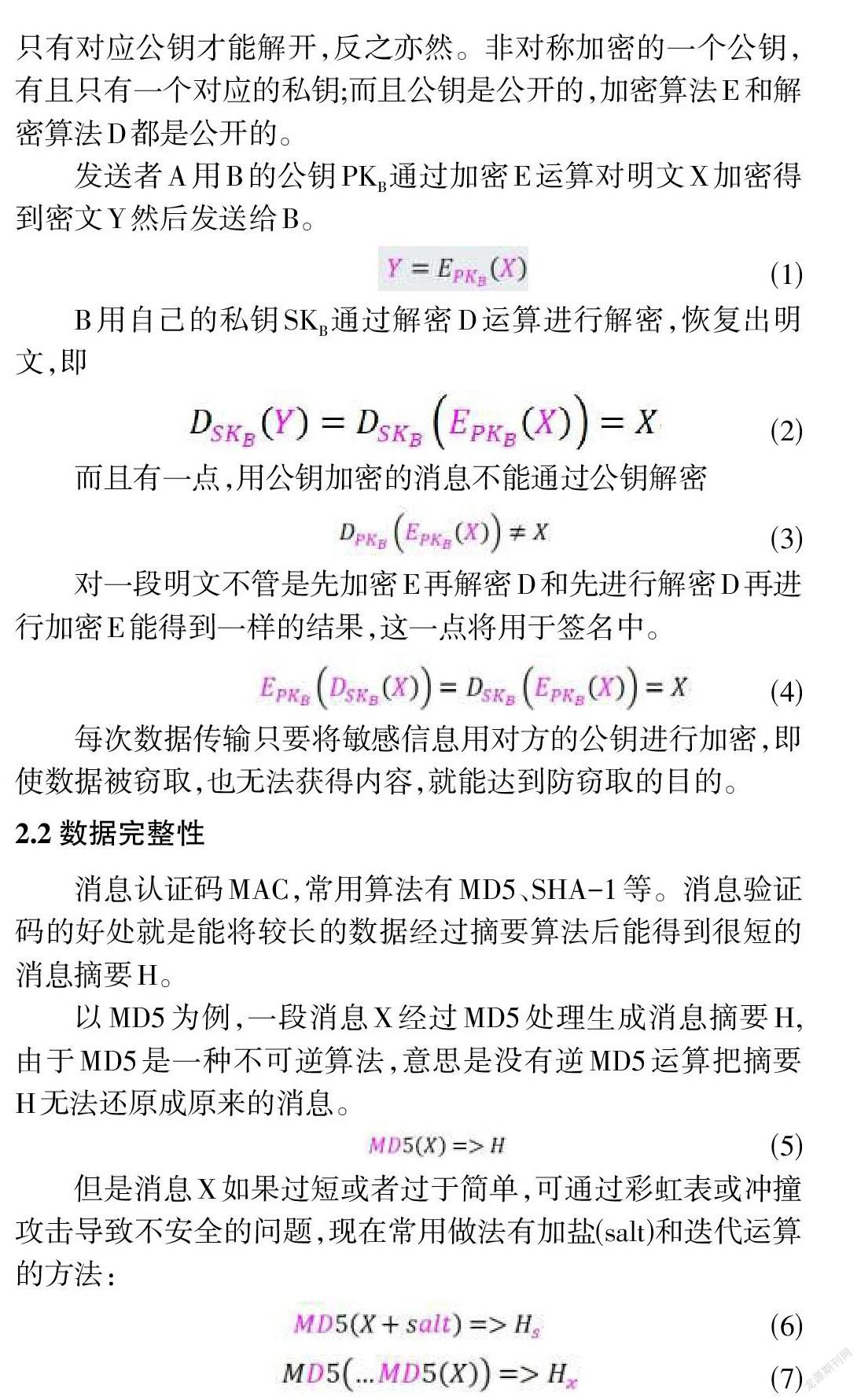

RSA加密使用一对“私钥SK-公钥PK”,用私钥加密的内容只有对应公钥才能解开,反之亦然。非对称加密的一个公钥,有且只有一个对应的私钥;而且公钥是公开的,加密算法E和解密算法D都是公开的。

发送者A用B的公钥PKB通过加密E运算对明文X加密得到密文Y然后发送给B。

B用自己的私钥SKB通过解密D运算进行解密,恢复出明文,即

而且有一点,用公钥加密的消息不能通过公钥解密

对一段明文不管是先加密E再解密D和先进行解密D再进行加密E能得到一样的结果,这一点将用于签名中。

每次数据传输只要将敏感信息用对方的公钥进行加密,即使数据被窃取,也无法获得内容,就能达到防窃取的目的。

2.2 数据完整性

消息认证码MAC,常用算法有MD5、SHA-1等。消息验证码的好处就是能将较长的数据经过摘要算法后能得到很短的消息摘要H。

以MD5为例,一段消息X经过MD5处理生成消息摘要H,由于MD5是一种不可逆算法,意思是没有逆MD5运算把摘要H无法还原成原来的消息。

但是消息X如果过短或者过于简单,可通过彩虹表或冲撞攻击导致不安全的问题,现在常用做法有加盐(salt)和迭代运算的方法:

加盐就是在原来的消息上人为添加一段字符串与消息X一同进行摘要,迭代运算就是经过多次的Hash运算。这两种方法都可以有效防止暴力破解的方法,而且在不影响用户体验时多次迭代能极大提升破解所需的资源。本文采用加盐的方法去提升安全性能。

将上述两种方法结合,在数据传输前,一份进行MD5摘要然后进行私钥签名,另一份用对方公钥加密,组合后传输就可保证数据无法被窃取。传输到服务器端后用约定好的MD5对已解密的密文进行MD5摘要,再和解密摘要进行对比就可保证数据完整。

3 实验测试

本文使用IDEA开发工具,JDK1.8开发环境,MySQL数据库,swagger作为测试API结果显示。

1)验证码测试,需求两个参数:签名后的验证码和公钥,提交到服务器判断。

响应结果会将签名的验证码,使用发过来的公钥进行验证,并和存入session的数据进行对比,然后返回响应数据。

2)测试Token请求:需求用户名和密码,密码经过MD5处理,后台由实现类查询数据库对比密码,正确则签发Token并封装。

响应返回结果:

4结束语

本文通过现有的公钥密码体系与电子办公这种强调身份的工作进行结合,提供一种更加安全可靠方案。通过使用非对称加密,混合摘要加密的方法,并与传统的登录方式进行结合,能做到网络身份与真实个人对应,有效防止网络匿名危害,使用Token还能提升用户的操作便利性,减少服务器检索次數的优点,并且在数据传输方面也能做到不泄露,无法篡改且数据完整。

参考文献:

[1] 刘知贵,杨立春,蒲洁,等.基于PKI技术的数字签名身份认证系统[J].计算机应用研究,2004,21(9):158-160.

[2] 徐津,温巧燕,王大印.一种基于Hash函数和分组密码的消息认证码[J].计算机学报,2015,38(4):793-803.

[3] 高朝勤.信息系统等级保护中的多级安全技术研究[D].北京:北京工业大学,2012.

[4] 郭丞乾,蔡权伟,林璟锵,等.单点登录协议实现的安全分析[J].信息安全研究,2019,5(1):59-67.

[5] 范展源,罗福强.JWT认证技术及其在WEB中的应用[J].数字技术与应用,2016(2):114.

【通联编辑:代影】