视频会议加密技术研究*

2020-12-23张舒黎石元兵任旭斌窦步纹周泽恒

张舒黎,石元兵,任旭斌,窦步纹,马 超,周泽恒

(成都卫士通信息产业股份有限公司,四川 成都 610041)

0 引言

视频会议系统是基于图像和声音交流的实时通信系统,使得在地理上分散的用户可以共聚同一会议空间,通过图形、声音等多种方式交流信息,增加参会人员对会议内容的理解能力,极大地方便了协作成员之间真实、直观的交流[1]。当前,视频会议逐步向着多网协作、高清化、开发化的方向发展,被广泛应用于各行各业。特别是在新冠抗疫期间,视频会议对于远程医疗会诊、政府远程指挥、企业复工复会等多方面具有重大意义。

在视频会议的应用中,会议内容可能涉及国家机密、军事情报、商业秘密及私人信息等敏感信息,一旦泄露,将面临极大的安全风险。本文从典型视频会议系统抽取密码需求,结合商用密码算法进行研究,设计视频会议加密方案,确保视频会议信息数据安全,保障视频会议持续发展与安全应用。

1 现状及需求

1.1 视频会议

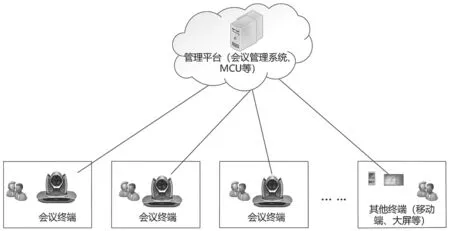

视频会议系统的典型组成如图1 所示,可以将其大致分为终端侧、平台侧两部分,此外还包括线路、网络等[2]。终端侧主要是会议终端,包括专用的会议终端、以及移动终端+APP、大屏显示等其他形态的设备。平台侧包括会议管理、MCU 等后端服务器,用来实现会议控制、会议呼叫、混音、画面编辑等功能。

在实际应用中,视频会议系统往往进行级联扩展、云化部署,以满足广泛的视频会议通信需求。

图1 典型视频会议组成

1.2 视频会议加密需求

随着视频会议的持续发展和广泛应用,视频会议的安全性日益凸显,其加密需求显得尤为迫切。很多的科研机构、企业纷纷对加密视频会议技术进行研究,并推出相应的解决方案和产品[3-4]。然而现有方案往往基于国际密码算法,使用单一加密方式,防护效果并不突出。本文结合当前视频会议的发展趋势以及实际的密码使用情况,归纳出如下三方面的加密需求:

(1)端到端高效加密需求:随着视频、带宽、编解码等技术的成熟和发展,视频会议呈现出高清化、规模化等特点,相应地,端到端保护、高效视频加密、多路视频并行加密等成为了新的需求。

(2)安全可扩展需求:视频会议场景各异,不同场景下,其具体的安全需求不尽相同,因此,需要制定差异化、可扩展的加密方案以满足不同的安全需求。

(3)密码合规性需求:目前,很多的视频会议系统往往采用国际密码算法[5](如:AES、RSA、DES、SHA1、MD5 等)。然而,随着“棱镜门”事件的曝光以及王小云院士宣布攻破国际密码算法等[6],国际密码算法的安全性问题日益显现。另一方面,我国推出安全自主可控的商用密码算法[7]SM1、SM2、SM3、SM4、SM7、SM9、ZUC 等,已经(或将要)成为国际标准,被广泛应用于金融、能源、党政等重要领域。对视频会议进行加密保护时,应当结合国产商用密码,构建安全合规的密码应用体系。

2 视频会议加密技术研究

2.1 总体框架

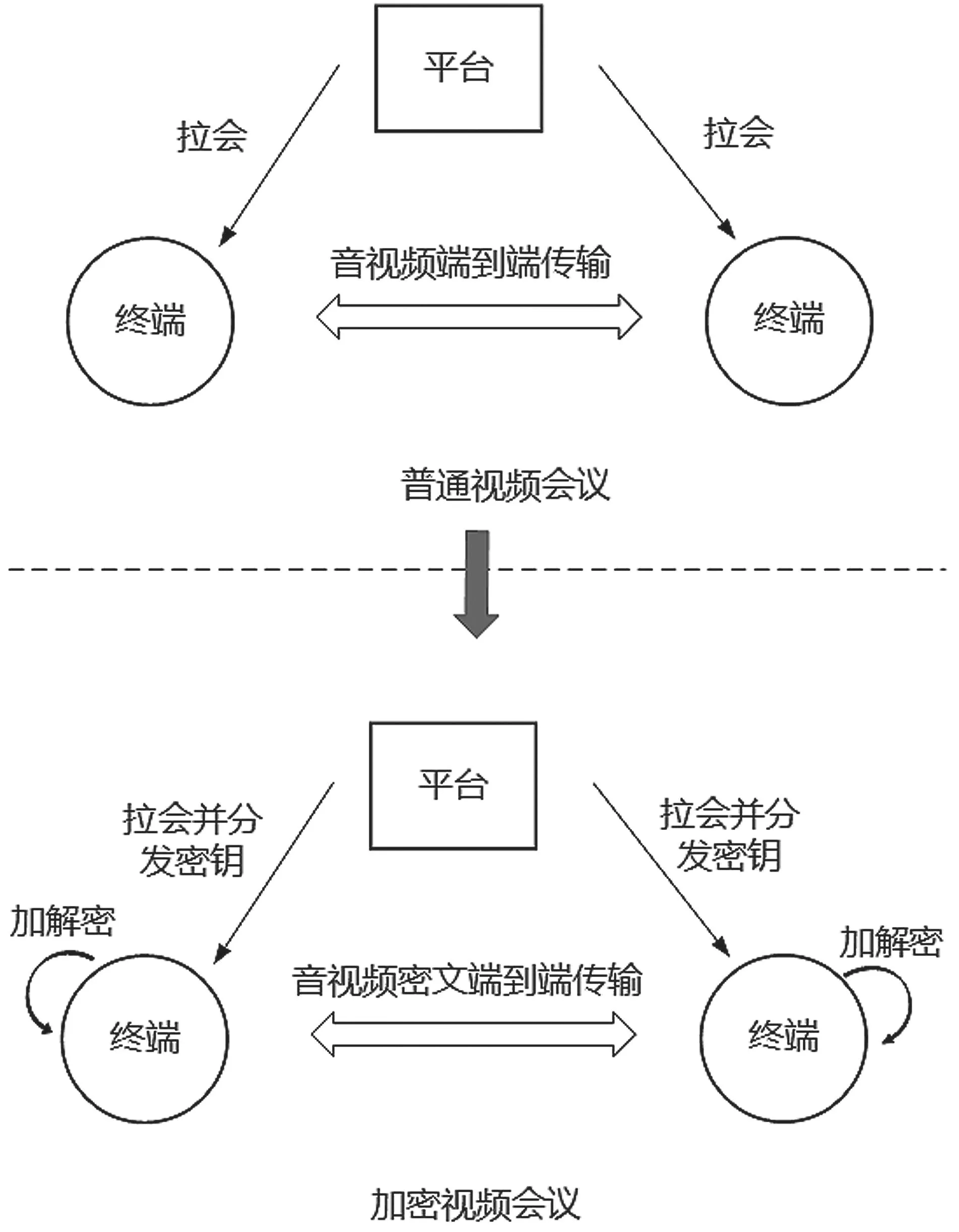

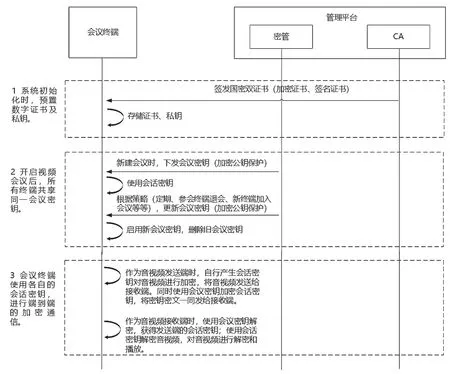

在传统视频会议中,与会人员控制会议平台,向视频会议终端发起会议,会议终端采集本地音视频并发送到其他会议终端。加密视频会议系统中,平台在发起会议的同时向终端分发密钥,参会终端对本地采集的音视频进行加密并传输给对端设备,当接收到对端设备发送的音视频密文后进行解密和播放。其框架如图2 所示。

图2 加密视频会议框架

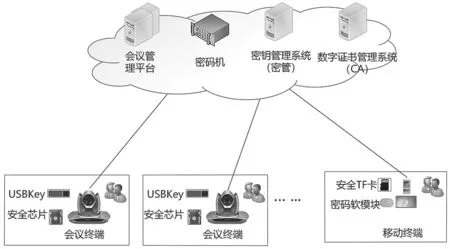

在加密视频会议系统中,视频会议终端设置密码设备,如USBKEY、TF 卡、密码软模块等,使其具备数据加解密、密钥及证书存储等安全能力。平台配置密码机、密钥管理系统、数字证书管理系统,实现密码运算、密钥生命周期管理、证书生命周期管理等功能。典型组成如图3 所示。

2.2 密码密钥配置

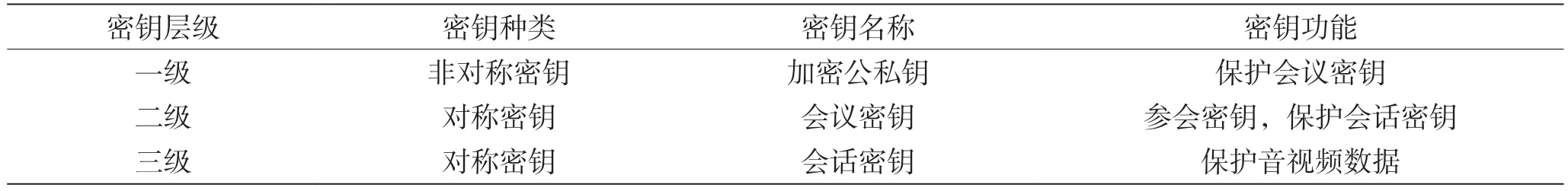

系统采用SM2/3/4 商用密码算法。SM2 算法用于签名验签、对称密钥加密保护等。SM3 算法用于完整性保护。SM4 算法用于对音视频数据的加密保护。系统使用双证书(加密证书、签名证书),采用三层密钥,密钥体系如表1 所示。

加密视频会议的密钥流程如图4 所示。密管向参会终端分发会议密钥,所有参会终端共享同一个会议密钥。作为视频发送者的参会终端产生会话密钥,通过会议密钥加密保护的形式,将其发给视频接收端。收、发双端共享相同的会话密钥,基于会话密钥进行端到端的加解密。

图3 加密视频会议系统典型组成

表1 密钥体系

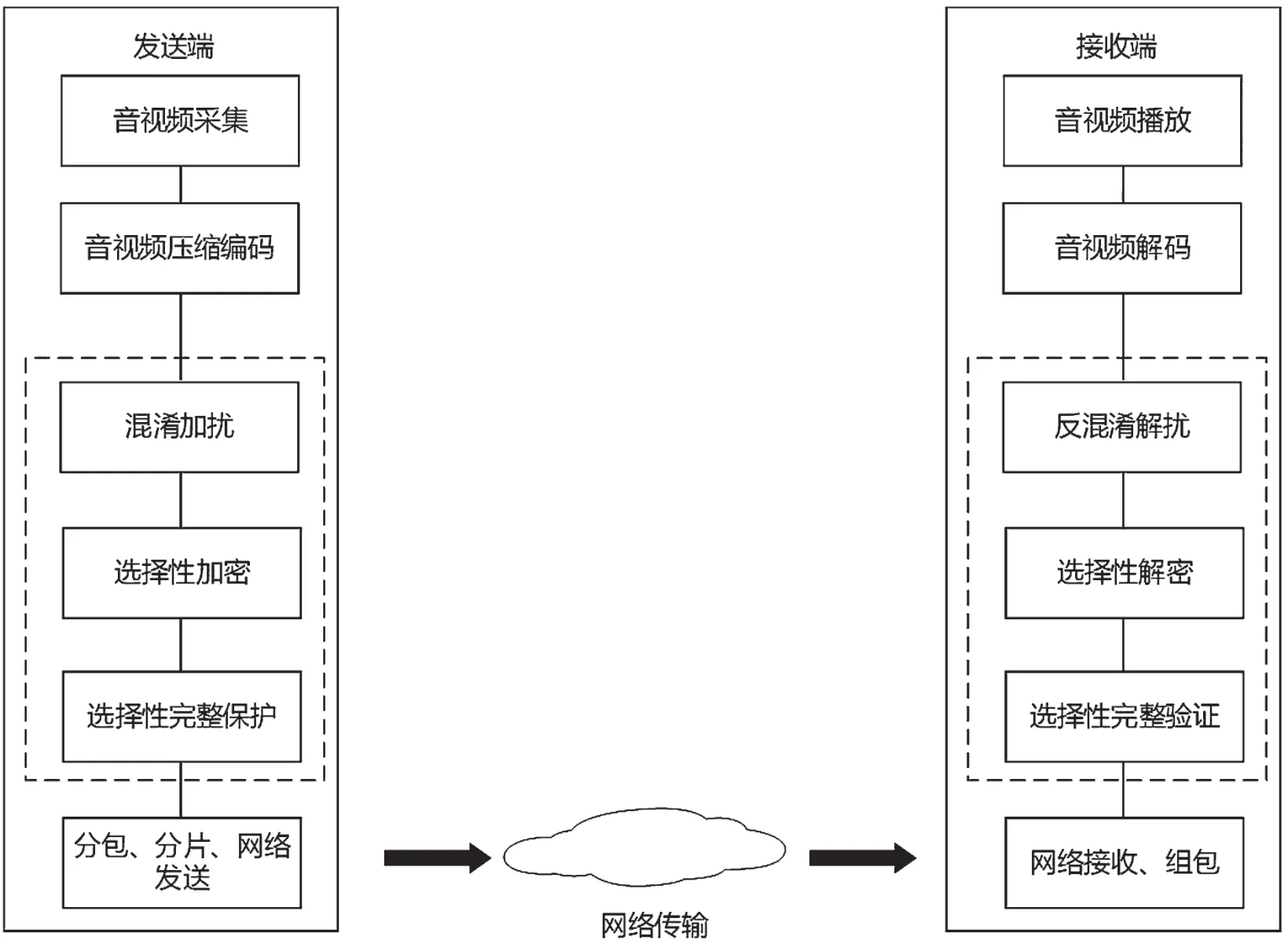

2.3 加密设计

发送端和接收端处理音视频的总体流程如图5所示。由图可见,方案采用了三层防护:混淆加扰、选择性加密、选择性完整保护。混淆加扰的目的是让码流更加混乱,增大码流分析破解的难度;选择性加密提供不同等级的加密强度,保护音视频数据的机密性;选择性完整保护是按需对部分音视频进行完整性保护,防止非法篡改和破坏。三层防护的设计,极大地增强了系统的安全性。

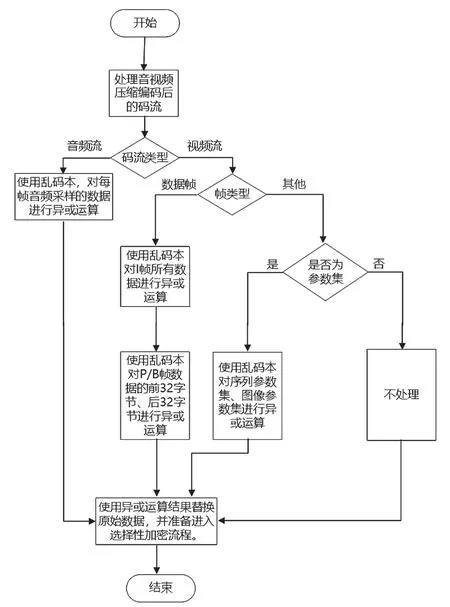

发送端混淆加扰算法如图6 所示。

混淆加扰的关键是乱码本。乱码本采用一会一本的机制。平台在每次新建会议时生成乱码本,安全分发给参会终端。乱码本包括AudioRN(音频帧乱码)、IframeRNCoe(I 帧乱码系数)、PBframeRN(P/B 帧乱码)、ParaRN(参数集乱码)四部分内容,相关的设计和使用准则如下:

图4 密钥流程设计

图5 端到端加密总体流程

图6 发送端混淆加扰算法

AudioRN:为不低于单音频帧最大长度的随机数串。将AudioRN 截断为与音频帧等长的数串,然后与音频帧数据进行异或运算。

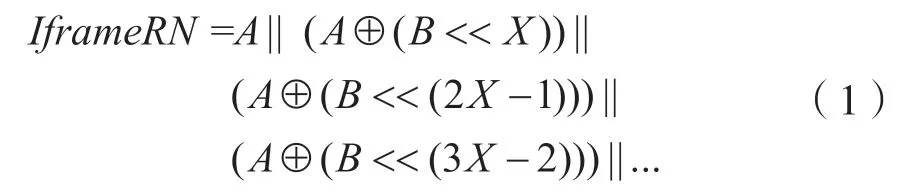

IframeRNCoe:包括1K 字节的随机数串A、64字节的增量随机数串B、递增偏移量X。使用式(1)得到IframeRN,将IframeRN截断为与I 帧等长的数串,然后与I 帧数据进行异或运算。

PBframeRN:为64 字节的随机数串。将P/B 帧的前32 字节与PBframeRN 的前32 字节异或,将P/B 帧的后32 字节与PBframeRN 的后32 字节异或;如果P/B 帧不足32 字节,则将PBframeRN 截断为与P/B 帧等长的数串,然后与P/B 帧数据进行异或运算。

ParaRN:为64 字节的随机数串。如果参数集长度小于64 字节,将ParaRN 截断为与参数集等长的数串,然后与参数集进行异或运算;如果参数集长度大于64 字节,只对参数集前64 字节进行异或运算。

由于I 帧数据量大,对IframeRNcoe 进行扩展,可以得到足够长的乱码IframeRN。其实现方式如下:

其中||表示数串拼接,⊕表示按位异或,<<表示循环左移。

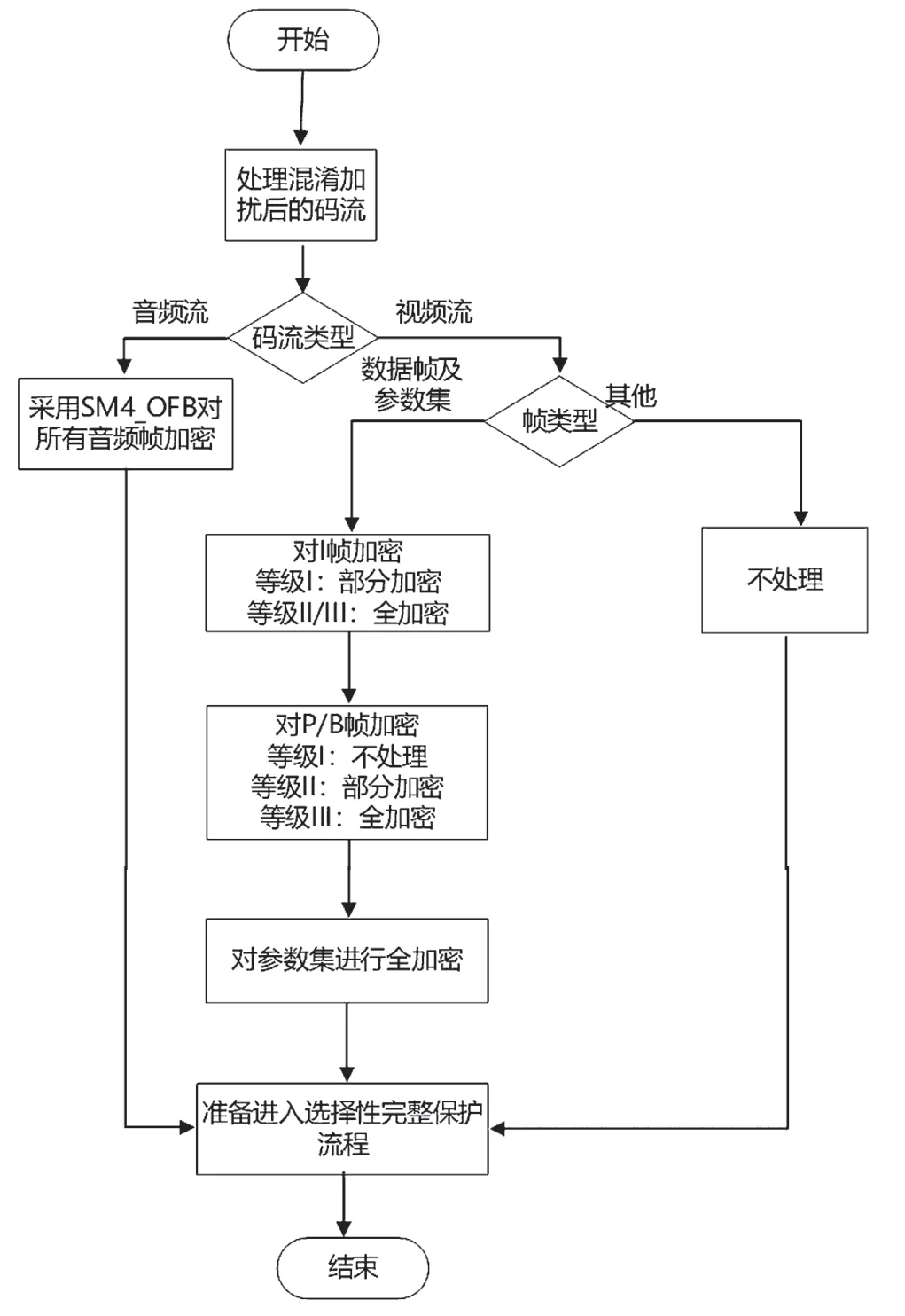

发送端选择性加密算法如图7 所示。

图7 发送端选择性加密算法

在算法流程7 中,涉及三种安全等级:I 级(一般)、II 级(较高)、III 级(高)。三种安全强度的定义如表2 所示。

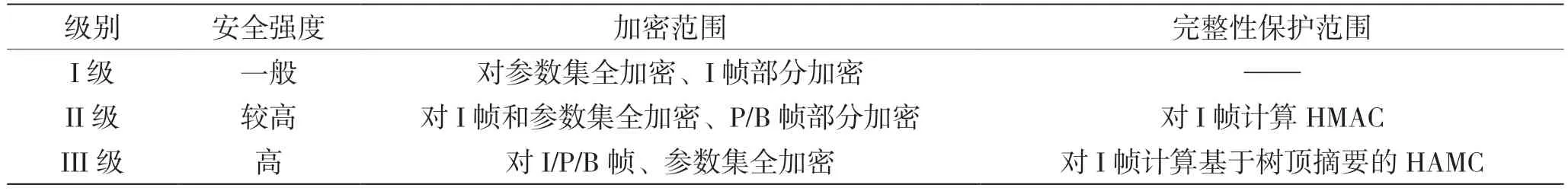

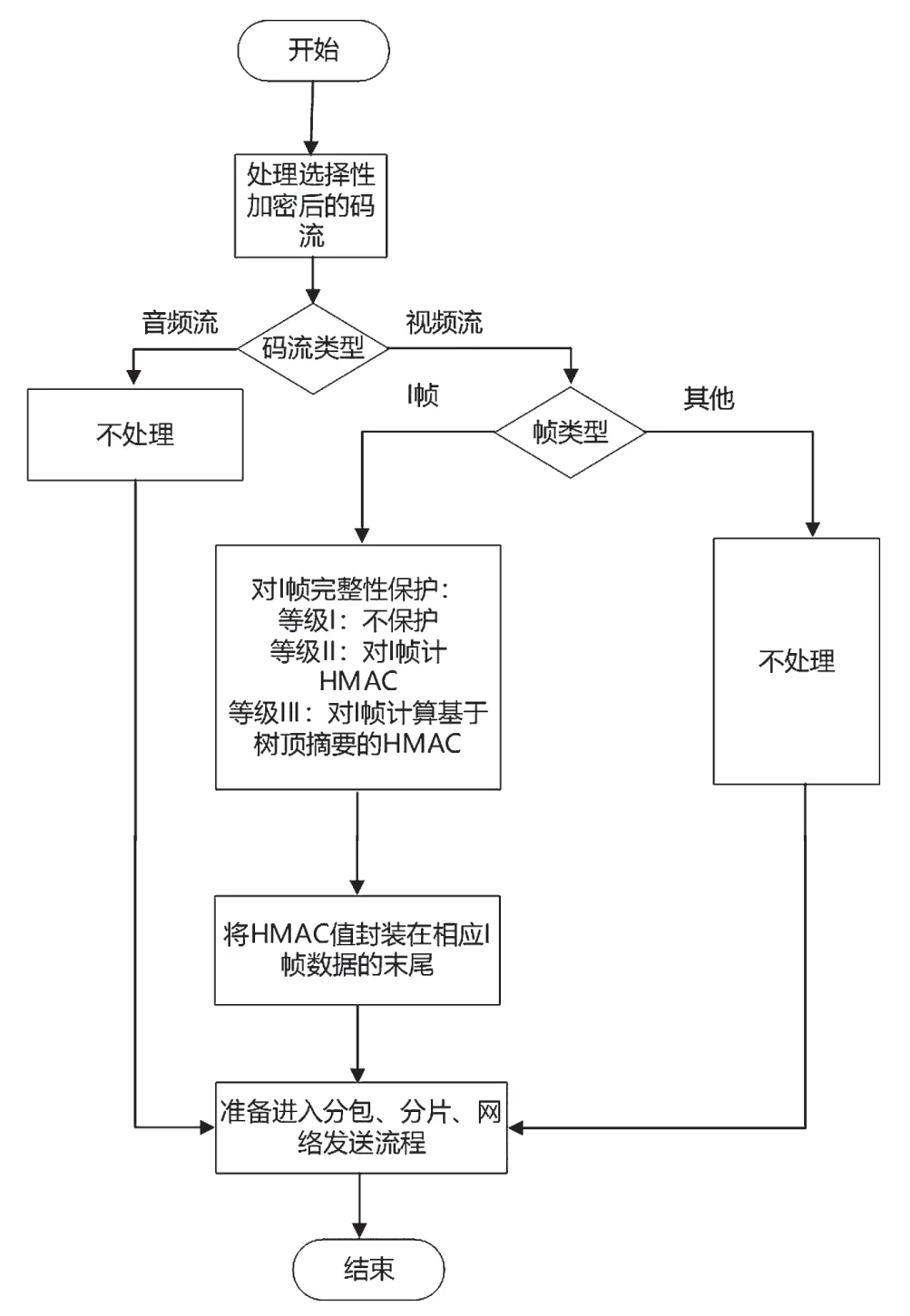

表2 安全强度定义

不同强度下,不同类型的数据将采用全加密或者部分加密的方式。其中,部分加密过程如下:

设待处理数据为M,长度为L,设置分组参数T(T>4),将M分为T组数据,前T-1 组数据长度均为,最后1 组数据长度为;

发送端选择性完整保护算法如图8 所示。

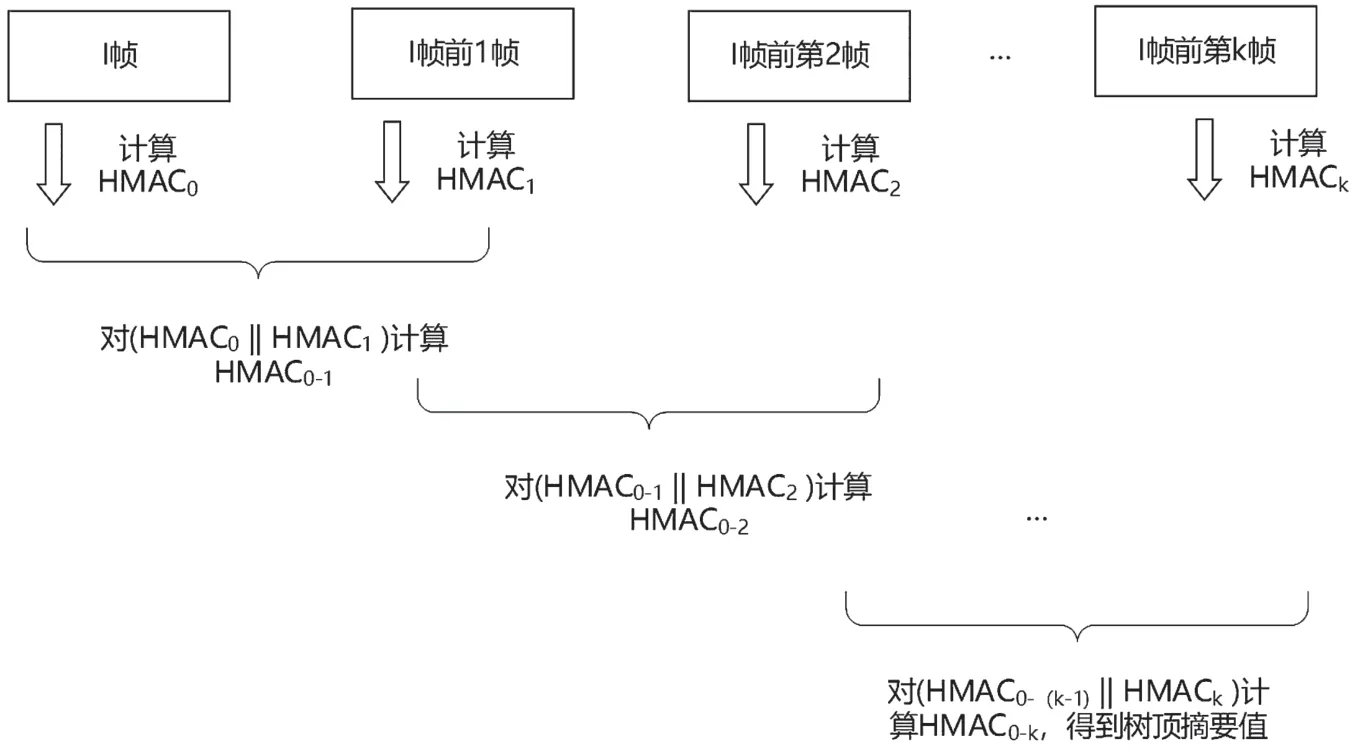

采用选择性完整保护的方式对视频I 帧数据进行保护。在等级I 时,不进行处理;在等级II 时,发送端对I 帧数据计算SM3_HMAC,将HMAC 值封装进I 帧数据的末尾;在等级III 时,发送端计算I 帧及其前k(k>0)个连续帧的树顶摘要值,将其值封装进I 帧数据的末尾。

树顶摘要计算示意如图9 所下。

接收端的流程为发送端的逆向流程,需要保证接收端与发送端共享同样的策略和参数配置。具体实现形式可以通过平台控制、收发双方协商、事先预置等方式实现。

3 对比分析

3.1 安全性评估

密码算法强度高:常用的视频会议加密系统往往采用AES、RSA、SHA1 等国际密码算法,本系统采用由我国自主设计的SM2/3/4 商用密码算法,安全强度不低于国际算法且自主可控,更适合部署于党政、金融、能源等行业领域。

图8 发送端选择性完整保护算法

三重防护高安全:本系统轻耦合式地组合应用混淆加扰、选择性加密、选择性完整保护三种安全技术。系统中的关键信息(如策略配置、乱码本、密钥信息、身份信息等)均以密文的形式在网络中传输,以防止非法网络截获和破坏。某一安全技术敏感信息的泄露都不会直接影响其他技术的安全性,此种设计大大增加了系统的复杂度,提升了整体的安全性。

图9 树顶摘要算法

安全等级可扩展:传统的视频会议加密系统往往只对音视频进行加密,未对安全等级进行区分。本系统充分考虑音视频数据的结构特点,对视频数据I 帧、视频数据P/B 帧、视频参数集、音频数据帧进行区分,综合运用混淆加扰、选择性加密、选择性完整保护等多种安全技术,提供不同等级的安全保护能力,以满足广泛的加密视频会议场景需求。

3.2 系统性能影响

本章节通过构建模拟的应用场景,分析加密技术对系统性能的影响情况。

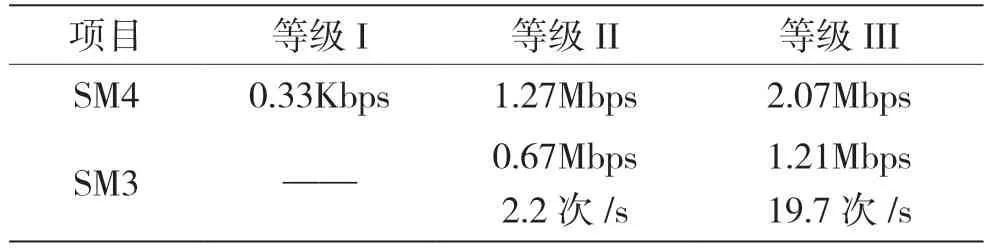

场景1:高清视频会议中,视频码率为2 Mbps,帧率24 fps,I/P 帧频率比为1:10,I/P 帧大小比为5:1,无B 帧,音频码率为64 kbps,T=10,k=4。表3 展示了单个会议终端在处理单路码流时的密码运算能力情况。能够看出,随着安全等级的增加,会议终端所需的密码运算速度持续增加,系统性能负载也越高。

场景2:基于场景1 的视频会议,提供三种运算能力的密码设备。第1 种为低性能密码设备(A-id),SM3/4 运算速度不高于4Mbps,SM3 运算次数不高于20 次每秒;第2 种为中等性能密码设备(B-id),SM3/4 运算速度不高于20Mbps,SM3运算次数不高于200 次每秒;第3 种为高性能密码设备(C-id),SM3/4 运算速度不低于200Mbs,SM3 运算次数不低于1000 次每秒。图10 展示了在不同安全等级下,三类密码设备支持加密视频会议的最大接入数情况。由图可见,当安全等级一定时,配置更高性能的密码设备可以支持更多的终端进行加密会议;当密码运算能力一定时,安全等级越高,实际可参会的终端数量越少。在实际部署时,可以灵活地根据安全需求、参会数量等选择适当运算能力的密码设备。

表3 处理单路信号的密码性能要求

4 结语

本文对加密视频会议进行研究,分析现状与密码应用需求,基于国家密码局发布的商密算法对视频会议进行安全设计,引入混淆加扰、选择性加密、选择性完整保护三重机制进行层层防护,实现视频会议的加密保护,最后对方案进行分析和评估。本文设计的视频会议加密方案具备高安全、可扩展、灵活性等优点,具有较高的实用性。