一种基于模糊理论的终端安全性评估研究

2020-12-15房潇马琳刘鹏

房潇 马琳 刘鹏

摘 要:文章以等级保护思想为参考依据,构建了终端安全性评估指标体系。针对终端安全性所涉及的特征,基于多指标综合评价与模糊数学理论构建了安全性评估模型。运用构建的评估模型对真实的终端的安全性实施了评估,验证了模型的可行性与实用性,为信息系统中终端安全性的改进完善提供了量化参考。

关键词:终端安全性评估;指标体系;模糊数学原理;等级保护

中图分类号: TP393 文献标识码:A

Abstract: In this paper, the assessment indexes system of client security was established properly according to the theory of Information Classified Security Protection .And aiming at the common key features of client security, the evaluation model was built based on fuzzy theory and so on. Finally, the model was used to assess the real client, the practical case proved the feasibility and validity of the assessment model . The result provides effective evidence for improving the security of client.

Key words: client security assessment, indexes system, fuzzy thoery, Information classified security protection

1 引言

随着信息化建设的逐步深入,政务、军事等信息系统已成为国家稳定发展的基础设施。网络空间在受到前所未有的关注同时,这一非传统领域的安全也正面临着日益严峻的挑战。

作为使信息安全建设满足计划、执行、评估、改进循环(PDCA循环)这一科学可持续性发展的重要机制与手段,安全性评估近年来正成为信息安全领域研究的焦点问题[1]。信息安全遵循木桶原理,对于信息系统而言,整体安全性往往取决于安全措施实现最差的计算设施[2]。终端既是信息系统最普遍存在的一类计算设施,亦是信息与数据资源的主要载体,能否综合考虑与终端安全相关的因素,基于某种理论、通过某种方法,实现终端安全性的量化评估,并依据评估结果按安全性劣至优的顺序进行针对性加固,对提升整个信息系统的安全性具有重要意义。

终端的安全与不安全这两个概念互为对立,却没有明确的量化界限,也无法用量化数值直接衡量,具有显著的模糊特性。模糊理论能够通过隶属度这一概念实现安全与否间模糊关系的量化表述,基于模糊理论的模糊综合评价方法适用于本问题的解决。为此,本文基于多指标综合评价与模糊数学理论,构建终端安全性评估模型,以满足前述实际客观需求。

2 终端安全性评估指标建立

2.1 指标体系基本概念

模糊综合评价方法是最为常用的多指标综合评价方法之一。多指标综合评价方法是将量化表示评估对象多种特征因素的各个指标值进行融合计算的一类方法的总称[3]。构建的评估指标体系是否合理与使用综合评价方法实施评估所得到的结果的科学性、客观性息息相关。然而,指标体系的构建并没有形式化的方法,遵循指标体系构建原则是保证其相对合理的关键,主要的原则有三点:完备性—指标体系涵盖待评估对象与评估目的相关的主要特征;独立性—各指标含义相互独立即各指标表征评估对象的不同特征;可执行性—可执行性涉及两方面内容,一方面各指标值测量手段与方法固定、可行,另一方面指标体系中指标数量适当,以保证工作量可控[4,5]。

2.2 评价指标体系的建立

等级保护制度是我国开展信息安全工作的基础依据,相关政策、法规以及标准具有权威性与科学性,有较好的借鉴与参考意义。《信息系统安全等级保护基本要求》这一标准就明确指出了终端安全所涉及的几方面因素,包括身份鉴别、安全标记、访问控制、可信路径、安全审计、剩余信息保护、入侵防范、恶意代码防范以及资源控制[6,7]。本文基于等级保护理论构建终端安全性单层评估指标体系,其集合的表示形式为U={u1, u2, u3 ,u4 u5, u6 ,u7, u8, u9},具体构成如图1所示。

2.3 指标权重赋值

各终端安全性评估指标所表述的安全特征相对终端安全性评价的目的而言并非同等重要,指标的权重便是衡量各评估指标之间相对重要性的唯一参量。权重的赋值方法较多,本文采用层次分析法(AHP)这一较为经典与常用的方法对终端安全性评估指标进行赋值[8]。该方法分为三个步骤。

(1)构造判断矩阵。为使决策判断定量化,可选用常用的1~9标度法对评估指标的相对重要性进行两两比较赋值。

(2)权重求值。权重求值即求判断矩阵特征向量与最大特征根问题。可利用方根法求解,其过程分别为在确定判断矩阵为A的情况下计算判断矩阵各行元素的乘积,如式(1)所示。计算矩阵各行元素乘积的n次方根,如式(2)所示。对n次方根进行正规化处理,如式(3)所示。计算判断矩阵的最大特征根,如式(4)所示。

3 模糊综合評价模型

3.1 模糊综合评价

模糊数学原理是模糊综合评价方法的数学理论基础,扎德(L.A.Zadeh)在《模糊集》论文中定义了模糊集与隶属度这两个重要概念。隶属度使模糊概念可用精确数学方法诠释事物特征与模糊集合间的关系[10,11]。

3.2 设定评语子集

评语集合V即模糊集合,由多个评语子集构成,各评语子集用于表述不同评价结果。评语子集个数n的取值范围通常为3~7。本文根据实际需求,将评语集合的等级分为五级,即终端安全性评估结果的表述方式为:高(v1)、较高(v2)、中(v3)、较低(v4)、低(v5),用集合的形式可表示为V={ v1,v2,v3,v4,v5}。

3.3 建立模糊关系矩阵

在设定评语子集的基础之上,构建各指标与评语子集所构成的模糊关系矩阵R,如式(7)所示。

式中rij表示指标ui所描述的性质隶属于评语子集vj所表示的评价等级的程度,且。因而,构建模糊关系矩阵R,可分别着眼单个评估指标与各评语子集间的关系,求解其模糊隶属度向量。模糊隶属度向量可由专家评议法计算,其过程分为两个阶段。

(1)专家打分。由专家分别根据评估对象的实际情况独立对单个指标所表征的事物特征隶属于不同评语子集所描述的等级的程度按升序进行排序。例如,当评语子集个数为5时,第k位专家对指标u1的隶属程度排序为p1j-k={p11-k,p12-k,p13-k,p14-k,p15-k}={1,3,4,2,5},则意味对于评估对象而言, 第k位专家认为指标u1所描述的该对象的特征,隶属于“高(v1)”这一评语子集所描述的等级的程度相对隶属于其它评语子集所描述的等级的程度而言最高,因为其值为5。同理,该对象由指标u1所描述的特征隶属于“低(v5)”这一评语子集的程度最低。

(2)统计计算。

1)针对各指标,对全体专家隶属度排序值进行累加。计算方法如式(8)所示,式中t表示参与评价的专家人数,s 表示评语子集个数,m表示指标个数。

3.4 模糊合成

模糊合成可用式(10)表示,其过程是通过将表示各指标相对于评价目的重要程度的权重向量W,与表示各指标与不同评语子集间的模糊关系的模糊矩阵R进行模糊运算,最终可求解得到评估对象整体的特性与评语子集间的关系向量B。

(10)

3.5 评估结果评判

结果的评判可依据最大隶属度原则、最大接近度原则、加权平均原则或模糊向量单值化原则。根据信息安全保障、建设遵循“分级保护、适当投入”这一核心思想,本文构建的终端安全性评估模型的结果评判采用加权平均原则[12],即v1=5、v2=4、v3=3、v4=2、v5=1,通过加权公式(11)求得最终的评判结果值N。当N≥Vi,即表示终端的安全性不低于Vi所表示的安全程度等级。

4 案例分析

本文以某一实际终端为待评估对象,说明本文构建的终端安全性评估模型具体实施、使用的过程,并验证模型的科学性与可行性。

(1)终端安全性评估指标权重赋值

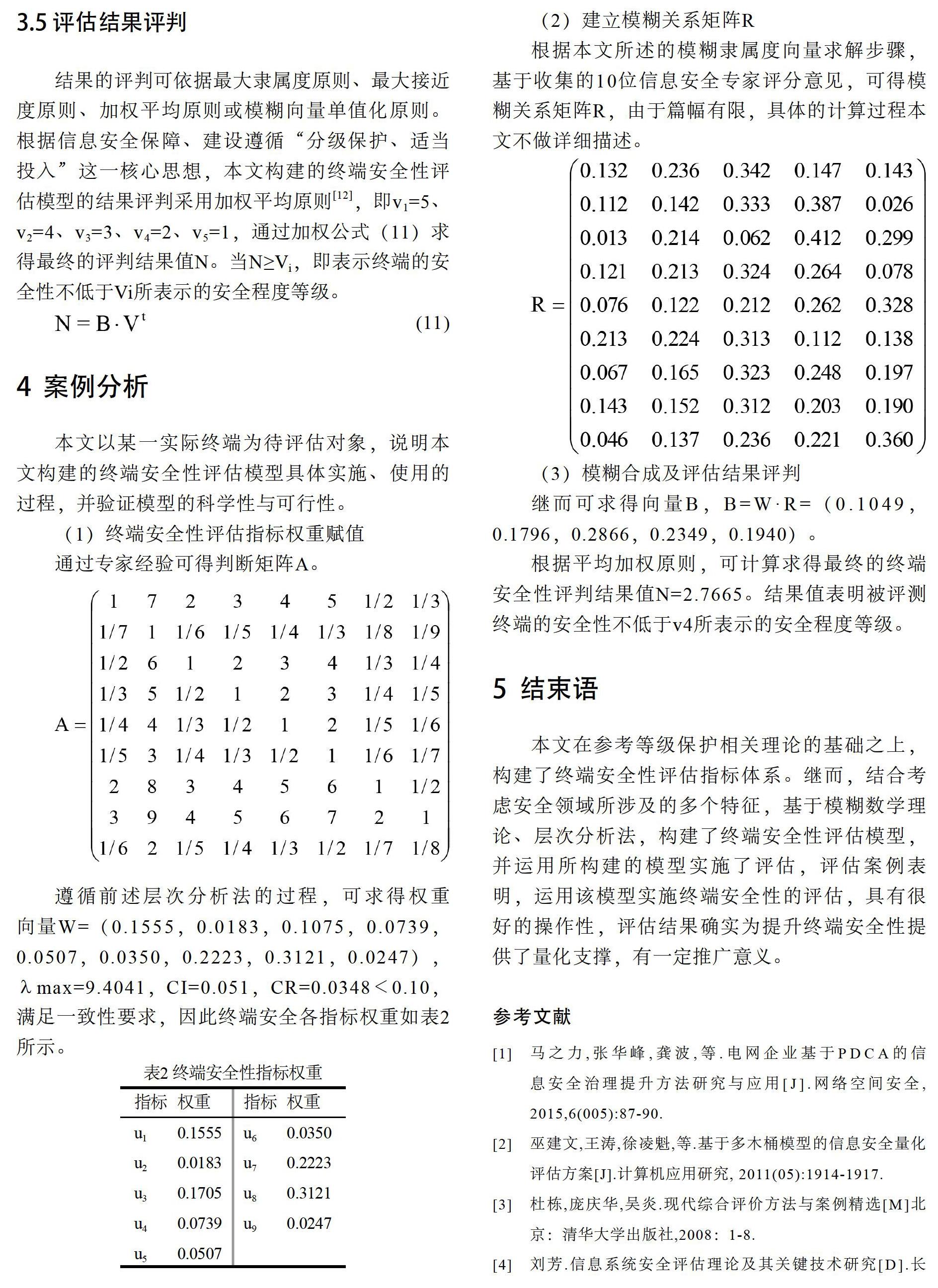

通过专家经验可得判断矩阵A。

遵循前述层次分析法的过程,可求得权重向量W=(0.1555,0.0183,0.1075,0.0739,0.0507,0.0350,0.2223,0.3121,0.0247),λmax=9.4041,CI=0.051,CR=0.0348<0.10,满足一致性要求,因此终端安全各指标权重如表2所示。

(2)建立模糊关系矩阵R

根据本文所述的模糊隶属度向量求解步骤,基于收集的10位信息安全专家评分意见,可得模糊关系矩阵R,由于篇幅有限,具体的计算过程本文不做详细描述。

(3)模糊合成及评估结果评判

继而可求得向量B,B=W·R=(0.1049,0.1796,0.2866,0.2349,0.1940)。

根据平均加权原则,可计算求得最终的终端安全性评判结果值N=2.7665。结果值表明被评测终端的安全性不低于v4所表示的安全程度等级。

5 结束语

本文在参考等级保护相关理论的基础之上,构建了终端安全性评估指标体系。继而,结合考虑安全领域所涉及的多个特征,基于模糊数学理论、层次分析法,构建了终端安全性评估模型,并运用所构建的模型实施了评估,评估案例表明,运用该模型实施终端安全性的评估,具有很好的操作性,评估结果确实为提升终端安全性提供了量化支撑,有一定推广意义。

参考文献

[1] 马之力,张华峰,龚波,等.电网企业基于PDCA的信息安全治理提升方法研究与应用[J].网络空间安全, 2015,6(005):87-90.

[2] 巫建文,王涛,徐凌魁,等.基于多木桶模型的信息安全量化评估方案[J].计算机应用研究, 2011(05):1914-1917.

[3] 杜栋,庞庆华,吴炎.现代综合评价方法与案例精选[M]北京:清华大学出版社,2008:1-8.

[4] 刘芳.信息系统安全评估理论及其关键技术研究[D].长沙:国防科学技术大学,2005.

[5] 郭振民,胡学龙,姜会亮.网络与信息系统安全性评估及其指标体系的研究[J].现代电子技术,2003,9(152):9-11.

[6] 马力,毕马宁,任卫红.安全保护模型与等级保护安全要求关系的研究[J].信息网络安全,2011,6:1-4.

[7] 赵云.等级保护测试评价方法研究[J].信息安全与技术, 2019,010(003):76-80,98.

[8] Bu G Z, Zhang Y W .Grey Fuzzy Comprehensive Evalution Based on the Theory of Grey Fuzzy Relation[J].Systems Engineering-Theory&Practice.2002(4):141-144.

[9] 赵焕臣.层次分析法:一种简易的新决策方法[M].北京:科学出版社,1986:12-16.

[10] Zadeh L.A ., Fuzzy sets[J].Information And Control , 1965,8:338-353.

[11] 劉芳,戴葵,王志英,等.基于模糊数算术运算的信息系统安全性定量评估技术研究[J].模糊系统与数学, 2004(04):122-126.

[12] 刘一丹,董碧丹,崔中杰,李永立.基于模糊评估的等级保护风险评估模型[J].计算机工程与设计, 2013,34(2):452-457.