一种新的基于重认证方式的隐私保护方案①

2020-10-26赵化启杨松涛

王 斌,孙 悦,李 晶,王 超,赵化启,杨松涛

(佳木斯大学信息电子技术学院,黑龙江 佳木斯 154007)

0 引 言

随着智能设备的广泛普及以及政府对网络安全的大力宣传,人们对移动设备的安全需求逐渐增大[1]。移动云计算是移动终端设备通过移动云应用将数据处理和数据存储外包给云中资源丰富的计算平台的一种综合性技术[2]。为减少内存的使用,大多数用户都习惯将密码、照片等信息保存在云端。移动设备由于体积小、易携带的特点使它丢失的概率比其他应用设备更容易丢失。虽然大多移动设备都被设置密码,但当移动设备丢失时,攻击者可以根据用户的习惯或者是通过破解技术使得用户个人隐私泄露。此外,在云辅助无线体域网中,云服务器属于云存储服务提供商[3]。在多授权环境下,各个授权点独立的伪用户赋予相应属性,这造成了属性之间的关系难以权衡。但传统的访问控制技术并不适于这一新兴领域,而基于属性的访问控制技术能够克服传统技术中的缺陷,非常适于云辅助无线体域网[4]。因此,将重认证和基于访问的控制技术相结合,提出一种新的隐私保护方案。

1 相关知识

1.1 重认证方法

对于移动终端的认证,传统的显式认证技术,如基于口令的、基于身份令牌的方法,逐渐显示出一些局限性[5]。如频繁加/解锁将会严重影响用户体验;攻击者很容易知晓并破解认证口令;用户开机后离开也将使得移动终端处于无保护状态[6]。针对每一种常见的触屏操作,作者提取了静态和动态特征,并以此刻画不同的用户,对用户的身份进行认证。结果表明触摸交互行为在智能手机用户中表现出充分的辨别能力和稳定性。Zdenka Sitova等人[7]结合手的移动方向和点击行为对手机用户进行认证,结果表明该方法具有良好的识别效果。考虑到隐式认证的广阔前景,以及缺乏对隐式认证方式评价标准,Vishal M等人[8]通过一系列实验对比了常见的隐式认证方法,并指出各自的优点和缺陷。该成果可为开发人员的选择提供方便。现有方法无法完全满足移动用户使用云计算时的几项要求:密钥的安全性、用户的隐私需求、透明性以及可以完全低于常见的攻击方式等等。任何一项有所不足都有可能给用户带来巨大的损失和严重的后果,因此所提出的方案应该具有完备的安全性能力。

1.2 访问控制技术

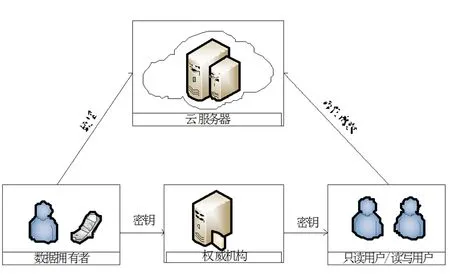

访问控制一直是信息安全领域研究的热点问题。传统访问控制协议通常假设数据所有者和存储服务器驻留在同一个可信域中,即数据是存储在一个可信的服务器上。在云辅助无线体域网中,云服务器属于云存储服务提供商,这种假设是不成立的[9]。而基于属性的访问控制技术能够克服传统技术中的缺陷,非常适于云辅助无线体域网[10]。基于属性的加密(Attribute-based Encryption,简称ABE)是一种以属性为公钥的加密算法[11]。目前主要有两类ABE机制:由接收方制定访问策略的密钥策略ABE机制(KP-ABE)和由发送方规定密文访问策略的密文策略ABE机制(CP-AKE)。Ruj等[12]利用基于属性的签名协议设计了一个去中心化的访问控制协议,然而他们的协议需要使用复杂基于属性的签名,也不支持属性的撤销。Li等[12]提出了一个面向多授权中心的属性撤销方法,然而他们的协议只适合KP-ABE,并不能用于访问控制协议的设计。Yang等[13]也提出了一个属性撤销方法,然而他们的方法需要非常复杂的解密运算,并不能应用在移动网络中。由于CP-ABE中的用户私钥与一个属性集合相关,与访问控制模型更加接近,因此CP-ABE更适合来构造访问控制协议。基于CP-ABE的访问控制协议如下图1。

图1 CP-ABE模型结构图

如图1所示,CP-ABE的系统模型主要由云服务器、数据拥有着、可信的权威授权机构、用户四部分主体构成。

(1) 云服务器。主要用于提供数据以及对信息的存储服务。此时定义这个主体是半可信的。

(2) 数据提供者。这一部分的主体首先需要自己指定范文策略,并以此来加密自己将要请求的数据。然后将加密后的数据上传到云端进行保存。其中,数据提供者不依赖于云服务器对数据的控制访问。

(3) 用户。首先先向云服务其发送一个请求数据,其次由云端对密文进行解密,其中若该用户的属性集合满足数据提供者指定的访问五年策略,则云服务器将密文发送给用户。最后用户利用私钥解密密文获取相应的数据。

(4) 可信授权中心。此时这个权威机构被认为是可信的。是整个系统的核心主体,主要负责密码管理、分发以及生成系统参数。

2 基于重认证的CP-ABE方案

2.1 重认证技术

方案针对移动终端易丢失的特点,设计高效的动态演化情境感知隐式重认证方法,防止用户隐私数据泄露。

分析移动终端的用户特征和情境因素,通过传感器获得如下信息:

(1) 多点触屏信息。响应超过一根手指的触摸记录触摸的位置、触摸面积和触摸的压力,转化成单一的触摸事件发送给操作系统。一系列触摸事件连接在一起,被识别为不同的手势。

(2) 移动终端加速信息。通过在x、y、z三个维度空间上捕获移动终端的位置测量其加速度,通过数据处理获取用户移动特征。

(3) 光强信息,反映移动终端所处的情境。

(4) 声音强度信息,反映移动终端所处的情境。

(5) 配对信息,由于用户往往会随身携带多个移动设备,这些设备同时丢失的可能性要远远小于单一设备丢失的可能性。所以,移动终端能够感知到的同一用户的设备,也能够帮助设备进行用户认证。

提出了一种动态演化情境感知的重认证系统架构。主体思路为:

(1) 移动终端采集用户的各种特征数据,进行简单的预处理,将抽取的特征发送给服务器端。

(2) 服务器端对这些特征数据进行分类训练建立用户特征模型,移动终端定期下载用户特征模型。

(3) 移动终端采集各种环境信息,通过配对信息和安全协议进行配对。其中安全协议的设计主要是防止攻击者获得传输中的情境信息或者开展中间人攻击。另外,考虑到不同设备之间的环境还是可能存在一些差异,所以,通过纠删码的设计达到容忍少量情境差异的目的。

(4) 对于用户特征数据和情境感知数据,移动终端将根据用户所在的状态进行动态验证,比如用户不能移动的时候,可能用触屏行为和光强配对验证,用户移动的时候,可能用加速度和温度配对验证。如果通过验证,新的数据可以作为训练样本以演化用户特征和情境特征,否则,将提示移动终端拥有者并采取防御措施,如出现密码提示或者自动锁定等。

2.2 隐私保护方案

CP-ABE是一种基于属性加密的隐私保护机制。主要有数据发送方规定访问策略,并将属性集合与其访问的请求数据相关联,接收方可以根据自己的授权属性来读取密文。这种隐私保护技术适用于很多方面,其具体的算法如下。

(1) 系统初始化:这是一种通过可信授权中发放密钥的随机化初始算法,具体表达式如公式(1)。

Setup(λ,U)→(PSK,MSK)

(1)

其中λ使安全系数,U是树形控件,PSK为系统公钥,MSK为系统主密钥。

(2) 生成密钥:密钥的生成大多通过可信的密钥发放中心进行发放,具体表达如公式(2)。目的是请求者生成用户密钥USK,该密钥与属性集合相关联。该密钥是根据PSK、MSK以及请求服务数据的提交的包含属性的集合A生成的。

KeyGen(PSK,MSK,A)→USK

(2)

(3) 加密:加密算法式有数据拥有者所执行的一种随机化算法。其算法为Encrypt(PSK,T,A)→CT,由数据拥有者执行。其中T为等待被加密的消息,与系统公钥PSK和与访问策略相关联的控制结构相结合,生成基于属性加密的密文CT。值得注意的是,此时只要满足访问策略的请求者才能进行解密密文CT的操作。

(4) 解密:?解密算法为确定性算法,由数据请求者执行。当用户解密密文CT时,首先给云端发送请求数据,然后云服务器给用户返回CTR,此时用户可以开始解密。表达式为:Decrypt(PSK,USK,CT)→T。其中输入为系统公钥PSK、用户密钥USK以及密位CT,如果此时包含用户属性的集合满足访问策略,则算法将会自动进行解密从而获得相应的明文数据。

根据云辅助无线体域网的特点,设计安全高效的CP-ABE机制。在设计多授权中心的CP-ABE机制的过程中,最大的挑战是如何把不同的属性私钥关联起来,同时又能够抵抗共谋攻击。

上面设计的CP-ABE机制仅能提供数据的保密性。而在现实中还存在以下攻击:①攻击者冒充数据所有者产生密文并上传到CS;②攻击者大量CS上下载密文,从而引起拒绝服务攻击。为了解决这两个问题,本课题拟把设计的匿名认证协议与CP-ABE结合起来设计访问控制协议。数据所有者上传密文和用户获得密文之前,必须经过CS的认证来确定行为是否可行。这样可以大大提高系统的安全性和可用性。

3 方案的仿真及分析

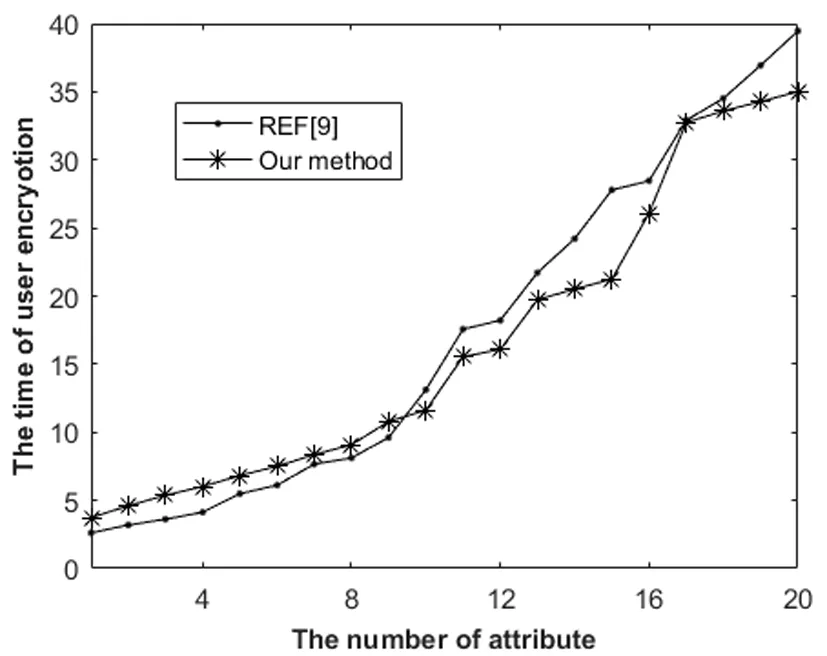

文献[9]中提出了一种基于CP-Abe的类似属性匿名方案,并借助中心服务器和协作用户,可以抵抗推理攻击和查询服务中任何实体的隐私检测。

图2展示了用户在加密时所用时长的比较。从结果我们可以看出,两个方案的加密时间以及开销都是随着属性的增加而增长,并且呈现出线性的增长趋势。这是由于每个方案加密时所进行的计算都与密文的长度由线性正相关的关系。从图中我们可以看到文献[9]的耗时是最短的,但缺点是访问策略方面没有进行加密。所以尽管本文所提出的方案在加密时长上略略逊一筹,但由于支持隐藏访问策略,所以可以弥补时间上的问题。

图2 加密时间比较

图3主要体现的是解密者在执行揭秘操作时所需要花费的时间。通过时间花销对比可以看出,与文献[9]中所提算法相比,提出的方案解密时长较短。这是由于本文算法生成的密文较为简洁短小,因此可以快速地进行解密,从而缩短了时长。

图3 解密时间比较

4 结 论

结合用户行为特征和情境感知的隐式重认证方法和基于属性的加密算法相结合的方式,设计了一种新的基于重认证的隐私保护方案,可以抵御由移动设备丢失带来的信息泄露问题。此外,通过实验可以验证本文算法在实现复杂访问策略的同时,还能满足解密时间短、效率高的优点。