基于人工智能的校园网络安全探索与研究

2020-10-14廖彬

◆廖彬

基于人工智能的校园网络安全探索与研究

◆廖彬

(福州大学网络安全与信息化办公室 福建 350108)

本文针对校园网络安全问题提出了人工智能的解决策略,如:网络的防火墙配置对策、基于用户权限的管理等。本文还通过人工智能来判断防火墙政策规则的新增、删除及规则顺序调整的动作,作为调整防火墙政策规则的参考,保持防火墙系统维持较佳状态。

校园网络;网络安全;人工智能

1 引言

在大学校园电子化发达的情形下,使得原本传统的纸本作业以数字化的方式被处理及传递,虽然带来了便利,但也同时隐含着许多风险,例如含有机敏性及个人隐私的数据在公开的网络上遭窃取、或伪冒身份从事不当行为、瘫痪系统网络导致造成损失等,种种的网络安全事件已频传在政府、企业等单位,甚至在单纯校园里也难以幸免,虽然学校是以学术研究及培育人才为目的,对于入侵者来说不如政府机关拥有国家机密、企业有着商业机密来得有诱因,但也不可掉以轻心,因为在信息应用普及下,学校的行政流程以及学生的教学互动等作业大量依赖计算机系统的运作,同时伴随网络上种种越权存取(unauthenticated access)、入侵(cracking)、计算机犯罪(computer crime)的新挑战,在本研究中,针对人工智能对校园信息安全处理对策进行探讨。

2 AI在网络安全中的应用场景

2.1 AI网络安全分场景建设主要采用技术

AI网络安全场景建设方面,可基于大数据做大安全。基于机器学习、深度学习算法的人工智能安全分析引擎,能够更好地处理模糊、非线性、海量数据,通过对不同数据类型的大量数据进行聚合、分类、序列化,有效检测识别各类网络安全威胁,大大提升安全检测效率、精准度和自动化程度。人工智能技术可对各种网络安全要素数据进行归并、关联分析、融合处理,通过大量安全风险数据进行关联性安全态势分析,综合分析网络安全要素,评估网络安全状况,预测其发展趋势,进而构建智能化网络安全威胁态势感知体系。

2.2 AI网络安全分场景

在网络入侵检测方面。入侵检测技术是利用各种手段方式,对异常网络流量等数据进行收集、筛选、处理,自动生成安全报告提供给用户,如DDoS检测、僵尸网络检测。

在预测性恶意软件防御方面。预测性恶意软件防御技术通过使用机器学习和统计模型,寻找恶意软件家族特征,预测进化方向,提前进行防御。包括智能防病毒网关、智能Web应用防火墙、智能防火墙、智能网络流量分析等。

在网络安全动态感知方面,包括网络安全预警通报、网络系统安全风险自评估、网络安全自动化运营等,网络安全态势感知技术利用数据融合、人工智能、智能分析和可视化等技术,直观显示、预测网络安全态势,为网络安全预警防护提供保障,可在不断的自学习过程中提高系统的防御水平。

此外,人工智能技术在网络安全运营管理、网络系统安全风险自评估及物联网安全问题上多有应用。

3 基于人工智能的网络安全防御策略

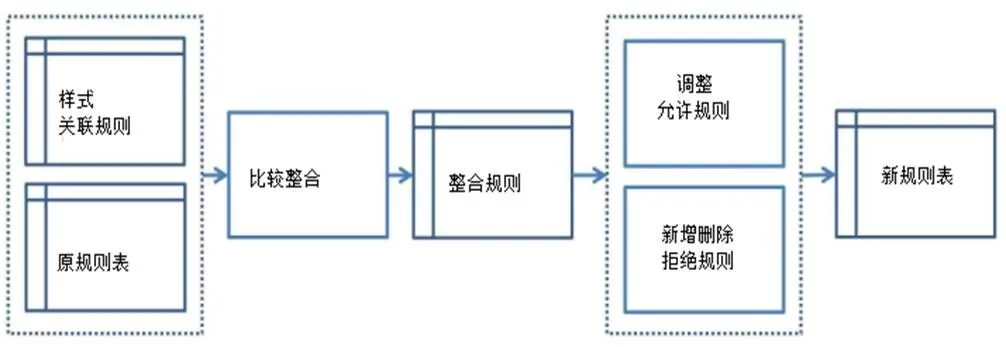

近年来有部分研究运用防火墙日志记录进行分析,尝试运用人工智能技术来找出隐含于防火墙日志记录的规则,进而提供管理者作为加入或更新防火墙政策规则的参考,以提升防火墙的效率。本研究所提出防火墙规则自动更新方法流程如图1所示,主要可以分为四个步骤,依次为:数据前处理、关联规则挖掘、改变挖掘及防火墙政策规则评估。

关联规则与防火墙政策规则的整合评估流程如图1所示。经由数据挖掘,可以得到新兴样式、新增样式及消失样式等三种不同样式的关联规则。其次,不同样式的关联规则再与现存的防火墙政策规则(或称原规则表)进行比较与整合。本研究根据防火墙系统运作的特性,最终比对不到规则的封包都将会拒绝(Deny),而原本允许(Allow)的记录则表示这些规则已存在于现行防火墙政策规则表中,最后通过调整允许规则及新增、删除拒绝规则来持续提升并保持防火墙系统的效率。

图1 防火墙政策规则整合流程图

本研究的防火墙政策调整动作原则如表1所示,此表汇整出任何两个时间点所产生的关联规则比对表,符合该表的特征即执行后续相关动作。例如:在连续两周所挖掘出来的拒绝关联规则符合新兴样式(即支持度增加),就将此结果通知管理人员并且建议可将该笔拒绝类型的关联规则加入防火墙政策规则中。同样地,在连续两个月所挖掘出来的允许类型的关联规则符合新兴样式(即支持度增加),而且此规则已经存在现有规则表中,即可建议管理人员调整此笔允许类型关联规则的优先比对顺序,使得防火墙系统运作更有效率。

表1 各种类型规则的执行动作

*Not Available:不可能出现的情况。

*若规则不属于上述类型的规则,则维持现状(对现有防火墙规则表不做任何异动)。

由于防火墙运采用正面表列的方式,若封包与现有防火墙规则表中的规则都比对不到的话,就会拒绝该封包存取。各种规则类型的执行动作详细描述如下:

(1)因为该规则既然已经存在现有防火墙规则表(有),而且关联规则类型属于允许,故对现有防火墙规则表不做任何异动,即维持现状。

(2)因为该规则既然未存在现有防火墙规则表(无),代表不可能有任何封包因为该规则而通过防火墙(即不可能出现此规则),故此状况属于NotAvailable。

(3)因为该规则既然已经存在现有防火墙规则表(有),而且关联规则类型属于允许,故对现有防火墙规则表不做任何异动,即维持现状。

(4)因为该规则既然未存在现有防火墙规则表(无),代表不可能有任何封包因为符合该规则而通过防火墙(即不可能出现此规则),故此状况属于NotAvailable。

(5)因为该规则属于Emerging(即规则的支持度大幅增加),代表符合此规则的封包将大幅增加,为了让封包与防火墙规则的比对次数减少。因此,将调整该规则在防火墙规则表中的先后顺序,即该规则的顺序往前调整,让此符合此规则的封包尽快通过,以降低封包的比对次数。

(6)因为该规则既然未存在现有防火墙规则表(无),代表不可能有任何封包因为符合该规则而通过防火墙(即不可能出现此规则),故此状况属于NotAvailable。

(7)因为该规则既然已经存在现有防火墙规则表(有),而且关联规则类型属于拒绝,故对现有防火墙规则表不做任何异动,即维持现状。

(8)因为该规则既然未存在现有防火墙规则表(无),而且关联规则类型属于拒绝,故对现有防火墙规则表不做任何异动,即维持现状。

(9)因为该规则属于Perished(即规则的支持度低于最小支持度门槛值),代表符合此规则的封包已经大量减少或消失,为了让封包与防火墙规则的比对次数减少。因此,可以评估将该规则从防火墙规则表中删除,以降低封包的比对次数。

(10)因为该规则既然未存在现有防火墙规则表(无),而且关联规则类型属于拒绝,故对现有防火墙规则表不做任何异动,即维持现状。

(11)因为该规则属于Emerging(即规则的支持度大幅增加),代表符合此规则的封包将大幅增加,为了让封包与防火墙规则的比对次数减少。因此,将调整该规则在防火墙规则表中的先后顺序,即该规则的顺序往前调整,让此符合此规则的封包尽快拒绝,以降低封包的比对次数。

(12)因为该规则既然未存在现有防火墙规则表(无),然而该规则属于Emerging(即规则的支持度大幅增加),代表符合此规则的封包将大幅增加,为了让封包与防火墙规则的比对次数减少,故防火墙规则表中应加入此规则,让此符合此规则的封包尽快拒绝,以降低封包的比对次数。

本研究尝试整合关联规则挖掘及改变挖掘等技术,提出基于人工智能的防火墙规则自动更新方法。首先挖掘出关联规则,进而运用改变挖掘技术分辨出新兴样式、新增样式及消失样式等3种不同样式的关联规则。最后,将具有不同样式的关联规则运用于防火墙政策规则的调整,进而提升防火墙效率。实验结果也证实基于人工智能的防火墙规则自动更新方法的效果优于原始规则表及Apriori方法,同样的网络攻击方法,本文提出的方法可以比原来的方法甄别效率提高一倍,效果提高一倍。

4 总结

本文以解决校园网络信息安全问题的角度开发出分析人工智能在网络信息安全中的应用,协助管理人员可以快速地完成侦测网络攻击和异常。本文以解决部门信息安全问题的角度分析人工智能在网络信息安全中的应用,协助管理人员可以快速地完成网络攻击和异常。本文所开发的网络安全管理系统不但可以节省网络管理员的管理时间,还可以提高管理效率。而当面临如目标式攻击此类需要长时间且大量的数据以进行分析时,传统的关联式数据库无法处理如此巨量数据,因此,本研究利用人工智能技术以解决此问题,而实验证明本研究所设计的系统大幅提升解决巨量记录文件分析效率的问题。

[1]王兴国.企业网安全管理问题与策略研究[J]. 辽宁行政学院学报,2015(05):23-25.

[2]陈坚.校园网络安全问题分析及解决方案设计[D]. 长春工业大学,2016:23-26.

[3]崔孝林.网络安全评估系统的设计与实现[D]. 中国科学技术大学,2019:56-59.

[3]李江涛.基于行为的病毒检测系统的设计与实现[D]. 北京交通大学,2018:90-92.