基于烟草工业网络流量监测分析与安全防护应用

2020-03-07

(河南中烟工业有限责任公司安阳卷烟厂 河南 455006)

随着网络通讯技术的飞速发展,基于以太网的工业总线通讯技术正逐步取代基于令牌环等技术的工业总线,并在工业现场的DCS、FCS 等形式的控制系统中得到了广泛的应用。工业以太网串联起相应的控制系统中的各类操作站、服务器、终端设备等,是各个设备单元、服务器等其协同控制工作的脉络,主导着整个工业控制网络中的互联互通和不同层面的分与合。随着现代工业控制的多控制系统高度集成化的高带宽需求、分布式网络对于网络端口的高密度要求、网络边界安全等相关技术特性带来了工业网络流量监测的新的需求。

工业网络中保持一个合理正常稳定的网络流量,是保证工业网络控制系统安全运行的前提,在工业网络中如果网络流量经常性处于超负荷或者与实际不符的异常小流量的工作环境中,说明该系统也许可能正在受到各种病毒、蠕虫等外部威胁源的攻击或网络中的设备出现故障等情况。这不仅会影响到整个工控系统的正常运行,甚至导致整个系统的瘫痪[1-2]。

Min Wei和Kim Keecheon 用ARMA模型对工业控制系统网络中的无线工业网络的流量进行了建模,但是由于相对条件限制导致整个通用性大打折扣[3]。P.Abry和D.Veitch应用小波技术分析网络流量[4]。Falliere N 等人在SCADA中应用了基于神经元网络的入侵来检测SCADA中网络流量的异常[5]。高春梅提出一种基于周期性求和自回归滑动平均模型的工业控制网络流量建模方法[6-7]。王丽婷利用多分形乘法模型进行网络流量的性能分析及研究[8]。黄宗和利用哈希函数实现流的匹配算法实现了以太网流量监测系统设计[9]。

近几年来随着工控系统网络安全的问题凸显,各种病毒、特洛伊木马、蠕虫等外部威胁源进入管理网、办公网后,就可以直达现场控制层网络,直接威胁到工业生产。工控网络的异常流量的检测对于工控系统网络安全显得尤为关键,因此对于工控系统的流量模型及网络流量监测分析的研究也越来越受到关注。

1 网络流量监测模型

就目前而言传统的短相关的网络流量模型主要有Poisson模型、Markov模型和Regression模型等,自相似的模型主要有重尾分布的on/off 叠加模型、M/G/∞排队模型、FBM(分形布朗运动)/FGN(分形高斯噪声)模型和基于小波的模型等。不同的模型有不同的使用范围,也因为各自的网络流量特征,存在着各自的优势和局限性。基于某烟草工业网络流量出现局部的丢包和抖动的动态性特点和厂区数据中心流量长相关的特征进行了马尔科夫调制的泊松模型(Markov Modulated Possion Process(MMPP)网络流量模型的研究[10]。

数据流独立的增量到达过程 )(tX,数据流的到达增量的概率服从泊松分布[11]。

当把此时的网络的队列为MMPP/G/1 时,其MMPP/G/1的等待时间闭合表达式拉普拉斯转换形式如下。

其中如果处理每一个数据包的时间不变,那么

H(s)=e-st,A为负载率,q和Q分别为到达率矩阵和模型的无穷小算子生成器。G为到达率和状态转移率构成的超越方程决定。t为单个数据包花费的时间。

用指数函数A来对(2)式中队列等待时间的残存函数进行分解,得出了网络中缓存队列溢出的概率。

其中S1由以下约束方程决定:

当使用系统大小接近队列长度时a=p,此时可得出丢包率为

烟草行业中随着工控系统的集中监控程度越来越高,烟草生产过程系统中的制丝、卷包、物流、动力能源等各个子系统的互联互通大大提高。在各自的子系统主干网中的流量以及各个子系统上传至数据中心的流量,由于其位置的特殊性,很多独立的、各直流紧密关联的数据流汇合到主干网上。其流量的相关性就变得很弱,这与传统短相关模型的假设前提一致的Poisson模型相符。

根据网络利用率,n条TCP 流的网络链路其缓存容量B应该小于等于

由此得到大量的流量在长时间的叠加条件下表现出逐渐平稳的特性,数据包的数量呈现出高斯分布状况,从而确定丢包率与缓存容量B 之间存在以下关系。

为误差函数。建立骨干网的流量模型与Poisson模型相符。

2 烟草工控网络流量获取

在企业生产过程中的底层的各种工控设备间、服务器与服务器、设备与服务器间进行数据交换,实时向服务器发送各种数据。通过分析服务器与主干网、数据中心交换机直接连接的链路中的网络流量来对整个控制系统中的网络运行状态进行评估。

在车间内生产网中网络设备数量较多,一旦有设备出现流量异常会影响各设备间的信息通讯故障致使相应的设备不能够正常运转,导致车间大面积瘫痪。因此,对各设备的流量进行分析从中发现问题所在十分必要。利用网络监测系统通过旁路抓包方式实现对所有在网设备进行上下行流量、上下行流量包、发现时间的实时监控。

为了获取到主干网、数据中心等的网络流量,把相对独立的一个个孤立的数据包变为连续的网络流量S,用如下网络流量近似算法:

其中,L(t)为t时刻获取的数据包大小,△t为获取数据包的时间间隔。在这里其时间间隔远远大于1 微秒。

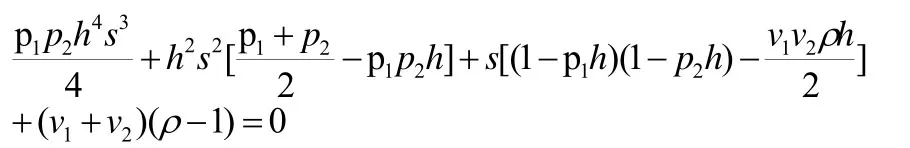

烟草行业的工控系统主要由SCADA数采系统和PLC 控制系统、IFIX、Wincc 等的设备控制层、集中监控层、生产管理层三层体系结构构成。由工业交换机组成的工业环网是制丝生产工控系统典型特征,环网上的控制设备分别接入由工业交换机、IO服务器与操作员站等组成集中监控网络。管理网通过接入的交换机与车间各种数据库服务器、Wincc服务器、OPC数采服务器、Web服务器等进行数据交换。车间数据管理层为ERP 或MES系统提供数据,其网络结构为多环形拓扑结构,如图1所示,图1为某烟厂制丝工控系统网络架构[13]。

在系统开机运行后正常生产时,各个底层控制器、操作站等服务器发送周期性的信息数据,服务通过交换机、路由器等向数据中心的中央服务器发送数据。各设备间、设备与服务器、服务器与服务器间互联互通通过数据交流,保障车间正常生产。

图1 某烟厂工控系统的网络架构图

某平台集中式应用主要应用在车间网络设备数量较多,网络拓扑结构比较复杂,需要监控和诊断的网络数据点较多的场合下,其应用特性如下:

(1)iNetLink 可以根据需要接入到车间主干控制环网和PLC 控制子网上,对其管理的网络器件状态进行实时监控和数据采集;

(2)在车间主干网络上配置iNetGrip应用服务器,每个iNetLink将数据传输到应用服务器上,由应用服务器统一对外提供OPC Server DA的数据访问方式,使车间监控SCADA系统只需要和iNetGrip应用服务器通信即可集成所有iNetLink设备;

(3)除应用服器外,将在车间配置专门的管理计算机用于运行iNetGrip 诊断系统,明确诊断责任;

(4)可以通过应用服务器提供更多的集成接口,如:Web 管理、远程维护等。

在工控网络中的交换层和内部安全区域合理安装上旁路模式的潜伏威胁探针,不仅不影响原来的网络拓扑结构,还可以把网络单点的故障率降下来。潜伏威胁探针通过获取的网络流量会进行攻击识别、异常流量等行为识别和违规行为检测。这时潜伏威胁探针就获得了网络链路中的镜像数据,实现了对网络中用户或服务器的TCP 流的采集。

利用iNetGrip中相应的Wireshark 等软件对网络中心、主干网相应的链路上对网络流量进行抓包分析,得到了当前网络中的流量情况如图2和图3。

图2 某烟厂工控系统网络中流量状况

图3 系统中流量状况搜索

3 网络防护及流量可视化

3.1 网络防护

在工控网络层面,通过对网络结构、网络协议、各节点网络流量、网络规范性等多个方面进行深入分析,寻找网络层面可能存在的风险并进行相应的防护。

平台上的网络安全防护系统利用自身强大的自动化网络数据收集技术,能够发现多个厂商的网络类设备、服务类设备、终端类设备,对接入局域网的设备进行实时或定期监视。对跨路由节点、远程VPN节点、分支机构等地方实现跨路由的实时发现技术,在中心端即可实时对远端分支机构的网络进行网络数据收集。实时有效地对全部网络中的IP地址进行管理和监控,当发现非法或者异常使用IP地址时,给出安全告警信息,供管理员分析、定位和排障使用。虚拟化系统的防护系统能够为每一台虚拟主机提供多层次全方位的安全防护,其主要功能包括防病毒功能、访问控制功能、虚拟补丁、攻击防御等。

通过全面部署终端检测与响应系统,能够解决信息系统内部网络互访不可控问题,规范化主机、业务等网内不同对象的网络访问行为。

系统上线测试阶段通过机器智能识别访问流量记录业务相关信息,可自动生成策略避免策略遗漏造成的安全风险。系统上线后经过业务变更、新老系统增减策略会不停变化,此时通过策略检查对比现有流量及策略情况发现变更情况增减策略。

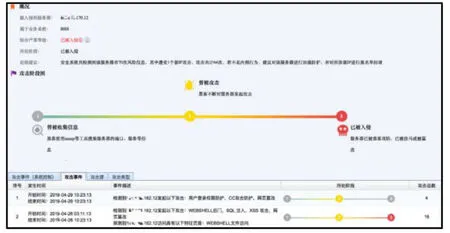

根据流量访问控制解决方法制定了EDR 微隔离方案,实现了网络层各设备间的访问控制,把安全访问策略配置进行可视化处理,实现了对各设备应用服务之间的访问进行隔离控制。优先对所有的服务器进行业务安全域的逻辑划域隔离,并对业务区域内的服务器提供的服务进行应用角色划分,对不同应用角色之间服务访问进行控制配置,减少了非法人员对物理、虚拟服务器攻击机会,集中统一管理服务器的访问控制策略。

利用应用角色之间的主机流量访问控制的技术,提供对业务安全域之间、业务安全域内不同应用角色之间、业务安全域内相同应用角色之间的访问控制策略配置,提供简单可视化的安全访问策略配置,提高安全管理效率,如图4。

3.2 流量可视化

在组织机构内部,由于网络化办公特点,大量网络流量及访问行为产生,网络内部的流量不可视、行为不透明等问题,极易造成安全事件产生,而对于管理者而言,亦需要采取相应措施,以便有效提升内部信息的掌控能力。

应用终端检测与响应系统,通过系统agent 获取办公网络环境中的流量,EDR 可对环境内核心且关键流量中存在的异常内容进行检测,可获取的威胁数据包括:信息收集行为、权限获取、远程控制、数据盗取、系统破坏、木马/病毒/僵尸网络;入侵攻击与病毒泛滥造成的网络流量异常;黑客或黑客组织攻击行为、针对特定目标的入侵行为等。将上述信息获取后形成流量逻辑拓扑图,通过系统展示给客户,如图5和图6。

图4 安全防护系统保护结果

图5 网络流量的可视化

图6 工控系统网络中流量实时状况

4 结束语

网络性能的好坏与网络流量密不可分,网络流量直接关系到网络性能的好坏。在工业网络中如果网络流量经常性处于超负荷流量的工作环境中,超过了其原有本身的运载能力,不仅会导致自身的网络性能下降还会导致设备出现故障等情况。为了提高设备运行效率和安全生产就必须对网络性能进一步改善,归根结底需对网络流量进行研究。

本文以特定的烟草工业控制系统的网络流量为研究对象,通过行业中工控网络的特点确定了数据中心、主干网的网络流量监测模型,在烟厂工控系统中增加相应的网络流量监测、防护、隔离等手段,保障厂区内整个控制系统的安全稳定运行,确保每个车间的安全生产。基于网络安全的防护系统获取当前网络中网络流量并通过可视化手段在网络安全防护系统中展示,有效地把握整体安全态势进行安全决策分析。