无线传感器网络安全事件及边界检测研究

2019-11-29疏国会金鑫陈伟

疏国会, 金鑫, 陈伟

1.安庆职业技术学院图文信息中心,安徽 安庆 246008;2.安庆职业技术学院实验实训中心,安徽 安庆 246008

无线传感器网络是无线自组织网络的形式之一,其无固定基础设施、无中心、终端路由合一、自动多跳、移动分散部署的典型特征,在军事侦察、生态环境感知、抢险救援、传感医疗、智慧交通及智能管家等领域得到广泛应用[1].然而,由其自身特征所引发的信息安全也对其有效应用带来严重挑战.

1 无线自组织网络与传感器网络

1.1 无线自组织网络

以有无固定基础设施为分类标准,无线网络分为蜂窝式网络和无线自组织网络.蜂窝式网络建有固定基础设施,终端节点可以移动,它通过无线链路接入到基础设施,基础设施中的节点在源点和目的地之间传送数据,终端节点不从其他节点转发数据包,且节点在基础设施中是固定的.在无线自组织网络中,没有固定的网络基础设施,数据包通过路由算法自主实现多次跳转到达目的地,传感器节点(Sensor Node,以下简称为节点)的作用既可以是主机,也可以是路由器,能通过其他节点转发数据包,因为节点可能会移动,其不固定性就可能导致传输路由的不确定性,从而使得自组织网络的拓扑结构具有可变性[2].

在无线自组织网络中,节点可以自由移动,并不局限在某一固定的地理范围,它能根据网络传输的需要,自主实现主机和路由器两种角色的转换,所以无线自组织网络及其节点具有自形成、自配置和自愈算法的明显特征[3].这些特征,使得无线自组织网络在军事通信中得到广泛应用[4].此外,它还在临时网络紧急部署、健康状况监测、环境控制等智能自治网领域也具有明显优势.

1.2 无线传感器网络

无线传感器网络是一个部署在特定被观察事物内或接近某事物的无线自组织网络,具有无线自组织网络的所有特征.传感器网络节点的位置无需预先设计和确定,可以在预定目标内或其边缘进行随机部署,它的网络协议和算法具有自组织能力[5].

无线传感器网络的每个节点都配有一个板载处理器(On-board Processor),节点利用其处理能力进行本地简单计算和节点间的协作.传感器节点可以感知现场环境,进行网络组建,并最终将数据传送出来,其间若部署有执行器节点(Actuator Node)的话,可以控制执行器节点来执行某设备的开关指令,则威力更为巨大.其分布结构如图1所示.

图1 无线传感器网络和执行器网络拓扑结构

Fig.1 Topological Structure of Wireless Sensor Network and Actuator Network

2 无线传感器网络典型应用

无线传感器网络和执行器网络可以通过撒播的方式在指定事件范围内或其外围边缘进行随机部署,在复杂系统的安全、监测、控制和驱动以及室内外环境的细粒度监控等方面具有广阔的潜在应用.

在军事应用方面,无线传感器网络是军事指挥、控制、通信、计算机、情报、监测、侦察和目标捕获(Command,Control,Communications,Computers,Intelligence,Surveillance,Reconnaissance and Targeting,C4ISRT)系统的主要部分[6],常用于盟军追踪、战场监测、侦查、目标捕获、战斗损伤评估和化学、生物、放射和核(Chemical,Biological,Radiological and Nuclear,CBRN)检测.

在环境应用方面,可以使用无线传感器网络进行栖息地监测跟踪物种的移动、农牧业生产环境感知控制、大规模土地监测和生化检测等.

在商业应用方面,可以在库存管理、生产质量监测、身体健康监控、材料(部件)疲劳监测、智能楼宇环境控制等领域发挥作用.在医疗领域,可以将无线传感器植入人体,利用其通信能力,完成人体指标持续检测、人工免疫系统建立以及瘫痪肌肉持续刺激等多种目的,其相关应用和安全体系研究正成为热点.

3 无线传感器网络安全事件分析

在无线传感器网络广泛应用的同时,干扰其有效应用的安全事件也给人们带来巨大挑战:无线媒介的载荷能力和差错控制、传输信号的碰撞和干扰、节点故障的拓扑维护、节点定位和时钟同步、生产成本、功耗、可扩展性,特别是在防御各种自然或人为攻击所带来的信息安全事件上,必须能做到快速检测和界定,以避免由于误判可能带来的严重后果[7].

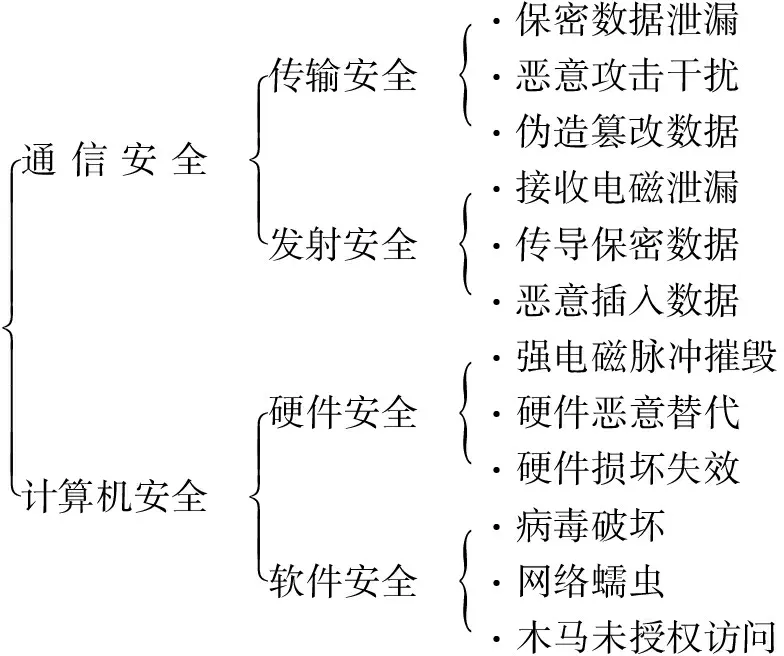

安全攻击是破坏他人拥有信息的安全性尝试,技术的有效应用必须能够通过安全服务来防御攻击,以保证信息安全.安全服务可分为通信安全和计算机安全两大类(图2).通信安全服务能防御经由通信链路或无意发射的被动或主动攻击,以确保通信业务的持续质量,确保秘密数据或信息不被未授权节点截获.计算机安全服务用来保证计算机软硬件安全,探测节点或主机的安全威胁,能自动从攻击中恢复特定节点或主机[8].

按照安全攻击的方式来划分,安全攻击可分为被动攻击方式和主动攻击方式[9].被动攻击方式是以获取机密数据为目的,敌方并没有进行主动干扰正常通信的行为;主动攻击方式是敌方实施了恶意破坏的行为,影响数据的机密性和完整性,以未经授权访问或干扰成功通信为目标[10].在被动攻击中,攻击者进行伪装或隐藏,实施线路窃听来收集数据,通过流量分析来发现自组织网络的拓扑结构和关键节点.被动攻击行为如图3所示.

图2 无线传感器网络信息安全因素

Fig.2 Factors of wireless sensor network information security

图3 无线传感器网络被动攻击行为

Fig.3 Presentations of wireless sensor network when it is attacked

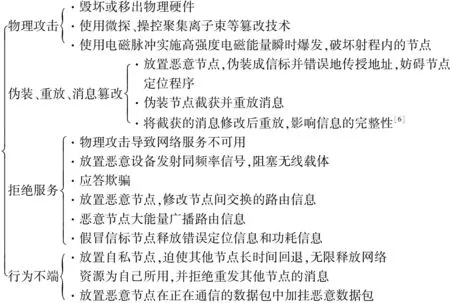

在主动攻击中,敌方的行为直接影响到受攻击网络的运转,可能导致网络服务下降或中断.与被动攻击不同的是,主动攻击的目的通常能通过技术手段加以检测.主动攻击行为如图4所示.

图4 无线传感器网络主动攻击行为

Fig.4 Presentations of wireless sensor network when it attack actively

4 无线传感器网络安全事件的边界检测

无线传感器网络是分布有大量无线传感器节点的自组织网络,其目的是为后方管理控制人员提供尽可能准确的现场状态.由于敌方大量安全攻击事件的存在,系统必须具有快速检测判断出安全事件的能力.实际上,安全事件一旦发生,受影响的往往不是单个的节点,而是会影响到一片区域或特定空间,该区域或空间内的节点均受事件影响,能检测出相同的事件[11].因此,要判断一个安全事件的发生,需要依靠多个节点的共同协作来完成[12].例如:一次化学攻击可以污染大片区域,使得该区域内的节点数据呈现出不同于未污染区域的明显特征;一次辐射攻击可以使以攻击点为中心的特定半径内的节点工作异常.无线传感器网络在工作时必须能够清晰地识别所受影响的区域或空间,确定该区域或空间的边界,这就是无线传感器网络安全事件的边界检测[13].

基于区域的概念,我们用二维欧几里得平面R2来表示.如图5所示.

图5 无线传感器网络平面分布

Fig.5 Horizontal distribution of wireless sensor network

假设:在平面R2里,n个节点分布较为均匀.

定义:

(1)E表示的事件,是R2的子集;

(2)当以x为中心的任意面均包含了E内和E外的点,且x∈R2时,称x在E的边界里.

根据以上分析可知,一个感受到安全事件的传感器的测量值特征应不是孤立的,与其附近的事件具有相关性.反过来说,这些事件也能被边界里的其他节点检测出来[14].但由于应用场景复杂,不排除个别传感器因其自身原因,导致读数异常,这些节点我们称之为错误节点,如果不加以排除,势必会影响到安全边界的准确检测,从而影响决策.因此,当一个事件发生后,要能准确地检测出事件发生的边界,应分为两个步骤:第一步是进行错误节点检测并将其剔除;第二步是事件边界节点检测,求得边界集[15].

4.1 错误节点剔除

设

(1)Si是无线传感器网络中的某一传感器,xi为Si的读数;

(2)Nei(Si)表示传感器Si附近邻居的集合,假设邻居的数量为k,其读数分别用xi1,xi2,…,xik表示;medi为{xi1,xi2,…,xik}的中位数;di为xi和{xi1,xi2,…,xik}的中位数的差值.

所以有di=xi-medi.

根据中位数的定义与算法,medi是过滤出极值的{xi1,xi2,…,xik}样本中心的鲁棒估计值.计算时先将{xi1,xi2,…,xik}按有序排列,取值计算及条件伪代码如(1)式所示.

(1)

为方便计算和比较di的值,设平面R2内传感器的总个数为n,集合为S,记为S={S1,…,Si,…,Sn},如图6所示,则有:

S⊂R2Nei(Si)⊂SS⊂Nei(S1)∪…∪Nei(Si)∪…∪Nei(Sn)

图6中,分别计算出集合S中各传感器{S1,…,Si,…,Sn}的差值,用集合D表示,记为D={d1,…,di,……,dn}.

检测节点Si是否为错误节点,判断依据是比较其差值di与集合S中其附近的n-1个传感器的差值d是否过大.

图6 无线传感器网络邻居集

Fig.6 Neighbor set of wireless sensor network

根据统计学理论,应求出集合D的均值μ和标准方差σ[7]

(2)

(3)

设节点Si的标准化差值为yi1,则有:

(4)

根据(2)式、(3)式、(4)式求出集合S中每个节点的标准化差值,记为集合Y,有Y={y11,…,yi1,…,yn1}.在无线传感器实际应用环境中,设门限值为θ1,可以认为当|yi1|≥θ1时,认为Si是错误节点,反之即为正常节点.从上述判断关系可以看出,θ1值是一个关键值,若设置过低,正常节点也可能被判断为错误节点,反之若设置过高,有些错误节点就有可能不被发现,从而影响到安全事件边界的判断.在不同的应用场景下,θ1值是不一样的,建议开发者通过仿真或现场部署检测,加以训练来获得θ1经验值.

4.2 事件边界节点检测

在上一节中,通过对集合S中各传感器节点的检测,可以发现其中的错误节点,设错误节点的集合为M1,那么正确节点的集合即为S-M1.在正确节点集合S-M1中,节点Si的邻域就有可能不再是Nei(Si),应是一个不大于Nei(Si)的集合.为方便描述,我们记S-M1中的节点为Sj,设其邻域为Nei(Sj),为求得事件的边界,需要使用上节的方法计算Sj在新邻域Nei(Sj)中的dj.

对于节点Sj而言,要判断它是不是事件边界节点,可以以Sj为中心,将其邻域Nei(Sj)分割为三个120°的扇区,如图4所示.假设Sj是安全事件的边界节点,则Sj能感受到事件的发生,且Sj的邻域Nei(Sj)中落在扇区C中的节点也能检测到事件发生,扇区A和扇区B的节点则不受安全事件的影响.这样,节点Sj与扇区A内节点的差值djA、与扇区B内节点的差值djB会比与扇区C内节点的差值djC大.符合此特性的,可以判断节点Sj是事件边界节点,反之则不是.

根据以上分析,可以设计安全事件边界节

图7 邻域分割与事件边界

Fig.7 Neighborhood segmentation and event boundary

点的算法伪代码如下

Si∈S;

M1=φ;

for (i=1;i<=n;i++);

if(Si为错误节点)//判断方法详见4.1

M1=M1+Si;

Sj∈S-M1;

θ2赋值;//θ2为根据应用场景训练所得的经验值

M2=∅;

for(j=1;i<=k;j++)//k为非错误节点数量

{

求得Sj的邻域Nei(Sj);

将Nei(Sj)分割成三个120°的扇区;

计算每个扇区的差值djA、djB和djC;

dj=max(djA,djB,djC);

求得均值μ、标准方差σ和yj;//计算方法详见4.1

if (|yj|>=θ2)

M2=M2+Sj;

}

//M2即为边界节点集合

4.3 事件边界节点清洗

在4.2算法中,求解结果M2即为安全事件边界节点的集合.但在实际应用中,在4.1中剔除的错误节点有可能就是边界节点,由于它被事先排除,所以这些节点就不可能进入M2,反而靠近它的界内界外的非边界节点有可能进入M2,形成偏差.根据应用场景的建设需求,如果需要进一步提高分辨精度,可以提供如下思路:作为安全事件的边界节点,一定是一个闭环形态,而不会是孤立点,根据这个逻辑推断,一个边界节点的一定距离内一定至少会有一个其他边界节点.也就是说,如果在4.2中被判定为边界节点的节点在指定的距离内有其他边界节点存在,则该节点是真边界节点.在4.2算法的基础上,可进一步进行清洗操作.

Sp∈M2;

Sq=M2;

θ3赋值;//θ3为根据应用场景训练所得的经验值

M3=∅

for(p=1;p<=w;p++)//w为M2中的节点数量

{

for(diff=0,q=1;q<=w;q++)

{

计算dpq; //dpq为Sp和Sq两节点间的距离

if(p<>q&& diff>dpq)

diff=dpq;

}

if(diff<=θ3)

M3=M3+Sp;

}

//M3即为校准后的边界节点集合

5 结束语

无线传感器网络所具有的散点式、自组织,且与场景结构和地形弱关联的特性,使其节点可以快速、大规模部署,在军事通信、敌情侦察、抗灾救灾、临时应急组网等方面具有广阔的应用空间.但其弹性路由和无线媒介的功能和实现等优点如果被敌方所利用或被突发事件破坏,所带来的后果和损失也将是不可估量的.因此,在实际应用中,如果无线传感器网络遭到攻击或破坏等安全事件,应能及时被发现和探测,移除错误节点,避免在决策时受其干扰;准确界定所发生安全事件的区域和边界,评估所影响的深度和范围,进而推测敌方的活动区域和攻击手段,为我方有效利用网络提供决策保障.未来,无线传感器网络将在物联网、大数据及人工智能技术的互促下得到更广泛的应用,其安全问题也将会同生共长,给我们带来严峻挑战,在安全事件检测的方法和手段上也必须进一步改进和优化,数据传输和算法效率均有待研究和提高.