数据源可信网络安全的构建方法探究

2018-11-09周立军

◆周立军

数据源可信网络安全的构建方法探究

◆周立军

(海军航空大学 山东 264001)

随着网络数据时代的到来,传统的防范网络信息安全问题的方法已经开始不能有效地解决信息量越来越庞大的问题,但是数据源可信网络安全的提出为网络安全技术引进了新概念,那种防火墙检测越来越复杂,病毒库越来越大最终导致系统工作效率低下的传统网络信息安全防范措施已经被取缔。

数据源;网络安全;构建方法;探索

0 引言

根据相关统计,目前由于TCP/IP协议漏洞已经导致世界上很多的计算机遭到来自系统内部的破坏和攻击,由此由微软、IBM等各大公司成立的可信计算联盟为了保障网络信息安全提出了“可信计算”这一概念,从终端上构建安全芯片体系以保障终端安全性能,由此来提高系统的安全。目前在学术界对于可信网络的定义是:“一个可信的网络应该是网络系统的行为及其结果是可以预期的,能够做到行为状态可监测、行为结果可评估、异常行为可控制[1]”由于现在对于可信网络安全的理论不完整,所以现在我们对于可信网络的研究重点是在用户方面,不断的加强对于用户服务的安全性,把安全可控的可信网络与目前的网络安全体系相结合,把行为可信的安全思想构建在原有的网络安全理论以及网络安全技术上,设计的过程中保证系统的可操作性。保证系统的可操控、安全网络关卡的严密以及可信终端的顺利传递就构成了可信网络的体系结构。加强数据源之间的联系以及研究数据源之间的联系对于如何更加安全合理地构建可信网络结构有着重要的现实意义。

1 对于可信网络的研究

数据、数据源以及可信网络是一种理论概念,这些概念被用来阐述可信网络研究方面的基本理论,数据源指的是数据的提供者,而多个属性特征则构成了数据,可信网络则是由数据源和数据源之间实体链接的有向网络,数据源的可信度是指数据在整个可信网络中的可信度,被称作全局可信度,如果两个数据源之间的数据存在一定的相似度甚至超过了一定的阈值时,这两个数据源之间就有着本地可信度,本地可信度是由两个数据源上下交互形成的可信度与他们之间的相似度组合形成的。

1.1 构建可信网络的目的

目前,可信计算的出现带来了可信网络,各企业随着网络技术的进步在信息化的过程中面临着信息的安全问题,根据各种问题构建了以信任管理为基础的安全管理电子系统,但是由于各企业之间缺乏沟通与协作,网络防御的整体性不能被保证,现目前网络安全建设的发展已经开始了综合安全系统的建设,可信网络的推出可以实现用户的网络安全资源的整合与管理,以实现用户网络的可信度以及完善信息安全保证,解决用户的安全需求,确保能够有效地提高用户的网络安全防御能力。

1.2 可信网络的基本思路

“可信网络”的基本思路是以物理安全保证为基础,确保自身拥有良好的管理性,在网络信息平台上进行各种操作转换的过程中不会对于可信状态造成影响或破坏,可新状态会根据数据传递而随之传递下去,保证平台上的计算环境始终可信,而且平台的完整性也可以得到保证,在可信平台上无论怎么进行各种操作指令都不会损坏可信状态,这样就能保证网络信息平台的可信,从而也能保证终端可信,这样就能形成信任传递的网络机制,接下来所要解决的问题就是确保终端可信时如何保证信任链在信任网络中准确无误地传递下去。

1.3 可信网络的构建方案

目前,为了网络信息安全,办理电子政务都是需要建立在专用网络基础上。为了能够在局域网范围上构建可信网络,我们可以在局域网上设置服务器用来管理信任信息,对于当地局域网的可信终端要做好集中式认证与管理以节省资源提高效率,把局域网内的所有安全终端集中在一起;对于在广域网范围内建立可信网络,可以将可信网关建立在局域网的路由器上,利用局域网的路由器将信任关系延伸到广域网,总之无论是广域网还是局域网都需要对于安全终端设置集中管理,同时要依靠传统的专用网络作为构建基础从而构建可信安全网络。互联网到了目前也已经随着科学技术的发展与网络技术的进步迅猛传播,为了实现资源的共享,网络则需要实行全面透明的共享服务、共享资源,为了更好地保证信息在内网与外网之间的共享能够得到保障,我们需要将可信网络技术应用于分布式共享网络中,该技术最大的难点仍然是如何保证信任链的传递,确保信任链能够在大范围的分布式共享网络中准确地传递。这种大范围的分布式共享网络有自己专有的数据安全机制以及传输机制,在构建可信分布式共享网络的过程中,可以将分布式共享网络的安全机制与可信网络相结合,可以对于分布式网络的权利和策略描述语言加以改造,从而实现信任链在分布式共享网络之间的传递。

2 可信网络模型

当数据源之间有着直接性的上下文交互的时候,或者两个数据源之间所提供的数据或者行为的相似度超过一定的阈值时,这个时候数据源之间就可以建立直接性质的联系,如果在这个过程中发现某个数据源的数据存在不可靠性,可信网络很快就能对数据源赋以惩罚系数,降低数据源在某一段时间内的可信度,当该数据源提供的数据可信时,可信网络就会恢复该数据源的可信度[3]。可信网络主要用管理系统、安全产品、网络设备以及用户四个环节来确保安全管理系统的安全性与信任性,确保可信网络的安全接入与有效扩展,加强信息系统的保护,防止用户的敏感信息的泄露。图1是信任链的传递方式。

图1 信任链的传递方式

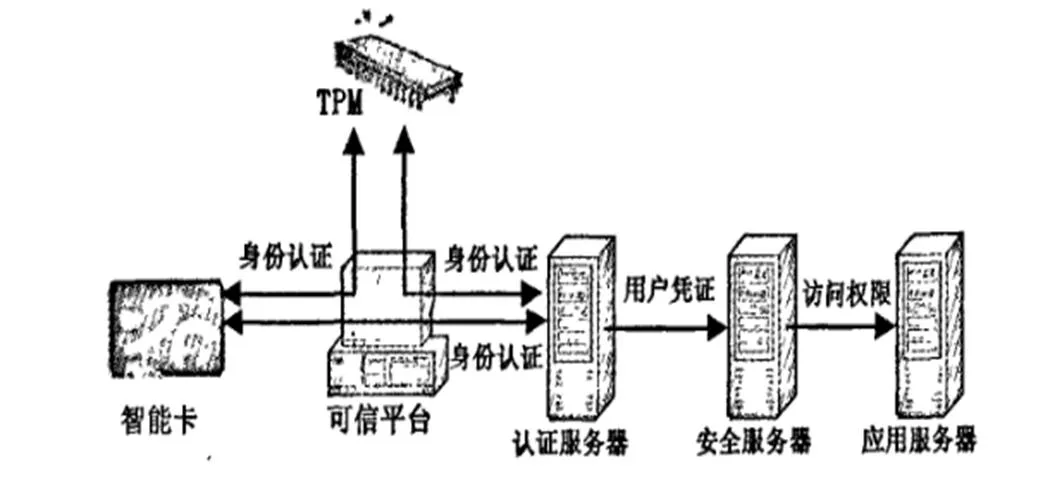

在确认好信任载体之后,然后进行系统结构的设计,整个安全结构系统的核心是安全过滤器,其部分功能分别是:客户端代理接受用户访问请求建立安全加密通道;认证代理决策用户是否拥有访问权;认证服务器凭借数据库信息进行双向身份认证并为用户发放认证凭证,安全管理服务器则用于系统的安全管理。只有在服务器和用户上安装了认证代理才能确保控制用户访问资源,终端访问应用系统过程如图2。

图2 系统设计

对于身份认证机制的实现则需要依靠凭证获得机制和身份鉴别极致共同实现,而对于访问控制机制则需要将访问的授权和身份认证相互分离,给用户分配合适的角色与权限相联系,在结构中安全结构的实现则需要在客户端和服务器之间建立安全过滤器,通过发放的用户凭证进行应用系统的访问。通过可信平台和身份令牌多重身份认证从而实现应用系统和资源的可控性访问,通过对于身份认证的管理实现可信网络在安全管理方面的控制,对网络实施统一管理,确保了企业网络安全制度的落实,保证资源访问的可监控性,保证用户访问资源的机密性。

3 结论

综上所述,可信网络技术仍然有待发展,对于可信网络的研究发展道路还很漫长,但是可信网络有着光明的前途,只有逐渐完善可信操作系统以及可信应用软件,可信网络技术才能够得到发展与应用,才能构建出真正的数据源可信可控网络,相信随着网络技术的迅猛发展,可信网络也可以逐渐得到完善。

[1]唐赞玉,刘宏.多阶段大规模网络攻击下的网络安全态势评估方法研究[J].计算机科学,2018.

[2]张哲.面向异构数据源的网络安全态势研究分析[J].中国新通信,2016.

[3]程晓荣,李天琦.电网数据可信性度量模型研究[J].华北电力大学学报(自然科学版),2017.

[4]许卫,许辰铭,王素琼.基于Jpcap的入侵检测数据源获取方法[J].昆明冶金高等专科学校学报,2017.