多窃听节点下的认知中继系统的中断概率分析

2018-01-03倪丹艳苏州高博软件技术职业学院

倪丹艳 苏州高博软件技术职业学院

多窃听节点下的认知中继系统的中断概率分析

倪丹艳 苏州高博软件技术职业学院

针对多中继多窃听节点下的认知中继网络的安全性,从香农公式的角度出发,分析了中继在解码转发(Decode-and-Forward, DF)下的中断概率问题。本文研究了DF方式中继系统关于节点功率的概率密度函数(PDF)和累积分布函数(CDF),利用CDF可得给定条件下最小传输速率下的相应的中断概率的闭解式。通过MATLAB仿真分析,闭合表达式的仿真结果良好。

在无线环境下,为了提高数据传送的有效性和可靠性,多个节点通过协作中继的形式来进行消息的传递。中继技术,即在基站和用户之间不再直接将信号相互转发给彼此,而是通过架设在中间的中继节点进行信号转发从而完成基站与用户间的信息传输[1]。目前,传统的中继转发协议包括:放大转发(AF, amplify-and-forward)和译码转发(DF, decodeand-forward)[2]。中继的传输通常分为2个时隙,中继节点在协助通信的同时也可能成为窃听者或者说中继节点可能是不可信赖的。此时,如何做到安全可靠的通信是我们关心的重点问题。物理层安全的主要问题就是如何建立有效的数据传输机制,使得窃听者得不到多余的信息。

与传统加密方式不同,物理层安全是基于香农关于绝对安全的概念利用无线信道的物理特性保证通信安全的一种方式[3]。Wyner从信息论的角度出发,引入窃听信道模型从而得出信道的安全容量。Wyner源节点和目标节点的信道增益比源节点到窃听节点的信道增益好时,信息能以非零速度传输,此时窃听节点将不能窃听到任何信息[4]。对于物理层安全,国内外学者做出很多研究。文献[5]通过系统的带宽分配和功率分配使得在DF和AF两种协议下均能够获得更加可靠的保密容量[5]。文献[6]从安全容量的角度出发,分析了中继网络在DF模式下系统的中断概率。

本文主要研究了认知网络多中继多窃听节点下的中断概率分析。从香农的绝对安全的概念出发,分析了信道的系统容量,分析了网络的中断概率。在瑞利信道条件了,给出了中继的DF模式下中断概率的闭合解。

1 系统模型

图1 中继窃听模型

如图1所示,认知中继的系统模型包括一个源节点S,一个目的节点D,K个解码转发(DF)的中继节点(R1,R2,…RK),各中继节点之间相互独立,M个窃听节点E。

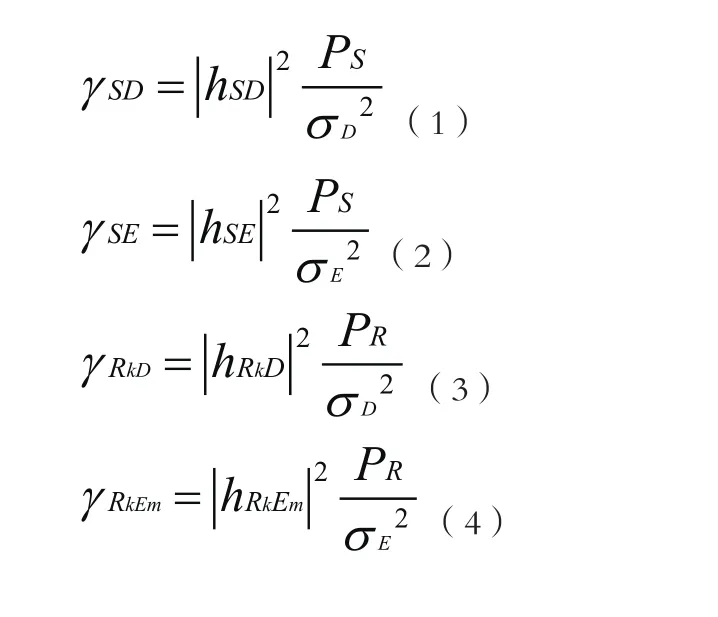

假设信源S−D的信道增益为hSD,信源S−E的信道增益为hSE,信源中继链路S−Rk的信道增益为hSRk,中继-终端链路Rk−D的信道增益为hRkD,中继与窃听节点E的信道增益为hRkEm,且各节点之间的信道增益均服从指数分布。假设源节点S处的传输能量分别为PS,各中继处的发射能量相等,均为PR,节点D、R、E的噪声均为高斯白噪声,且噪声功率分为

2 中断概率分析

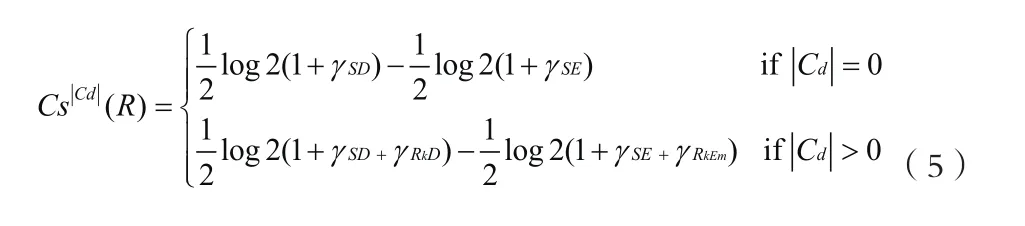

假设各中继采用的DF方式转发,则该认知中继系统的信道容量为[7]:

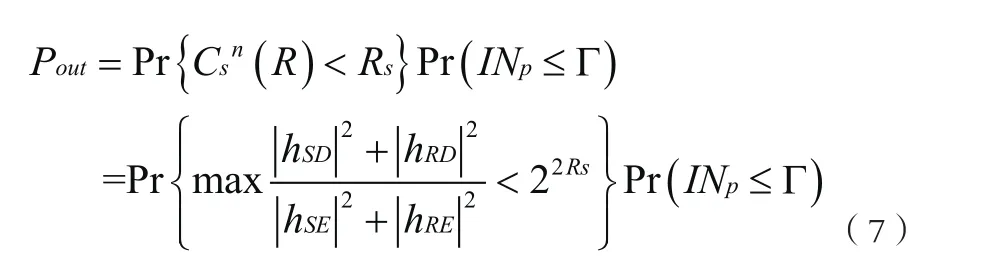

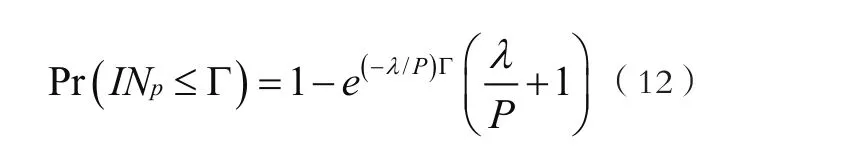

根据上述公式,该认知中继网络的中断概率为:

其中INp是源节点S,中继R及高斯白噪声对授权用户PU的干扰功率,且

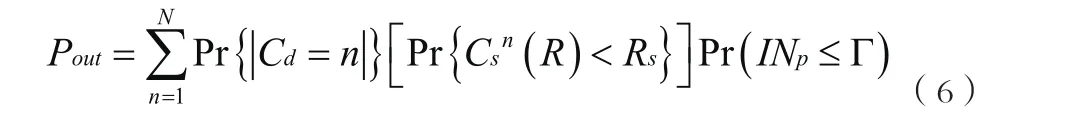

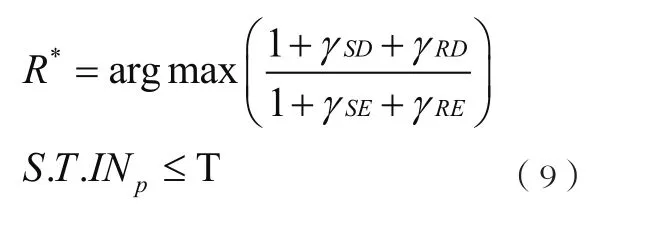

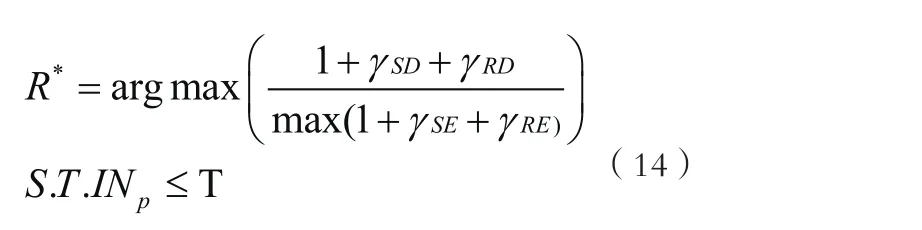

为最优化认知中继网络的系统性能,中继的选择应使得系统的信道容量最大化,中断概率最小化,所以中继的最优选择为:

所以中继的选择问题可转换为:

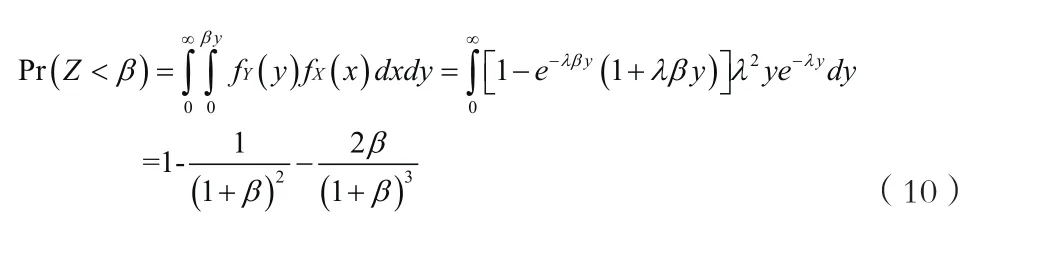

2.1 单窃听节点的中断概率分析

为了推导方便,假设认知系统中有N个中继,在高信噪比的条件下,N个中继均能正确解码,即所以公式(6)可以简化为:

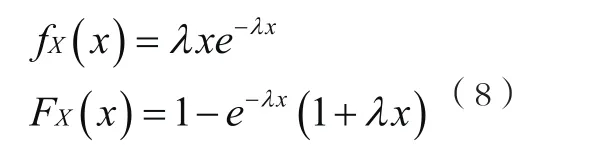

函数和分布函数分为:

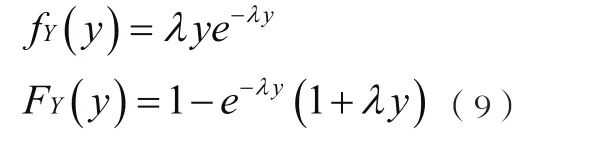

Y的概率密度函数和分布函数分为:

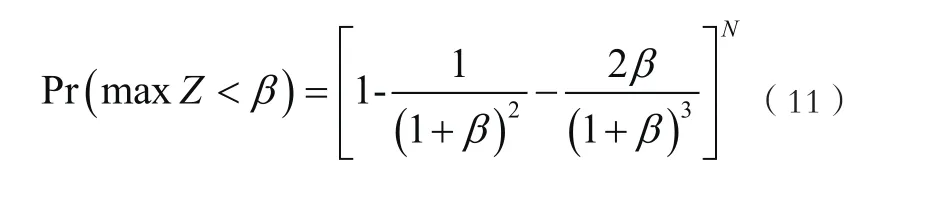

当系统中存在N个中继,假设各中继均参与协作,可得:

为化简方便,令PS=PR=P,可得

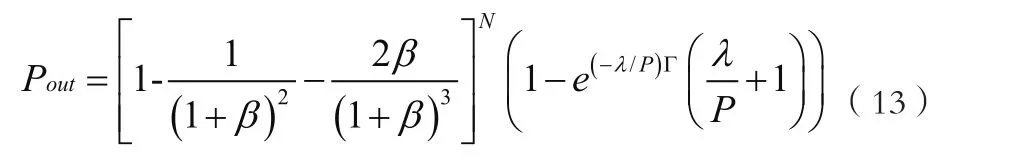

所以当网络中只要一个窃听节点时,系统的中断概率为:

2.2 多窃听节点的中断概率分析

假设认知网络中有M个窃听节点,中继的选择应满足

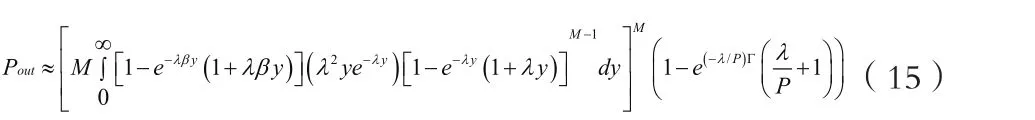

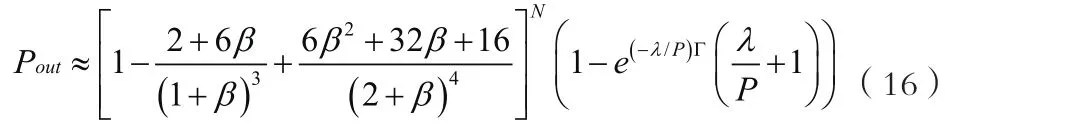

所以中断概率

当M=2时,中断概率为

3 仿真分析

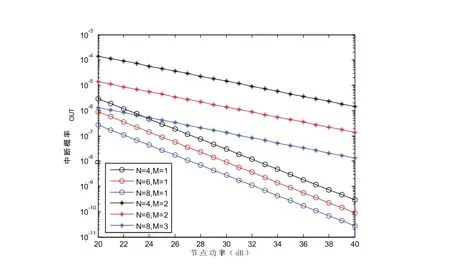

在DF方式下,对单窃听中继和多窃听节点的中断概率进行仿真。在仿真中,各参数设置分为别:源节点的功率变化从20dB到40dB,中继节点R的个数分别为4,6,8,窃听节点E个数分别为1,2,系统最低数据速率为Rs=0.1bit/Hz,噪声功率为1W,进行10000次信道仿真。由图2可以看出,随着源节点功率P的增加,中断功率Pout在不断的减小。其次,当认知系统中的窃听节点个数一定时,参与协作转发的中继节点的个数有关。随着中继节点数目的增加,系统的中断概率也在不断地减小。当认知网络中的中继节点个数一定时,网络中的窃听节点数目越多,中断概率越高。

图2 中断概率与节点功率的关系图

4 结束语

本文研究了认知中继网络下多中继多窃听节点下的中断概率问题。在研究过程中,分别计算了在解码转发的前提下,网络中单中继和多中继的概率,利用相应的信道分布得到了中断概率的闭合式子。最后通过MATLAB仿真验证了中断概率公式的正确性明确,对研究多窃听节点下的认知网络的物理层安全具有重要的研究意义。

[1] C. E. Shannon, “Communication theory of secrecy systems,” Bell Syst. Tech. J., vol. 28, pp. 656–715,Oct. 1949.

[2] 高锐锋,倪丹艳,包志华等. 基于时频资源分配的认知无线中继网络物理层安全研究[J].计算机科学,2016,4(43),163-166.

[3] 蒋学仕. 缓冲辅助的中继系统链路选择技术研究[D]. 电子科技大学,2014.

[4] A.Wyner, “The wire-tap channel,” Bell Syst.Tech. J., vol.54, no.8, pp.1355-1387, 1975.

[5] Maric I, Yates RD. Bandwidth and Power Allocation for Cooperative Strategies in Gaussian Relay Networks[J]. IEEE Transactions on Information Theory, 56(4):1880-9, 2010.

[6] 万庆涛,马冠一. 中继系统中断概率研究[J]. 计算机工程与应用,2013,49(11),24-26.

[7] H.Sakran, M.Shokair. Proposed relay selection scheme for physical layer security in cognitive radio networks[J].IETCommunications, vol. 6, pp2676-2687, June, 2012.

倪丹艳(1990-),女,硕士研究生,研究方向:认知无线电网络,E-mail: 694500290@qq.com。