基于模糊概率的省电力公司网络威胁性评估模型研究

2017-10-13时婧婧

◆时婧婧

基于模糊概率的省电力公司网络威胁性评估模型研究

◆时婧婧

(深圳信息职业技术学院信息中心 广东 518172)

省级电力公司安全设备种类多,供应厂商不统一,安全设备各自运行。因此,建立一个切实可行、鲁棒性强的网络威胁性评估模型,以此为基础设计并实现一个威胁性评估系统,来分析信息安全事件并给出解决方案,显得意义重大。本文提出了基于模糊概率的省电力公司网络威胁性评估模型,并在此基础上设计了威胁性评估系统的架构。系统能评估风险的威胁和影响程度,为安全人员提供决策支持。

网络威胁性评估模型;模糊概率;省电力公司

0 引言

计算机技术、网络技术等信息技术的迅速发展,加速和深化了社会信息化的进程,随着这种信息化依赖度的增加,信息安全问题也凸显出来。面对网络安全的形势,各种网络安全防御和控制技术应需而生,目前采用的主要有加密、认证、防病毒、防火墙、入侵检测等技术,这些方法对信息系统的防护起到了一定的作用。然而信息安全事件的种类越来越多元化(如垃圾邮件,网络恶意代码,网络仿冒,漏洞,木马,蠕虫和病毒等等),新的信息安全事件层出不穷。省级电力公司作为国家命脉之一电力行业,其信息安全的重要程度不言而喻。然而省级电力公司安全设备种类多,供应厂商不统一,安全设备各自运行,有形成信息安全孤岛的隐患。鉴于上述情况,建立一个切实可行、鲁棒性强的网络威胁性评估模型,以此为基础设计并实现一个威胁性评估系统,来分析信息安全事件并给出解决方案,具有重要的意义。网络威胁性评估作为一种主动防御技术,在安全事件未发生时主动分析和评估风险及安全隐患的影响程度,从而能够未雨绸缪,并根据评估评估结果为风险控制措施的确定提供依据,及时遏制风险的蔓延。

1 基于模糊概率的网络威胁性评估模型

针对威胁性分析过程中的不确定性本文提出模糊贝叶斯概率威胁性评估模型。引入贝叶斯网络对计算机网络进行建模,采用贝叶斯推理方法对计算机网络进行安全评估。针对评估过程中出现的似然值,建立网络威胁性评估的模糊多目标优化模型及该模型的求解框架,使用进化算法对威胁性评估模型进行优化;由于贝叶斯网络已有很成熟的算法计算模型,可以方便的进行概率安全评估,保证了解的多样性,提高风险评估的有效性。最后给出了在模型解集合中求解最满意安全方案的模糊多属性决策方法。为安全决策人员提供理想方案。

1.1 贝叶斯概率威胁分析

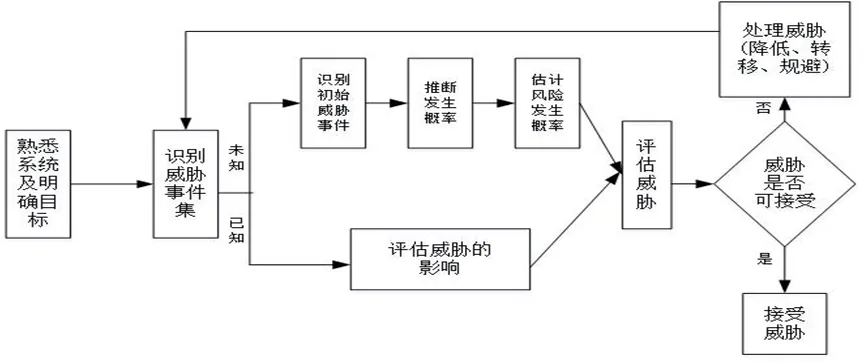

贝叶斯概率风险分析是一种重要的数学工具,有很强的时效性,可以有效解决风险发生频率以及所造成后果这些不确定问题,贝叶斯理论是在一定的统计数据的基础上,对部分未知的状态用主观的概率估计,然后用贝叶斯公式对发生概率进行修正并利用期望值和修正概率做出最优决策。贝叶斯概率威胁分析流程图如图1:

图 1 贝叶斯概率威胁分析流程图

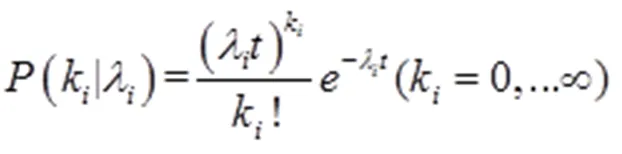

如果对危险事件进行分类(m种),类型为i的危险事件平均发生率λi,那么在t时间段内类型i的危险事件发生ki次的概率可表示为[3][4]:

贝叶斯概率风险分析的特性:

(1)条件不依赖性。由于假定了条件不依赖性,在求变量的概率信息时,只需要考虑与该变量相关的有限变量,提高了问题求解的准确性。

(2)具备严格推理依据。贝叶斯概率分析是对事件状态的先验分布和后果损失函数进行分析,其推理过程实质上就是概率计算。

(3)算法复杂度较小。贝叶斯概率分析由于具有条件不依赖性的特点,在知识获取时,只要关心与节点相邻的局部网络图;在推理计算时,只要已知节点的相关节点的状态即可估计该节点发生的概率,从而降低了知识获取与推理的复杂性。

1.2 模糊多目标优化算法

风险评估阶段的随机性,不但要采用概率风险分析的方法解决,还需要用到模糊理论。在优选安全方案的决策过程中,决策者所面临的影响因素越来越复杂和多样,所处理的数据常常具有随机性,决策者的判断往往无法用一个严格意义上的评定标准来衡量,而是一个模糊的概念。因此,为了提高决策者处理实际问题的快捷性,能够比较好的辅助决策者做出正确的决策,必须对决策过程的模糊性加以考虑。模糊集理论在处理不确定性因素方面具有很大的优势,它与多属性决策方法结合,提高了决策结果的准确性,并发展形成了模糊决策分析技术。

模糊算子进化算法EABOFA(EvolutionaryAlgorithm Based On Fuzzy Arithmetic)特别适合在决策空间寻找最优解集的问题,因为进化算法并行地处理各个目标,避免了目标间加和或优先排序处理。进化算法突破了数学规划法的点对点的搜索方法,它通过保持一个潜在解的种群进行多方向搜索,这种种群对种群的搜索有能力跳出局部最优解。在整个解空间同时开始寻优搜索,注重区域搜索和空间扩展的平衡[8],求解复杂对象的组合优化和函数优化问题,具备全局最优搜索性。

第四,应站在动态、发展的立场,而非采用机械、固化的眼光去审视民法基本原则。基本原则是民法基本理念的立法确认,而民法基本理念是其所处特定时代特色的法律展现。“绿色原则”作为《民法典》对日益严峻的自然资源、生态环境危机的有力回应,统领民事立法和民事裁判的实践面向,引导着民事主体选择低能耗、环境友好的生产、生活方式,彰显了立法者对当前自然资源、环境问题的价值取向。

1.3 基于模糊概率的动态威胁评估模型

对威胁进行评估分析后,向管理者提出合理的安全方案,提供决策支持。初步设计的模型如下:

其中约束条件集:

(1)输入:之前步骤中分析处理过的数据。

(2)决策变量:安全决策人员按照各种安全措施选出的适当安全方案。

(3)优化目标(衡量安全方案的优劣):

目标函数一:安全方案的总的附加成本,其值越小越好;

目标函数二:安全方案的所产生的组织效益,其值越大越好;

目标函数三:安全方案的安全投资回报率,其值越大越好。

(4)输出:最优安全方案。

2 威胁性评估系统的设计与实现

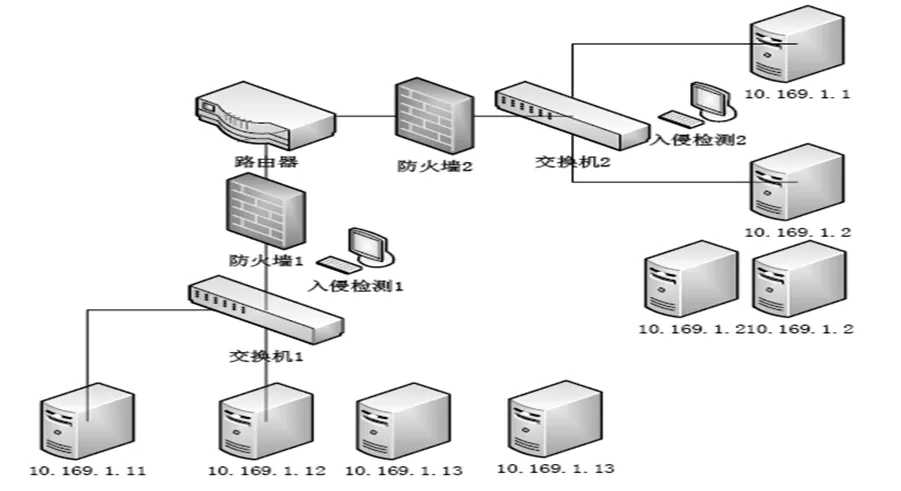

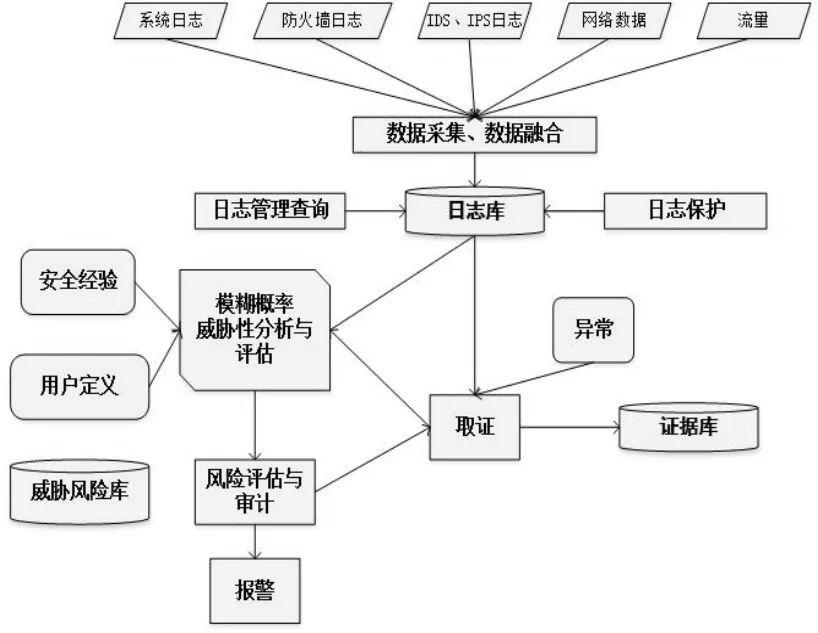

基于以上的威胁性评估模型,结合省电力公司的网络拓扑结构,可设计出威胁性评估系统的系统架构。省电力公司拥有众多安全设备,如防火墙、路由器、入侵检测系统、入侵防御系统等。

3 结论

本文提出了基于模糊概率的网络威胁性评估模型,与传统的威胁性评估方法相比,能很好的适应网络安全事件的不确定性。模糊概率与模糊控制多用于航天、空战态势分析等领域,在网络威胁性分析上应用较少;模糊理论接近人类思维,鲁棒性强,对于网络威胁不确定的特点有较强的适应和处理能力。针对模型中的多目标函数运算量大的问题,使用了进化算法进行优化,可以有效地避免陷入局部极值点,具备全局最优搜索性。

图 2 威胁性评估系统网络环境

图 3 网络威胁性评估系统框架

但是此评估模型仍存在需要改进的方面,对于长期评估,模型没有给出具体的解决方法,同时,本文提出的威胁评估模型需要与威胁预测模型进行结合,才能达到评估网络安全态势的要求。

[1]Method of Risk Assessment Based on Classified Security Pro-tection and Fuzzy Neural Network.IEEE, 2011.

[2]A Method of Risk Assessment of Information Security Based onArtificial Neural Network.IEEE,2008.

[3]刘勃,周荷琴.基于贝叶斯网络的网络安全评估方法研究[J].计算机工程,2004.

[4]肖道举, 杨素娟, 周开锋, 陈晓苏.网络安全评估模型研究[J].华中科技大学报 (自然科学版),2002.

[5]王晋东,沈柳青,王坤.网络安全态势预测及其在智能防网络安全态势预测及其在智能防护中的应用[J].计算机应用 ,2010.

[6]康长青, 郭立红, 罗艳春, 王心醉.基于模糊贝叶斯网络的态势威胁评估模型.光电工程,2008.

[7]吕振邦.模糊认知与关联融合在信息安全保障中的应用. 博士学位论文,2008.

[8]刘勇,康立山,陈毓屏.非数值并行算法(第二册):遗传算法[M].北京:科学出版社,1995.