基于大数据的电信诈骗治理技术研究

2017-04-19王志刚曲劲光

王志刚,曲劲光

(中国移动通信集团宁夏有限公司,银川 750002)

基于大数据的电信诈骗治理技术研究

王志刚,曲劲光

(中国移动通信集团宁夏有限公司,银川 750002)

电信诈骗案数量居高不下,给人民群众财产造成巨大损失。基于大数据的诈骗电话分析技术,实现了诈骗场景的数据建模,通过对海量呼叫信令的大数据分析,可在通话结束后3~5 min的时间内输出疑似受害号码,及时回访受害人达到止损的目的,此技术有效弥补了传统黑名单拦截方式的不足,为防范电信诈骗提供了一种新的技术可能。

电信诈骗;大数据;疑似受害号码;黑名单

近年来,电信诈骗案数量居高不下,当前我国电信诈骗案件每年以20%~30%的速度增长,形势非常严峻。2016年1-8月,全国共破获电信网络诈骗案件7.1万起,同比上升2.4倍,查处违法犯罪人员3.8万名,同比上升2.5倍;收缴赃款赃物折合人民币16.5亿元,为群众避免损失36.4亿元。虽然打击治理工作取得了一定成效,但电信网络诈骗犯罪的高发势头仍没有从根本上得到遏制。因此,在防范打击的过程中,要根据诈骗行为的套路,充分研究新技术、新思路提高对诈骗事件的预防和阻断,遏制电信网络诈骗的蔓延势头,切实保护人民群众的财产安全。

1 诈骗根源分析

目前诈骗电话主要是由位于东南亚一些国家和地区的诈骗团伙利用IP技术向境内拨打,这些电话主要通过两个渠道进入我国:一是先通过境外网关进入电话网,然后通过电信网国际关口局进入我国公众电话网。二是通过互联网入境,再经VoIP网关通过专线接入国内电信网本地网,目前经国际关口局进入我国的国际话务中,约30%是诈骗电话。电话诈骗猖獗,其原因主要有作案成本低而非法收益巨大,打击治理难度大,跨国办案成本高,民众防范意识薄弱,相关法制不健全,立法滞后,电信、银行存在监管不够严密,电信诈骗犯罪全球化产业链已经形成等。

2 传统治理技术

诈骗电话传统的治理方式,其基本思路是对主叫号码的前缀、码长、规范性等进行分析,结合投诉数据,输出诈骗号码,配置到黑名单库拦截诈骗呼叫,实现对诈骗电话的治理的目的。这种方式对于诈骗号码生存期长、真实性高、广泛撒网式诈骗模式治理效果显著。但犯罪分子换号成本十分低,频繁变换号码,A号码被加黑后,采用B号码重新诈骗,同时使用改号软件模拟真实号码、正常通话行为进行精准诈骗,均可绕开传统反欺诈手段。经过对投诉数据的分析,80%以上的诈骗主叫均为虚假号码,回拨后提示空号,使得传统的黑名单拦截方式基本无效。

3 基于大数据的诈骗电话分析技术

基于大数据诈骗电话分析技术特点是关联主叫号码的特征,挖掘、分析与识别诈骗场景,建立诈骗电话大数据分析模型,通过对海量呼叫信令的分析可在通话结束后的3~5 min内输出疑似受害用户号码,使用电话、短信等方式及时提醒用户谨防受骗,从而达到事前预防的目的;若在回访时,用户已经受骗,则提醒用户报警,民警通过快速冻结涉案账户也可达到止损的目的,有效弥补传统黑名单拦截方式的不足,为反电信诈骗提供了一种新的技术可能。

3.1 治理思路

诈骗分子总会遵循一定的诈骗模式,也就是诈骗脚本,如果用户与多个陌生的电话发生了通话行为,而且这些通话行为符合了某种诈骗的模式,那么该用户就是潜在的受害者,而这些陌生的号码就是疑似诈骗号码。通过电话回访的方式对潜在受害用户进行提醒,能够达到为用户止损的目地。

3.2 数据建模

3.2.1 诈骗号码的大数据建模

建立敏感号码库和黑名单号码库(黑名单号码指涉及诈骗行为的号码,敏感号码指真实的各省市公安局、派出所、各类电商、银行、券商、运营商客服号码等),针对诈骗号码修改与变异的特点,将主叫号码与号码库模糊匹配(如图1所示),发现仿冒公检法、银行客服等敏感号码的呼叫行为。

图1 敏感号码模糊匹配流程

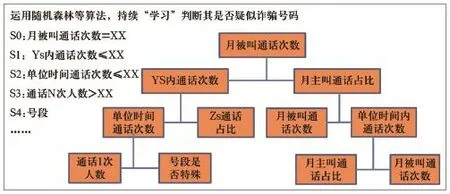

在模糊匹配主叫黑名单和敏感名单基础之上,基于呼叫信令基础数据(如月被叫通话次数、主叫占比、呼叫频次等),利用随机森林算法建立疑似诈骗号码识别模型,精确识别诈骗号码,为疑似受害号码的数据模型提供号码行为特征,如图2所示。

图2 诈骗号码的大数据模型

3.2.2 疑似受害号码的大数据建模

组建反欺诈建模团队,分析一线欺诈案件总计超过300起,其中超过10万的大案要案30多起,涉及冒充公检法、冒充领导、冒充客服等案件种类超过20种,获得了大量的欺诈规律和样本,通过分析大量诈骗行为场景,为疑似受害号码的分析建模积累了充分的场景样本。

如图3所示诈骗案例,受害人的资金经过5个步骤后被成功诈骗。第1步,用户接到虚假顺丰快递的电话,声称用户快递被海关扣留,并告知用户派出所将会来电说明情况,特别提醒用户如果不相信的话,可以拨打114查询派出所电话的真实性。第2步,用户查询该号码确认为派出所电话,基本相信了快递被扣留事件。第3步,派出所某警官打来电话说明基本情况后,要求被害人拨打其科长的电话进一步对资金采取保护措施。第4步,科长告诉被害人,个人信息被用来洗钱,为了资金安全,必须将钱转到安全账户,随后将会有银行客服人员给受害人操作。第5步,声称银行客服人员以密码有误导致无法转账等借口,要求被害人提供动态密码,最后达到诈骗被害人资金的目的。

图3 诈骗事件场景分析

建立基于诈骗场景、号码行为特征、号码特征、号码活跃特征、号码社交网络、行为事件流、地域等多维度搭建大数据分析模型,利用聚类分析、随机森林、梯度决策树等方法进行分析(如图4所示),同时,对每一种诈骗类型进行维度和权重评估。基于行为数据进行模式识别,可以克服传统黑名单的弊端,任何通话只要符合这种模式就可认定是欺诈行为,分析输出的被叫号码则认为是疑似受害用户号码。

图4 疑似受害号码大数据分析模型

4 上线应用

基于大数据的诈骗电话分析模型上线应用2个月(如图5所示),日均处理话单量4000万条,累计发现诈骗号码334197,疑似受害用户7168个,其中仿冒公检法的受害用户6118个,仿冒客服中奖的692个,仿冒领导熟人的355个,仿冒社保3个,阻止正在实施的诈骗行为50多起,为受害人挽回经济损失20余万元。

图5 大数据分析系统网络部署拓扑图

经过不断的模型优化、迭代分析和数据验证,基于大数据的诈骗电话分析技术算法准确率可达到95%。尤其是通过实时接口将疑似受害号码推送至反诈中心,民警通过电话、短信回访用户可以及时阻止诈骗事件的发生,降低了报案率,减少了诈骗案件发生后破案成本,因实用价值大,准确率高,已经成为支撑反诈工作的重要手段之一。

5 总结与展望

通过本文的分析,在当前形势下,防范打击电信诈骗工作任重而道远,必将是一场长期的博弈,我们必须要突破传的统治理模式,以大数据为驱动,通过技术手段研究与革新,不断提高防范打击通信信息诈骗的能力,实现事前防范、事中拦截、事后止损的目标,切实保护人民群众的财产安全。

News

赛灵思一系列解决方案亮相OFC 2017

赛灵思公司宣布,在3月21-23日的OFC 2017大会上推出了一系列解决方案,进一步扩大了其在高速数据中心互联(DCI)解决方案领域的领先地位。这些面向DCI应用的解决方案将为系统OEM厂商带来最大的灵活性和向下一代设计迁移的能力,支持其能够以最低的风险实现性能扩展,并确保网络安全性。

在以太网联盟的展台上,演示的是赛灵思400 G解决方案连接到Finisar 400 GECFP8模块,该模块又连接到Spirent 400 G测试模块的互联情况。

完整的FlexE 1.0解决方案展示UltraScale+ FPGA上的绑定、分级和通道化。该解决方案演示了多客户端如何使用FlexE传输,突显出FlexE能承载较大的数据管道,并与传输链路相匹配,实现链路预算的最佳利用率。该解决方案也让网络运营商能够最大化光学性能,相对于现有基础设施降低运营性能。

DCI解决方案的自动化和安全功能展示了如何在传输线路卡上窥探LLDP数据分组,从而使得SDN控制器能够构建网络拓扑,这对数据中心网络的自动化至关重要。该演示还展示了如何用符合IEEE标准的MACsec加密并认证链路,确保安全性。随着越来越多的关键应用和数据移植到云,MACsec必须提供数据加密和认证,保护隐私。这种解决方案是传统DSP提供完整的DCI解决方案所必需的。随着DSP、PAM-4、一致性和扩展连接范围LR等不同光学技术的出现,客户必须从系统软件视角中对这类技术加以抽象。DCI传输中的光学技术抽象演示展示了赛灵思FPGA如何从多个制造商的不同技术集成中抽象出所需的技术,并帮助设计人员在单个平台上选择或综合利用光学技术。56 G PAM4收发器性能演示展示了赛灵思采用16 nm FinFET工艺的新型56 G PAM-4收发器测试芯片如何为背板和LR应用提供优化性能。

(张俊伟)

Research on anti telecommunications fraud technology based on big data

WANG Zhi-gang, QU Jin-guang

(China Mobile Group Ningxia Co., Ltd., Yinchuan 750002, China)

The number of communications and information fraud is high, causing huge losses to the people's property. Based on big data analysis technology of fraud phone, the data modeling of scam scene is realized. Through analyzing the large data of massive call signaling, the victim number can be output within 3~5 minutes after the end of the call. To achieve the purpose of stop-loss, an effective way to make up for the traditional blacklist interception methods, in order to prevent telecommunications fraud provides a new technology possible.

communications fraud; big data; suspected victims number; blacklist

TN918

A

1008-5599(2017)04-0086-04

2017-02-08