隐写术在高校核心文件收发中的探讨

2017-03-30付三丽黄恒一

付三丽+黄恒一

摘 要:文中从保护高校核心文件收发安全的角度出发,对隐写术与密码术之间的应用关系进行探讨,在此基础上研究隐写术在高校机密文件发送方和接收方之间信息传递的安全性。先将服务器中的重要文件通过文本转换软件转换成文本;再在文本中按照接收方和发送方约定的算法添加特征值,将混合特征值的文本通过二进制转换软件转换为一串二进制数字;最终结合隐写术将待发送的信息隐藏于电磁波中发送,当接收方接收到电磁波信息后,进行逆向解调即可得出信息,从而防止机密信息在传送过程中被非法篡改或泄露。

关键词:二进制;隐写术;信息隐藏;文本

中图分类号:TP393 文献标识码:A 文章编号:2095-1302(2017)03-00-02

0 引 言

信息隐藏起源于隐写术,主要用于保护重要的文件信息。早期人们用含淀粉的水写字,用碘酒获取隐藏的信息。随着技术的发展,可将文本信息编码、无线电编码等一些复杂的数学知识蕴含在信息隐藏技术中,这一阶段的信息隐藏主要用于军事情报传输。目前随着网络的普及应用,计算机中文件的隐藏方法主要有数字水印、信息加密等。本文在探讨隐写术与密码术之间的关联基础上,研究了隐写术在高校机密文件保存中的应用[1]。

1 原理

通常而言,隐写术与密码术都用来保存信息,二者虽然工作原理不同,但在实际的信息隐藏过程中,二者紧密联系。密码术隐藏的是信息,而隐写术隐藏的则是传递信息的过程[2]。这二者常常结伴出现。隐写术将信息加密后,附在图片等载体上发送出去,此举的好处在于即使他人碰巧截获了该图片,也需耗费大量精力才能将信息破解[3]。本文在研究密码术与隐写术的基础上,探讨利用隐写术的高校机密文件如何在服务器中保存,以防止非法的用户获取、篡改机密信息等[4,5]。

2 实验方法

2.1 将隐藏文件转换成数字文本

用一款数字文件转换工具将服务器中的数字文件转换成文本文件,这是双向的,既可以实现数字文件转换为文本文件,也可以将文本文件与数字文件进行互相转换。服务器中需要隐藏的原始文件如图1所示。打开图2所示的数字文件转换工具,点击“请选择要转换的文件”栏中的“打开”,添加图1所示文件,之后在“数字文本保存位置”栏选择要保存转换后文件的位置,点击“转换”即可生成与原始文件对应的文本,如图3所示。

2.2 将文件数字文本添加文件校验码

在转换的数字文本文件中添加文件校验码,以防止文件在不知情的情况下被篡改,也可以用于原始文件的情报校验[5]。在图3所示的原始文件对应文本中的第一行起始部分添加校验码123456后,界面如图4所示。

2.3 数字文本转换成二进制

通过文本二进制转换软件将混合校验码的数字文本转换为二进制数字[6]。将图4中添加校验码123456后的文本文件复制-粘帖到“Binary Converter Pro”的“File”栏,点击“Text to binary”,即可生成对应的二进制代码,如图5所示。点击图5右侧中间的“Binary to text”按鈕,即可还原二进制对应的文本,如图6所示。从而实现了通过文本二进制转换软件将混合特征校验码的数字文本和二进制数字代码的双向转换。

2.4 摒弃加密术隐藏信息的理由

加密术隐藏信息的方法主要是通过加密算法[6,7]形成一串加密密文信息乱文,但一串杂乱无章的密文信息很容易引起黑客的怀疑,而使用隐写术的目的就在于隐藏信息加密过程,使服务器中保存的文件看似和源文件相关性为零,最终做到隐藏信息于无形之中。

2.5 二进制码文件的变换

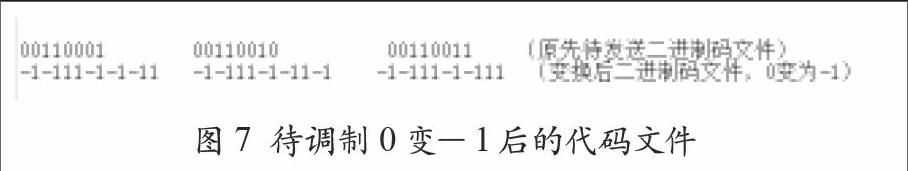

当形成了二进制码文件时通过观察可以发现所形成的码文件是以8位二进制代码组成的一串二进制数字串,当以-1取代生成的二进制文件中原先位为0的位。则待调制的码文件转换如图7所示。

将图7中生成的调制后的码文件A,与一个收发双方约定的伪随机序列进行调制,其中伪随机序列为8位“+1-1......+1-1”随机序列码B按位相乘,得到的C即为待发送调制后的码序列。三者之间的对应关系如下:

C=A×B

式中随机序列码B增加了信息抗干扰力度。

2.6 二次调制电磁波接收发送文件

将待发送调制后的码序列C与电磁波进行二次调制,且规定码元序列C中+1为+180°相位,-1为-180°相位,接收方通过约定规则逆向提取收到的电磁波。当电磁波相位为+180°时对应码序列为+1,当电磁波相位为-180°时对应码序列为-1。当接收方恢复出二进制码文件调制形成的码文件C之后,通过公式A=C×B再次解调出调制形成的信号,并通过0取代生成的二进制文件中位为-1的码位,从而解调出隐藏文件对应的二进制码元序列。

2.7 技术创新

本文尝试从信息隐藏的过程来研究高校信息的保存问题,从保护高校核心机密的角度出发,尝试用隐写术的方法将服务器中的待隐藏文件通过加密信息的编码方法,并结合保密方设定的特征值,将数字文件转换成二进制代码序列,再结合隐写术的方法将二进制码信息隐藏于一串“+1-1......+1-1”的码序列中,将原始文件经过多次代码之间的变换以电磁波形式发送。

3 结 语

本文所探讨的隐写术隐藏高校机密信息的方法,比传统的数字水印隐藏信息方法更简单、方便。对于合法用户而言,文本文件校验码的唯一性与二进制码文件中的伪随机码序列加强了隐藏信息的安全性,且服务器中最终形成的 “+1-1 ......+1-1”码序列与原始数字文件之间的关联性几乎为零。而通过隐写方式对文件进行保密存储,则巧妙回避了目前流行的加密方式,不易引起黑客的注意[8,9]。

参考文献

[1]周长英,曹锋.基于数字水印的电子印章解决方案[J].制造业自动化,2010,32(7):243-245.

[2]韩斌,方睿,甘刚.基于PKI和数字水印的电子印章解决方案[J].微计算机信息,2006,22(27):113-115.

[3]徐刚毅,喻建平,谢维信.密码学与数字水印在电子印章中的应用[J].计算机技术与发展,2004,14(11):36-38

[4]王飞,汤光明,孙怡峰.基于易损水印和数字签名的电子印章系统[J].计算机应用研究,2004,21(4):118-121.

[5]孙圣和,陆哲明,牛厦牧.数字水印技术及应用[M].北京:科学出版社,2004:174-177.

[6]张国俊,白聚核.基于PKI的嵌入式电子印章系统[J].常州信息职业技术学院学报,2008,7(1):7-9.

[7]黄恒一,付三丽,丁学用,等.LED光线编码通信在信息隐藏中的研究[J].物联网技术,2015,5(11):41-42.

[8]黄恒一,付三丽,丁学用,等.一种混合加密方法在文件隐藏中的应用[J].海南师范大学学报(自然科学版),2015,28(1):34-36.

[9]张源伟,黄恒一,李炯,等.一种二重加密方法在信息存储上的应用[J].现代电子技术,2013,36(2):80-82.

[10] Douglas R.Stinson,冯登国.密码学原理与实践[M].北京:电子工业出版社,2003:78-83.