基于群组证明的智能警务设备安全认证协议

2017-02-27周海涛孔华锋

周海涛 孔华锋 刘 虹

1(中国人民公安大学 北京 100038)2(信息网络安全公安部重点实验室 上海 201204)

基于群组证明的智能警务设备安全认证协议

周海涛1孔华锋2*刘 虹2

1(中国人民公安大学 北京 100038)2(信息网络安全公安部重点实验室 上海 201204)

随着物联网通信和计算技术的发展,智能警务设备成为未来公安单警装备配备的发展趋势,为公安机关民警执行任务提供高效可靠的移动警务终端服务支持。面向警务云环境下的智能警务设备,设计一种基于群组证明的安全认证协议。该协议考虑智能警务设备及终端交互的空中接口可能存在的安全威胁和系统脆弱点,引入轻量级的密码学算子实现智能警务设备的安全身份认证。该协议采用伪随机序列发生器、Hash函数和密值随机化等安全机制实现了数据机密性和数据完整性、本地和远程身份认证,以及会话周期的不可链接性,适用于轻量级的智能警务设备应用场景。

智能警务设备 警务云 群组证明 安全 认证

0 引 言

随着物联网通信和计算技术的发展,智能终端设备可以实现用户数据的实时感知、高效处理和智能分析[1-4]。现阶段,智能终端设备(例如,智能手表、智能手环、智能眼镜)主要用于民用市场,按照不同功能主要包括运动、健康、信息、体感等四种应用类型。随着智能终端设备的发展和常态化使用,智能设备通过与移动应用APP程序紧密相连,可以形成“智能设备+移动应用APP程序+云服务器”的新型网络模式,使得用户数据可以被实时感知和采集,进而实现智能决策和服务支持。

在社会公共安全领域,智能警务设备将成为未来公安单警装备配备的发展趋势,为公安机关民警执行任务提供高效可靠的移动警务终端服务支持。国外已经拥有将智能警务设备应用于日常警务工作的成功案例。例如,伦敦警察佩戴Taser摄像头进行执法;迪拜交警使用Google Glasses记录交通违规;纽约、洛杉矶等警察佩戴可穿戴摄像机执勤。案例表明,智能警务设备的使用有助于公安机关开展维护社会稳定、打击违法犯罪行动,同时实现警力资源的优化配置,达到提高出警效率减少资源浪费的效果,具有广阔的应用需求和发展前景。

考虑到智能警务设备在数据交互过程中大多采用WiFi、蓝牙、近场通信等短距离无线通信技术,这种开放式的数据交互模式极易受到恶意攻击者的攻击,智能终端在用户数据安全隐私保护方面面临着严峻的安全威胁。因此,智能警务设备安全问题成为一项重要的研究课题[5]。

目前,针对物联网智能终端设备的安全研究工作尚处于起步阶段,相关工作大多采用成熟加密算法实现用户数据的密文传输[6-8]。随着云计算的发展,智能警务设备经由智能警务终端的应用程序与远程云服务器建立交互,实现用户数据的本地和远程存储和访问。本文针对警务云环境下的智能警务设备安全保护需求,设计了基于群组证明的安全认证机制,实现一个智能警务终端对两个智能警务设备的同时认证和识别。其中,群组证明机制最初用于解决射频识别领域中读写器对多个射频标签的同时身份识别和认证问题[9-10],可有效提高协议的执行效率。本文利用群组证明机制的技术优越性,实现云计算环境下的智能警务设备的高效识别和可靠认证,确保智能警务设备与智能警务终端、警务云服务器的安全数据传输。

1 国内智能警务设备发展现状及安全问题

警务物联网应用技术公安部重点实验室针对智能警务设备的应用已经开展了研究工作[11],研究成果指出:智能警务设备基于无线通信技术,有助于辅助民警在执勤过程进行实战环境、地理位置、状态信息的实时监测,并将数据经由网络传输链路发送至后台数据中心,有助于及时发现可疑态势,实现警力灵活调配和联动指挥作战。目前,警用执法记录仪已经具备智能警务装备的雏形,具有照相、摄像、录音、GPS等多项功能,实现对警务人员执法过程的多模态记录和展示,便于公安干警在复杂环境中开展执法工作。下一步,智能眼镜、智能手表、智能手环、智能背包等不同形态的智能设备均可以作为智能警务设备。并且公安部于2006年制定了《公安单警装备配备标准》(编号PB011-2006)[12],明确规定了公安机关民警的基本装备配备,包括警服、手铐、多功能腰带等10种必配装备,以及枪支、警务通和警用装备包等5种选配装备,并且随着技术的发展逐步进行智能化。

智能警务设备的安全问题主要涉及前端数据感知处理、数据安全传输,数据组织存储以及后端分析计算处理等不同环节,警务人员的个人敏感数据可以经由智能警务终端的移动应用程序连接到公安网实现数据远程存储、访问和交互。本文面向警务云环境下的智能警务设备提出了一种基于群组证明的安全认证协议,通过引入简单的密码学算子实现一个智能警务终端同时对两个或多个智能警务设备的同时安全认证。

2 基于群组证明的智能警务设备安全认证协议

2.1 系统初始化

系统初始化时,假设某个警务人员持有一个智能警务终端P,以及两个智能警务设备D1和D2,并与远程警务云服务器S进行交互。其中,智能警务终端P拥有智能警务设备D1和D2的伪身份标识符PIDD1和PIDD2,密值SP、SD1和SD2;智能警务设备D1拥有伪身份标识符PIDD1,密值SD1和SP;智能警务设备D2拥有伪身份标识符PIDD2,密值SD2和SP。智能警务终端P首先分别对两个智能警务设备D1和D2进行本地身份验证,同时建立群组证明,并将其发送给远程警务云服务器S,进而实现警务云服务器S对两个智能警务设备D1和D2的高效识别和远程验证。

2.2 协议认证流程

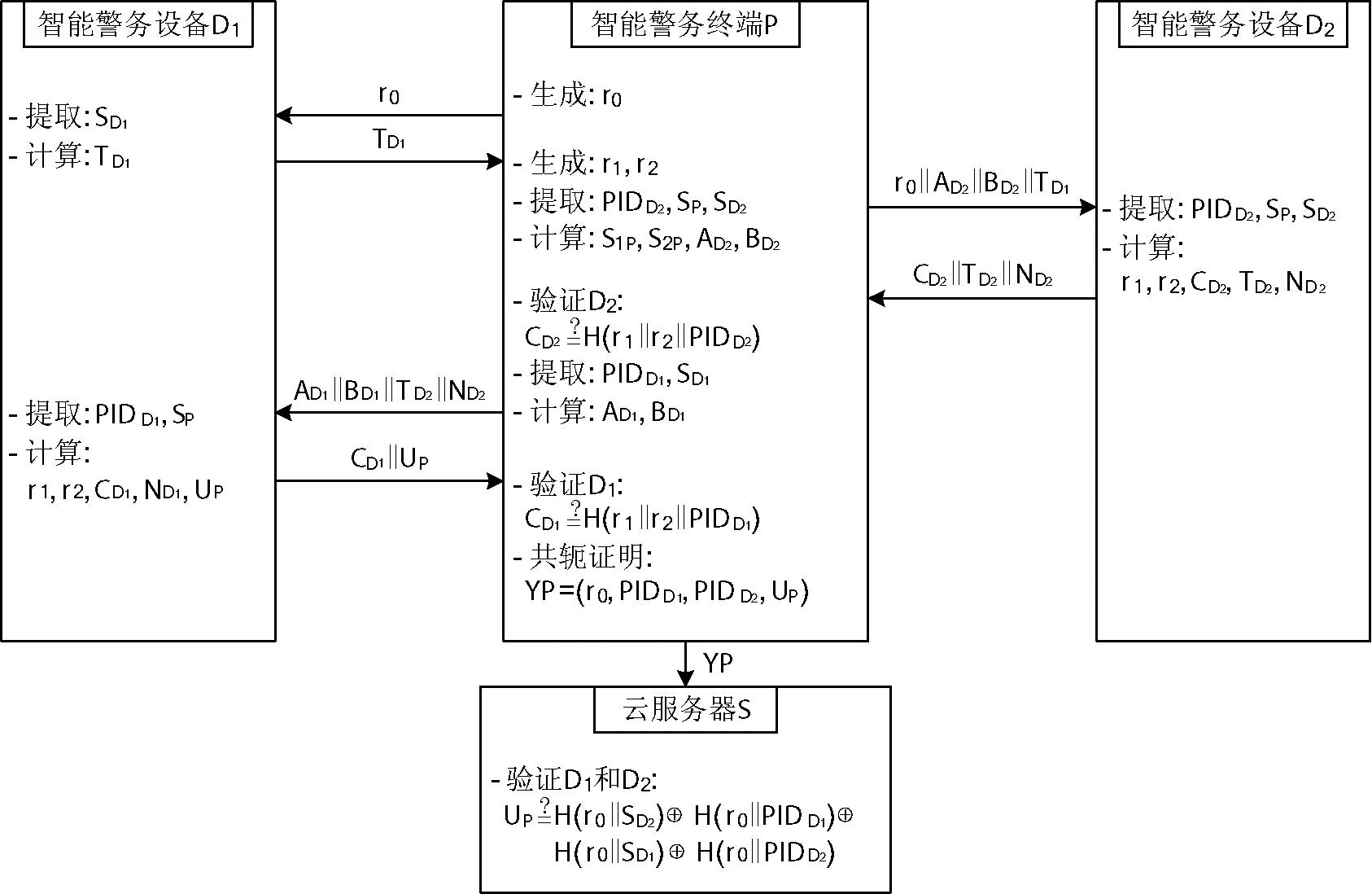

本文设计了一种基于群组证明的智能警务设备安全认证协议,该协议的主要认证过程如图1所示。

图1 基于群组证明的智能警务设备安全认证协议流程图

2.3 智能警务终端P和智能警务设备D1建立交互

智能警务终端P利用伪随机序列发生器生成一个伪随机数r0,将其发送给一个智能警务设备D1作为接入访问请求。当智能警务设备D1接收到伪随机数r0后,通过提取密值SD1计算得到TD1,并将TD1返回给智能警务终端P作为响应。

TD1=H(r0||SD1)

(1)

2.4 智能警务终端P本地验证智能警务设备D2的合法性

智能警务终端P收到智能警务设备D1发送的MD1后,利用伪随机序列发生器生成两个伪随机数r1和r2。同时,智能警务终端P提取另一个智能警务设备D2的伪身份标识符PIDD2、密值SP和SD2,计算得到一组数值S1P、S2P、AD2和BD2。

S1P=SP⊕r1

(2)

S2P=SP⊕r2

(3)

AD2=H(r0‖PIDD2)⊕S1P

(4)

BD2=H(r0‖SD2)⊕S2P

(5)

智能警务终端P将消息r0‖AD2‖BD2‖TD1发送给智能警务设备D2作为接入访问请求。智能警务设备D2相应地提取自身的伪身份标识符PIDD2、密值{SP,SD2},逆推得到随机数r1和r2,同时计算得到一组数值{CD2,TD2,ND2}。

r1=SP⊕AD2⊕H(r0‖PIDD2)

(6)

r2=SP⊕BD2⊕H(r0‖SD2)

(7)

CD2=H(r1‖r2‖PIDD2)

(8)

TD2=H(r0‖SD2)

(9)

ND2=TD1⊕H(r0‖PIDD2)

(10)

智能警务设备D2将消息CD2‖TD2‖ND2发送给智能警务终端P。智能警务终端P利用两个伪随机数r1和r2,以及本地存储的PIDD2重新计算得到数值H(r1‖r2‖PIDD2)。通过比较重新计算得到的H(r1‖r2‖PIDD2)与接收得到的CD2的一致性,实现对智能警务设备D2的身份真实性验证。如果两个数值不相等,则智能警务终端P认为智能警务设备D2是非法实体,协议终止;否则协议继续运行。

2.5 智能警务终端P本地验证智能警务设备D1的合法性

智能警务终端P提取智能警务设备D1的伪身份标识符PIDD1和密值SD1,计算得到AD1和BD1。

AD1=H(r0‖PIDD1)⊕S1P

(11)

BD1=H(r0‖SD1)⊕S2P

(12)

智能警务终端P将消息AD1‖BD1‖TD2‖ND2发送给智能警务设备D1。智能警务设备D1提取伪身份标识符PIDD1、密值SP,逆推得到随机数r1和r2,同时计算得到一组数值{CD1,ND1,UP}。

r1=SP⊕AD1⊕H(r0‖PIDD1)

(13)

r2=SP⊕BD1⊕H(r0‖SD1)

(14)

CD1=H(r1‖r2‖PIDD1)

(15)

ND1=TD2⊕H(r0‖PIDD1)

(16)

UP=ND1⊕ND2

(17)

智能警务设备D1将消息CD1‖UP发送给智能警务终端P。智能警务终端P利用生成的r1和r2,以及本地存储的PIDD1重新计算得到数值H(r1‖r2‖PIDD1)。智能警务终端P通过比较重新计算得到的H(r1‖r2‖PIDD1)与接收的CD1的一致性,实现对智能警务设备D1身份真实性的验证。如果两个数值不相等,则智能警务终端P认为智能警务设备D1是非法实体,协议终止;否则协议继续进行。

2.6 云服务器S远程验证智能警务设备D1和D2的合法性

智能警务终端P利用r0、PIDD1、PIDD2和UP构建群组证明YP=(r0,PIDD1,PIDD2,UP),并将其发送给远程警务云服务器S。S利用伪随机数r0、本地存储的PIDD1和PIDD2计算得到的H(r0‖SD2)⊕H(r0‖PIDD1)⊕H(r0‖SD1)⊕H(r0‖PIDD2),通过比较该数值与接收得到的UP的一致性,实现对智能警务设备D1和D2的远程身份同时识别和验证。

本协议实现了一个智能警务终端对两个智能警务设备的同时身份识别和认证,该协议认证流程可以扩展至多个智能警务设备的实战应用场景。

3 安全性分析

3.1 数据机密性和完整性

本协议引入Hash函数确保数据在无线通信链路传输过程中的机密性和完整性。在协议执行过程中,智能警务终端P将生成的伪随机数r0与本地存储的伪身份标识符PIDD1和PIDD2级联后进行Hash运算,并与S1P进行异或运算计算得到AD1和AD2;同时将r0与本地存储的密值SD1和SD2级联后进行Hash运算,并与S2P进行异或运算计算得到BD1和BD2。智能警务设备D1和D2分别将智能警务终端P生成的伪随机数r1和r2与各自的伪身份标识符PIDD1和PIDD2进行级联操作和Hash运算,计算得到CD1和CD2,分别用于实现对两个智能警务终端对D1和D2的身份认证。此外,智能警务终端D1和D2将接收到的伪随机数r0与各自的密值SD1和SD2级联后进行Hash运算,计算得到数值TD1和TD2。智能警务设备D2将智能警务设备D1计算的TD1与H(r0‖PIDD1)进行异或运算,计算得到数值ND2;同理,智能警务设备D1将智能警务设备D2计算的TD2与H(r0‖PIDD1)进行异或运算,计算得到数值ND1,由此实现了智能警务终端D1和D2关键参数的相互包含关系。

在数据传输过程中,密值SD1和SD2等敏感数据信息均被包含在消息{TD1,TD2}和{BD1,BD2}中进行传输;伪身份标识符PIDD1和PIDD2等敏感身份信息均被包含在消息{AD1,AD2}和{CD1,CD2}中进行传输,以上数值在计算过程中均引入单向Hash函数,确保数据传输的匿名性。任何恶意攻击者无法通过侦听传输的数据推测出智能警务设备D1和D2的真实身份和数据信息,无法对Hash函数值进行逆推还原得到敏感的真实数据和消息,同时也无法对截取的消息进行插入、删除等非法操作实现数据恶意篡改,有效抵抗数据伪造等攻击。

3.2 本地和远程身份认证

本协议利用本地和远程双重身份认证机制实现智能警务设备的身份验证:一方面智能警务终端P利用生成的r1和r2,以及本地存储的伪身份标识符PIDD1或PIDD2计算得到H(r1‖r2‖PIDD*),通过比较H(r1‖r2‖PIDD*)与接收得到的CD*的一致性,分别实现对两个智能警务设备D1和D2的身份真实性验证;另一方面,智能警务终端P将构建的群组证明YP发送给远程警务云服务器S。

其中,UP用于实现将智能警务设备D1计算的ND1与智能警务设备D2计算的ND2进行异或运算。ND1和ND2分别包含了关键参数{TD2,PIDD2}和{TD1,PIDD1},从而实现了两个智能警务设备D1和D2相关参数的彼此包含。警务云服务器S通过比较H(r0‖SD2)⊕H(r0‖PIDD1)⊕H(r0‖SD1)⊕H(r0‖PIDD2)与接收得到的UP的一致性,实现对智能警务设备D1和D2的远程身份同时识别和认证。

本地身份认证时,智能警务设备的伪身份标识符PIDD1和PIDD2均被隐藏在Hash函数中,避免恶意攻击者通过伪造和假冒身份标识符实现欺骗攻击。远程身份认证时,PIDD1和PIDD2可以经由加密套接字协议层SSL等网络安全协议,实现数据加密传输防止非法窃取,确保数据在网络传输过程中不被恶意攻击者篡改。

3.3 会话周期的不可链接性

智能警务终端P利用伪随机序列发生器生成伪随机数,用于增强会话周期的不可链接性。

一方面,伪随机数r0用于实现智能警务终端P对智能警务设备D1发起随机访问请求,同时用于计算得到TD*=H(r0‖SD*),实现密值SD*的随机化运算。此后,智能警务终端P引入r0计算得到AD*=H(r0‖PIDD*)⊕S1P和BD*=H(r0‖SD*)⊕S2P,实现对伪身份标识符PIDD*和密值SD*的随机化处理。同时,r0作为群组证明的参数之一,用于向远程警务云服务器S发起远程访问请求,有助于增强会话的新鲜性。任何恶意攻击者不能通过持续监听历史会话周期的交互数据,实现对当前和未来会话周期的推测;即使先前会话周期被恶意攻击者攻破,也不到威胁当前会话周期的交互数据。

另一方面,伪随机数r1和r2主要用于实现对密值SP的随机化处理,进而计算得到S1P=SP⊕r1和S2P=SP⊕r2。考虑到智能警务设备的硬件局限性,D1和D2无需内置伪随机序列发生器,通过利用接收的AD*和BD*分别于本地存储的SP,以及本地计算得到的H(r0‖PIDD*)和H(r0‖SD*)进行异或运算,逆推得到r1和r2,同时r1和r2计算得到CD*=H(r1‖r2||PIDD*)。在认证过程中,智能警务设备D1和D2不需要生成伪随机数,实现有效减少系统计算成本。

4 结 语

本文针对警务云环境下智能警务设备与智能警务终端交互过程中可能存在的安全风险和脆弱点,引入简单的密码学算子设计了一种基于群组证明的智能警务设备安全认证协议,实现智能警务设备身份认证。其中,智能警务终端利用群组证明机制将两个相对独立的智能警务设备进行相互关联,形成了计算参数彼此包含的数据交互模式,进而实现对两个智能警务设备的同时识别和认证。本协议同时采用伪随机序列发生器、Hash函数和密值随机化实现了数据机密性和数据完整性、本地和远程身份认证,以及会话周期的不可链接性,适用于资源受限的智能警务设备应用场景。

[1] 赵华伟,万海山,聂秀山.基于物联网和混合云的公共安全管理平台研究[J].计算机应用与软件,2013,30(8):47-50.

[2] 马蕾,龚戈淬,刘建平.基于物联网的云数据存储访问和隐私保护机制研究[J].计算机应用与软件,2013,30(9):319-322.

[3]WantR,SchilitBN,JensonS.EnablingtheInternetofThings[J].Computer,2015,48(1):28-35.

[4]NingH.UnitandUbiquitousInternetofThings[M]BocaRaton,Florida:CRCPress,2013.

[5] 赛门铁克公司.赛门铁克报告显示可穿戴设备存诸多安全隐患[J].保密科学技术,2014(9):74.

[6]NingH,LiuH,YangL.CyberentitySecurityintheInternetofThings[J].Computer,2013,46(4):46-53.

[7]LiuH,YuR,WanY.YPAP:TheYoking-proofsBasedAuthenticationProtocolforWearableDevicesinWirelessCommunications[C]//The12thIEEEInternationalConferenceonUbiquitousIntelligenceandComputing,China,2015:1639-1643.

[8] 刘占斌,刘虹,曹晓飞.云计算中面向可穿戴设备的共轭证明认证协议[J].信息网络安全,2015(9):135-138.

[9]SaitoJ,SakuraiK.GroupingproofforRFIDtags[C]//The19thInternationalConferenceonAdvancedInformationNetworkingandApplications(AINA2005),2005,2:621-624.

[10]MoriyamaD.Provablysecuretwo-roundRFIDgroupingproofprotocols[C]//RFIDTechnologyandApplicationsConference(RFID-TA),2014:272-276.

[11] 李胜广,谭林,周千里.可穿戴技术在单警装备中的应用模式研究[J].警察技术,2014(6):73-76.

[12] 中华人民共和国公安部.PB011-2006 公安单警装备配备标准[S].

THE SECURITY AUTHENTICATION PROTOCOL FOR INTELLIGENT POLICE DEVICES BASED ON GROUPING-PROOF

Zhou Haitao1Kong Huafeng2*Liu Hong2

1(People’sPublicSecurityUniversityofChina,Beijing100038,China)2(KeyLaboratoryofInformationNetworkSecurity,MinistryofPublicSecurity,Shanghai201204,China)

With the development of communications and computing technologies in Internet of Things (IoT), intelligent police devices has become the developing trend of police equipment, which provides efficient and reliable mobile police terminal service support during policemen performing tasks. A security authentication protocol for intelligent police devices based on grouping-proof is designed, focusing on the intelligent police devices in cloud environment. The proposed protocol considers security threats and system vulnerabilities in the interfaces of intelligent police devices, and applies lightweight cryptography operators for secure identity authentication. Meanwhile, this protocol introduces pseudo-random sequence generator, Hash function, and secret randomization to achieve data confidentiality and integrity, local and remote authentication, and session unlink ability, and it is suitable for lightweight intelligent police device applications.

Smart single alarm devices Police cloud Grouping-proof Security Authentication

2015-11-30。国家自然科学基金面上项目(61402117)。周海涛,博士生,主研领域:公安管理学。孔华锋,副研究员。刘虹,助理研究员。

TP393.08

A

10.3969/j.issn.1000-386x.2017.02.055