高校电子政务系统中文件安全分发技术

2016-10-31苏子微吴小锋周建民

苏子微, 吴小锋, 周建民

(1. 西安邮电大学 人事处, 陕西 西安 710121; 2. 中国电子科技集团公司 第二十研究所, 陕西 西安 710071)

高校电子政务系统中文件安全分发技术

苏子微1, 吴小锋1, 周建民2

(1. 西安邮电大学 人事处, 陕西 西安 710121;2. 中国电子科技集团公司 第二十研究所, 陕西 西安 710071)

针对高校电子政务系统文件分发的安全问题,提出基于对称加密体制的文件/消息批量认证方案。该方案通过结合计数器模式的高级加密标准和消息认证码,实现高校电子政务系统中文件分发的机密性和完整性,并能够支持批量认证,允许服务器对多个认证请求同时进行处理,从而降低通信开销。与已有的基于公钥密码的文件分发方案相比,具有计算开销更低的优势。

电子政务系统;安全认证;文件传输

电子政务是实现高校管理现代化的一个重要手段。很多高校已设计出了自己的电子政务系统,用于传送和共享文件、发送电子邮件和通知等(如广讯通)。和其他电子政务系统相比,高校电子政务系统具备一些独特之处,首先它依据的网络平台是校园网,此外,高校电子政务系统所处理的业务相比于其他电子政务系统,具有单一性与集中性的特点。高校电子政务系统的功能表现可以采取更加有效的方式进行,即内部可以采取比客户机/服务器(Client/Server, C/S)模式更加有效的集中式处理。另外,高校电子政务系统具有更高的安全性。一方面,在校园网上可以实施更高级别的安全性策略;另一方面,高校电子政务系统的集中式处理模式相比于C/S模式具有更高的安全性。

然而,现有的电子政务系统中文件分发至少存在如下缺陷:(1)实际应用的政务系统中,文件分发模块缺少安全机制,如对文件的机密性没有保护机制,对文件分发来源缺少认证机制[1-5]。(2)已有的研究提出了一些解决方案,但主要是基于公钥基础设施(Public Key Infrastructure,PKI)技术[6-9]。文献[7]对于网络节点身份的唯一性确定不仅为节点用户的行为评价提供了可追溯的记录依据,而且还可以对有限数据资源的访问控制提供可信的ID识别手段。文献[8]分析了中国电子政务领域多认证中心(Certification Authority, CA)互信互认标准体系构建原则,结合深圳电子政务,从法律、管理和技术角度尝试构建基于PKI/CA的互信互认标准体系框架,探讨制定支撑多CA兼容应用的电子政务数字证书格式、应用接口和注销列表等技术规范。文献[9]在分析电子政务所面临的安全威胁和隐患的基础上,着重对电子政务安全需求进行了分析,并提出电子政务安全目标。(3)由于PKI技术的计算复杂性高、存储量大,其在移动设备办公环境中的应用受到极大限制。(4)高校电子政务系统还面临一个挑战,即如何快速安全的处理多个终端的认证请求,文献[10-12]讨论了批量认证的相关内容,但是所设计的网络架构不能应用于高校电子政务系统。

本文将针对校园网具有可信管理中心的特性,提出基于对称密码体制的高校电子政务文件安全分发方案,即文件/消息批量认证技术,采用对称密码算法降低计算复杂度和存储量,从而能够适用于移动设备环境。

1 系统架构与安全模型

1.1系统架构

高校电子政务系统依据的网络平台是校园网,校园网的数据传输速度高、信息提供针对性强、媒体的多样性等特点决定了高校电子政务系统可以建立在一个极具效率的网络平台上。此外,高校电子政务系统的服务对象明确,系统中传输的数据流包括公文,教师及学生的教学科研相关信息。系统架构如图1所示。包含如下几个部分:

(1) 政务办公终端(Government Mobile Terminal, GMT)。用于进行相关文件/消息的传送、转发。

(2) 认证服务器(Authentication Server, AS)。用于消息源认证,确保消息的机密性和完整性。

(3) 无线接入点(Access Point, AP)。移动GMT可以通过AP接入到网络中。

GMT可以通过有线或者无线连接接入到校园网内。一个GMT可能会同时向多个终端发送消息或文件(如会议通知、机密文件),此时AS面临的挑战是它需要在很短的时间内处理这些认证请求。如何更加安全、有效地处理这些认证请求,是需要解决的问题。

图1 电子政务系统架构

1.2安全模型

在高校电子政务系统中,对其安全模型做出下列假设:该模型中,假设AS是始终可信的,即AS在密钥初始化阶段及长期密钥的安全保存阶段都是可信的,不会将密钥泄露给第三方,并在执行协议过程中能够按协议规则输出结果;假设每个GMT都是潜在的攻击者,即每个GMT可能会违背协议规则给出错误输出。利用秘密分享技术的门限值控制协议能够正确实施的不诚实终端数目。在此模型下,安全目标包括:

(1) 用户和服务器之间的相互认证;

(2) 用户之间的相互认证;

(3) 用户的身份隐私保护;

(4) 数据的机密性和完整性。

2 批量文件传输协议

2.1系统初始化

在高校电子政务系统中,其安全协议的初始化阶段包括:认证服务器与每个办公终端GMT共享一个安全密钥(security key, SK),并分别安全保存在认证服务器的数据库中和客户终端。这里安全存储是指共享密钥SK不能泄露给第三方且不能在非安全信道传输。

2.2协议流程

给出一个在高校电子政务系统中,基于对称加密体制的文件/消息批量认证方案。为方便描述,仅考虑一个终端GMT向多个终端GMT发送消息认证请求。该方案可以通过消息级联策略,扩展到多个GMT对多个GMT的应用场景。协议分为4个阶段:用户注册阶段、临时身份生成阶段、协议初始化阶段、协议执行阶段。

2.2.1用户注册阶段

AS检索SK的目标及原理为:

目标是通过将GMT的哈希值

Hcode=H(Acode)

分成n份,即{Hcode1, Hcode2, …, Hcoden},使得AS能够:(1)在至少知道k份的情况下,可以计算出Hcode;(2)如果知道不超过k-1份,就不能得到最终的Hcode。该方案的理论依据是Lagrange插值多项式理论,原理是利用Shamir的秘密分享技术[13], 实际上是一个(k,n)秘密分享方案,n为哈希值总共分成的份数,k为门限值。其中,k是由一个有限域上的k阶多项式决定的,步骤如下:

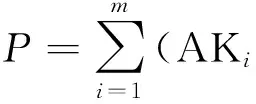

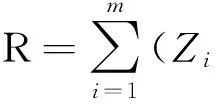

(1) GMT首先随机选择k-1个正整数{b1,b2,…,bk-1},其中bi f(x)=b0+b1x+b2x2+…+bk-1xk-1 其中,b0=Acode。 (2) GMT通过Lagrange basis多项式产生n个Acode点(xi,yi),形如(i,f(i) modq)其中bi (3)当AS收到k个消息(xi,yi)时(或多余k个),AS计算重构一个多项式如下: 其中 最终,AS可以从f(x)里恢复出Acode(也就是b0)。 2.2.2临时身份生成阶段 临时身份生成阶段用于隐藏用户信息。在高校电子政务系统中,该阶段将用户的唯一身份转化为临时身份(Temporary identity, TID)。使用临时身份可以防止用户的ID在网络中传输时被窃取,每个用户GMTi的临时身份计算如下: TIDi=F2(IDi||Ti)SKi。 其中,F2为对称加解密函数;Ti为时戳;SKi为共享的安全密钥;||表示消息串接。 2.2.3协议初始化阶段 AKi=F1(Ti)SKi, Yi=Ki⊕IDi, Sigi=(Ki+AKi⊕ReqNo) modm。 其中,AKi为认证密钥;F1为单项哈希函数;Sigi是每个GMT产生的对称签名,该签名满足授权性、不可伪造性、不可重用性、不可抵赖性以及完整性。 2.2.4协议执行阶段 在高校电子政务系统中,在协议的执行阶段下,实体间的交互如下。 步骤1消息发送方GMT1向所有的目标接收方GMT广播认证请求: 消息1{T1, ReqNo, TID1, Hcodei, MAC1i} 其中 MAC1i=F3(T1||ReqNo||TID1||Hcodei) 为消息认证码;F3为消息认证码生成函数。 步骤2目标接收方收到消息1后,按同样的方法计算一个MAC1i,并比较计算出的MAC1i是否和包含在消息1中的MAC1i相等。如果相等,则接收方GMTi继续执行协议,否则终止。 步骤3当所有的目标接收方GMTi成功验证消息1后, 生成如下消息: 消息2 {Ti, TIDi, Acodei,Yi, Zi,MAC2i, 消息1}, 并发送消息2给AS。其中 MAC2i=F3(T1||ReqNo||TID1||Hcodei|| MAC11||Ti||TIDi||Acodei||Yi||Zi) 步骤4当接收到消息2后,AS验证MAC2i和MAC2i的正确性,如果验证通过,AS恢复Acode及认证密钥。并进行如下计算: IDi=F2(TIDi||T: Pi=AKi⊕IDi, 步骤5AS向 GMT1发送消息3: 消息3{E{Tm+1, ExpT}AK1}。 其中ExpT为过期时间。 步骤6GMT1返回给AS一个应答消息: 消息4{E{Tm+1}AK1}。 步骤7AS解密收到的消息4并验证Tm+1,若验证通过,则向每个接收方GMTi发送消息5: 消息5{Pi,E{Tm+2,ReqNonew}, Acodeinew, ExpT, AK1}AKi, MAC3i}, 其中:ReqNonew和Acodeinew是AS分配的新的请求序列号和接入码,且 MAC3i=F3(Pi||E{Tm+2,ReqNonnew, Acodeinew,ExpT,AK1}AKi)。 E{Ti,ReqNonnew,Acode1new}AKi 发送给GMT1,通信双方可以使用协商好的密钥进行安全通信。 根据提出的安全模型及目标,高校电子政务系统中的文件分发协议的安全性分析如下: 3.1用户和服务器之间的相互认证 为了使服务器认证用户,消息发送方GMT产生包含MAC1i的消息,连同接收方生成的消息2一起发送给认证服务器。通过采用Shamir的秘密分享,AS可以对用户进行认证。此外,认证服务器通过产生消息5,可以让用户对认证服务器进行验证。 3.2用户之间的相互认证 接收方GMT通过向认证服务器发送认证请求,可以验证发送方GMT的合法性,一旦通过AS的认证,AS会向所有的接收方GMT确认发送方GMT发送消息的真实性。 3.3用户的身份隐私保护 方案中,用户的唯一身份转化为临时身份TID。由于每个临时身份都是身份相关信息的密文,攻击者无法得到用户的真实身份信息,能够防止中间人攻击或者被窃听,用户的身份隐私得到保护。 3.4数据的机密性和完整性 在认证过程完成后,发送者和接收者已经获得了共享的回话密钥,发送者能够用共享会话密钥对发送的信息进行对称加密,只有拥有会话密钥的合法接收者才能获得消息明文。同时,也能够利用共享密钥生成消息认证码用于完整性验证。 针对高校使用的电子政务系统,提出一种基于对称密码技术的文件/消息批量认证,能够确保校园网内端到端的信息传输安全。特别地,通过使用高级加密标准的计数器模式以及消息认证码,可以保证消息的机密性和完整性。此外,还可以支持批量认证,即认证服务器可以对多个认证请求同时进行认证,降低了通信开销。和已有的基于公钥基础设施技术相比,该方案降低了计算开销,适合在移动终端上运行,支持移动办公。 [1]陈征, 张成芬. 陕西省电子政务安全保障体系的研究[J/OL]. 西安邮电学院学报,2010, 15(4):32-35[2016-03-03].http://www.cqvip.com/Main/Detail.aspx?id=35155849.DOI:10.13682/j.issn.2095-6533.2010.04.034. [2]王永建,朱运起,徐杨,等. 基于云计算的智慧政务安全体系设计研究[J/OL]. 通信技术, 2016(4):462-468[2016-03-03].http://www.cnki.com.cn/Article/CJFDTotal-TXJS201604017.htm.DOI: 10.3969 /j.issn.1002-0802.2016.04.016. [3]付宏燕, 刘蓓. 电子政务移动办公系统安全技术框架的研究[J/OL]. 信息安全研究, 2015(1):74-80[2016-03-03].http://www.cnki.com.cn/Article/CJFDTotal-XAQY201501015.htm. [4]陆阳,高宝. 基于CityHash的政务网站完整性检查方法研究[J/OL]. 计算机工程与应用,2016(4):104-109[2016-03-03].http://www.cnki.com.cn/Article/CJFDTotal-JSGG201604020.htm.DOI: 10.3778/j.issn.1002-8331.1402-0132. [5]李晓明. 电子政务安全认证系统的开发[J/OL]. 信息技术与信息化, 2015(2):228-229[2016-03-03].http://d.wanfangdata.com.cn/Periodical/shanddz201502095.DOI: 10. 3969/j.issn. 1672-9528. 2015. 2 .94. [6]郑东,赵庆兰,张应辉. 密码学综述[J/OL]. 西安邮电大学学报,2013,18(6):1-10[2016-03-03].http://www.cnki.com.cn/Article/CJFDTotal-XAYD201306001.htm.DOI:10.13682/j.issn.2095-6533.2013.06.017. [7]姜参,赵宏霞. 基于PKI框架的高校信息化平台研究[J/OL]. 渤海大学学报(自然科学版), 2015(4):376-379[2016-03-03].http://www.cnki.com.cn/Article/CJFDTotal-JZSF201504018.htm.DOI: 10.13831/j.cnki.issn.1673-0569.2015.04.017. [8]颜海龙,闫巧,冯纪强,等. 基于PKI/CA互信互认体系的电子政务[J/OL]. 深圳大学学报(理工版),2012,29(2):113-117[2016-03-03].http://www.cnki.com.cn/Article/CJFDTotal-SZDL201202005.htm.DOI: 10.3724 /SP.J.1249.2012.02113. [9]张力. 基于PKI的网络安全技术在电子政务中的应用研究[D/OL].西安:西安电子科技大学,2014:9-58[2016-03-03].http://cdmd.cnki.com.cn/Article/CDMD-10701-1015440512.htm. [10]LAIC,LIH,LIX,etal.Anovelgroupaccessauthenticationandkeyagreementprotocolformachine-typecommunication[J/OL].TransactionsonEmergingTelecommunicationsTechnology, 2015, 26(3): 414-431[2016-03-03].http://onlinelibrary.wiley.com/doi/10.1002/ett.2635. [11]LAIC,LIH,LUR,etal.SE-AKA:AsecureandefficientgroupauthenticationandkeyagreementprotocolforLTEnetworks[J/OL].ComputerNetworks,2013,57(17):3492-3510[2016-03-03].http://dx.doi.org/10.1016/j.comnet.2013.08.003. [12]LAIC,LIH,LUR,etal.SEGR:Asecureandefficientgrouproamingschemeformachinetomachinecommunicationsbetween3GPPandWiMAXnetworks[C/OL]//ProceedingsoftheofIEEEInternationalConferenceonCommunication.Sydney:IEEE, 2014: 1011-1016[2016-03-03].http://dx.doi.org/10.1109/ICC.2014.6883452. [13]SHAMIRA.Howtoshareasecret[J/OL].CommunicationsoftheACM. 1979, 22(11):612-613[2016-03-03].http://dx.doi.org/10.1145/359168.359176. [责任编辑:杨洵] Secure file distribution technology in E-government systems of universities SU Ziwei1,WU Xiaofeng1,ZHOU Jianmin2 (1. Department of Personnel, Xi’an University of Posts and Telecommunications, Xi’an 710121, China;2. CETC-20 institute, Xi’an 710071, China) A batch verification authentication of file/message based on the symmetric encryption system is introduced for the security issues of file distribution in E-government systems of colleges and universities. By using counter-based advanced encryption standard and message authentication code, message confidentiality and integrity can be maintained. In addition, batch verification can be achieved, which allows servers to concurrently process multiple authentication requests, and hence reduces the communication overhead. Compared with the existing public key infrastructure technologies, the computation overhead by this new technology is lower due to its underlying symmetric encryption mechanism. E-government, security authentication, file transmission 10.13682/j.issn.2095-6533.2016.05.005 2016-04-15 国家自然科学基金资助项目(61502386) 苏子微(1981-),女,硕士,讲师,从事高校电子政务研究。E-mail:suziwei@xupt.edu.cn 吴小锋(1980-),男,硕士,工程师,从事高校电子政务研究。E-mail:wxf@xupt.edu.cn TN918 A 2095-6533(2016)05-0024-05

3 安全性分析

4 结语