基于RFID 技术的计算机身份认证系统设计

2016-07-23郑刚

郑刚

摘要:计算机作为人类社会进入信息时代的重要产物,其的运用非常广泛。如今人们在生产生活中基本都离不开计算机,但由于个人信息、工作信息都需要保密,因此如何避免他人窃取信息造成信息泄露成为人们非常重视的问题。基于RFID技术的计算机身份认证系统能够通过USB-Lock和无线Key设备改变计算机的可用状态和不可用状态,起到保护计算机信息的作用。本文主要分析了RFID系统的优势,并这地计算机身份认证系统设计和PC端软件设计进行了研究和探讨,以期达到计算机身份识别的目的,起到保障计算机信息安全的作用。

关键词:射频识别技术;计算机身份认证系统;无线通信

中图分类号:TP311 文献标识码:A 文章编号:1009-3044(2016)17-0192-02

随着信息时代的来临,无论是在生活中还是工作中,人们都有很多地方需要应用计算机解决问题。如今人们将很多重要的信息保存在计算机中,以提高使用计算机的效率,但很多人在计算机使用过程中会出现未关机便离开计算机的情况,导致不法分子窃取计算机中的信息,造成重要信息泄露。基于RFID技术的计算机身份认证系统可以让用户在离开计算机一定范围后,使计算机处在不可用状态中,避免不法分子窃取信息,且当用户回到范围内后,计算机自动改变为可用状态。

1 RFID系统的概述及优势

RFID是指射频识别技术(Radio Frequency Identification),属于一种非接触式自动识别技术,能够在无人工操作和恶劣环境下工作。最简单的RFID系统主要有电子标签、天线和阅读器组成。RFID在人们生活和工作中应用比较广泛,且其优势比较明显,是条码、IC卡、光卡等难以匹敌的技术,其具有扫描快速、体积小、抗污染能力强、数据容量大、可重复使用、无屏障阅读、安全性高等优势,提高计算机用户信息的安全性。

2 计算机身份认证系统设计

2.1 系统结构设计

计算机身份认证系统结构软件包括PC端软件和MCU固件,其中MCU固件主要由USB-Lock端的固件和无线Key端的固件组成。USB-Lock和无线Key建立无线通信,当无线通信断开后,通过USB接口向PC传输失败字符串,当无线通信连接后,通过USB接口向PC传输成功字符串。

USB-Lock的功能比无线Key更多,如USB-Lock与PC的连接功能。MCU作为USB-Lock的核心,其需要具备预定或者更高的计算能力,能够适应多变的需求且符合未来升级标准。同时MCU的运行速度和片内存储空间均要达到一定的标准,且需要控制成本。USB-Lock硬件电路设计如图1所示。

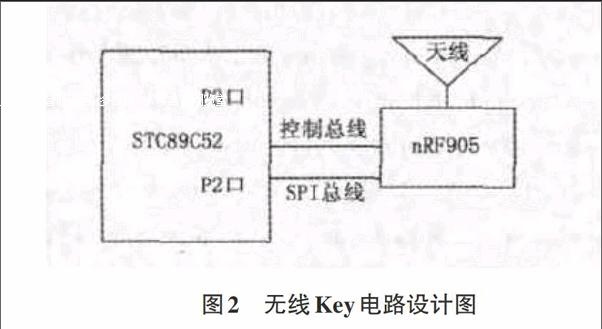

无线Key设备需要用户随身携带,因此其需要具有无线接收和发射功能,且其体积和功耗都需要符合使用要求,避免对用户正常使用造成较大的影响。同时无线Key还需要具备计算能力,属于嵌入式系统,其主要由MCU和RF射频识别模块组成,即MCU控制RF射频识别模块完成工作,起到数据加解密的作用。本文无线Key的MCU主要运用STC89LE52,具有功耗低的优势。

2.2 系统的安全问题及解决措施

1) 拒接服务攻击问题及解决措施

对于计算机身份认证系统存在拒接服务攻击问题,主要是通过引入动态地址变换机制进行解决,即当射频发射器芯片工作时,其发送地址和接受地址出现动态变化,致使其他人无法伪造,起到保密效果。另外动态地址变换又可以有效避免不良应用环境的影响,提高通信成功率。

2) 无线信号窃听问题及解决措施

设计人员可以采用加密算法解决无线信号窃听问题,即当明文经过加密后才可以由射频发射器发送出去。

3) 伪设备问题及解决措施

在RFID中还存在他人利用伪无线Key得到合法认证的方式,从而达到非法获取信息的目的。针对该种情况,设计人员可以通过引入双向认证机制的方式进行解决。

4) 无线通信协议问题及解决措施

如果系统对安全要求不高,则可以直接采用射频发射器芯片基层底层无线通信协议,实现无线数据传输。

2.3 USB-Lock和无线Key的固件设计

1) USB-Lock固件设计

首先进行初始化操作,并根据默认地址设置射频发射器芯片,生成24bit的随机数,随后进行封包加密并利用无线通信发送给无线Key,如果最大接收时间没有回应,则进入永久循环起始处,如果接收到数据包则及时进行解密,获得随机数和ID号,将随机数与ID号与之前的保存的数据进行比较,当数据相同时,进入动态地址变换永久循环中。USB-Lock将生成的随机地址加密发送给无线Key,当最大接收时间没有收到回应,则发送通信失败字符串,如果接收到回应,则解密并进行地址比对,如果相同则认证成功,发送通信成功字符串。

2) 无线Key固件设计

首先进行初始化操作,将无线Key设置为接收模式,随后接收USB-Lock数据包,拼接随机数和ID号返送给USB-Lock,如果最大接收时间没有回应,则返回默认地址,如果接收到数据包且包类型符合要求,则进行地址设置,再将随机地址封包返回给USB-Lock。

3 PC端软件设计

1)系统监控程序设计的实现

在计算机身份认证系统中,钩子是一种指针。设计人员可以安装一段程序实现对系统消息的监控,并做好消息预处理。由于钩子存在降低系统性能和增加CPU计算量的弊端,因此设计人员需要尽量少使用或不使用钩子,且需要注意在使用钩子后,要及时移除钩子。计算机身份认证系统包含各种不同类型的钩子,不同的钩子都存在相应的钩链,以确保设计人员挂接钩子函数。不同的钩子类型监视不同的消息,如WH CALLWNDPROC功能安装一个钩函监视发送给窗体程序的消息、WH CALLWNDPROCRET为安装一个钩函监视刚刚被窗体程序处理完的消息等。

2)CPU使用率及降耗技术

当PC实时保护程序开启后,PC打开USB-Lock设备,获取设备列表,以判断PC是否插入USB-Lock设备。如果此时PC没有连接USB-Lock,且PC处于完全保护模式之中,置加锁标记为1,如果PC没有处于完全保护模式中,置加锁标记为0。如果PC连接上USB-Lock,则读取并清空FIFO并关闭USB-Lock设备,随后判断读取字符串是否等于“Success!”,相等则置加锁标记为1,不相等则置加锁标记为0。PC实时保护程序主要是通过不断枚举设备起到实时保护的作用。

4 结束语

综上所述,为了保障计算机中信息的安全性和保密性,计算机自动加锁的功能受到人们的关注,即用户离开后计算机自动加锁。设计人员可以通过动态地址变换机制降低拒绝服务供给发生概率,并可以通过加密算法解决无线信号窃听问题,并注重对无线功能的运用,从而起到实时保护计算机的效果。

参考文献:

[1] 胡景.基于RFID技术的计算机身份认证系统设计[J].计算机测量与控制,2014(10):3415-3418.

[2] 赵文,李晓玲.基于LSSVM和RFID的智能门禁身份认证系统设计[J].计算机测量与控制,2015(3):998-1001.

[3] 张兵,秦志光,万国根.基于PKI和CPK的RFID系统混合密钥管理机制研究[J].电子科技大学学报,2015(3):415-421.

[4] 张玉婷,严承华.一种基于双向认证协议的RFID标签认证技术研究[J].信息网络安全,2016(1):64-69.

[5] 罗爱民,易彬,沈才洪.基于无线射频识别的食品数字身份证设计及应用[J].农业工程学报,2013(10):262-268.

[6] 李珍香,李国,李德兴.基于ARM的RFID智能安全管理系统设计与实现[J].计算机工程与设计,2010(12):2744-2748.