校园无线网络安全综合防御

2011-02-19赵建超尹新富

赵建超,尹新富

ZHAO Jian-chao1,YIN Xin-fu2

(1.河南工业职业技术学院 计算机工程系,南阳 473009;2.郑州经贸职业学院,郑州 450006)

0 引言

随着带有无线功能笔记本的普及,校园内无线需求激增。无论是教师或者是学生都希望在校园内随时随地接入网络,因此无线校园网迅速得到了普及。但是由于无线网络采用的是公共电磁波,类似早期的HUB,任何人都有条件窃听或干扰信息。使用OmniPeek等抓包工具分析后,能够比较容易的免费上网甚至入侵学校的服务器[1]。2008 WPA加密首先已经被国外人员率先破解[2]。最近,Elcomsoft 推出ElcomSoft Distributed Password Recovery分布式密码暴力破解工具,能够利用Nvidia显卡使WPA和WPA2无线密钥破解速度提高100倍。由于软件还允许数千台计算机联网进行分布式并行计算[3],无线网络受到的极大的威胁。

1 传统的无线安全措施及其缺点

1.1 软件安全设置及其优缺点

传统的软件安全设置主要包括修改默认的SSID并禁止广播和设置黑白MAC地址名单并绑定相应的VLAN[4,5]。

每个无线网络都有一个服务区标识符(SSID),类似windows中的域,只有SSID相同的无线客户端(STA)才能通过AP(无线接入点)接入网络。为适应商业网络STA经常流动的需要,无线交换机通常默认启用SSID的广播。因为校园网的上网成员相对固定,因此,有必要禁用SSID广播来提高网络的安全性。通常设备制造商都在他们的产品中设了一个默认的SSID。例如思科linksys设备的SSID通常是“linksys”,TPLINK的为“TP-LINK”。修改以阻止非授权的无线客户端通过猜测来进入该网络是最基础的防护手段。

理论上说,任何一个网络设备都一个独一无二的物理地址,称之为MAC地址。因此,在无线交换机上可以设置黑白名单:在黑名单上可以禁止一些MAC用户接入,白名单为合法用户,允许接入。

不过,上面的两条安全措施仅仅只能在一定程度上防止网络入侵。例如在XP系统下,用户很容易修改自己网卡的MAC地址。另外,通过对无线抓包软件的仔细分析后,也可以得到白名单的MAC地址。即使接入点禁止广播 SSID,在客户端和接入点之间来回传送的流量最终也会暴露出SSID。即使攻击者并非刻意监控 RF 频段,也可在上述传输过程中通过无线抓包软件嗅探到 SSID,因为它是以纯文本格式发送的。

1.2 无线加密传输及其优缺点

由于WEP天然的缺陷[6],所以很快推出了WPA。802.11i 规定了两种企业级加密机制,分别是:TKIP(临时密钥完整性协议)和 AES(高级加密标准),这两种加密机制已分别被 Wi-Fi 联盟纳入 WPA 和 WPA 2 认证中。

由于WPA TKIP协议的缺陷,破解者可以得到通信的密钥,从而看到通信的数据。但是,由于WPA协议采用的是每一节点均使用一个不同的密钥对其数据进行加密,因此不存在全部破解的问题,看到的仅仅某个用户的数据。因此,校园网用户不必草木皆兵。在关键区域,用户可以采用其它的通信加密措施,让整个通信过程更安全。比如可以使用VPN系统配合WPA进行工作,这样即使数据被截获,也无法看到真正的信息。

由于加密会耗费无线交换机的CPU资源,尤其在低档的校园无线交换机上,无线网络的安全特性极大影响传输性能。多次测试表明,当采用WEP128位加密传输模式时,网络传输性能会损失28%-75%,传输性能的损失与交换机CPU处理速度直接相关。

2 综合无线安全防护措施

软件和加密协议简单易行,但是仅仅靠上述方法无法实现校园网络的安全。而应该和其他手段共同配合来提高安全性。

2.1 天线的合理选用和布局

WLAN是工作在2.4G或者5.8G频段。由于频点很高,因此穿墙的能力非常弱,只能穿过一般的门窗。由于考虑的成本和覆盖范围考虑,不少学校AP配置的天线为杆状全向天线。这种天线向周围均匀发射,造成覆盖范围过大,使得入侵者很容易收到信号,从而入侵网络。在校园的不同区域,应该选用不同的天线类型和安装方式。比如在普通教学区域,可以把AP布放在走廊边,采用吸顶式定向天线伸出天花板进行安装。如下图所示。吸顶天线与平常使用的全向天线不同,它在内部设计上增加了一个反射板,把辐射更多地向下反射,能够提高辐射范围的信号强度。使得覆盖范围内信号很强,也覆盖范围之外信号变得非常弱(因为天线方向向下)。一方面可以实现有效覆盖。另外,其他楼层来说由于是定向天线,加上穿过楼板后信号衰减,网络不能覆盖。因此入侵网络基本变得极其困难。吸顶式天线价格很便宜,仅仅几十元,很容易推广。

在操场开阔地区,应该采用全向天线以加强覆盖。但是在天线选址的时候一定要注意尽可能的在操场中间,避免无线信号覆盖校园其他部位。为了防止非法用户入侵,还应该加上其他身份认证措施。

2.2 合理配置AP发射功率

如果能够满足覆盖要求的话,一定要设法降低AP的发射功率。功率降低会减少对其他AP的干扰,因为覆盖范围有限,又降低了网络入侵的可能性。对于H3C无线AP来说,多数默认最大发射功率为100mW(20dBm),可以通过max-power 15命令,将最大功率降低为15dBm。在降低发射功率的时候,千万不要采用摘掉天线的做法,否则可能对AP的发射管造成损坏。

2.3 接入进行身份认证

在有线网络中,通常接入局域网中不进行身份认证。也有的学校在无线网络建设中,采用了类似的模式,特别是部分高校和运营商合作,即校园网内部不进行认证和收费,如果要上互联网必须通过运营商的认证收费系统。这种认证模式客观上会造成非法终端不经过任何认证入侵校园网内部,必须加以避免。

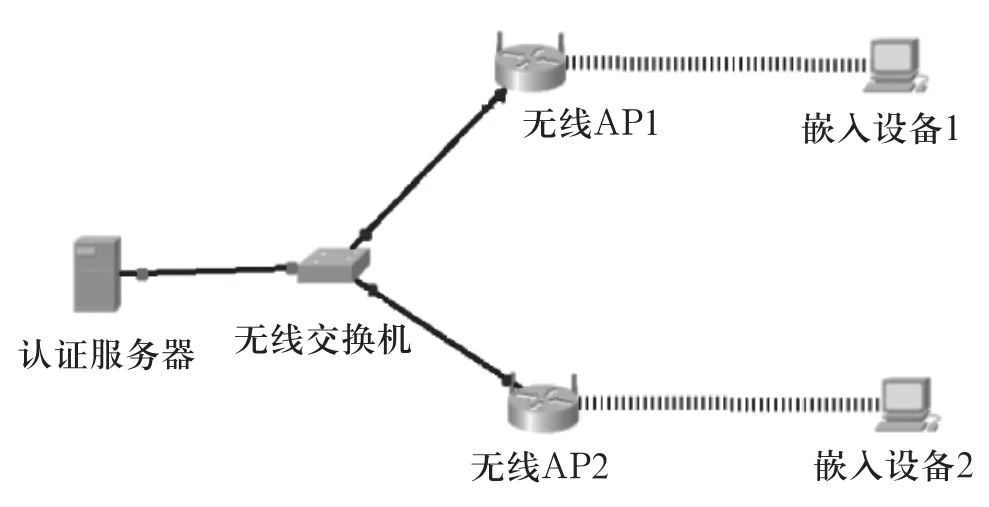

图1 无线网络认证结构图

在图1中,任何接入到AP的无线网络设备,必须通过认证服务器的认证才能够接入网络。设置身份认证身份验证拨号用户服务后,没有合法授权的用户将不能通过身份验证,因此无线校园网解决了接入的安全问题。在实践中可以通过应用WPA、802.1x/EAP等无线安全技术,与校园内部的统一账号管理平台或者一卡通数据库进行联动联动认证,无线接入认证系统对接入校园的无线办公网络的终端进行身份认证[7]。

2.4 对入侵者诉诸法律

无线定位可以分为软件和硬件。硬件的有专门的无线电测向仪,可以对无线用户进行定位。软件如Ekahau公司的Ekahau Vision软件,无需增加额外的硬件设施(如读卡器、exciter、激励器、天线等),利用现有无线网络WiFi的网络设备即可进行定位。其基于专利技术高精度算法的软件,通过定位引擎计算定位,定位精度在3米左右,最高能至1米。如果发现有入侵的无线客户端,可以使用定位系统或者无线电测向仪等共同配合进行查找[8],将入侵者诉诸法律。

3 结论

由于无线网络的开发性,在无线校园网时代,必须采用综合的安全措施才能最大程度的保证网络安全。这些措施不仅包括技术上的问题,必要的时候,对入侵者诉诸法律,将大大威慑网络入侵行为。

[1]罗燕羽.WPA被破解后的对策[J].网络安全技术与应用,2009,4.

[2]WILDPACKETS,INC.OmniPeek Network Analyzer.[DB/OL].http://www.wildpackets.com/products/network_ analysis_and_monitoring/omnipeek_network_analyzer.[2009-9-1].

[3]Elcomsoft.Password recovery software.[DB/OL].http://www.elcomsoft.com/edpr.html#formats.[2010-9-1].

[4]吕海燕,吕红,任颖,赵媛,周立军.无线网络的安全机制及其实施[J].中国现代教育装备,2010,(03).

[5]杨天化.浅谈无线网络安全及防范策略[J].浙江工贸职业技术学院学报,2010,(02).

[6]袁爱杰,胡中栋,万梅芬.基于无线网络安全WEP协议的探究[J].计算机时代2009,(04).

[7]陈亮,张鹏,陈旭翔,蔡世贵,毛仕文.基于统一账号认证的无线接入综合管理平台[J].电信工程技术与标准化,2010,(06):48-51.

[8]R·A·马拉尼.无线网络中的定位安全服务[P].中国专利:CN101044711,2007-09-26.