智能电网容错数据聚合方案①

2022-05-10李雅斌杨鹏飞

李雅斌,杨鹏飞

(长安大学 信息工程学院,西安 710064)

随着传统电网的各种弊端不断显现,智能电网以其双向通信,多元化梯度电价,状态分析预警等优势[1,2]逐渐被各个国家重视[3-5]起来.

在智能电网中,部署了大量的传感器,尤其是智能电表,每隔15 分钟发送电力数据给控制中心以供分析与调配[6].然而大量的实时传输数据不仅会损耗海量资源同时还存在隐私泄露的问题[7,8].因此为了克服以上问题,数据聚合技术被引入,它可以节省计算资源,同时允许控制中心收集聚合数据而不是单个数据的思想很好的保护用户的隐私且不影响数据的分析和电力供应的调整.

但是,现有大多数聚合方案存在以下两个问题:很多方案设计时采用代价很高的公钥同态加密技术,这对资源受限的智能电表很不友好;许多方案没有考虑错误容忍的问题,但是智能电表是普通电子设备很有可能出现故障,这样会导致整个系统无法正常运作.

基于上述问题,本文提出了一个智能电网中高效的支持错误容忍的数据聚合方案,该方案能抵抗由网关和控制中心发起的合谋攻击,此外,当智能电表故障时,控制中心仍能正常恢复聚合数据.

1 背景知识

1.1 系统模型

本文的系统模型如图1所示,其中有4 个实体:可信中心TA,控制中心CC,网关GW和智能电表SMi(i=1,2,···,n).GW负责其下n个SMi(n>1).

图1 系统模型图

(1)TA:表示完全可信的实体.TA产生系统参数,并负责SMi,GW和CC的注册.如果SMi产生故障,TA生成虚拟密文.

(2)CC:诚实且好奇的实体.收到GW的聚合报告,CC检查报告的完整性,解密和分析电力测量数据.

(3)GW:诚实且好奇的实体,负责检验和聚合SMi的电力报告并传输聚合报告给CC.

(4)SMi:表示第i个智能电表,是可信实体,SMi主要收集和加密电力测量数据,然后传输电力报告给GW.

1.2 安全需求

(1)机密性:方案中使用的密文不能被敌手攻破,即敌手不能获得真正的明文消息,只能得到无意义的字符串.

(2)可认证性:敌手可能伪装成合法用户来破坏系统,所以该方案应该对报告的来源进行身份认证.

(3)完整性:在公开信道中传输的报告可能被敌手拦截篡改再重新发送,这会给正常报告注入错误数据.因此该方案应该能检测报告是否被篡改.

(4)错误容忍:智能电表有可能发生故障,当有故障发生时,系统应该能继续正常运行.

(5)抵抗合谋攻击:GW和CC是半可信的实体,他们联合起来好奇单个智能电表的电力数据.在该方案中,合谋攻击应该被抵抗.

(6)抵抗重放攻击:攻击者将以前在公开信道中传输的报告重新传输,扰乱系统运行.在该方案中,重放攻击应该被抵抗.

1.3 设计目标

(1)隐私保护:除了TA,其他任何实体不允许知道单个S Mi的电力测量数据.聚合的电力测量数据只允许CC获得,用于分析和优化.

(2)高效性:由于智能电表和网关等实体的计算和通信资源都是有限的,所以在满足上述隐私保护的前提下,尽可能使方案的计算和通信代价最小.

1.4 椭圆曲线密码学

椭圆曲线E由方程y2=x3+ax+bmodp所定义[9],该方程是基于有限域Fp上的,这里a,b∈Fp且满足4a3+27b2≠0.所有E上的点和无穷远点O共同组成了加法循环群,阶数是q,生成元是P.标量点乘定义为kP=P+P+···+P(k次),这里.

1.5 对称同态加密

文献[10]首次提出对称同态加密技术,然而文献[11]将其攻破,根据其弱点,现在本文改进该技术,具体描述如下:

KeyGen(τ):输入安全参数τ,密钥生成算法输出对称同态加密密钥,其中两个大素数pˆ,qˆ满足,s是从随机选择的,密文等级d是小的正整数.计算公开参数.

Enc(K,m,r):输入明文和对称同态加密密钥,加密算法选择随机数r∈{0,1}τ满足|r|+|,然后加密明文:

Dec(K,c):输入密文c和对称同态加密密钥K=,解密算法计算:

2 本文方案

2.1 系统建立

2.2 注册

2.3 报告产生

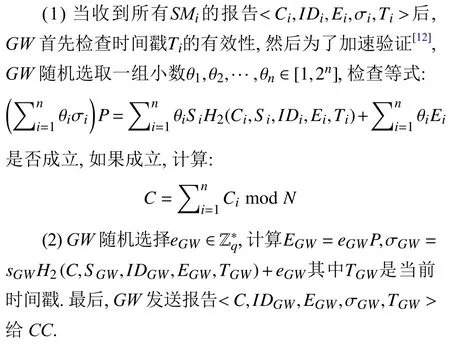

2.4 报告聚合

2.5 报告阅读

图2 方案流程图

2.6 错误容忍

3 安全分析与性能评价

3.1 安全需求分析

本小节将逐个分析第1.2 节中所提出的安全需求.

(1)机密性:方案中,假如外部敌手获得了一个明文密文对(mi,Ci),还存在5 个未知数;即使敌手获得λ对(mi,Ci),仍然存在2λ+3个未知数,由于欠定非线性系统的求解是NP 困难的[10],这样无法在多项式时间内破解该方程.因此,该方案能保证机密性.

(2)可认证性:SMi提前用自己的身份进行了注册,后面发送报告时,GW在对签名验证的同时也对身份合法性进行认证.因此,该方案可以实现用户的认证.

(3)完整性:利用Schnorr 签名[13],密文报告被签名为(σi,Ei),基于ECDL 假设,没有密钥si的敌手无法产生合法签名,篡改的报告在检测时就会被拒绝.所以,方案可以保证报告的完整性.

(4)错误容忍:在方案中,如果某些智能电表SMi发生故障无法发送报告,TA会替故障电表产生聚合的虚拟密文CTA来保证CC可以顺利解密密文.因此,本方案可以支持错误容忍.

(5)抵抗合谋攻击:如果GW和CC合谋想获得某一个SMi的电力数据,通过密钥K的解密,CC只能获得mi+ξi,电力数据mi被盲化因子 ξi所保护.因此,本方案可以抵抗合谋攻击.

(6)抵抗重放攻击:SMi和GW发送的报告中都包含时间戳Ti或TGW,GW和CC可以检查报告的新鲜度.因此,本方案可以抵抗重放攻击.

3.2 功能比较

本小节将所提方案与文献[14-16]进行功能对比.如表1,其中F1 表示机密性;F2 表示可认证性;F3 表示完整性;F4 表示错误容忍;F5 表示抵抗合谋攻击;F6 表示抵抗重放攻击.从表1 中可以看出,文献[14]无法支持错误容忍功能,文献[15]不能抵抗重放攻击,文献[16]不能抵抗合谋攻击.而我们所提出的方案可以满足所有在第1.2 节中描述的安全需求.

表1 功能对比

3.3 计算代价比较

表2 密码学操作执行时间(ms)

对于文献[14]来说,报告产生阶段的计算时间是TE-P+2Te-p+Tm-E+Tmtp=16.04 ms,聚合阶段的时间是(n+2)TBP+(n+1)Tmtp+Tm-E=(13.89n+24.58)ms,阅读阶段的时间是2TBP+Tmtp+TD-P+2Te-p=34.35 ms.总的计算开销是(29.93n+58.93)ms.

对于文献[15]来说,报告产生阶段的计算时间是Te-n2+TE-P+Te-G+Te-n=15.84 ms,聚合阶段的时间是(n+2)Te-n+nTe-G=(2n+1.16)ms,阅读阶段的时间是Te-n+TD-P=10.47 ms.总的开销是(17.84n+11.63)ms.

对于文献[16]来说,报告产生阶段的计算时间是2Te-T+Te-G=2.46 ms,报告聚合阶段的计算时间是(n+3)Te-G=(1.42n+4.26)ms,报告阅读阶段的计算时间是3Te-G+TBP+Tlog=15.21 ms.总的计算开销是(3.88n+19.47)ms.

对于本方案来说,报告产生阶段的计算时间是Tm-E+Te-N=0.6 ms,报告聚合阶段的计算时间是(n+2)Tm-E=(0.38n+0.76)ms,报告阅读阶段的时间是2Tm-E+Te-N=0.98 ms.总的开销是(0.98n+1.74)ms.

图3 展示了总体计算代价与智能电表数量之间的关系比较图,从图中可以看出:相比于文献[14-16],所提方案的总体计算代价的增长是最缓慢的.这很适合于计算资源有限的智能电表和网关.

图3 总体计算代价比较

3.4 通信代价比较

表3 通信代价比较(bits)

图4 形象地展示了通信代价比较图.从图中可以看出:相比于文献[14-16],所提方案的SM到GW之间的和GW到CC之间的通信代价是最低的,十分契合通信资源有限的SM和GW.

图4 通信代价比较

4 结论

为了克服现有数据聚合方案的问题,本文提出了一个智能电网中高效的支持错误容忍的数据聚合方案,其利用改进的对称同态加密技术实现高效性,同时利用椭圆曲线密码学技术满足了报告的完整性和可认证性.另外该方案可以抵抗合谋攻击和重放攻击,保护了用户的隐私信息.当有智能电表发生故障无法发送报告时,权威中心会帮忙产生聚合的虚拟密文以确保控制中心正常解密聚合数据.最后,本文满足所提的安全需求,并且轻量级的计算代价和通信代价适用于资源有限的智能电表.