基于随机Petri网的动态蜜罐系统性能分析∗

2021-06-29吕献勇牛辰庚

吕献勇 牛辰庚 何 旭

(中国石油大学(华东)计算机与通信工程学院 青岛 266580)

1 引言

随着互联网应用在人们的学习、生活和工作中的日渐普及,计算机网络的安全问题也逐渐受到用户和专家的高度关注。诸如防火墙、访问控制、入侵检测等被动的防御手段,已经很难避免伴随网络规模扩大以及黑客技术提升所发展而来的艰巨挑战。

在这种形势下,一种新的防御手段——蜜罐技术被研究学者提出来[1~2],既主动设置陷阱来诱惑攻击者进行攻击和扫描,从而获取攻击者的行为数据实现对攻击者的追踪和分析[3]。然而,蜜罐本身也存在易被识破、配置和维护困难等问题[4~5]。所以,动态蜜罐的思想也就随之而生[6],只要将一个蜜罐程序部署到所需网络中去,它会自动地检测周围的网络环境,收集数据,配置适当数量的蜜罐,并且还能够随着网络环境的改变自动做出相应的调整。

因此,构建动态蜜罐系统模型,并对系统模型的性能和安全性进行评估就变得十分重要。本文提出了基于随机Petri网的动态蜜罐系统模型,对动态蜜罐系统进行了深入研究,对系统模型进行性能分析,并利用PIPE验证了动态蜜罐系统的安全性和有效性。

2 相关研究

自1962年Petri网由Carl Adam Petri在其博士论文中提出[7],已经被研究学者广泛应用于计算机科学领域的各种系统建模和性能分析。Petri网是一种常用的数学建模工具[8],由位置(place)、变迁(transition)、弧(arc)和标记(token)四大元素组成[9],能够描述异步并发的计算机系统模型,且具有形象直观的图形显示的能力。基本Petri网在描述大规模系统时分析难度会非常高,所以高级Petri网应运而生,成熟的高级Petri网主要包括谓词变迁系统(Pr/T_系统)[10]、有色Petri网系统[11]和随机Petri网[12]系统等。这些年来,Petri网在网络安全领域的应用越来越广泛,国内外的安全专家都在这方面做了大量的研究工作。

为了系统地描述和分析网络安全,Liu[13]等对网络安全态势各因素间的相互关系进行了研究,提出了网络安全态势的系统结构,并采用有色Petri网对攻击事件触发系统状态转换的整个过程进行了图形化描述。Hicham[14]等则提出一种用于检测网络安全冲突的基于数据流属性的设备配置模型,并采用有色Petri网对其进行了直观性地描述与说明。

Liu[15]提出了一个改进的时间约束RBAC模型,并基于时间有色Petri网对该时间约束RBAC模型进行了形式化验证。Yang J[16]采用广义随机Pe⁃tri网创建了混合式入侵检测系统的性能评估模型,对系统的整个流程进行了形式化描述和性能评价。

Shi[17]等利用Petri网给出了服务跳变系统SPN的系统模型,并从理论上论证了服务跳变系统的有效性和安全性。Teo L[18]等提出了一个将蜜罐和其他预防检测机制协同起来保护本地网络的安全框架——Japonica,并使用有色Petri网描述框架的的威胁评估机制和响应机制。Wu[19]等利用广义随机Petri网构建拟态DNS模型,并通过实验表明在不同的干扰环境下采用合适的构造策略能够提升拟态域名系统的稳态可用性和感知安全性。

3 动态蜜罐随机Petri网模型

为了更好地对动态蜜罐系统进行分析,在本节我们将分别构建基于SPN普通蜜罐和动态蜜罐系统模型。

3.1 普通蜜罐的SPN性能分析模型

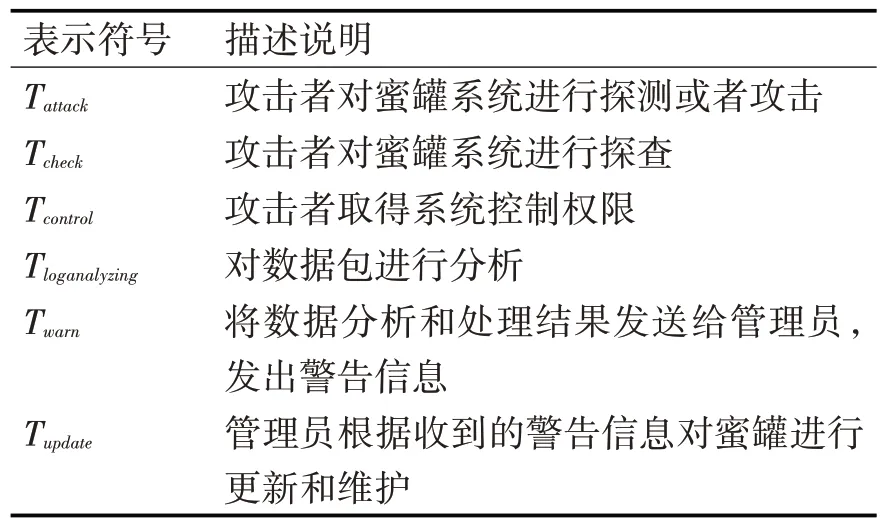

普通蜜罐的SPN模型包含了状态(库所)集合P={Pnormal,Pinteract,Pbypass,POOC,Pprocess,Plserver,Padmin},以及实现系统状态变化的变迁集合T={Tattack,Tsend,Tcheck,Tlog⁃analyzing,Twarn,Tupdat}e。两个集合各个元素所表示的含义如表1和表2所示。

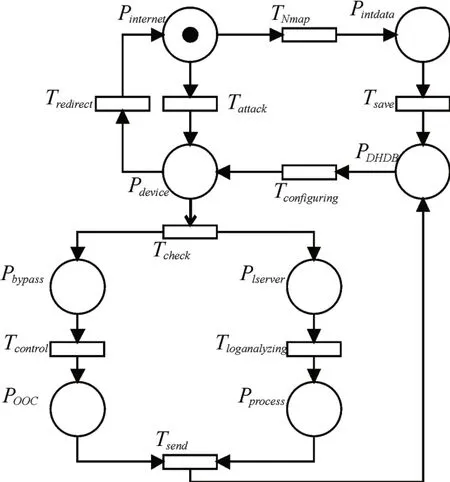

然后我们根据Petri网模型建立规则建立了基于SPN的蜜罐的性能分析模型如图1,对蜜罐的运行流程进行图形化描述。

表1 普通蜜罐的状态集及其意义

表2 普通蜜罐的变迁集及其意义

图1 普通蜜罐SPN模型

图1描述了普通蜜罐系统的随机Petri网模型,蜜罐采用预先设置好的欺骗技术,处于诱骗状态Pnormal。当有外部攻击者探测或者攻击蜜罐时,触发攻击事件Tattack,蜜罐开始与外部攻击者进行交互Pinteract。此时,攻击者对蜜罐系统产生疑惑,触发事件Tcheck。当攻击者识破蜜罐系统时,会越过蜜罐系统Tbypass夺取系统控制权,并对真实系统发动攻击POOC。系统将按照预先设置向管理员发出警告信息Twarn,进行人工修复Tupdata。当系统没有被识破,所产生数据为真实攻击数据,数据记录在日志服务器Plserver中,按照配置数据库中的配置规则日志文件的分析Tloganalyzing,并对数据进行处理Pprocess。最后蜜罐向管理员发出警告信息Twarn,将分析记录发给管理员Padmin,管理员根据分析结果对蜜罐的配置进行手动调整Tupdata,蜜罐恢复到最初的诱骗状态Pnormal。

3.2 动态蜜罐的SPN性能分析模型

动态蜜罐系统的状态集P和变迁集T,如表3和表4所示。同时根据Petri网建模规则建立动态蜜罐系统的SPN模型,如图3所示。

表4 动态蜜罐变迁集及其意义

由图2可知,首先对于外部网络Pinternet,利用Nmap等工具进行探测,触发事件TNmap,获取到周围的网络环境中的操作系统类型或者提供的服务Pintdata,并将网络数据保存在动态蜜罐数据库。当有攻击者探测或者攻击动态蜜罐Pdevice时,触发攻击事件Tattack。攻击者对动态蜜罐系统产生怀疑Tcheck,当攻击者识破蜜罐系统时,会越过蜜罐系统Tbypass,夺取真实系统控制权并对真实系统发起攻击POOC,系统将按照预先设置向动态蜜罐服务器发送警告信息Tsend。当系统没有被识破,所产生数据为真实攻击数据,数据记录在日志服务器Plserver中,按照配置数据库中的配置规则日志文件的分析Tloganalyzing,并对数据进行处理Pprocess。最后蜜罐向动态蜜罐服务器PDHDB发送处理结果Tsend,系统根据动态蜜罐数据库中的网络数据和警告信息,发出命令给蜜罐来自动部署虚拟系统,即触发事件Tconfiguring。

图2 动态蜜罐SPN模型

4 SPN模型性能分析与仿真评估

在本章节中,我们使用Petri网性能分析软件PIPE[20]对两个蜜罐的SPN模型进行模拟实现,并对之进行性能和安全性分析。

4.1 SPN模型可用性分析

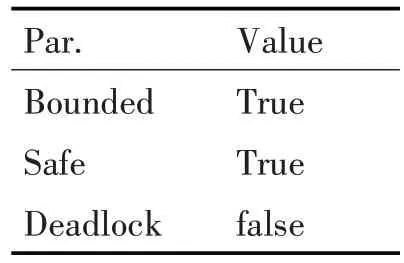

首席按对模拟实现的两个蜜罐的SPN模型进行可用性分析,其分析结果均如表5中所示。

表5 SPN模型可用性分析

由分析结果可看出,这两个SPN模型均是有界且安全的,并且都不存在死锁现象。即本文所提出的两个SPN模型都是有效且可用的。

4.2 普通蜜罐SPN模型分析

使用PIPE模拟实现普通蜜罐的SPN模型,实验生成了该模型的可达标识集如图3。

图3 普通蜜罐SPN模型的可达集

随机Petri网同构于一个连续时间马尔可夫链(MC),所以实验生成的与普通蜜罐SPN模型同构的MC,如图4所示。

图4 普通蜜罐SPN模型的马尔可夫链

取该SPN模型的变迁平均实施速率集合λ={λa,λch,λl,λc,λw,λu}={4,2,2,1,2,1}最后将马尔可夫链中的变迁Ti替换成相对应的变迁平均实施概率λi。结合图4中所示SPN模型的马尔可夫链,并根据转移矩阵Q=[qi,j],1≤i,j≤n,的定义,我们可以求其转移矩阵为

设图中MC的稳定状态概率为一个行向量P={p0,p1,p2,p3,p4,p5,p6,},可求得方程组:

根据所得方程组可解得每个状态的稳定概率,即

在求得各个状态的稳定概率的基础上,我们根据Petri网的性能指标公式对蜜罐SPN模型的各个基础性能指标进行分析。

1)标记概率密度函数,在稳定状态下每个位置中所包含的标记数量的概率,即p[M(P)=i]=p(M)j。

表6 标记概率密度

2)每个库所的平均标记量,在稳定状态下位置在任一可达标记中平均所包含的标记数,即μˉi=p[M(P)=i]。

表7 平均标记量

3)变迁的标记流速,即单位时间内流入T的后置位置的平均标记数为

对上述所求得的基础性能指标进行分析,可以得出普通蜜罐的SPN模型进一步的性能指标。

(1)系统沦陷概率

即蜜罐系统被攻击者识破,攻击者进而夺取系统控制权的概率为

(2)系统成功获取数据的概率

即蜜罐系统未被识破、控制,成功获取到攻击者攻击数据的概率为

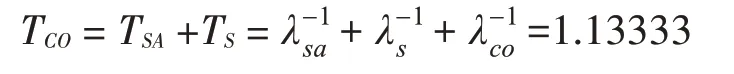

(3)蜜罐更新时延

在蜜罐系统在将攻击数据分析和处理结果发送给管理员,管理员对蜜罐进行重新配置的子系统中,其库所集合所包含的平均标记数为因此,根据Little规则和平衡原理[20],该过程所用的平均时延TU为

4.3 动态蜜罐SPN模型分析

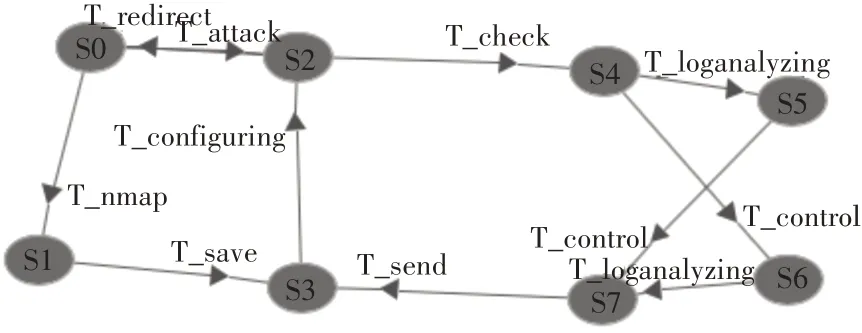

使用PIPE模拟生成动态蜜罐的SPN模型,可得该模型的可达标识集如图5,马尔可夫链如图6。

图5 动态蜜罐SPN模型可达标识集

图6 动态蜜罐SPN模型马尔可夫链

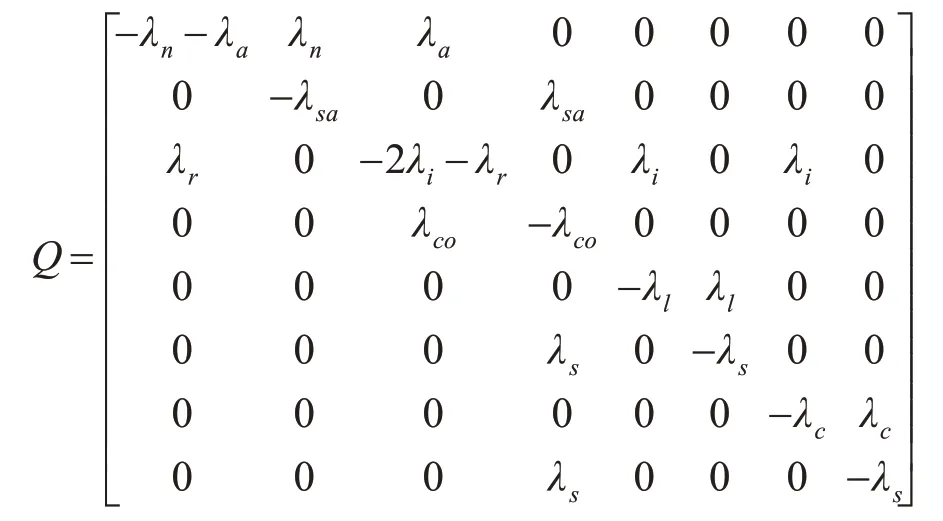

取动态蜜罐SPN模型的变迁平均实施速率集合为λ={λn,λs,λr,λa,λch,λl,λc,λsa,λco}={2,1,2,4,2,2,1,3,2},并将马尔可夫链中的变迁Ti替换成相对应的变迁平均实施概率λi。最后结合图6中所示SPN模型的马尔可夫链,并根据转移矩阵Q=[qi,j],1≤i,j≤n,的定义,我们可以求其转移矩阵为

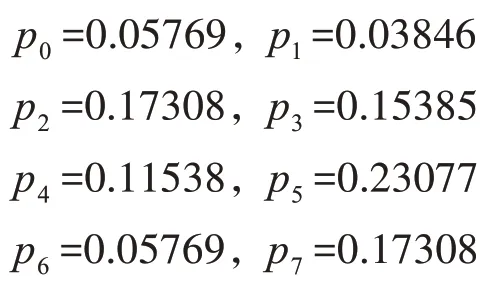

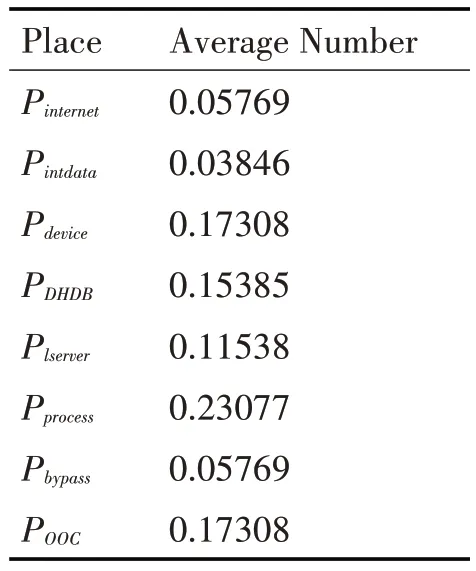

设图中马尔可夫链的稳定状态概率为一个行向量P={p0,p1,p2,p3,p4,p5,p6,p7},求得方程组:

根据方程组可解得稳定概率为

在求得各个状态的稳定概率的基础上,然后对蜜罐SPN模型的各个基础性能指标进行分析。

1)标记密度函数。

表8 标记概率密度

2)每个库所的平均标记量。

表9 平均标记量

对上述所求得的基础性能指标进行分析,可以得出以下结论。

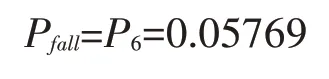

(1)系统沦陷概率

即蜜罐系统被攻击者识破,攻击者进而夺取系统控制权的概率为

(2)系统成功获取数据的概率

即蜜罐系统未被识破、控制,成功获取到攻击者攻击数据的概率为

(3)蜜罐配置时延

在Nmap将收集到网络数据存储在动态蜜罐数据库的子系统中,该过程消耗时延为在系统将警告信息和数据分析处理结果发送给动态蜜罐系统的子 系 统 中 ,其 时 延 为因此该子系统的平均时延为:

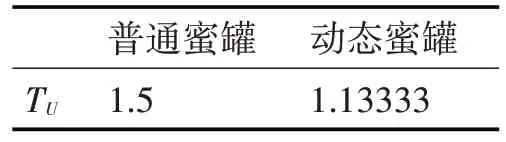

4.4 性能对比分析

在前面,我们利用Petri网性能分析工具PIPE[16]对不同蜜罐的SPN模型进行了模拟实现,并通过实验总结出了一些基本性能指标数据,并求出了一些更深入的性能指标数据,接下来我们在本小节中对两者性能进行对比分析。

通过前面的实验分析,我们可以统计出不同蜜罐系统的沦陷概率、系统成功获取数据概率等概率统计结果(表10),以及不同蜜罐更新配置的延时图8。

表10 概率统计结果

图7 概率分布图

从图7的对比分析结果,我们可以得出以下结论:与普通蜜罐相比,本文所提出的动态蜜罐系统的被识破沦陷概率降低,抵御攻击能力加强,安全水平较高,从而系统获取攻击者攻击数据的可能性也得以提高。

表11 时延统计结果

图8 更新时延对比图

从图8的对比分析结果,我们可以看出,由于动态蜜罐实现了自动配置,去除了人为干预,所以与普通蜜罐相比其蜜罐更新消耗的时间较少,从而验证了本文的理论分析。

5 结语

本文对动态蜜罐系统进行了深入分析,运用随机Petri网理论,根据SPN系统建模规则提取系统状态集、事件集以及二者间的联系,构造基于SPN的普通蜜罐和动态蜜罐系统模型,对不同蜜罐系统的性能进行了理论分析,得到了系统沦陷概率、系统成功获取数据概率以及蜜罐更新时延等性能指标。利用PIPE工具对模型进行模拟实现,分析了模型的可用性和有效性,并通过实验验证了本文理论推理的正确性。