一种病毒查杀方法的研究

2021-01-20陈攸鑫林宏泽高超郑玲玲闽江学院计算机与控制工程学院

陈攸鑫 林宏泽 高超 郑玲玲 闽江学院计算机与控制工程学院

1 引言

二十世纪中后期全球首例计算机病毒出现以来,计算机便饱受病毒攻击的威胁。

在现代计算机技术发展地日新月异的背景下,计算机病毒也衍生出各种类型,这使得安全人员对其查杀的难度也越来越大。不过只要努力地去了解计算机病毒的各种特点、 原理,也是能从根本上去治理它。现在就以一款经典的病毒——熊猫烧香病毒来进行查杀探讨。

熊猫烧香病毒,短短两个月,通过连续入侵个人计算机、感染网站、破坏数据系统等行为,使得数量庞大的计算机用户蒙受了巨大的损失,被《2006 年度中国大陆地区电脑病毒疫情和互联网安全报告》评为“毒王”。通过研究该典型病毒,能为我们深入研究病毒起到一个很好的启蒙作用。

2 行为特征

2.1 行为综述

事实上,之所以称该病毒为熊猫烧香病毒,是因为计算机如果中毒,那么其中的可执行程序文件的图标便会被熊猫烧香图案替换。但该病毒仅会替换可执行文件夹的图标,却无害于对系统本身。而变种的熊猫烧香却危害巨大,用户的个人计算机中毒后将会出现无故蓝屏、频繁性重启等行为。更严重的是,熊猫烧香病毒的其他变种甚至能够借助局域网网络传播。这种情况下,局域网络系统中大量的计算机都有可能被感染,陷入瘫痪。总的来看,它能感染系 统中exe,com,pif,src,html,asp等文件,它还能终止大量的反病毒软件进程并且会删除扩展名为gho的备份文件。

2.2 行为分析

行为分析在反病毒中的应用原理,就是在应用程序运行过程中,检测其是否具有病毒的行为特征。

经过利用Process Monitor对该病毒进行了全面的行为特征检测,其特征可以总结归纳为以下八点:

①“spoclsv.exe”可执行程序会被熊猫烧香病毒本自身创建,文件根路径为”C:WINDOWSSYSTEM32DRIVERSspovlsv.exe”。

②熊猫烧香病毒在命令执行环境之下,利用net share指令解除文件共享。

③注册表启动项里的安全类软件相关信息将会被彻底删除。

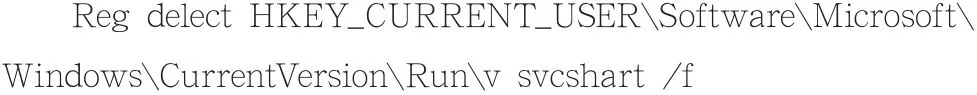

④在注册表的CurrentVersion Run下创建了svcshare这个自启动项,用于开机时启动位于“C:WINDOWSsystem32driversspovlsv.exe”目录下的病毒文件。

⑤注册表里的关键参数将被修改,使得被创建的隐藏文件不可通过一般的设置便进行显示,比如熊猫烧香病毒将关键参数CheckdValue的键值便设置为0等。

⑥病毒将本体复制到C盘这类的根目录之下,以“setup.exe”将其命名。与此同时,新建一个自启动文件autorun.inf,且利用AutoRunOpen用于病毒的自启动。以上文件均为隐藏文件。

⑦在某些文件目录之下,病毒新建了如Desktop_.ini一般的隐藏文件。

⑧查看网络信息,发现该病毒不断向外部进行网络请求连接,不断发包。当病毒发现本身成功地与局域网上其他主机进行通信后,便将本体复制并利用计划任务激活病毒程序。

3 手动查杀

在利用手工查杀的方法来解决熊猫烧香病毒之前,我们需要知道手工查杀的一般流程。

3.1 手动查杀通用流程

排查可疑的进程:病毒通常会创建出单个或者若干个进程,所以要求查杀者能够区分出由病毒创建的进程,接着结束可疑进程。

检查注册表启动项:为了能够实现自启动的需求,病毒一般会使用某些方式将本体添入到启动项之中,进而完成自启动。因此启动项中的病毒信息需要被彻底清除,从根源解决问题,使病毒不再自启动。

清除病毒的本体:从检测启动项步骤中,能够确定病毒的本地路径信息,从根源上清除病毒本体文件。

修复被破坏文件:一般来说,该步骤并不是手工查杀病毒的重点,要进行该步骤还需要相对应的软件进行辅助修复。

3.2 熊猫烧香手动查杀

自Windows XP系统开始,微软操作系统自带进程管理命令tasklist和taskskill分别具有进程查询和结束功能。使用taskkill命令配合/f 、t 两个参数,便可关闭病毒程序。

3.2.1 针对熊猫烧香病毒本身创建一个名为“spoclsv。exe”的进程的行为。查杀者必须检测目前系统正运行的进程,寻找并结束病毒所创建的进程,而且要将该进程在硬盘中创建的隐藏文件删除。

3.2.2 针对熊猫烧香病毒在系统注册表目录Current VersionRun中,特意创建自启动项svcshare,用于开机时启动位于“C:32 drivers SPOVLSV.exe”的病毒文件的行为。查杀者需要对注册表进行重新修改,修改代码如下

3.2.3 针对熊猫烧香将本体复制到C盘这类的根目录之下,以setup.exe将其命名,且新建自启动文件autorun.inf等行为。查杀者需要全盘检测病毒创建的文件并删除。

这里以系统盘检测举例,其他盘符以此类推

经过上述免疫操作后,实验证实即使运行了伪装的病毒可执行文件,也不在系统中继续感染传播,也未自 动加载病毒进程,完全达到了免疫的目的。

4 结语

本文围绕熊猫烧香病毒,首先充分了解其行为特征,分析其对进程、注册表、根目录的修改动作。在理解了该病毒的特征行为基础上,给出了一般手工查杀病毒的流程以及专用于熊猫烧香病毒的手工查杀流程。通过这种方式,查杀者能对病毒查杀有更深的体会,且为编写相关的病毒专杀工具,打下了坚实的基础。