高校OA系统的安全策略研究

2016-08-19王晓妮

王晓妮

摘要:随着高校信息化建设的不断发展,OA系统已在各大高校广泛应用,在提高教职员工作效率的同时,其自身的网络安全问题尤其重要,引起人们的高度关注。该文从高校信息安全实际需求着手,分析了OA 系统存在安全风险,并提出了应对策略。

关键词: 信息安全;OA系统;应对策略

中图分类号:TP311 文献标识码:A 文章编号:1009-3044(2016)20-0057-02

Abstract: with the development of informatization construction in universities, OA system has widely used in universities, in improving the working efficiency of the staff at the same time, its own network security problem is especially important, attracted people's attention. In this paper, from the actual needs of information security in Colleges and universities, the paper analyzes the security risks of OA system, and puts forward the countermeasures.

Key words: information security; OA system; coping strategies

网络的快速发展,推动了高校信息化建设,于是 OA系统应运而生,提高了办公效率。可是Internet上有许多的安全隐患,OA信息易受黑客、病毒和非法人员攻击,数据包在传输中会被拦截、修改和删除。而办公系统中有高校的机密文件和重要数据,其安全性和保密性显得非常重要,必须引起高度重视。故在设计OA系统时采取必要安全策略,以保证系统信息不会受到恶意攻击和破坏、数据传输时不会遭到人为窃取和篡改。

1 OA系统的安全风险分析

由于高校OA系统管理的是全校的重要数据,而且时刻都会有用户上网访问,所以必须全天连续运行,这就必须充分评估OA信息可能所面临的一切安全风险,确保系统信息的安全可靠。全面分析我校现用的OA系统, 发现存在的安全风险如下:

1)用户重视度不够、现有的安全体系不健全、信息管理薄弱,目前的安全机制位于应用层,导致系统存在一定的安全隐患。

2)出现非授权访问。系统用户的身份认证太简单,不够严密,有被非法用户冒充的可能。由于对用户的身份认证控制不当和加密算法不周全,导致可能会出现登录密码被破解和数据泄密的严重问题。

3)无法追踪详细的访问记录和查询具体的操作日志。由于OA系统存在较多的工作流程,管理员无法随时追踪和查询用户的错误操作和可能出现的异常情况,破坏了数据的完整性。

4)用户权限分配不合理。系统仅有一个管理员,而且权限过于集中,根本无法制约和监督,如果管理员出现问题系统存在很大的安全隐患。

5)数据的加密存在漏洞。未对用户的信息设置动态口令、对访问通道没有加密、对服务器和数据库没有进行隔离加密,出现从客户端泄密的可能性。

2 应对策略

由于OA系统直接影响全校的日常办公和管理,其公文处理工作具有保密性、严肃性的特点,故它对安全性要求很高。系统采用严密、可靠的机制,保证系统的完整性及一致性。采用当代最新技术,建立一种新概念的、开放的现代管理和办公环境,它以TCP/IP、广域网互连、路由、防火墙和网络管理技术为核心,建立一个安全可靠的网络应用平台。 除支撑系统级的安全性控制(如防火墙技术、操作系统安全控制、病毒防火墙、数据库备份等)外主要从以下几个方面来确保系统的安全性:

1)大力宣传网络信息安全。提高全院师生的信息安全意识,进行定期的安全知识普及、培训和教育。通过学院网站、即时通、QQ、微信等平台,及时更新常见的网络安全问题处理方法。

2)统一身份认证和数字签名。采用与系统相适应的身份验证和数字签名技术,将用户名、密码和验证码的身份控制登录机制,并且密码皆有高强度的加密措施。在数字签名技术基础上对数据传输进行加密,数字签名技术也能识别用户身份,确定公文责任,支持公文数据的发送起源和防止发送者的抵赖。

3)访问控制机制和日志管理。在系统中所用的服务器和终端都按照预先确定的授权表,检查彼此间访问以及数据交换的合法性。系统记录详尽的登陆日志及故障日志。当出现非授权访问或越权访问时,认证授权机制可将此企图拒之门外,将此事件报告交给安全设计服务器形成记录。访问日志每天及时备份,能够查出非法访问的用户的具体IP地址和用户信息。

4)基于角色的权限控制。由于OA系统的用户复杂,故采取基于角色的权限控制,使不同的用户具有不同的访问权限,形成完备的用户权限体系。在基于角色的权限控制模型中,先把角色分配给用户,再把权限赋予角色。他们(用户与角色、角色与权限、角色与资源对象)之间的关系均是多对多的关系。由于高校用户(教职工)变化较多而角色(岗位)相对变化较少的现实情况,使角色关系具有易维护性和稳定性,这样减少了管理员的负担。又例如将三权分立的安全机制运用于管理员,将其分为只能建立账号普通管理员、进行权限划分管理员和管系统后台和数据库的管理员,这样便把泄漏信息的可能性降到最低。

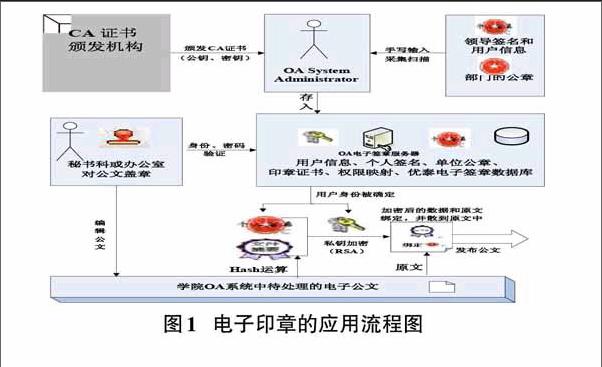

5)电子签章和手写批注技术。在公文处理过程中可以加盖需事先制作好单位或个人的电子印章或手写签名,通过写字板可以实现手写签名。在电子文档上加盖印章,实现该功能需要印章钥匙盘,同时需要输入密码确认用户身份。盖章后设置完全保护表示即不允许盖章也不允许修改文档,印章不允许被移动,位置固定。电子签章的应用流程图1所示。

6)痕迹跟踪技术。审批公文中采用全迹手写痕迹批注技术,拒绝模仿。公文在处理的过程往往经过多个部门的多个工作人员,可能存在大量的修改行为,为了保证公文的原始信息,确定公文责任,需要对各种修改行为进行跟踪,并形成附属公文的流程跟踪报表。如果有多人修改一份文件,那么可以通过“痕迹保留”功能显示每一个修改人的修改时间和修改内容,不同的修改人会用不同的颜色显示。

7)服务器和数据库安全。服务器和数据库采用各自独立的密码,建立可靠的系统数据备份及恢复方案,确保灾难情况下系统的只需要较短恢复时间。服务器采用完善、细致的功能操作权限控制,其管理可以达到指定的个人、模块的具体操作。使服务器与操作系统安全机制良好的集成,实现了域用户安全机制,可以达到军用C2级安全标准。充分利用数据库系统本身的安全机制和策略,从而进一步提升数据库的安全性。增强数据库密码的防护能力,要求密码长度至少10 位以上;其次不允许某些特权用户对业务数据库、表进行操作;另外交易平台系统的数据库、表创立专门的数据库用户,这些用户不能够访问其他以外的数据信息和对象。加强所有用户的身份验证、授权和审计管理。删除xp_cmdshell 等存储过程防范SQL 注入黑客入侵。

3 结束语

伴随科技的不断更新,OA系统的应用提高了全校的工作效率和教职工的工作积极性为高校为带来更好的经济效益。但是方便性和安全性这对矛盾体却存在于OA系统中,安全问题严重影响到OA系统的发展,一旦出现安全隐患,肯定办公效率会受影响,给高校造成一定的损失。故高校应采取相应的安全措施,确保OA系统的信息安全和顺利推广使用。

参考文献:

[1] 王英凯. 计算机网络办公自动化及安全策略探究[J]. 化工设计通讯,2016(1) :66-69.

[2] 韩慧. 计算机网络办公自动化及安全策略研究[J]. 信息技术与信息化,2015(11):114-116.

[3] 田凌燕. 浅析计算机教学中网络办公自动化及安全策略[J]. 计算机光盘软件与应用,2015(3):170-171.

[4] 王晓旗. 浅谈计算机网络办公自动化及安全策略[J]. 黑龙江科技信息,2010(7):60-62.