一种基于置信度的软件构件可信性度量模型

2013-10-28赵森严

赵森严,夏 琦

一种基于置信度的软件构件可信性度量模型

*赵森严,夏 琦

(安徽工程大学计算机与信息学院,安徽,芜湖 241000)

软件构件在测试过程中存在空间局限性以及测试环境的单一性,需要根据系统运行的状态来对构件的可信性进行评估。通过引入置信度的模型对构件的可信度进行评价,给出一个构件可信的度量模型。在度量模型中采用三角模糊数层次分析法确定运行状态对置信度的影响权重。仿真结果表明,该模型能够有效地度量构件的可信度。

软件构件;置信度;可信度量;三角模糊数层次分析法

0 引言

随着构件技术的快速发展,越来越多的系统利用构件来开发大型复杂的软件系统[1]。构件作为组装软件系统的主要组成部分,其质量的好坏直接影响软件系统的可信性,所以有学者提出可信构件[2]的概念。可信构件是一种软件重用元素,执行指定的操作处理并且属性具备质量的保证[2]。在可信构件的概念中,可信包含了功能性、可靠性、易用性、维护性、可移植性、可复用性等所有的质量属性。那么,如何通过度量一个构件可信性以评价构件质量属性就有着重要的意义。

目前,已有学者对构件可信性的度量进行了研究。文献[3]通过建立度量模型来研究构件的可信性,但是没有给出可信的量化方法。文献[4]提出了基于要素-准则-度量模型的REBOOT方法。文献[5]给出了一种基于软件复用特性的度量方法。文献[6]提出了一种以预防为主的过程管理思想以提高软件构件的可信度。但上述文献都没有考虑测试过程中的空间局限性以及测试环境的单一性。因此,研究如何根据系统在运行过程中的表现来对软件构件进行度量有着重要的意义

本文首先给出了软件构件可信性的评价标准,然后提出了一种基于置信度的可信度量模型,根据软件在运行过程的表现来重新度量构件的置信度,通过三角模糊层次分析法来确定一次运行结果对置信度的影响权重,最后,通过实例对模型进行仿真说明。

1 评价标准

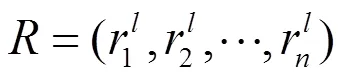

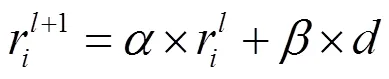

2 置信度评价模型

构件由构件库选取组装成系统后,在实际环境中进行运行,由于实际环境具有很强动态性、复杂性,因此对构件在实际环境中运行状态进行合理评估能够有效的检验构件的可信度。实际运行中,我们认为若构件此次运行成功,那么其可信值应当提高,若运行失败,则可信值应当降低。因此,本文提出如下给予置信度的迭代计算模型:

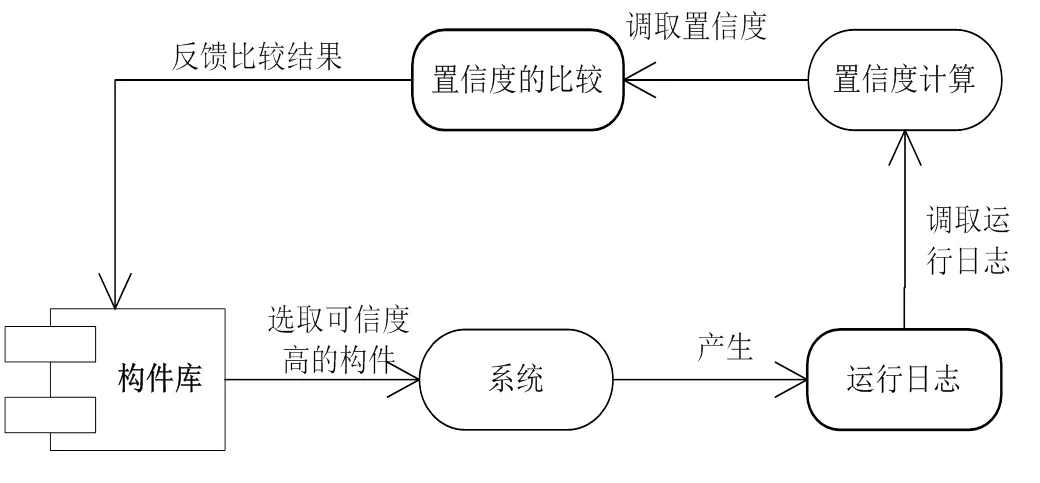

根据上述置信度计算模型从而得出如图1所示的置信度评价模型,通过系统运行产生的运行日志,计算构件的置信度并与构件库中能够实现相同功能的构件进行比较,并将比较结果反馈到构件库中,进而选取置信度更高的构件对系统构件进行更换,能够有效的提高系统的可信度。

图1 置信度评价模型

3 仿真实验及结果分析

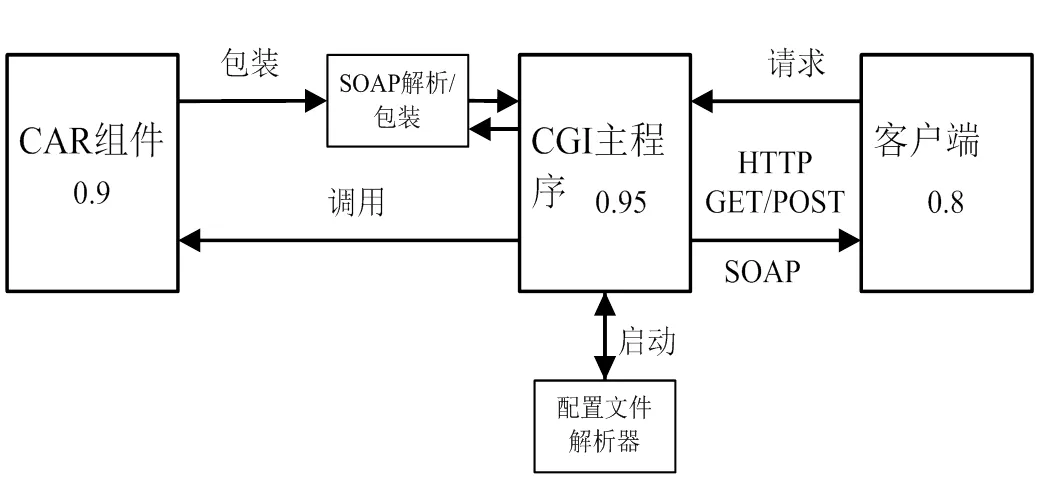

本文使用上述模型对Web服务组件进行可信度的度量实验。如图2所示为Web服务组件结构图,根据系统要求,CAR组件满足一般可信的要求,即其置信度为0.9;CGI主程序满足非常可信的要求,即其置信度为0.95;客户端满足临界可信的要求,即置信度为0.8。

图2 Web服务组件结构图

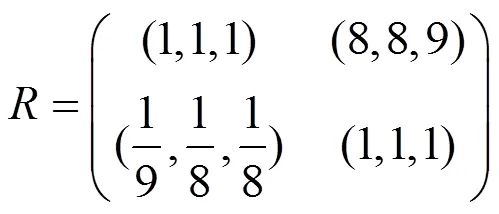

3.1 Web服务组件系统权重的确定

3.2 Matlab的仿真实验

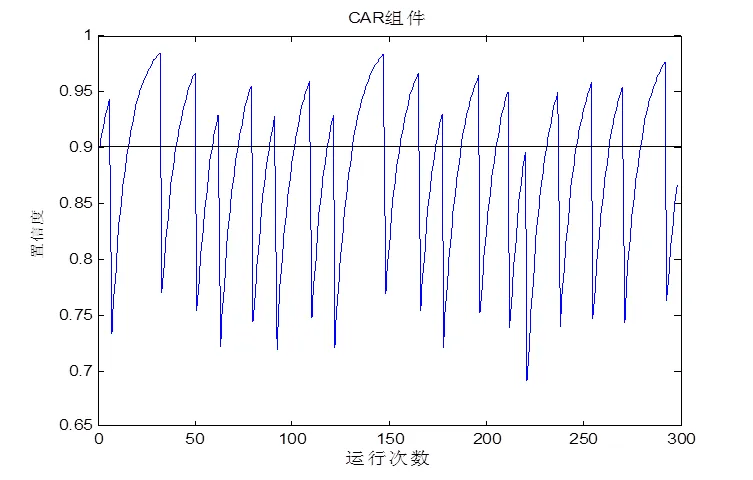

本文使用Matlab对Web服务组件调用300次的运行结果进行迭代计算,通过对置信度值计算反映Web服务组件在运行过程中可信度的变化,能够真实反映出系统各组件能否在动态变化的实际运行环境中保持高可信的状态进行运行。图3(a)、(b)、(c)分别表示CAR组件、CGI组件、客户端在调用过程中置信度值的变化。图中由置信度高变化为置信度低的拐点表明该次调用构件失败,置信度降低。图3(a)表示CAR组件在300次调用中出现了18次调用失败,并且在大部分调用过程中构件的置信度小于0.9,因此需要在构件库中选取功能相同且置信度更高的构件对其进行更换。图3(b)表示CGI组件在300次调用中出现了7次调用失败,且在大部分的调用过程中构件的置信度大于0.95,此类构件属于高可信构件并满足系统要求。图3(c)表示客户端在300次调用出现18次调用失败,但由于客户端仅需满足临界可信的要求,因此,在大部分调用中构件的置信度大于0.8,对于出现调用失败的情形,客户只需重启客户端的浏览器就可以重新进行调用。

(a) CAR组件置信度变化图 (b) CGI组件置信度变化图 (c) 客户端置信度变化图

4 结束语

本文工作着眼于测试环境无法准确的反映构件组合系统在实际运行环境中的可信性,提出了一种基于置信度的可信性度量模型,以构件在实际运行中的表现为根据,动态的计算构件的置信度以对软件可信性进行度量,为软件构件的组装过程提供了一定的参考。本文所提出方法的优越性在于通过构件在实际运行环境中的运行表现来对构件的可信进行度量,从而保证度量的是构件运行的真实能力,能够有效的消除测试环境的单一性和空间局限性对构件可信度量值的影响,并且与其他度量方法相比算法复杂度较低。下一步工作将考虑针对构件可信性的不同属性,采取更加精化的度量方法。

[1] Yang F Q,Mei H,Li K Q. Software reuse and component technology[J].Act a Electronica Sinca,1999,27(2):68-75

[2] Meyer B.The grand challenge of trusted components[C]. In: Software Engineering, 2003. Proceedings. 25th International Conference on, 2003,660-667.

[3] 郭树行,兰雨晴,金茂钟.软件构件的可信保证研究[J].计算机科学,2007,34(5):243-246.

[4] Chichester Even-Andre K.Software Reuse:A Holistic Approach[M].New York John Wiley&Sons,Inc., 1995.

[5] 毛国蓓,李雪静,杨明福,等.基于软件构件质量模型的度量与应用[J].计算机应用与软件,2005,22(5):1-4.

[6] 李树明,王青.基于过程控制的软件质量管理[J].电子学报,2002,12(30):2032-2035.

[7] 常大勇,张丽丽.经济管理中的模糊数学方法[M].北京:北京经济学院出版社,1995.

[8] 李晓丽,刘超,金茂忠,等.软件构件的可复用性质量度量[J].计算机应用研究,2007,24(6):280-283.

[9] 陈火旺,王戟,董威.高可信软件工程技术[J]. 电子学报,2003, 31(12A):1933-1938.

[10] 杨芙清,梅宏,吕建,等.浅论软件技术发展[J]. 电子学报,2002,30(12A) :1901- 1906.

A MEASURE MODEL OF SOFTWARE COMPONENT RELIABILITY BASED ON CREDIBILITY

*ZHAO Sen-yan, XIA Qi

(School of Computer and Information, Anhui Polytechnic University, Wuhu,Anhui 241000, China)

During testing procedure of software construction, there are the space locality and the monotony of test environment, which is needed to evaluate component credibility according to the status of system operating. We propose the measure model of the component credibility to evaluate the component credibility. Adopting the method of triangle fuzzy analytic hierarchy, we can determine the running status for the affect weight of credibility.The simulation results show that this model can measure component credibility effectively.

software component; credibility; trusted measurement; triangle fuzzy analytic hierarchy

TP311.5

A

10.3969/j.issn.1674-8085.2013.04.013

1674-8085(2013)04-0064-03

2012-12-12;

2013-05-18

*赵森严(1983-),男,安徽马鞍山人,助教,硕士,主要从事软件理论,网络安全研究(E-mail:zsy19831104@163.com);

夏 琦(1988-),男,安徽马鞍山人,硕士生,主要从事软件工程研究(E-mail:xiaqitc@126.com).