积极做好新型信息技术环境下的信息安全等级保护工作——对话国家信息化专家咨询委员会委员、中国工程院院士 沈昌祥

2013-09-25沈昌祥

记者:沈院士,您好!众所周知,您作为我国信息技术领域的权威专家,在信息处理和安全技术等很多方面上有着众多创新性成果。当前,伴随着信息技术的快速发展,在给人们带来众多成果的同时,也给信息安全带来了新的挑战。这方面您有着什么观察与思考?

沈昌祥:党的十八大报告指出:世界仍然很不安宁。……,粮食安全、能源资源安全、网络安全等全球性问题更加突出。报告也重点提出了如下要求:建设下一代信息基础设施,发展现代信息技术产业体系,健全信息安全保障体系,推进信息网络技术广泛运用。……高度关注海洋、太空、网络空间安全。

同时,近期出台的美国网络空间战略表明,网络空间已经成为陆、海、空、天之后的第五大主权领域空间,也是国际战略在军事领域的演进。这对我国网络信息安全提出了严峻的挑战。我们应积极应对,加快建设我国信息安全保障体系,捍卫我国信息安全国家主权。

总而言之,做好我国信息安全保障,已成为关系国计民生乃至国家安全与稳定的重大事宜。

必须指出的是,信息安全等级保护作为我国信息安全保障的基本制度,需要从技术和管理两个方面进行安全建设,做到可信、可控、可管;并且,高安全信息系统要具有抵御来自敌对组织高强度连续攻击(APT)的能力,以及防止内部人员内外勾结攻击的能力。

当然,我国在信息安全等级保护工作方面,也早已有了相关文件出台。2004年9月15日由公安部、国家保密局、国家密码管理局和国信办联合下发《关于信息安全等级保护工作的实施意见》明确实施等级保护的基本做法。2007年6月22日又由四单位联合下发《信息安全等级保护管理办法》(43号文件),规范了信息安全等级保护的管理。

记者:我注意到您近期在相关报告中提到了有关“云计算”、“三网融合”以及“物联网”等在内的新型信息技术的发展与应用的话题。您认为,我国信息安全面临的新问题与新挑战有哪些?您能具体谈谈吗?

沈昌祥:当前,我国信息化发展正进入全面深化的新阶段,包括工业控制信息化、三网融合、物联网、云计算在内的多种新型信息技术的发展与应用,给我国网络与信息安全保障工作提出了新任务,对信息安全等级保护工作形成了全面挑战。

在工业控制系统方面,2010年“震网”病毒事件破坏了伊朗核设施,震惊全球。这标志着网络攻击从传统“软攻击”阶段升级为直接攻击电力、金融、通信、核设施等核心要害系统的“硬摧毁”阶段。应对APT已成为确保国家关键基础设施安全,保障国家安全、社会稳定、经济发展、人民生活安定的核心问题。而传统的封堵安全防护做法难以解决封闭实时处理的工业控制系统安全问题。

在三网融合方面,电信网、广电网和互联网三网融合后,信息安全风险将主要来自于网络开放性、终端复杂性、信息可信性等方面。信息量急剧增加,信息内容控制将对信息保密防范技术提出更高要求。终端智能化和移动等多接入方式,使其将面临更复杂的攻击。另外,大规模的用户数量将给监管带来重大挑战。也存在原有法律与三网融合新要求相冲突的问题。建立新的监管体制和法律体系已迫在眉睫。

在物联网方面,物联网将传感、通信和信息处理整合成网路系统。把物品与互联网连接起来,实现智能化识别、定位、跟踪监控和管理,这必然会成为影响社会稳定、国家安全的重要因素之一。物联网运用大量感知节点(智能设备和传感器),将成为窃取情报、盗窃隐私的攻击对象,而且庞大节点以集群方式连接将对网络通信的依赖更加敏感,对分布式的物联网核心网络的管理平台安全性、可信性要求更高。另外,对数据传输的安全性和身份认证的可信性提出了更高的要求。

最后一个方面是云计算。云计算是一种能够动态伸缩的虚拟化资源,通过网络以服务的方式提供给用户的计算模式,用户不需要知道如何管理那些支持云计算的基础设施。类似宾馆服务模式,其安全风险在于:(1)由不可控、不可信的云经营商统管IT资源和计算基础设施。(2)更大规模异构共享和虚拟动态的运营环境难以控制。如何保证云中IT资源安全、用户隐私保护以及云计算环境的可信可靠,已成为阻碍云计算进一步发展的主要因素。另外,制定相应的云计算法律法规,明确用户和运营商法律责任也是发展云计算必不可少的。

记者:最后,您认为我国信息安全等级保护工作应遵循什么原则展开?如何构建等级保护技术框架,您能给我们举个例子简单说一说吗?

沈昌祥:总的来说,我国信息安全等级保护工作要坚持正确的技术路线,从国情出发,按需适度安全,逐步发展完善。具体来讲,我认为要做到以下五点:首先,要加强定级对象信息系统整体防护,建设管理中心支持下的计算环境、区域边界、通信网络三重防护体系结构。第二,要重点做好操作人员使用的终端防护,把住攻击发起的源头关,做到操作使用安全。第三,防内为主,内外兼防,提高计算节点自身防护能力,减少从外部入口上的封堵。第四,加强技术平台支持下的安全管理,应与业务处理、监控及日常安全管理制度相结合。第五,为便于技术方案实施,整改时不改或少改原有的应用系统。以信息处理流程制定安全策略,实施访问控制。

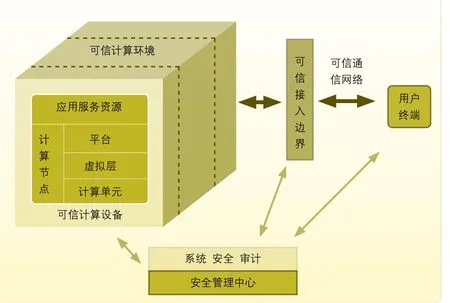

可信云计算体系安全架构

我想,可以以云计算为例,简单介绍一下等级保护技术框架。我们知道,信息系统云化是指其信息处理流程在云计算中心完成。因此云计算中心负有安全保障责任,也有信息系统用户的行为安全责任。云计算中心可以同时运行多个不同安全级别的信息系统。云计算中心安全级别不低于承运最高等级信息系统的级别。云中心一般由用户网络接入、访问应用边界、计算环境和管理平台组成(如图所示),可形成虚拟应用、虚拟计算节点以及虚拟(逻辑)计算环境,由此构建在安全管理中心支撑下的可信计算环境、可信边界、可信通信网络组成的三重防护的可信计算安全主体结构。(可信计算是指:计算处理结果与预期的相一致,中间过程可控制管理、可度量验证。)